O ano de 2026 mal começou e já enfrentamos um dos maiores incidentes de segurança digital dos últimos tempos. Um Vazamento de dados expõe 149 milhões de senhas em um banco de dados contendo credenciais de login e que foi descoberto completamente desprotegido na internet, expondo informações sensíveis de usuários de plataformas como Gmail, Facebook, Instagram, Netflix, Binance e dezenas de outros serviços populares.

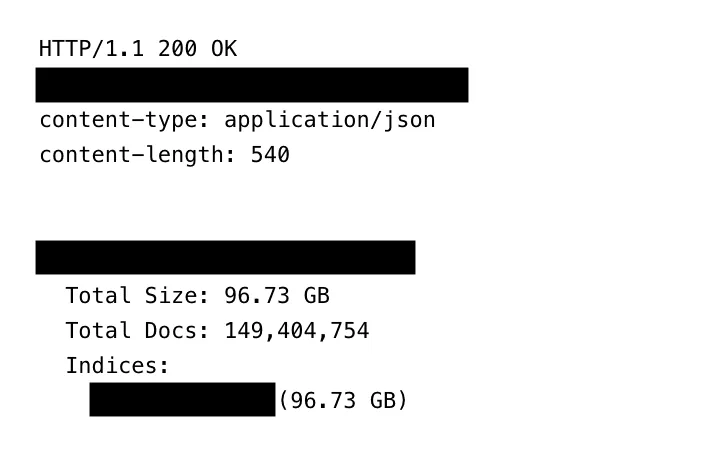

A descoberta foi feita pelo analista de segurança Jeremiah Fowler, que identificou um banco de dados com impressionantes 96 Gigabytes de dados brutos, totalmente acessível a qualquer pessoa com conhecimento básico para encontrá-lo. O mais preocupante é que esse repositório não tinha qualquer tipo de proteção, senha ou medida de segurança implementada.

Como aconteceu este Vazamento de Proporções Alarmantes

Diferentemente do que muitos podem imaginar, este não foi um caso tradicional de invasão de sistemas. Hackers não invadiram os servidores do Google, Meta ou Netflix para roubar essas informações diretamente da fonte. Na verdade, o cenário é ainda mais preocupante.

Segundo o relatório divulgado pela ExpressVPN, essas credenciais foram coletadas ao longo do tempo por meio de programas maliciosos como malwares. Esses softwares maliciosos são projetados especificamente para capturar dados sensíveis dos dispositivos infectados, incluindo senhas armazenadas em navegadores, histórico de digitação e outras informações valiosas.

Uma vez coletados, esses dados são enviados automaticamente para servidores controlados pelos criminosos. O problema começou quando alguém decidiu armazenar essa gigantesca coleção de credenciais roubadas em um banco de dados hospedado na nuvem, mas se esqueceu de implementar qualquer tipo de proteção ou criptografia.

Leia Mais: Microsoft corrige 114 vulnerabilidades: Três Vulnerabilidades é Zero-Day

Para você ter uma ideia da gravidade da situação, esse banco de dados ficou aberto como uma porta destrancada, permitindo que qualquer pessoa com as habilidades técnicas mínimas pudesse acessar milhões de combinações de emails e senhas.

Quais Plataformas foram afetadas pelo Vazamento?

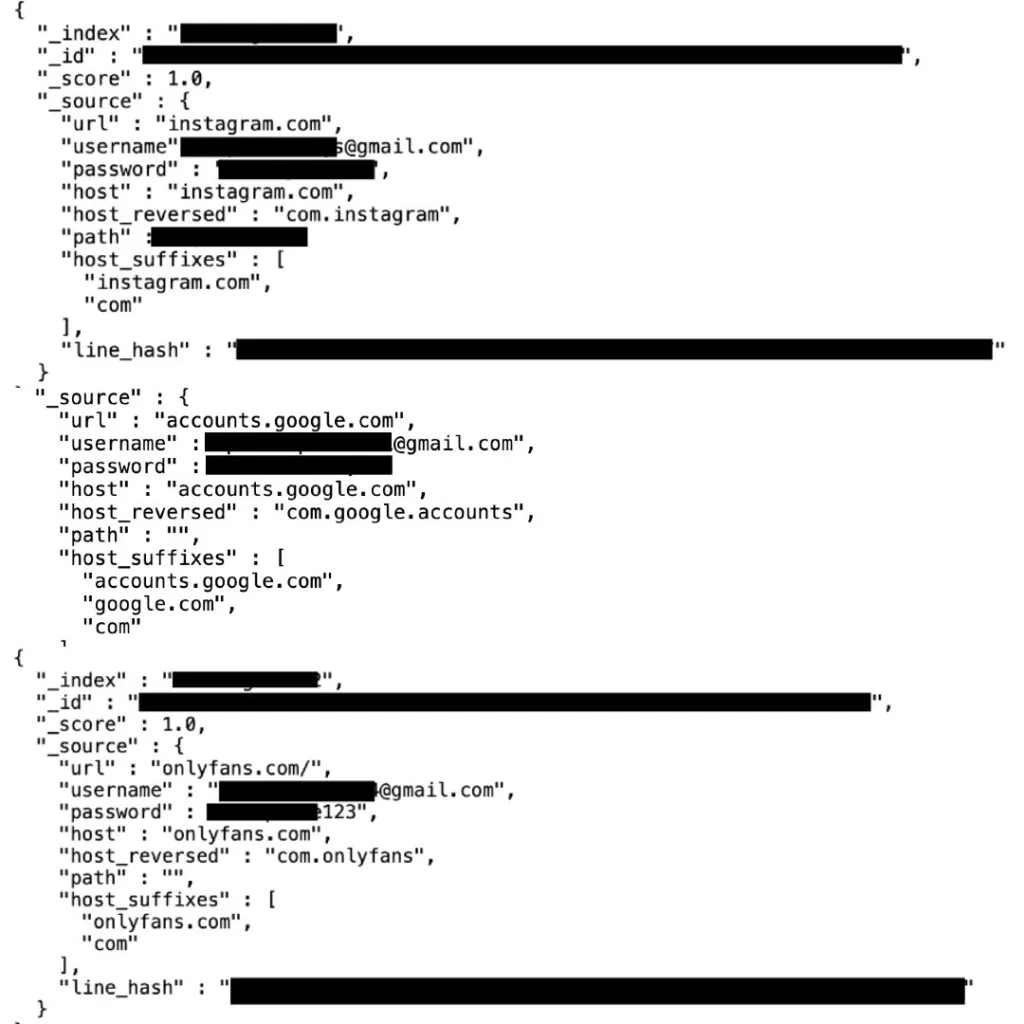

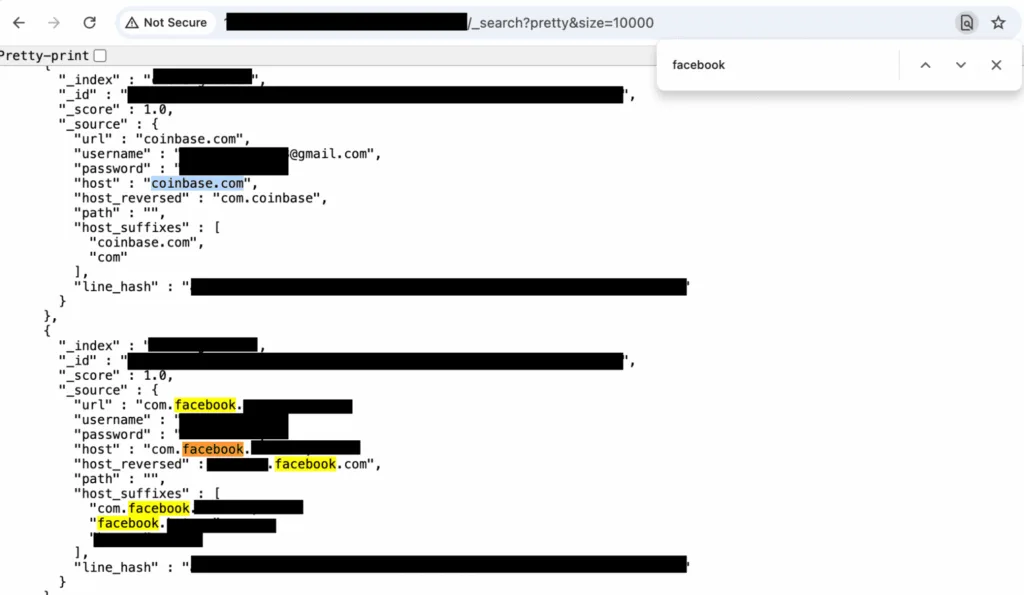

A lista de serviços comprometidos é extensa e inclui praticamente todos os tipos de plataformas que você usa no seu dia a dia. Fowler identificou credenciais roubadas de provedores de email, redes sociais, serviços de streaming, plataformas financeiras e até mesmo sites governamentais.

Entre os provedores de email mais afetados:

- O Gmail foi o mais afetado, com cerca de 48 milhões de contas expostas;

- O Yahoo aparece em segundo lugar com aproximadamente 4 milhões de contas comprometidas;

- O Outlook registrou cerca de 1,5 milhão de contas expostas;

- Enquanto o iCloud teve aproximadamente 900 mil contas afetadas.

- Um dado particularmente preocupante é que cerca de 1,4 milhão de contas vinculadas a domínios educacionais também foram expostas.

No universo das redes sociais:

- O Facebook lidera com 17 milhões de contas comprometidas;

- O Instagram teve aproximadamente 6,5 milhões de contas expostas;

- Enquanto o TikTok registrou cerca de 780 mil contas afetadas.

- Até mesmo a plataforma X teve credenciais de usuários incluídas no vazamento.

Os serviços de streaming também não escaparam:

- A Netflix teve cerca de 3,4 milhões de contas expostas;

- Plataformas como HBO Max, Disney Plus e Roblox também tiveram credenciais de usuários comprometidas.

- A plataforma de conteúdo adulto OnlyFans registrou aproximadamente 100 mil contas expostas, o que representa um risco adicional de chantagem e extorsão para criadores de conteúdo.

Talvez o dado mais preocupante seja a exposição de credenciais relacionadas a serviços financeiros. A exchange de criptomoedas Binance teve cerca de 420 mil contas comprometidas. Além disso, Fowler identificou logins de serviços bancários, cartões de crédito e outras plataformas financeiras na amostra que analisou.

O Perigo oculto nos sites Governamentais comprometidos

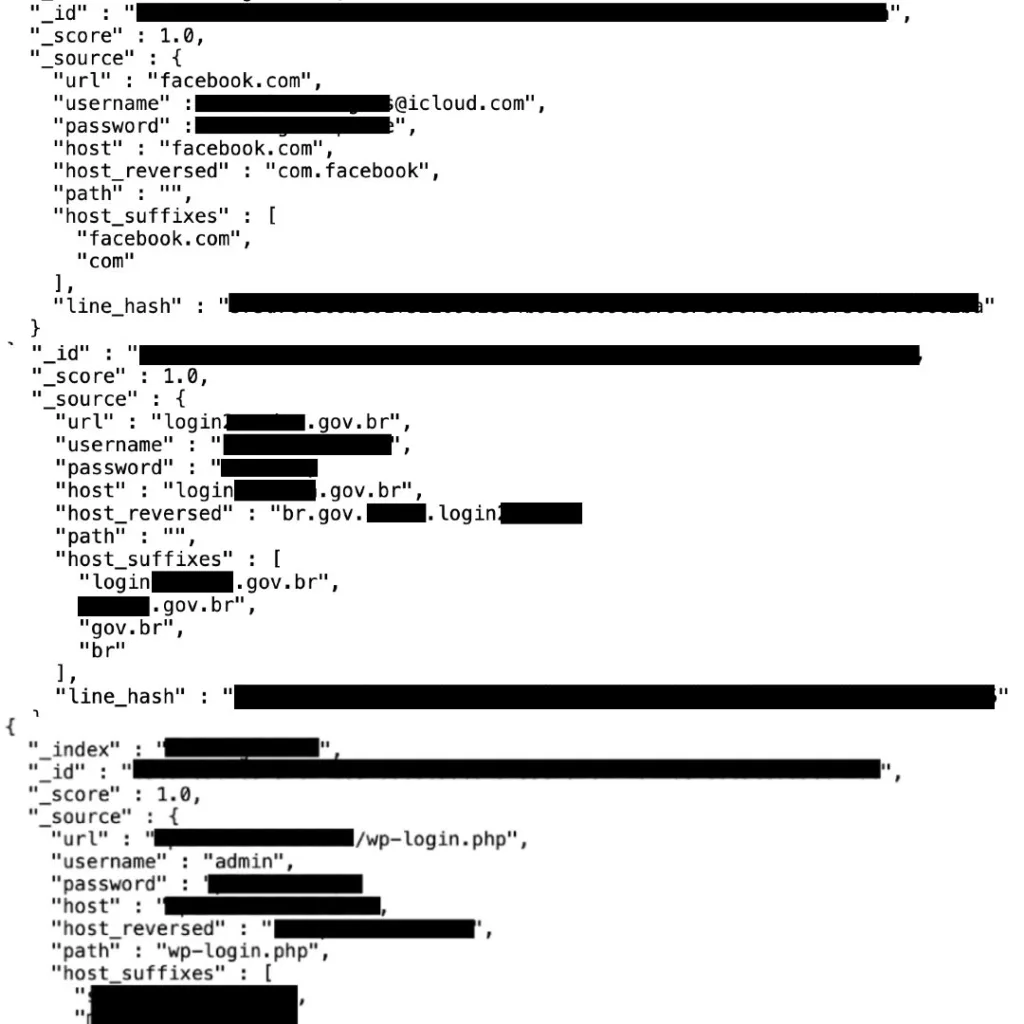

Um aspecto particularmente alarmante deste vazamento é a presença de credenciais de acesso a sites governamentais. Fowler identificou logins relacionados a domínios .gov de diversos países, inclusive do Brasil, o que eleva este incidente de um problema de segurança individual para uma potencial questão de segurança nacional.

Quando credenciais de sites governamentais caem em mãos erradas, as consequências podem ir muito além do roubo de identidade ou fraudes financeiras. Criminosos podem utilizar essas informações para realizar ataques de falsificação de identidade, tentando se passar por funcionários governamentais legítimos para infiltrar em redes oficiais.

Esse tipo de acesso não autorizado pode comprometer informações sensíveis do governo, dados de cidadãos, sistemas de infraestrutura crítica e muito mais. Por isso, a exposição de credenciais governamentais transforma este vazamento em uma ameaça de dimensões muito maiores do que um simples incidente envolvendo contas pessoais.

A Jornada frustrante para tirar o Banco de Dados do ar

Quando Fowler descobriu o banco de dados exposto, sua primeira iniciativa foi tentar identificar o responsável pelo servidor. Infelizmente, não havia qualquer informação que permitisse rastrear o proprietário do banco de dados, o que é comum em casos envolvendo atividades criminosas.

Sem conseguir contatar diretamente os responsáveis, Fowler recorreu ao provedor de hospedagem onde o banco de dados estava armazenado. Ele preencheu um formulário online de denúncia de abuso, esperando uma resposta rápida considerando a gravidade da situação.

A resposta inicial foi desanimadora. A empresa de hospedagem informou que o banco de dados era mantido por uma subsidiária que operava de forma independente, apesar de usar o nome da organização principal. Essa estrutura corporativa complexa acabou criando obstáculos burocráticos que atrasaram a solução do problema.

Foram necessários quase um mês inteiro e várias tentativas de contato até que finalmente a hospedagem do banco de dados foi suspensa e as milhões de credenciais ficaram inacessíveis. Durante todo esse período, o banco de dados continuou exposto, potencialmente acessível a outros criminosos que poderiam ter descoberto sua existência.

Um detalhe ainda mais preocupante é que, durante o tempo em que Fowler monitorou o banco de dados antes de sua remoção, o número de registros continuou aumentando. Isso indica que o malware roubador de informações responsável pela coleta desses dados continuava ativo, infectando novos dispositivos e enviando credenciais adicionais para o servidor comprometido.

As Perguntas que permanecem sem resposta

Apesar da descoberta e da subsequente remoção do banco de dados, várias questões críticas continuam sem resposta, deixando especialistas em segurança e usuários afetados em um estado de incerteza.

A primeira e talvez mais importante pergunta é por quanto tempo esse banco de dados ficou exposto antes de Fowler descobri-lo. Foram dias, semanas, meses ou até anos? Cada dia adicional de exposição representa milhares de oportunidades para que outros criminosos acessassem essas informações.

Outra questão fundamental é se outras pessoas além de Fowler tiveram acesso a esse banco de dados. Considerando que estava completamente desprotegido, é estatisticamente provável que outros indivíduos, sejam pesquisadores de segurança ou criminosos, também tenham encontrado esse repositório de dados.

Fowler também levantou uma questão interessante sobre a finalidade original do banco de dados. Teria sido criado para atividades criminosas, como campanhas de phishing ou ataques de força bruta contra contas online? Ou poderia ter sido montado por pesquisadores de segurança para estudar padrões de senhas e comportamentos de usuários?

Infelizmente, sem identificar os responsáveis pelo banco de dados, essas perguntas provavelmente permanecerão sem respostas definitivas. O que sabemos com certeza é que, independentemente da intenção original, esse vazamento criou uma oportunidade de ouro para criminosos explorarem milhões de usuários desavisados.

Como os Criminosos podem explorar essas informações

Você pode estar se perguntando qual é exatamente o perigo de ter seu email e senha expostos nesse tipo de vazamento. A resposta é que as possibilidades de exploração são numerosas e potencialmente devastadoras.

O método mais direto é o que os especialistas em segurança chamam de ataque de preenchimento de credenciais. Os criminosos pegam as combinações de email e senha do vazamento e tentam usá-las em diversos sites e serviços, apostando que você reutilizou a mesma senha em várias plataformas.

Considere este cenário hipotético, mas infelizmente comum. Suponhamos que os criminosos tenham acesso a 10 milhões de credenciais deste vazamento. Mesmo que apenas 0,1% dessas combinações funcionem quando testadas em sites de serviços financeiros, isso ainda representa 10 mil contas ativas comprometidas. Agora imagine o potencial de lucro se essas contas contiverem saldos bancários, investimentos ou carteiras de criptomoedas.

Os criminosos frequentemente priorizam plataformas onde as recompensas são maiores. Exchanges de criptomoedas, contas bancárias online, plataformas de investimento e até mesmo contas de PayPal são alvos preferenciais. Eles utilizam ferramentas automatizadas para testar milhares de combinações de email e senha simultaneamente, identificando rapidamente quais credenciais ainda são válidas.

Além do roubo direto, essas informações podem ser usadas em esquemas de engenharia social mais sofisticados. Criminosos podem enviar emails de phishing personalizados, fingindo ser de serviços que você realmente usa, tornando as mensagens muito mais convincentes. Eles podem até mencionar detalhes específicos sobre suas contas para ganhar sua confiança.

Outro risco significativo é a chantagem, especialmente para usuários cujas credenciais de plataformas como OnlyFans foram expostas. Criminosos podem ameaçar revelar publicamente a associação da pessoa com determinados serviços em troca de pagamento.

Duas Medidas simples que reduzem o seu risco

Diante de um vazamento dessa magnitude, você pode estar se sentindo vulnerável e sem saber por onde começar para proteger suas contas. A boa notícia é que existem duas medidas relativamente simples que podem reduzir significativamente seu risco de se tornar vítima deste ou de futuros vazamentos.

A primeira e mais importante é habilitar a autenticação de dois fatores em todas as suas contas importantes. Também conhecida como verificação em duas etapas, essa funcionalidade adiciona uma camada extra de segurança além da senha tradicional.

Como funciona na prática? Depois de digitar seu email e senha corretamente, o sistema solicita um segundo fator de autenticação. Isso pode ser um código enviado por SMS para seu celular, um código gerado por um aplicativo autenticador ou até mesmo uma confirmação biométrica usando sua impressão digital ou reconhecimento facial.

A beleza da autenticação de dois fatores é que, mesmo que um criminoso tenha sua senha graças a este vazamento, ele ainda não conseguirá acessar sua conta sem o segundo fator. Como ele não tem acesso ao seu celular ou ao aplicativo autenticador vinculado à sua conta, a tentativa de invasão será bloqueada.

A segunda medida essencial é parar de reutilizar senhas entre diferentes plataformas. Este é provavelmente o erro mais comum e perigoso que as pessoas cometem em relação à segurança digital. Muitos de nós usamos a mesma senha ou pequenas variações dela em dezenas de sites diferentes por conveniência.

O problema é que essa prática transforma um único vazamento em um efeito dominó catastrófico. Se um criminoso obtém sua senha de uma plataforma menos segura e você usa a mesma senha no seu email, conta bancária e redes sociais, ele pode comprometer todas essas contas de uma só vez.

A solução é usar uma senha única e forte para cada serviço que você utiliza. Mas como lembrar de dezenas ou centenas de senhas diferentes? É aí que entram os gerenciadores de senhas, ferramentas projetadas especificamente para resolver esse problema.

Gerenciadores de Senhas são seus melhores aliados

Se a ideia de criar e memorizar senhas únicas para cada uma das suas contas parece impossível, você não está sozinho. É aqui que os gerenciadores de senhas se tornam indispensáveis para qualquer pessoa que leve a segurança digital a sério.

Um gerenciador de senhas é basicamente um cofre digital super seguro onde você armazena todas as suas credenciais de login. A parte genial é que você só precisa lembrar de uma única senha mestra para acessar esse cofre. A partir daí, o gerenciador cuida de tudo para você.

Essas ferramentas não apenas armazenam suas senhas com segurança usando criptografia avançada, mas também podem gerar senhas aleatórias extremamente fortes. Estamos falando de senhas com 20, 30 ou até 40 caracteres misturando letras maiúsculas e minúsculas, números e símbolos especiais, o tipo de senha que seria praticamente impossível de ser quebrada por força bruta.

Serviços como 1Password, Bitwarden, LastPass, Kaspersky Password Manager e Dashlane são algumas das opções mais populares e confiáveis do mercado. Muitos deles oferecem recursos adicionais como preenchimento automático de formulários, sincronização entre dispositivos e até alertas quando detectam que uma de suas senhas foi comprometida em vazamentos públicos.

O investimento em um bom gerenciador de senhas é relativamente pequeno, geralmente entre R$ 15 e R$ 40 por mês para planos premium, mas a segurança e a tranquilidade que proporcionam são inestimáveis. Existem até opções gratuitas com recursos básicos que já são significativamente melhores do que reutilizar senhas ou anotar em papel.

Chaves de Acesso representam o Futuro da Autenticação

Enquanto falamos de senhas e gerenciadores, vale mencionar que existe uma tecnologia emergente que promete tornar as senhas tradicionais obsoletas: as chaves de acesso ou passkeys em inglês.

As chaves de acesso funcionam de maneira completamente diferente das senhas tradicionais. Em vez de você digitar uma sequência de caracteres que precisa ser verificada pelo servidor, as chaves de acesso usam criptografia de chave pública para autenticar sua identidade de forma muito mais segura.

Na prática, quando você configura uma chave de acesso para um serviço, seu dispositivo gera um par de chaves criptográficas. A chave pública fica armazenada no servidor do serviço, enquanto a chave privada permanece apenas no seu dispositivo. Quando você faz login, seu dispositivo usa a chave privada para provar que você é realmente quem afirma ser, sem nunca revelar a chave privada em si.

A grande vantagem é que não existe senha para ser roubada, vazada ou hackeada. Mesmo que um criminoso intercepte a comunicação entre seu dispositivo e o servidor, ele não conseguirá replicar o processo de autenticação sem ter acesso físico ao seu dispositivo.

Grandes empresas de tecnologia como Apple, Google e Microsoft já começaram a implementar suporte para chaves de acesso em seus serviços, e a tendência é que essa tecnologia se torne o padrão nos próximos anos. Sempre que tiver a opção de configurar chaves de acesso em suas contas importantes, vale a pena considerar essa alternativa mais segura.

A Importância de um bom Software Antivírus

Lembrando que este vazamento foi resultado de malwares roubadores de informações infectando dispositivos de usuários, investir em um software antivírus de qualidade deixa de ser opcional e passa a ser fundamental.

Os melhores softwares antivírus modernos vão muito além da simples detecção de vírus conhecidos. Eles utilizam técnicas avançadas de detecção comportamental para identificar ameaças desconhecidas, monitoram processos suspeitos em tempo real e podem até bloquear tentativas de acesso não autorizado aos seus dados.

Empresas como Norton, Bitdefender, Kaspersky e ESET oferecem soluções robustas que protegem contra uma ampla variedade de ameaças, incluindo malwares roubadores de informações, ransomware, spyware e cavalos de troia. Muitas dessas suítes de segurança também incluem recursos adicionais como proteção de webcam, firewall avançado e navegação segura.

É importante entender que nenhuma solução de segurança é 100% infalível, mas um bom antivírus pode bloquear a grande maioria das ameaças antes que elas causem danos reais. Combinado com práticas seguras de navegação e conscientização sobre phishing, você cria múltiplas camadas de defesa que tornam muito mais difícil para criminosos comprometerem seus dispositivos e dados.

Desenvolvendo Hábitos de Navegação mais seguros

Mesmo o melhor software de segurança do mundo não pode proteger você completamente se você adotar comportamentos arriscados online. Desenvolver hábitos de navegação mais seguros é uma parte essencial da proteção contra ameaças digitais.

Um dos vetores mais comuns de infecção por malware é através de anexos em emails. Criminosos frequentemente enviam mensagens fraudulentas que parecem vir de empresas legítimas, bancos ou até mesmo conhecidos, incluindo anexos que contêm código malicioso disfarçado de documentos, planilhas ou PDFs.

A regra de ouro é nunca abrir anexos de remetentes desconhecidos ou inesperados, mesmo que pareçam legítimos. Se você receber um email do seu banco com um anexo, por exemplo, é muito mais seguro ignorar o anexo e visitar o site do banco diretamente digitando o endereço no navegador ou usando um bookmark (ferramenta, física ou digital, usada para salvar o progresso ou um endereço específico para retorno rápido) salvo.

Links em emails, mensagens de texto e redes sociais também merecem atenção especial. Técnicas de phishing frequentemente dependem de convencer você a clicar em um link malicioso que leva a sites falsos projetados para roubar suas credenciais ou baixar malware no seu dispositivo.

Antes de clicar em qualquer link, passe o mouse sobre ele sem clicar para ver o endereço real para onde ele aponta. Se o URL parece suspeito, encurtado ou não corresponde à empresa que supostamente enviou a mensagem, não clique. Quando em dúvida, vá diretamente ao site oficial da empresa digitando o endereço você mesmo.

Proteção contra o Roubo de Identidade vale o investimento

Considerando a escala deste vazamento e o potencial de danos a longo prazo, vale a pena considerar investir em um serviço de proteção contra roubo de identidade. Esses serviços oferecem uma abordagem mais abrangente para proteger suas informações pessoais e ajudá-lo a se recuperar caso sua identidade seja comprometida.

Empresas especializadas em proteção de identidade, como LifeLock, IdentityGuard e Aura, oferecem monitoramento contínuo de várias fontes de dados para detectar sinais de uso não autorizado de suas informações pessoais. Isso pode incluir alertas quando alguém tenta abrir contas em seu nome, solicitar crédito ou fazer outras transações suspeitas.

Muitos desses serviços também incluem software antivírus integrado, gerenciadores de senhas e ferramentas de monitoramento da dark web, que verificam constantemente fóruns e mercados ilegais onde credenciais roubadas são frequentemente vendidas. Se suas informações aparecerem à venda, você recebe um alerta imediato para tomar medidas preventivas.

Talvez o recurso mais valioso seja o suporte especializado e o seguro incluído na maioria dos planos premium. Se você se tornar vítima de roubo de identidade ou fraude, terá acesso a especialistas que podem guiá-lo pelo processo de recuperação, além de cobertura de seguro que pode reembolsar perdas financeiras resultantes do incidente.

Os custos desses serviços variam, geralmente entre R$ 50 e R$ 150 por mês dependendo do nível de proteção escolhido, mas para muitas pessoas a tranquilidade e a proteção adicional justificam o investimento.

Faça uma limpeza nas suas Contas Online

Uma estratégia de segurança frequentemente negligenciada é simplesmente reduzir o número de contas online que você mantém ativas. Pense em quantos sites e serviços você já se cadastrou ao longo dos anos. Provavelmente dezenas, talvez centenas de contas que você criou uma vez e nunca mais usou.

Cada uma dessas contas esquecidas representa um ponto potencial de vulnerabilidade. Elas contêm seus dados pessoais, muitas vezes incluindo seu email, data de nascimento, endereço e outras informações sensíveis. Se algum desses serviços sofrer uma violação de dados, suas informações podem ser expostas, mesmo que você nem se lembre de ter uma conta lá.

Dedique algumas horas para fazer uma auditoria completa das suas contas online. Comece checando seu email por mensagens de confirmação de cadastro e notificações de serviços que você esqueceu. Acesse cada um desses sites e procure a opção para excluir ou desativar permanentemente sua conta.

Para serviços que você ainda usa ocasionalmente, avalie honestamente se realmente precisa manter a conta ativa. Aquele site de compras que você usou uma vez há três anos provavelmente não precisa continuar armazenando suas informações pessoais e dados de pagamento.

Quanto menos contas ativas você mantiver, menor será sua superfície de ataque. Isso significa menos lugares onde suas informações podem ser comprometidas, menos senhas para gerenciar e, consequentemente, menos risco geral.

O que fazer se Você acredita ter sido afetado

Se você usa algum dos serviços mencionados neste vazamento e está preocupado que suas credenciais possam ter sido expostas, existem passos concretos que você pode tomar imediatamente para proteger suas contas.

- O primeiro e mais urgente é alterar suas senhas, começando pelas contas mais críticas. Priorize seu email principal, serviços bancários, plataformas de investimento e exchanges de criptomoedas. Use senhas fortes e únicas, preferencialmente geradas por um gerenciador de senhas.

- Em seguida, habilite a autenticação de dois fatores em todas essas contas, caso ainda não tenha feito isso. Mesmo que sua senha tenha sido comprometida, essa camada adicional de segurança pode impedir que criminosos acessem suas contas.

- Monitore de perto suas contas bancárias e extratos de cartão de crédito nas próximas semanas e meses. Procure por transações não autorizadas, mesmo que sejam de valores pequenos. Criminosos frequentemente fazem compras de teste de baixo valor para verificar se o cartão está ativo antes de fazer transações maiores.

- Considere verificar seu email em serviços que rastreiam vazamentos de dados públicos. Sites como Have I Been Pwned permitem que você digite seu endereço de email e verifique se ele apareceu em vazamentos conhecidos. Isso pode ajudá-lo a entender a extensão da sua exposição.

Confira Também

Se você notar qualquer atividade suspeita em suas contas, como tentativas de login de localizações desconhecidas, mensagens que você não enviou ou alterações em configurações que você não fez, trate isso como um sinal de alerta vermelho e tome medidas imediatas para recuperar o controle da conta.

As Lições que podemos aprender com este incidente

Este vazamento de dados serve como um lembrete importante de várias verdades sobre segurança digital que muitas vezes preferimos ignorar. A primeira é que nenhum serviço é completamente invulnerável. Mesmo as maiores empresas de tecnologia do mundo, com orçamentos de segurança de bilhões de dólares, podem ser vítimas de violações ou ter dados de usuários expostos indiretamente.

Outra lição crucial é que a responsabilidade pela segurança não recai apenas sobre as empresas que fornecem os serviços, mas também sobre nós como usuários. Práticas básicas de segurança, como usar senhas únicas e habilitar autenticação de dois fatores, estão sob nosso controle e podem fazer uma diferença enorme na nossa proteção.

Este incidente também destaca a importância de manter softwares e sistemas operacionais atualizados. Muitos malwares roubadores de informações exploram vulnerabilidades conhecidas que já foram corrigidas em versões mais recentes do software. Simplesmente instalar atualizações quando disponibilizadas pode prevenir muitas infecções.

Finalmente, precisamos aceitar que vazamentos de dados são uma realidade inevitável do mundo digital moderno. A questão não é se nossos dados serão expostos em algum momento, mas quando e como estaremos preparados para responder. Adotar uma postura proativa em relação à segurança digital não é paranoia, é senso comum no século XXI.

O vazamento de 149 milhões de credenciais de login representa um dos maiores incidentes de segurança já registrados, afetando usuários de praticamente todos os serviços online populares. Desde contas de email até plataformas de streaming, redes sociais e serviços financeiros, a amplitude deste vazamento demonstra como estamos todos vulneráveis em um mundo cada vez mais digital.

A boa notícia é que você não está indefeso diante dessas ameaças. Adotar práticas básicas de segurança como usar senhas únicas e fortes, habilitar autenticação de dois fatores, manter software antivírus atualizado e desenvolver hábitos de navegação mais seguros pode reduzir drasticamente seu risco de se tornar vítima.

Este incidente deve servir como um chamado à ação para todos nós revisarmos nossas práticas de segurança digital. Dedique um tempo hoje mesmo para verificar quais de suas contas importantes ainda não têm autenticação de dois fatores habilitada. Considere investir em um gerenciador de senhas se ainda não usa um. Faça uma auditoria das suas contas online e feche aquelas que não usa mais.

A segurança digital não é um destino que você alcança de uma vez por todas, mas uma jornada contínua de vigilância e adaptação. As ameaças evoluem constantemente, e nossas defesas também precisam evoluir. Com as ferramentas e conhecimentos certos, você pode proteger significativamente suas informações pessoais e financeiras contra criminosos que buscam explorá-las.