Imagine instalar um aplicativo para assistir televisão pela internet, passar alguns minutos navegando pelos canais, e descobrir semanas depois que alguém abriu contas Bancárias em seu nome, contratou empréstimos e desapareceu com o dinheiro. Tudo isso enquanto você pensava que estava apenas assistindo a um jogo ou a uma série.

Esse cenário não é hipotético. É exatamente o que está acontecendo com as vítimas no sul da Europa, e o responsável tem nome: Massiv: trojan Bancário para Android. É um tipo de malware que se disfarça de algo útil e legítimo para enganar a vítima e fazê-la instalá-lo voluntariamente, descoberto e documentado pela equipe de Inteligência de Ameaças Móveis, conhecida pela sigla MTI, da empresa de segurança holandesa ThreatFabric.

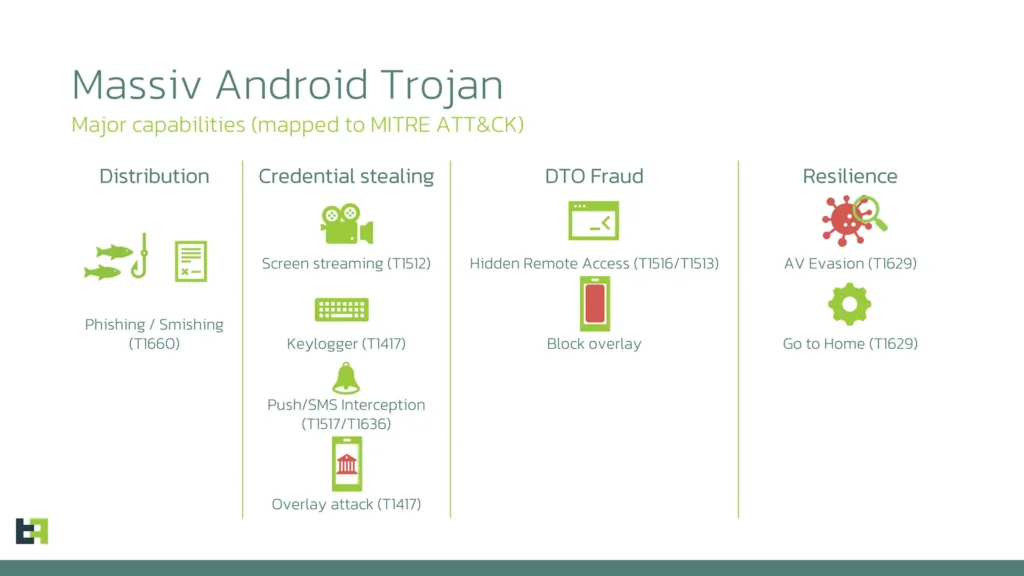

O Massiv é um trojan Bancário moderno para Android, distribuído principalmente por meio de arquivos de instalação que imitam aplicativos de IPTV. A ameaça, embora identificada inicialmente em um número limitado de campanhas direcionadas, já representa um risco real para os usuários de aplicativos Bancários móveis, ao permitir que operadores criminosos controlem remotamente os dispositivos infectados e realizem transações fraudulentas diretamente das contas Bancárias das vítimas.

A ThreatFabric informou que o malware foi detectado pela primeira vez em campanhas mirando usuários em Portugal e Grécia, embora amostras do código tenham sido identificadas desde o início de 2025, em campanhas menores de teste realizadas antes do lançamento das operações principais.

Massiv: Trojan Bancário que usa Apps falsos de IPTV como Isca para Golpes

Para entender a estratégia por trás do Massiv, é necessário entender primeiro o contexto em que os usuários de IPTV vivem.

O IPTV, sigla para Internet Protocol Television, ou Televisão por Protocolo de Internet, é um sistema que permite assistir canais de televisão ao vivo pela internet, em vez de por sinal de antena ou cabo. Serviços de IPTV legítimos funcionam como qualquer outro serviço de streaming: você paga uma assinatura e acessa o conteúdo pelo aplicativo.

O problema é que existe um mercado paralelo enorme de serviços de IPTV que oferecem canais pagos e premium de forma não autorizada, cobrando valores bem menores do que as assinaturas originais.

Esses serviços de IPTV piratas não podem ser distribuídos pela Google Play Store porque violam políticas de direitos autorais e de conteúdo da plataforma. Então como as pessoas os instalam? Por fora da loja oficial, usando arquivos APK baixados diretamente de sites ou de canais no Telegram.

Leia Também: Smishing: O Golpe por SMS que já custou bilhões e pode estar Mirando o seu Celular Agora

APK é a sigla para Android Package Kit, que é o formato de arquivo de instalação de aplicativos no Android, semelhante ao que o arquivo .exe representa no Windows. Qualquer pessoa pode criar um APK e distribuí-lo fora da loja oficial. E qualquer usuário com a configuração de instalação de fontes desconhecidas ativada no aparelho Android pode instalá-lo.

Os usuários que buscam o conteúdo premium ou restrito geograficamente já estão acostumados a contornar as lojas oficiais de aplicativos, o que reduz a desconfiança na hora de instalar algo de uma fonte não oficial. Criar um site falso de um aplicativo atraente de IPTV, ou imitar um que já existe, permite que os atacantes mantenham a vítima desconfiada apenas do suficiente para completar a instalação.

É exatamente nessa brecha de comportamento que o Massiv se encaixa. Os criminosos criam sites falsos de aplicativos de IPTV, com visual profissional e promessas de canais gratuitos ou acesso a conteúdo restrito. O usuário baixa o APK sem suspeitar de nada, pois já está acostumado a esse processo.

Na maioria dos casos observados pelos pesquisadores, o aplicativo de IPTV falso é apenas uma fachada. Nenhum aplicativo real de IPTV foi infectado ou continha código malicioso originalmente.

O que geralmente acontece é que o instalador que imita o app de IPTV abre uma página de um site de streaming dentro de uma WebView, enquanto o malware real já está instalado e rodando no dispositivo. Assim, a vítima vê uma tela de televisão funcionando normalmente, sem perceber que algo está errado.

Uma WebView é um componente do Android que permite que um aplicativo exiba conteúdo de uma página da internet dentro de si mesmo, sem abrir um navegador separado. O Massiv usa esse recurso para mostrar o conteúdo real de um site de IPTV, mantendo a ilusão de que o aplicativo funciona de verdade, enquanto o malware opera silenciosamente em segundo plano.

Como o Massiv chega ao Celular: O Processo de Instalação em Etapas

A instalação do Massiv não acontece de uma só vez. Ela ocorre em etapas projetadas para parecer o mais normal possível em cada momento, reduzindo progressivamente a desconfiança da vítima.

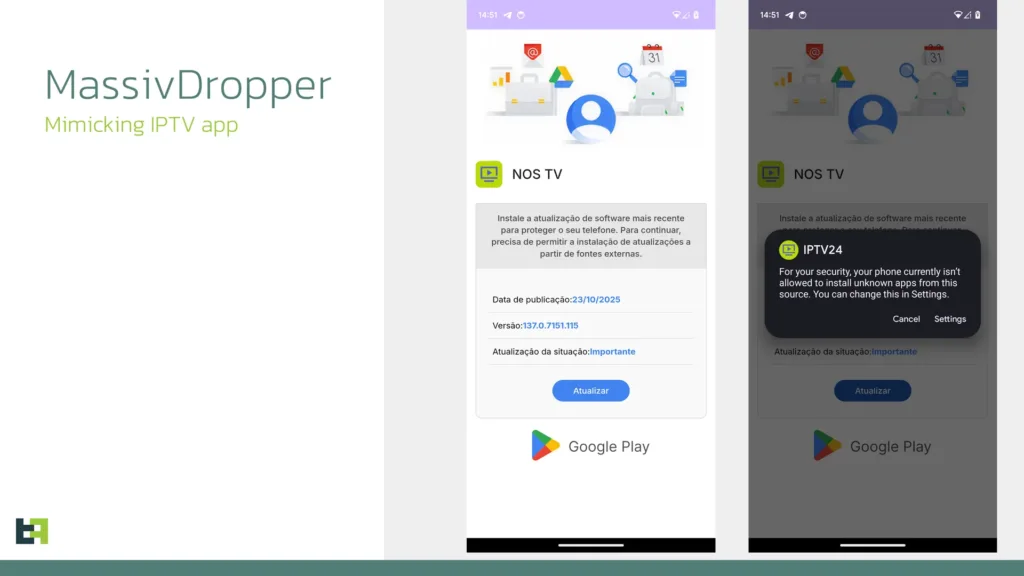

A distribuição do Massiv ocorre por meio de técnicas de smishing, que é o phishing feito por SMS. Os usuários recebem mensagens que os convidam a instalar aplicativos de televisão pela internet, como o chamado IPTV24. Ao baixar o arquivo, a vítima instala na verdade um dropper, que é um software que serve apenas como porta de entrada para o malware real.

O dropper, que em tradução literal significa gotejador mas no contexto de segurança digital é chamado de instalador-isca, é um aplicativo pequeno cuja única função é instalar o malware real. Ele não é o malware em si, o que o torna mais difícil de detectar por ferramentas de segurança que analisam o arquivo antes da instalação.

Assim que é executado, o aplicativo solicita uma atualização supostamente crítica, que exige permissão para instalar software de fontes externas. É neste momento que o verdadeiro malware Massiv é introduzido no sistema, muitas vezes disfarçado com o nome e o ícone da Google Play Store para evitar suspeitas.

Enquanto o usuário acredita estar configurando um serviço de vídeo, o trojan começa a operar em segundo plano e estabelece uma comunicação com os servidores dos atacantes.

Esse processo em duas etapas é uma técnica conhecida no mundo da segurança digital como instalação em cascata. O primeiro arquivo baixado parece inofensivo até para ferramentas de verificação automática, já que sozinho não faz nada malicioso. O malware real só aparece na segunda etapa, quando a vítima já concedeu as permissões necessárias e está menos propensa a questionar o que está acontecendo.

A Tela Falsa por cima do app do Banco: O ataque de Overlay

Uma vez instalado e ativo, o Massiv começa a monitorar quais aplicativos a vítima está usando. Quando detecta que um aplicativo Bancário ou financeiro foi aberto, ele entra em ação com sua técnica principal: O ataque de Overlay, ou Sobreposição de Tela.

O Massiv usa Sobreposições de Tela que imitam os aplicativos Bancários legítimos. Quando a vítima abre o aplicativo do seu banco, o trojan coloca uma tela de login falsa por cima. Tudo o que é digitado, incluindo senhas e números de cartão de crédito, vai diretamente para os atacantes.

A tela falsa é uma cópia visual do aplicativo real: mesmo logotipo, mesma paleta de cores, mesmo layout, mesma linguagem. A vítima não tem como saber que está olhando para uma fraude, a menos que esteja especificamente treinada para desconfiar de qualquer solicitação de dados que apareça de forma inesperada.

O ataque de overlay funciona como uma técnica de estágio inicial, usada pelos operadores do Massiv para facilitar a atividade fraudulenta.

Assim como outras famílias de malware Bancário, o Massiv monitora os aplicativos abertos no dispositivo infectado e exibe uma sobreposição falsa quando um aplicativo-alvo é aberto pela vítima. A tela falsa imita a interface original e solicita que o usuário insira credenciais e outras informações sensíveis, como detalhes de cartão de crédito.

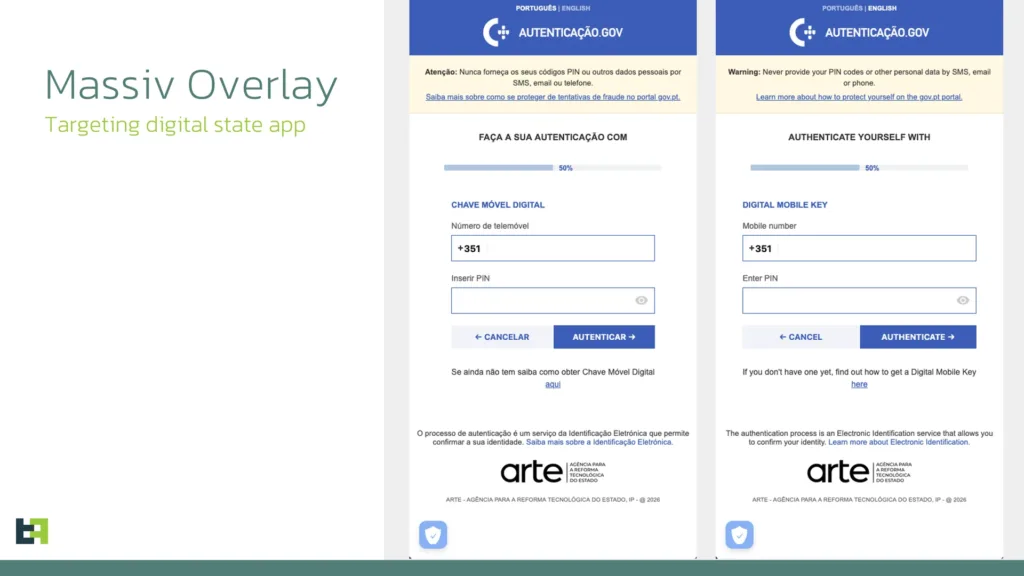

O Alvo mais Preocupante: A Identidade Digital Roubada para abrir Contas em Nome da Vítima

O que eleva o Massiv a um nível de periculosidade acima dos trojans Bancários comuns é a capacidade de roubar não apenas credenciais Bancárias, mas a identidade digital completa, e usá-la para criar novas contas em instituições que a vítima nunca possuiu vínculo.

Um dos aspectos mais alarmantes da campanha do Massiv é o foco no aplicativo Gov.pt e na Chave Móvel Digital. Os investigadores descobriram que o malware usa janelas sobrepostas falsas que surgem quando o usuário tenta acessar serviços da Administração Pública Portuguesa. Essas janelas solicitam o número de celular e o código PIN da Chave Móvel Digital.

O Gov.pt é o aplicativo oficial do governo de Portugal que funciona como uma carteira de identidade digital, permitindo guardar documentos de identificação e assinar digitalmente documentos com validade legal. A Chave Móvel Digital, por sua vez, é o sistema de autenticação do Governo Português que permite acessar tanto serviços públicos quanto privados, incluindo serviços Bancários.

Com essas credenciais em mãos, os criminosos conseguem algo muito mais poderoso do que simplesmente acessar uma conta Bancária existente. Eles conseguem passar pelo processo de KYC, que é a sigla em inglês para Know Your Customer, em português Conheça seu Cliente, que é a verificação de identidade exigida por Bancos e serviços financeiros antes de abrir uma nova conta ou aprovar um empréstimo.

A pesquisa da MTI identificou casos em que novas contas foram abertas em nome das vítimas em bancos que elas nunca utilizaram. Como essas contas estão totalmente sob controle dos fraudadores, eles podem usá-las como parte de esquemas de lavagem de dinheiro, para obter empréstimos e sacar o dinheiro, deixando vítimas inocentes endividadas em Bancos nos quais nunca abriram uma conta.

Esse é o impacto mais devastador do Massiv: A vítima não descobre o problema ao ver seu saldo Bancário zerar. Ela descobre quando recebe cobranças de Bancos desconhecidos, quando cai na lista de inadimplentes ou quando tenta contratar um empréstimo e descobre que a sua identidade já foi usada para contrair dívidas que ela nunca fez.

Keylogging: Capturando o que Você Digita, Tecla por Tecla

Além do overlay, o Massiv usa uma segunda técnica para garantir que nenhum dado escape: o keylogger. O keylogging, em português registro de teclas, é um método de captura de informações em que o malware monitora e registra cada tecla pressionada no celular, em qualquer aplicativo, mesmo quando o Overlay não está ativo.

O Massiv combina técnicas avançadas de sobreposição de tela, keylogging e abuso de recursos legítimos do Android para driblar as proteções e explorar usuários desatentos. Através do abuso dos serviços de acessibilidade do Android, o malware captura tudo o que aparece na tela em tempo real, monitora transações Bancárias e acompanha os códigos de autenticação enviados por SMS ou aplicativos.

Na prática, o criminoso pode observar a vítima realizar uma transferência Bancária e agir instantaneamente, tornando o ataque dinâmico e muito mais difícil de detectar.

O keylogger é especialmente perigoso porque captura senhas mesmo quando elas não são digitadas em uma tela falsa. Se você abre o aplicativo real do banco, sem Overlay, e digita sua senha, o keylogger registra cada caractere e envia para os criminosos. Não há tela falsa, não há nada visualmente suspeito. Apenas o ato normal de usar o celular, agora comprometido.

Interceptação de SMS: Derrotando a Autenticação de Dois Fatores

O terceiro pilar do arsenal do Massiv é a interceptação de mensagens de texto e notificações push. Os bancos e serviços financeiros frequentemente enviam um código numérico por SMS para confirmar que é o dono da conta quem está realizando determinada operação. Esse sistema é chamado de autenticação de dois fatores por SMS: além da senha, é preciso o código enviado para o celular cadastrado.

O Massiv intercepta esses códigos antes que apareçam na tela da vítima, capturando-os diretamente do sistema de notificações. Com o código em mãos, os criminosos conseguem completar transações, alterar senhas e aprovar operações financeiras como se fossem o próprio dono da conta.

Isso representa uma neutralização efetiva de uma das camadas de segurança mais adotadas por bancos e serviços financeiros. Quando o malware consegue interceptar os códigos de autenticação, a autenticação de dois fatores por SMS deixa de oferecer a proteção para a qual foi criada.

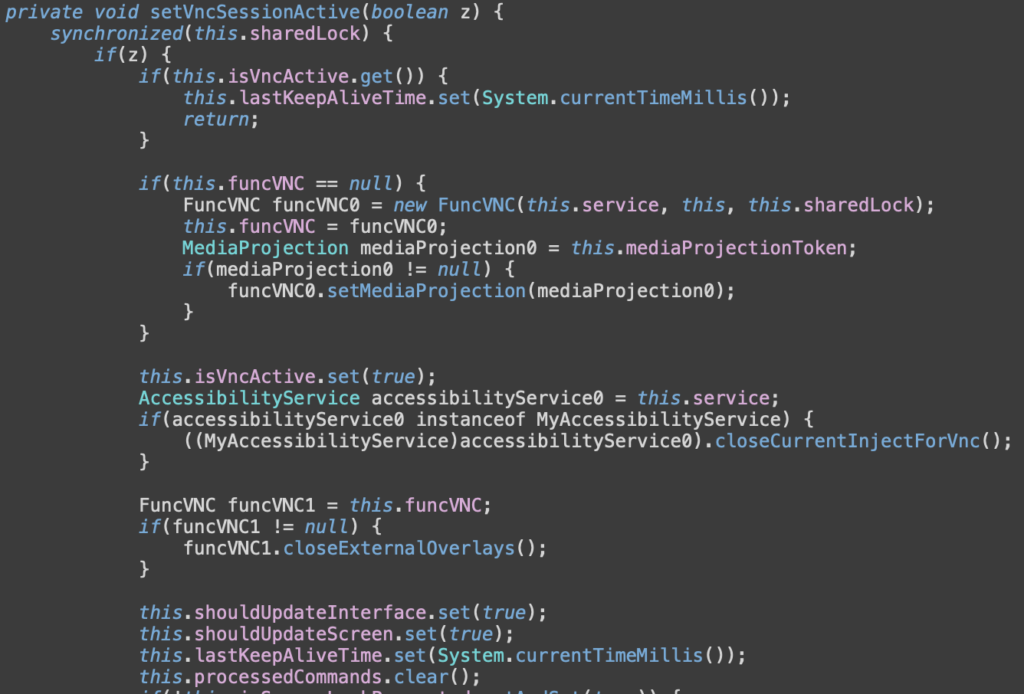

Controle Remoto Total do Celular: Como o Massiv assume o Dispositivo

Além de roubar dados passivamente, o Massiv entrega ao operador criminoso controle remoto completo e em tempo real do celular da vítima. Esse tipo de ataque é chamado pelos pesquisadores de DTO, sigla para Device Takeover, que em português significa tomada de controle do dispositivo.

O mecanismo central por trás desse controle é o abuso do Serviço de Acessibilidade do Android, que em inglês é chamado de AccessibilityService. Esse recurso foi criado pelo Google com uma finalidade legítima e nobre: Ajudar as pessoas com deficiências visuais, motoras ou cognitivas a usar o celular.

Ele permite que aplicativos especiais leiam o conteúdo da tela em voz alta, identifiquem botões e campos de texto, e executem toques e ações no lugar do usuário.

O Massiv solicita acesso ao Serviço de Acessibilidade sob justificativas enganosas, como melhorar a experiência de streaming. Uma vez autorizado, o malware passa a ter controle avançado sobre o dispositivo, podendo simular toques na tela, conceder permissões automaticamente, interceptar notificações e até impedir a sua própria desinstalação.

Com esse acesso, o operador criminoso pode operar o celular da vítima como se estivesse com ele nas mãos: abre aplicativos, toca em botões, preenche formulários, autoriza transações e navega entre telas. Enquanto isso acontece, a vítima pode não ver nada: O Massiv tem a capacidade de acender a tela preta e silenciar as notificações e as vibrações, fazendo o celular parecer desligado ou em modo de espera.

O Modo UI-tree: Contornando as Proteções Anti-Captura de Tela

Alguns Bancos implementaram uma proteção específica contra malware que captura a tela: Eles bloqueiam a função de screenshot dentro do aplicativo. Isso impede que outros apps capturem uma imagem do que está sendo exibido enquanto o app Bancário está aberto.

O Massiv tem uma resposta tecnicamente sofisticada para essa proteção: o modo UI-tree, ou modo de árvore de interface de usuário.

Muitos aplicativos Bancários modernos possuem proteções contra a captura de tela. O Massiv utiliza um método chamado modo UI-tree para contornar essas barreiras. Em vez de tentar capturar uma imagem da tela, o malware analisa a estrutura técnica da interface, os chamados objetos AccessibilityNodeInfo, para extrair texto, coordenadas de botões e descrições de conteúdo.

Essa informação é enviada para o atacante no formato de um arquivo JSON, permitindo que ele saiba exatamente o que está escrito na tela e onde deve tocar para confirmar uma transação, mesmo sem conseguir ver a imagem da tela.

Para contextualizar: JSON, sigla para JavaScript Object Notation, é um formato de estruturação de dados amplamente usado em programação para organizar e transmitir informações de forma legível tanto para máquinas quanto para humanos.

O Massiv cria um mapa estruturado da tela do usuário em formato JSON e o envia em tempo real para os criminosos, que usam esse mapa para navegar e interagir com o celular mesmo sem ver a imagem diretamente.

O AccessibilityNodeInfo é o nome técnico de cada elemento da interface identificado pelo Serviço de Acessibilidade: Cada botão, cada campo de texto, cada rótulo, com sua posição na tela, seu texto, e informações sobre se é clicável ou editável. O Massiv lê esses dados e os transmite aos criminosos, criando uma representação completa da tela sem precisar de uma captura da imagem.

O Canal de comunicação Permanente com os Criminosos

Toda a operação do Massiv depende de um canal de comunicação constante e em tempo real com os servidores dos criminosos. Esse canal usa uma tecnologia chamada WebSocket, que é um protocolo de comunicação bidirecional que mantém uma conexão aberta entre o dispositivo e o servidor, permitindo o envio e recebimento de dados instantaneamente, sem precisar estabelecer uma nova conexão a cada mensagem.

É por meio desse canal que os criminosos recebem as capturas de tela em tempo real, os dados do keylogger, os códigos de SMS interceptados e as informações do modo UI-tree. E é por ele também que enviam os comandos para o malware executar: abrir este aplicativo, tocar neste botão, inserir este texto, autorizar esta transação.

A permanência desse canal aberto também é o que permite ao Massiv responder tão rapidamente. Quando a vítima abre o aplicativo do Banco, o malware detecta isso imediatamente e aciona o Overlay em milissegundos, antes que a tela original do banco apareça completamente.

O risco de expansão: Preparativos para o Malware como Serviço

Um dos alertas mais preocupantes do relatório da ThreatFabric diz respeito ao futuro do Massiv. Atualmente, o malware é operado de forma privada, por um único grupo criminoso, e não está disponível para aluguel por outros criminosos.

Embora o Massiv ainda não tenha sido observado sendo promovido como Malware-as-a-Service em fóruns criminosos, seu operador mostra sinais claros de que está seguindo esse caminho, introduzindo chaves de API para serem usadas na comunicação do malware com o Backend. A análise do código revelou desenvolvimento ativo contínuo, com mais funcionalidades provavelmente sendo introduzidas no futuro.

O Malware-as-a-Service, em português Malware como Serviço, é um modelo de negócio criminoso em que os desenvolvedores do malware o oferecem para outros criminosos mediante pagamento de aluguel ou porcentagem dos lucros obtidos.

Esse modelo multiplicou o impacto de famílias de malware nos últimos anos: em vez de um único grupo usando a ferramenta, centenas de grupos menores podem alugar o acesso e lançar suas próprias campanhas.

As chaves de API mencionadas no relatório são como identificadores de autenticação usados por diferentes instâncias do malware para se comunicar com o servidor central, separando as operações de cada operador. A presença dessas chaves no código indica que a infraestrutura técnica para o modelo de aluguel já está sendo construída, mesmo que o serviço ainda não esteja disponível publicamente.

Quem está sendo Atacado e por que o Brasil precisa ficar Atento?

Pesquisadores relatam que instaladores de malware falsos que se disfarçam de IPTV têm como alvo principal usuários na Espanha, Portugal, França e Turquia.

O Brasil está fora das campanhas ativas identificadas até agora, mas há razões concretas para atenção. O país tem uma das maiores bases de usuários de IPTV pirata do mundo, com milhões de pessoas acessando serviços de IPTV não autorizados regularmente e já habituadas a instalar APKs de fontes não oficiais.

O Pix se tornou o meio de pagamento mais usado no país, com mais de 180 milhões de usuários cadastrados. E o Brasil é consistentemente um dos países com maior volume de fraudes digitais, o que o torna um alvo atrativo para os grupos criminosos que buscam expandir suas operações.

O impacto do malware Massiv vai além do roubo de senha Bancária. Com acesso aos dados pessoais da vítima, os criminosos podem realizar transferências via Pix, alterar limites Bancários, solicitar empréstimos online e abrir contas digitais em nome da vítima. O prejuízo pode ser duplo: Perda de dinheiro imediata e problemas legais futuros envolvendo fraudes cometidas com seus dados.

Como se Proteger: O que fazer e o que Nunca fazer

A proteção contra o Massiv e malware similar começa com uma mudança de comportamento em relação à instalação de aplicativos. As medidas mais eficazes são também as mais simples.

1- A regra mais importante é nunca instalar aplicativos de IPTV ou qualquer outro aplicativo fora da Google Play Store. Se um serviço de streaming não está disponível na loja oficial, isso é um sinal de que ele opera fora dos termos de uso da plataforma, e as consequências de instalar o arquivo APK podem ir muito além de simplesmente ter um app não oficial no celular.

O Google Play Protect é uma ferramenta de segurança integrada ao Android que verifica continuamente os aplicativos instalados no dispositivo em busca de comportamentos maliciosos.

Para garantir que está ativo, acesse a Google Play Store, toque no ícone do seu perfil no canto superior direito, selecione Play Protect e verifique se a opção Verificar aplicativos com Play Protect está ativada. Execute uma varredura manual periodicamente, especialmente se instalar qualquer aplicativo de fonte menos conhecida.

2- Desconfie de qualquer solicitação de permissão para o Serviço de Acessibilidade feita por aplicativos de streaming, entretenimento ou IPTV. Nenhum serviço legítimo de TV ou vídeo precisa desse acesso. A solicitação desse tipo de permissão por um aplicativo de entretenimento é um sinal claro de atividade suspeita.

3- Ative a autenticação por Aplicativo Autenticador em vez de SMS sempre que o Banco ou Serviço oferecer essa opção. Aplicativos como Google Authenticator ou Authy geram códigos localmente no dispositivo, sem depender das telecomunicações, tornando-os imunes à interceptação de SMS que o Massiv realiza. De preferência o utilize em um outro dispositivo.

4- Se você já instalou algum aplicativo de IPTV de fonte não oficial nos últimos meses, remova-o imediatamente, verifique suas contas Bancárias em busca de movimentações não reconhecidas, altere todas as suas senhas e execute uma varredura com o Play Protect. Se identificar qualquer atividade suspeita, entre em contato imediatamente com o seu Banco.