Toda vez que uma nova ameaça para dispositivos móveis é descoberta, a reação mais comum é de ceticismo: “mas eu não sou um alvo importante” ou “meu iPhone é seguro por padrão.”

O DarkSword, o Malware Russo que invade iPhones, é o tipo de descoberta que desafia esses dois pincípios ao mesmo tempo. Ele não exige que você clique em um link suspeito, instale um aplicativo duvidoso ou forneça uma senha.

Basta visitar um site comprometido com um iPhone desatualizado para que o ataque comece silenciosamente, sem deixar rastros visíveis, e com a capacidade de extrair praticamente tudo que está no seu dispositivo.

Pesquisadores da empresa de segurança móvel Lookout, em colaboração com o Grupo de Inteligência de Ameaças do Google (GTIG) e a empresa iVerify, divulgaram neste mês os detalhes técnicos de um novo kit de exploração chamado DarkSword.

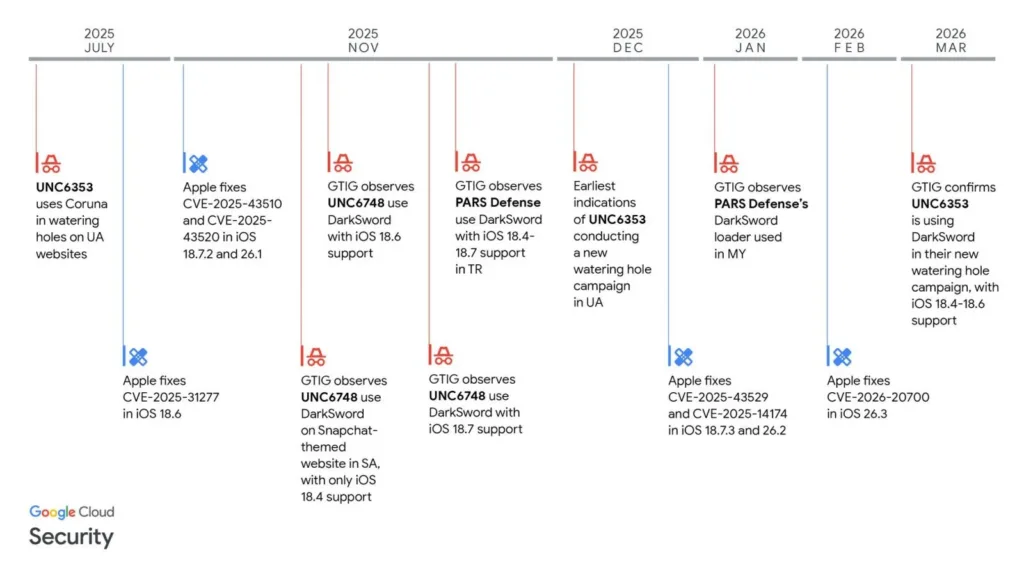

O sistema está em operação desde pelo menos novembro de 2025, foi usado por múltiplos grupos de atacantes em diferentes países e está associado a pelo menos um agente de espionagem com vínculos russos.

A boa notícia é que a Apple já corrigiu as vulnerabilidades exploradas nas versões mais recentes do iOS e aproveitou o momento para lançar um novo mecanismo de correções de segurança em segundo plano que pode mudar a forma como o iPhone lida com ameaças daqui em diante.

O que é o DarkSword?

O DarkSword não é um vírus comum. Ele é classificado como um kit de exploração, uma plataforma técnica modular, desenvolvida profissionalmente, que combina múltiplas vulnerabilidades em uma cadeia de ataque coordenada.

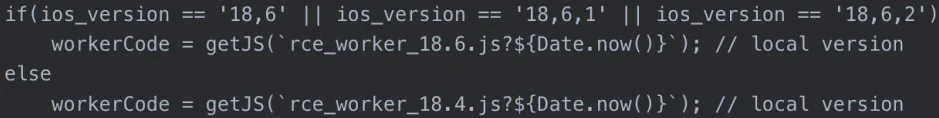

Diferentemente de malwares simples que exploram uma única falha, o DarkSword usa seis vulnerabilidades encadeadas para progressivamente ganhar controle sobre o dispositivo da vítima.

As vulnerabilidades exploradas são rastreadas pelos identificadores CVE-2025-31277, CVE-2025-43529, CVE-2026-20700, CVE-2025-14174, CVE-2025-43510 e CVE-2025-43520. A sigla CVE, do inglês Common Vulnerabilities and Exposures, é o sistema internacional de catalogação de falhas de segurança conhecidas. Cada número representa uma brecha específica documentada e registrada publicamente.

O que torna o DarkSword tecnicamente notável vai além das vulnerabilidades que usa. Pesquisadores da Lookout identificaram que o código exibe sinais claros de desenvolvimento assistido por modelos de linguagem de grande escala, os sistemas de inteligência artificial generativa como o ChatGPT ou equivalentes.

O código está repleto de comentários explicativos detalhados, algo incomum em malware desenvolvido por humanos, que tendem a minimizar documentação interna por segurança operacional.

“Este malware é altamente sofisticado e parece ser uma plataforma projetada profissionalmente, permitindo o desenvolvimento rápido de módulos por meio do acesso a uma linguagem de programação de alto nível”, afirmou a Lookout em seu relatório.

A conclusão tem implicações além do DarkSword: ela sugere que o uso de inteligência artificial para acelerar o desenvolvimento de malware já é uma realidade operacional, não uma hipótese futura.

Como o Ataque Funciona: Do Safari ao Roubo Completo de Dados

O ponto de entrada do DarkSword é o Safari, o navegador padrão do iPhone. O ataque começa quando o usuário visita um site que foi comprometido pelos atacantes — não um site obviamente suspeito, mas páginas aparentemente legítimas, incluindo portais de notícias e endereços governamentais, especialmente ligados à Ucrânia.

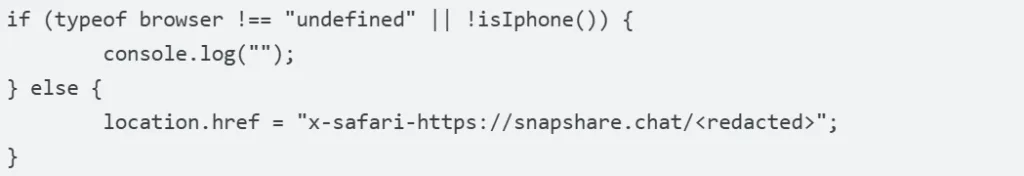

x-safari-httpso uso (UNC6748, novembro de 2025) – (Fonte: Google)Os atacantes tiveram acesso suficiente a esses sites para inserir iframes maliciosos no código HTML das páginas. Um iframe é um elemento da web que carrega o conteúdo de outra origem dentro de uma página, uma técnica legítima e comum, que nesse caso foi usada para injetar o código de ataque de forma invisível ao visitante.

A Cadeia de Exploração em Etapas

Quando o Safari carrega a página comprometida, o processo de ataque se divide em etapas progressivas:

- A primeira etapa explora vulnerabilidades no Safari para obter acesso de leitura e escrita ao kernel do iOS, o núcleo do sistema operacional, que controla todos os processos e recursos do dispositivo. Obter acesso ao kernel é o equivalente a ter as chaves mestras de um prédio: a partir daí, qualquer porta pode ser aberta.

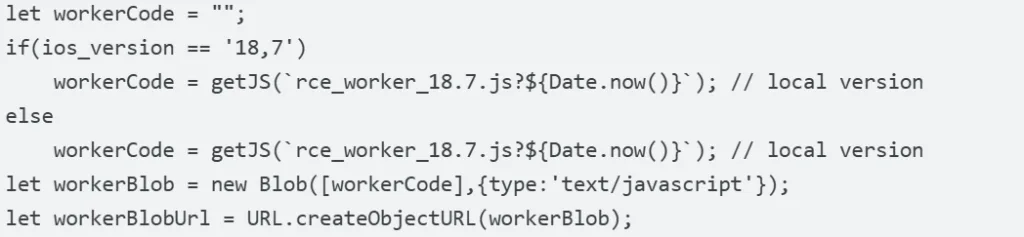

- A segunda etapa ativa um componente orquestrador principal chamado

pe_main.js, um arquivo JavaScript que coordena as etapas seguintes do ataque. Esse orquestrador injeta código em serviços privilegiados do iOS, incluindo o Acesso a Aplicativos, Wi-Fi, Springboard, a camada de gerenciamento da tela inicial, o Keychain, o cofre de senhas do iPhone, e o iCloud. - A terceira etapa é a extração dos dados. Com acesso a esses serviços, o DarkSword ativa módulos especializados em roubo de informações.

O que o DarkSword Rouba: A Lista Completa

A extensão do que o DarkSword é capaz de extrair de um iPhone comprometido é impressionante. Os pesquisadores documentaram o seguinte:

- Senhas salvas no Keychain e no Safari

- fotos incluindo capturas de tela e arquivos de imagem ocultos

- bancos de dados completos do WhatsApp e do Telegram

- carteiras de criptomoedas de plataformas como Coinbase, Binance e Ledger

- mensagens de texto SMS

- agenda de contatos

- histórico completo de chamadas

- histórico detalhado de localização

- histórico de navegação

- cookies de sessão

- histórico e senhas de redes Wi-Fi

- dados do Apple Health

- calendário

- notas

- lista de aplicativos instalados

- contas conectadas ao dispositivo; e

- dados de comunicação do iMessage e e-mail.

Um detalhe técnico relevante: após extrair todas essas informações, o DarkSword apaga os arquivos temporários e encerra a execução.

Isso indica que o ataque foi projetado como uma operação de coleta pontual, não para vigilância contínua, mas para extrair o máximo de dados em uma única janela de acesso e desaparecer sem deixar rastros detectáveis.

As Três Famílias de Malware do DarkSword

O kit de exploração distribui três ferramentas distintas dependendo do objetivo do atacante:

- O GHOSTBLADE é um minerador de dados escrito em JavaScript que coleta a lista completa de informações descrita acima. É a ferramenta mais abrangente dos três e a mais usada nas campanhas documentadas.

- O GHOSTKNIFE é uma porta dos fundos — em inglês, backdoor, que significa um acesso secreto criado para entrada futura — capaz de exfiltrar contas com sessão iniciada, mensagens, dados do navegador, histórico de localização e gravações de áudio.

- O GHOSTSABER é outro backdoor em JavaScript com capacidade de enumerar dispositivos e contas conectadas, listar arquivos, executar código JavaScript personalizado e roubar dados de forma mais direcionada.

Quem está por Trás dos Ataques

O DarkSword não foi usado por um único grupo. Os pesquisadores identificaram pelo menos três atores distintos que tiveram acesso ao kit de exploração em diferentes momentos e lugares.

O grupo UNC6748 foi o primeiro observado usando o DarkSword, em ataques direcionados a usuários da Arábia Saudita por meio de um site que se passava pelo Snapchat.

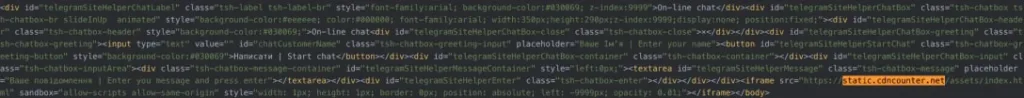

A empresa turca PARS Defense, descrita pelos pesquisadores como uma empresa de vigilância comercial, usou o DarkSword na Turquia no final de novembro de 2025, com maior atenção à segurança operacional, o código de ataque foi ofuscado e os dados transmitidos entre servidor e vítima foram criptografados com os padrões ECDH e AES. No início de 2026, outro cliente da PARS Defense usou o kit na Malásia para distribuir o backdoor GHOSTSABER.

O grupo UNC6353, suspeito pelos pesquisadores de ser um agente de espionagem alinhado aos interesses da inteligência russa, começou a usar o DarkSword em dezembro de 2025 contra alvos ucranianos.

Os ataques continuaram até março de 2026, usando a técnica conhecida como watering hole, em tradução livre, “ataque no bebedouro”, que consiste em comprometer sites que os alvos visitam regularmente, em vez de abordar as vítimas diretamente.

Justin Albrecht, diretor global de inteligência de ameaças móveis da Lookout, comentou o significado dessa descoberta: “O DarkSword representa uma mudança notável que prevíamos há anos. Malwares mobile avançados deixaram de ser uma ferramenta utilizada apenas por governos para espionagem e agora estão nas mãos de grupos que buscam ganho financeiro.”

A Resposta da Apple: Correções e um Novo Sistema de Atualizações

A Apple já corrigiu todas as vulnerabilidades exploradas pelo DarkSword nas versões mais recentes do iOS. A versão atual é o iOS 26.3.1, lançada no início de março de 2026, e a atualização para ela é a principal recomendação de segurança para qualquer usuário de iPhone.

Mas a novidade mais significativa na resposta da Apple vai além dessa correção específica. A empresa lançou seu primeiro uso prático de um novo mecanismo chamado Background Security Improvements — em português, Melhorias de Segurança em Segundo Plano.

Como Funcionam as Melhorias de Segurança em Segundo Plano

Historicamente, qualquer correção de segurança no iPhone exigia que o usuário instalasse uma nova versão completa do sistema operacional e reiniciasse o dispositivo.

Esse processo, embora eficaz, criava uma janela de vulnerabilidade: entre a descoberta de uma falha, o desenvolvimento da correção, o lançamento da atualização e a instalação pelo usuário, podiam passar dias ou semanas durante os quais os dispositivos permaneciam expostos.

O novo sistema muda essa dinâmica. As Melhorias de Segurança em Segundo Plano permitem que a Apple distribua correções pontuais para componentes específicos, como o Safari, o motor WebKit que alimenta o navegador, e outras bibliotecas do sistema, sem exigir uma atualização completa do iOS e sem necessidade de reinicialização.

O primeiro uso prático desse sistema foi para corrigir a vulnerabilidade CVE-2026-20643, uma falha no WebKit que permitia que conteúdo malicioso da web contornasse a política de mesma origem do navegador.

A política de mesma origem é uma proteção fundamental dos navegadores que impede que um site acesse dados de outro domínio sem autorização, contorná-la é o que permite a muitos ataques web funcionarem.

A falha foi descoberta pelo pesquisador de segurança Thomas Espach e a correção foi distribuída para iOS 26.3.1, iPadOS 26.3.1, macOS 26.3.1 e macOS 26.3.2 por meio do novo mecanismo.

Como Verificar e Ativar as Atualizações em Segundo Plano

O recurso pode ser acessado nas configurações do dispositivo:

No iPhone e iPad: acesse Ajustes e toque em Privacidade e Segurança.

No Mac: no menu Apple, escolha Ajustes do Sistema e clique em Privacidade e Segurança.

A Apple alerta que desinstalar uma Melhoria de Segurança em Segundo Plano remove todos os patches aplicados anteriormente, revertendo o dispositivo ao nível de segurança da versão original do sistema operacional, sem nenhuma das correções adicionais.

A recomendação é não desinstalar essas atualizações, a menos que elas causem algum problema específico de compatibilidade.

O que fazer Agora para Proteger seu iPhone

As recomendações práticas saídas das pesquisas são diretas e hierarquizadas por nível de risco.

A primeira e mais importante é atualizar para o iOS 26.3.1 imediatamente, caso ainda não tenha feito. Essa é a única ação que corrige todas as seis vulnerabilidades exploradas pelo DarkSword.

Usuários com dispositivos mais antigos que não são elegíveis para essa versão podem receber correções retroativas da Apple — como a empresa fez em casos anteriores —, mas isso ainda não foi confirmado para o DarkSword especificamente.

Para usuários que se enquadram em categorias de maior risco, jornalistas, ativistas, funcionários de governo, pessoas com acesso a informações sensíveis, os pesquisadores recomendam ativar o Modo de Bloqueio do iPhone, também chamado de Lockdown Mode.

Esse modo desativa uma série de funcionalidades do dispositivo em troca de uma superfície de ataque radicalmente reduzida: ele bloqueia a maioria dos anexos de mensagens, desativa a compilação JavaScript no Safari e impede conexões de acessórios com fio quando o dispositivo está bloqueado, entre outras restrições.

Para todos os usuários, usar o modo de navegação privada do Safari ao visitar sites desconhecidos oferece uma camada adicional de isolamento, já que o modo privado não mantém o histórico de navegação e aplica algumas restrições adicionais ao comportamento do JavaScript.

Por fim, a recomendação geral se aplica: revisar os aplicativos instalados, remover os que não são mais usados e verificar quais aplicativos têm acesso a localização, câmera, microfone e contatos nas configurações de privacidade do dispositivo.

O que o DarkSword Revela

O caso do DarkSword é relevante não apenas pelo que faz agora, mas pelo que sinaliza sobre a direção das ameaças móveis em geral.

A utilização de inteligência artificial para acelerar o desenvolvimento de malware, evidenciada pelos comentários de código gerados por LLM identificados pelos pesquisadores, indica que a barreira de entrada para criar ferramentas de ataque sofisticadas está diminuindo.

O que antes exigia equipes de engenheiros especializados por meses pode agora ser desenvolvido de forma modular e iterativa com auxílio de sistemas de IA.

A proliferação do acesso a kits de exploração como o DarkSword entre múltiplos atores, um grupo de espionagem russo, uma empresa de vigilância comercial turca e outros, sugere que esse tipo de ferramenta está se tornando um serviço disponível no mercado clandestino, não apenas uma arma exclusiva de Estados-nação com recursos ilimitados.

E a escolha do Safari como vetor de ataque reforça um princípio que a comunidade de segurança repete há anos: navegadores são a superfície de ataque mais exposta em qualquer dispositivo, mobile ou desktop, e manter tanto o sistema operacional quanto o navegador atualizados é a defesa mais eficaz disponível para o usuário comum.