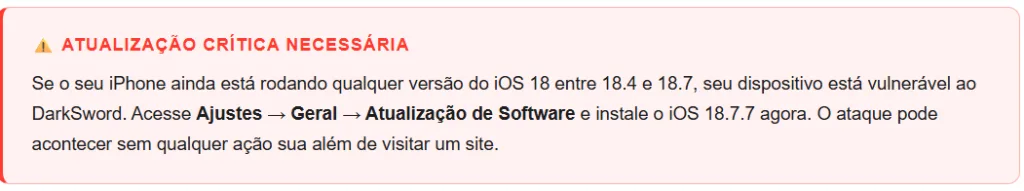

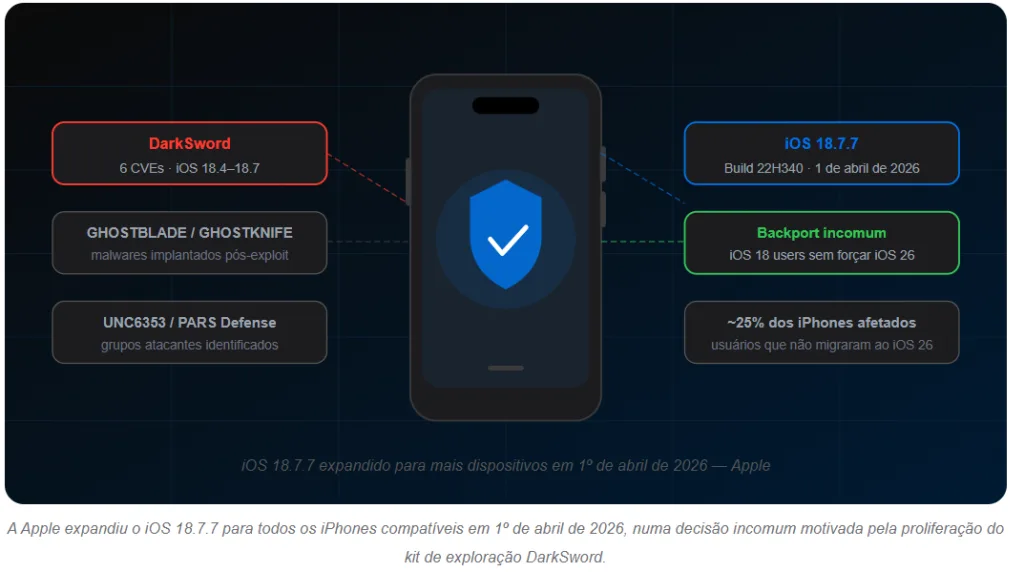

A Apple tomou uma decisão rara no dia 1º de abril de 2026: expandiu a disponibilidade do iOS 18.7.7 para praticamente todos os modelos de iPhone que ainda rodam o iOS 18, incluindo modelos como o iPhone 16 e o iPhone 15, que são totalmente compatíveis com o iOS 26 mas cujos donos optaram por não atualizar.

Historicamente, a Apple Lança Atualização de Segurança como incentivo para que os usuários migrem para a versão mais recente do sistema operacional.

Quem fica para trás nas atualizações vai ficando sem patches. O que aconteceu desta vez foi o oposto: a empresa voltou atrás e entregou uma correção para quem escolheu permanecer no iOS 18, sem forçar a migração para o iOS 26.

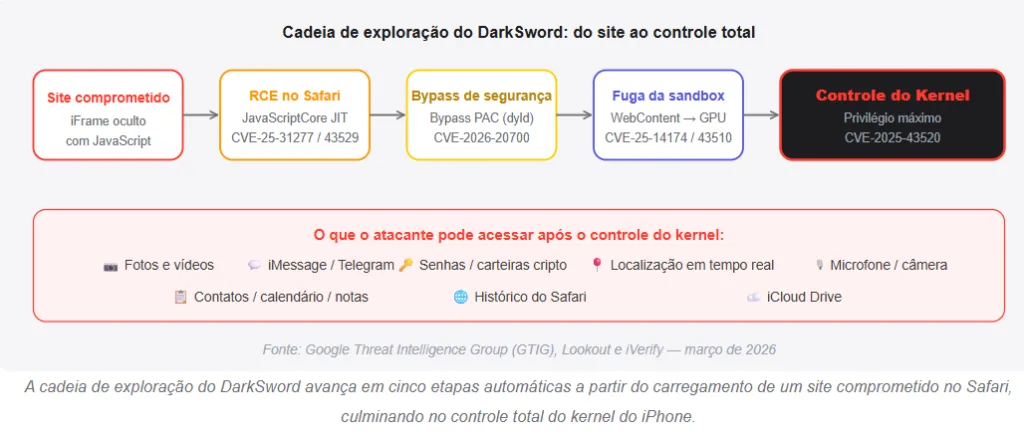

O motivo chama-se DarkSword. Um kit de exploração descoberto por pesquisadores do Google, da iVerify e da Lookout que encadeia seis vulnerabilidades do iOS para realizar o que especialistas chamam de “comprometimento completo do dispositivo” com uma única visita a um site. Sem cliques em links suspeitos. Sem instalação de apps duvidosos. Apenas carregar uma página.

- Ofertas na Amazon

Leia Também: Apple Business: A Plataforma Gratuita e Unificada para Empresas que Chega em 14 de Abril

O que é o DarkSword e Por que Ele é Diferente de Ataques Comuns

O DarkSword não é um vírus que você baixa por engano nem um phishing que exige que você forneça uma senha. Ele é um kit de exploração completo, o que em segurança digital significa um conjunto de ferramentas automatizadas que aproveita vulnerabilidades conhecidas em software para comprometer dispositivos sem interação consciente da vítima.

O ataque começa quando o usuário visita um site legítimo que foi comprometido pelos atacantes. Os hackers injetam um código JavaScript malicioso invisível dentro da página, geralmente por meio de um elemento chamado iframe, que funciona como uma janela embutida dentro da página. Quando o Safari carrega esse código, o DarkSword entra em ação automaticamente.

O que é um ataque “watering hole”? Em português, “ataque ao bebedouro”. É uma estratégia em que os atacantes não vão atrás das vítimas diretamente, mas contaminam um local que elas frequentam com regularidade, como um site de notícias local, um portal governamental ou um fórum especializado.

Quando a vítima visita o site de rotina, recebe o ataque sem perceber. O DarkSword operou exclusivamente por esse método, usando sites reais e legítimos que foram previamente invadidos.

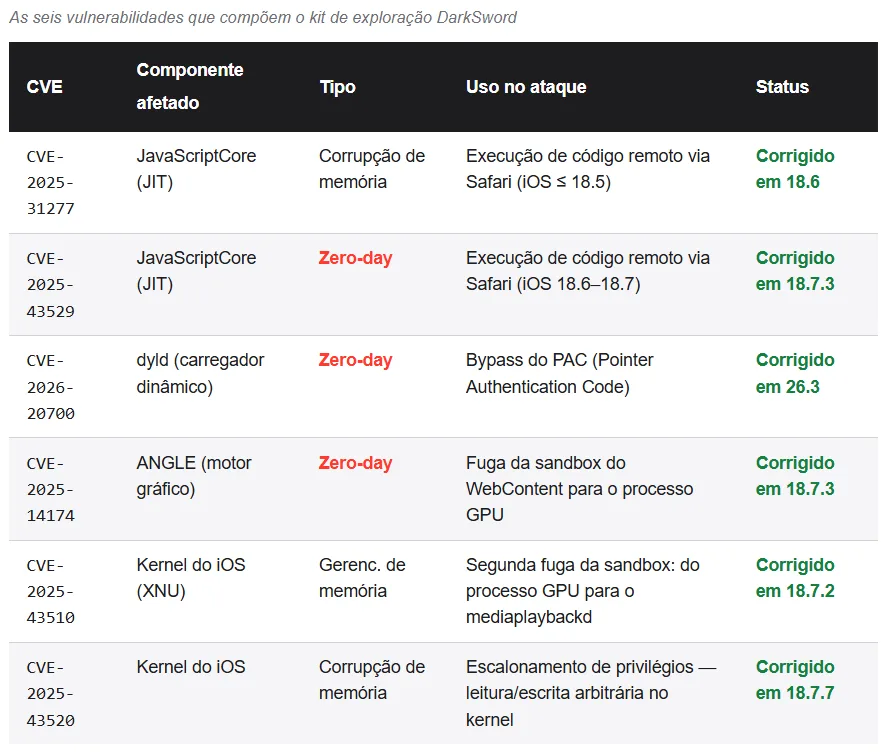

Seis Vulnerabilidades Encadeadas em Segundos

O que torna o DarkSword particularmente preocupante é a sofisticação técnica da cadeia de exploração. O kit combina seis vulnerabilidades distintas num processo sequencial que, em questão de segundos a alguns minutos, transforma uma visita casual a um site num controle total do dispositivo pelo atacante.

Três dessas vulnerabilidades foram exploradas como zero-days, ou seja, foram usadas em ataques reais antes de a Apple ter conhecimento delas ou ter lançado correções.

O Google Threat Intelligence Group (GTIG) reportou as vulnerabilidades à Apple no final de 2025, e a maioria foi corrigida em versões anteriores do iOS 18, mas nunca de forma coordenada e completa para todos os dispositivos ao mesmo tempo.

O que Acontece Depois que o DarkSword Compromete um iPhone?

Após o controle do kernel, o DarkSword instala um ou mais dos três malwares identificados pelos pesquisadores: GHOSTBLADE, GHOSTKNIFE e GHOSTSABER. O GHOSTBLADE é o mais completo dos três e funciona como um minerador de dados persistente.

Segundo análise do GTIG e da Lookout, o GHOSTBLADE coleta uma lista impressionante de informações: mensagens do iMessage, Telegram e WhatsApp, registros de ligações, contatos, identificadores do dispositivo, informações do SIM, histórico de localização, redes Wi-Fi e senhas salvas, metadados de fotos, arquivos do iCloud Drive, notas, calendário, dados do app Saúde, histórico do Safari com cookies e favoritos, lista de apps instalados e dados de carteiras de criptomoedas.

O que diferencia o DarkSword de outros ataques de espionagem é o que os pesquisadores chamam de abordagem “hit-and-run” (em português, atacar e fugir): os dados são exfiltrados para os servidores dos atacantes em questão de segundos a minutos e, logo depois, o malware apaga os rastros da própria presença no dispositivo, deletando inclusive relatórios de falhas do sistema que poderiam indicar a infecção.

“O DarkSword rouba silenciosamente grandes volumes de dados do usuário apenas porque a pessoa visitou um site real, mas comprometido. A Apple concordou com a avaliação da comunidade de segurança de que isso representa uma ameaça clara e presente para dispositivos que permanecem sem correção em versões anteriores do iOS.”Rocky Cole, cofundador e COO da iVerify — The Hacker News, 1/04/2026

- Mercado Livre

Quem está Usando o DarkSword e quem foi Atacado

Desde novembro de 2025, quando o GTIG registrou os primeiros usos documentados, o DarkSword foi adotado por pelo menos três grupos de atacantes com motivações distintas, o que o torna incomum no panorama de exploits sofisticados de iOS.

UNC6353: o Grupo Suspeito de Vínculo com a Rússia

O grupo mais ativo rastreado pelos pesquisadores é o UNC6353, identificado como um provável grupo de espionagem com alinhamento russo.

Esse mesmo grupo também usou o kit de exploração Coruna, revelado duas semanas antes do DarkSword. A UNC6353 realizou ataques por watering hole em sites ucranianos comprometidos, como portais de notícias e páginas governamentais, para alcançar usuários na Ucrânia.

O GTIG avalia o UNC6353 como um ator tecnicamente menos sofisticado que opera com objetivos alinhados às necessidades de inteligência russa.

As análises sugerem que o grupo não desenvolveu os exploits internamente, mas os adquiriu num mercado secundário, provavelmente de fornecedores comerciais de vigilância.

PARS Defense: a Empresa Turca de Vigilância Comercial

A empresa de vigilância PARS Defense, com sede na Turquia, também foi identificada como usuária do DarkSword.

Clientes da PARS Defense utilizaram o kit em campanhas na Turquia e na Malásia. Em novembro de 2025, o GTIG observou uma campanha na Arábia Saudita usando um site fraudulento que prometia mensagens seguras pelo Snapchat como isca para distribuir o ataque.

A Publicação no GitHub muda o Jogo

O que transformou uma ameaça séria mas controlada numa emergência de segurança foi a publicação do kit de exploração no GitHub.

Um pesquisador liberou uma versão do DarkSword no repositório de código aberto, tornando-o acessível para qualquer pessoa, inclusive criminosos sem sofisticação técnica suficiente para desenvolver exploits próprios.

⚠️ Por que isso é Importante para todos os Usuários?

Antes da publicação no GitHub, o DarkSword era uma ferramenta cara e rara, usada principalmente por estados e empresas de vigilância em ataques altamente direcionados.

Com o código disponível publicamente, qualquer pessoa com conhecimento técnico básico pode tentar usá-lo contra qualquer iPhone vulnerável. O universo de vítimas potenciais passou de centenas a centenas de milhões.

Por que essa Atualização da Apple é Incomum no Histórico do iOS?

Quem acompanha o ciclo de atualizações da Apple sabe que existe uma política não oficial mas consistente: quando uma nova versão principal do iOS é lançada, os modelos compatíveis param de receber atualizações da versão antiga.

A Apple mantém correções de segurança apenas para dispositivos que fisicamente não conseguem rodar o iOS mais recente.

Um iPhone 13, um iPhone 14 ou um iPhone 16 que ainda rodam iOS 18 são capazes de rodar o iOS 26. Portanto, pela prática habitual da Apple, esses dispositivos simplesmente não receberiam mais nenhuma atualização do iOS 18. Só receberiam patches se migrassem para o iOS 26.

Isso é exatamente o que aconteceu até agora: a versão 18.7.6 estava disponível apenas para iPhone XS, iPhone XS Max e iPhone XR, que são os modelos mais antigos que não suportam o iOS 26. Os modelos mais novos, mesmo rodando iOS 18, não recebiam mais patches.

O iOS 18.7.7 muda isso. A Apple aplicou o que na indústria de segurança é chamado de “backport de correção”: transportou as correções de vulnerabilidades do iOS 26 de volta para o iOS 18, tornando-as disponíveis para usuários que escolheram não migrar.

“Habilitamos a disponibilidade do iOS 18.7.7 para mais dispositivos em 1º de abril de 2026, para que os usuários com Atualizações Automáticas ativadas possam receber automaticamente importantes proteções de segurança contra ataques da web conhecidos como DarkSword.”Apple, em nota oficial — MacRumors, 1/04/2026

Segundo dados da Apple divulgados em fevereiro de 2026, o iOS 26 está instalado em 74% dos iPhones lançados nos últimos quatro anos. Isso significa que aproximadamente 26% dos dispositivos compatíveis ainda rodam iOS 18. São potencialmente dezenas de milhões de aparelhos.

Quais Dispositivos Recebem o iOS 18.7.7

A atualização expandida do iOS 18.7.7 com a correção do DarkSword está disponível para todos os seguintes dispositivos:

Como Instalar o iOS 18.7.7 no seu iPhone Agora

Se o seu dispositivo tem a atualização automática ativada, o iOS 18.7.7 será baixado e instalado automaticamente durante a madrugada, quando o iPhone estiver conectado à energia e ao Wi-Fi. Para instalar manualmente agora mesmo, siga os passos abaixo.