Se você usa Android e baixou um aplicativo de limpeza de memória, um jogo simples ou uma galeria de fotos nos últimos meses pela Google Play Store, vale prestar atenção no que vem a seguir.

Pesquisadores da empresa de cibersegurança McAfee divulgaram os detalhes de uma das campanhas de malware para Android mais sofisticadas já documentadas.

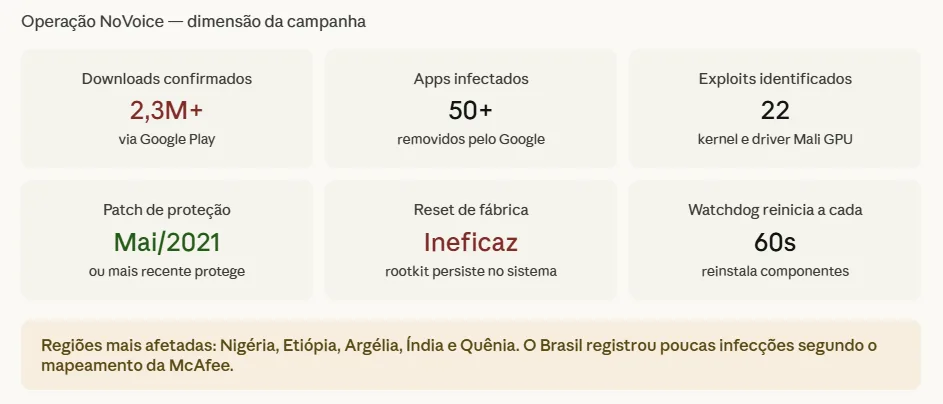

Batizada de Operação NoVoice, o Malware Android usou mais de 50 aplicativos disponíveis diretamente na loja oficial do Google para infectar pelo menos 2,3 milhões de dispositivos ao redor do mundo.

Os aplicativos que carregavam o código malicioso incluíam limpadores de memória, galerias de imagens e jogos. Eles não exigiam permissões suspeitas e ofereciam a funcionalidade prometida.

Esse é o detalhe que torna o NoVoice diferente da maioria dos malwares conhecidos: não havia nada de errado para o usuário ver. O aplicativo funcionava. A limpeza era feita. O jogo rodava. E em paralelo, em silêncio absoluto, o malware assumia o controle do dispositivo de uma forma que nenhuma restauração de fábrica consegue desfazer.

O Google removeu os aplicativos identificados após o relatório da McAfee e bloqueou as contas dos desenvolvedores associados. Mas quem já instalou qualquer um desses aplicativos precisa entender o que pode ter acontecido com o seu dispositivo.

O Que é um Rootkit e Por Que Isso É Diferente de um Vírus Comum?

Antes de detalhar o funcionamento do NoVoice, vale esclarecer o que torna um rootkit especialmente perigoso em comparação com malwares convencionais.

Um vírus comum age na superfície do sistema operacional: instala arquivos, exibe anúncios, redireciona buscas. Quando você desinstala o aplicativo infectado ou restaura o dispositivo para as configurações de fábrica, o problema geralmente vai junto.

Um rootkit opera em uma camada mais profunda. Ele modifica o próprio sistema operacional, substituindo componentes fundamentais por versões adulteradas que obedecem ao criminoso.

A partir desse ponto, o sistema não está mais trabalhando para o usuário. Está trabalhando para quem o comprometeu.

Um rootkit permite que atacantes operem abaixo dos aplicativos normais e das proteções de segurança do celular, dando a eles controle poderoso enquanto permanecem difíceis de detectar. No caso da Operação NoVoice, o ataque se desdobra em vários estágios.

O nome da operação vem de um detalhe técnico peculiar: um arquivo de áudio silencioso chamado R.raw.novioce, embutido em um dos componentes do malware.

Ele é reproduzido no volume zero para manter um serviço ativo em primeiro plano sem que o usuário perceba, explorando uma exceção do Android para reprodução de mídia. Acredita-se que seja um erro proposital da expressão em inglês “no voice”, ou seja, sem voz.

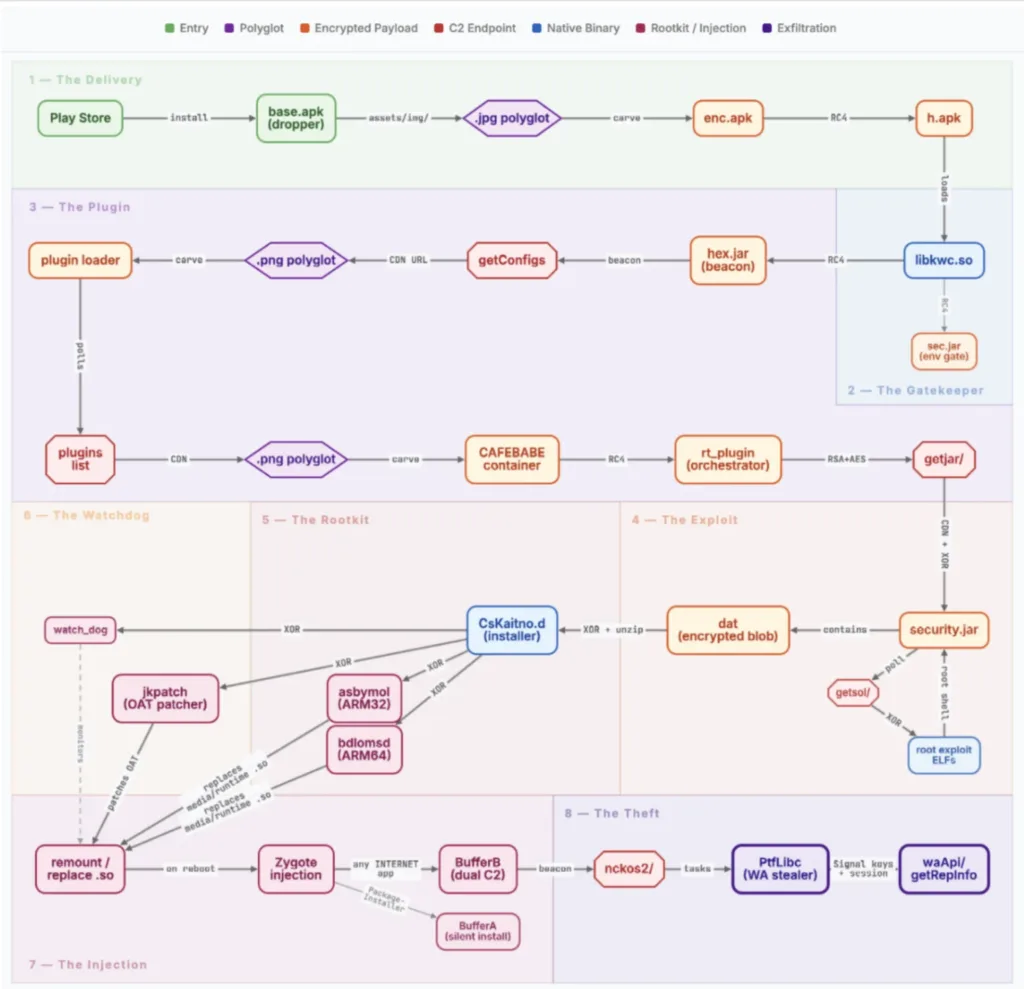

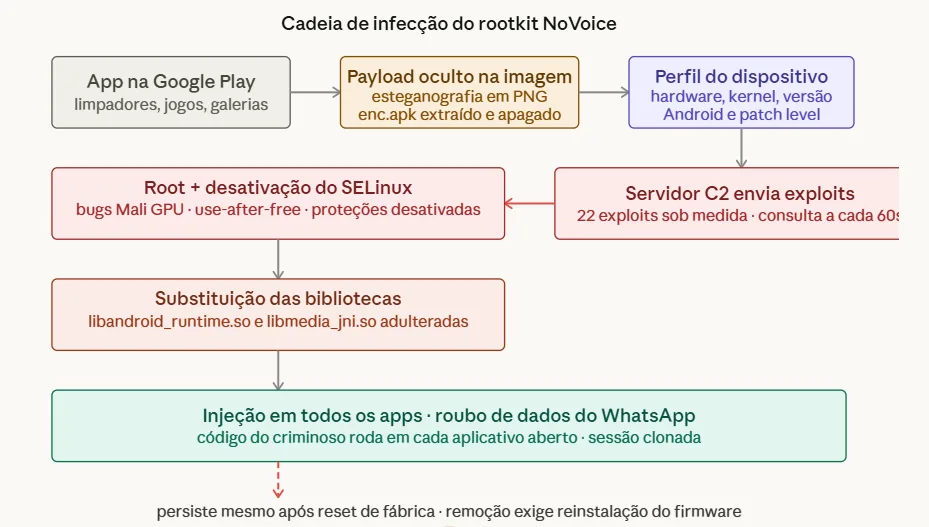

Como o Ataque Funcionava: da Play Store ao Controle Total

A cadeia de infecção do NoVoice é meticulosamente elaborada e merece ser descrita em detalhe, porque entendê-la ajuda a compreender o que foi comprometido e quão difícil é remover o problema.

Etapa 1: a Chegada pela Loja Oficial

Todos os aplicativos operadores foram distribuídos pela Google Play. Não foi necessário instalar nenhum aplicativo por fora da loja oficial, nem houve qualquer interação do usuário além de abrir o aplicativo.

Os aplicativos passaram pela revisão do Google porque funcionavam como anunciados e não solicitavam permissões fora do padrão.

O código malicioso estava oculto dentro de um componente que imitava o SDK do Facebook, o conjunto de ferramentas que desenvolvedores legítimos usam para integrar recursos do Facebook em seus aplicativos.

Etapa 2: o Payload Escondido na Imagem

Um dos aspectos mais tecnicamente sofisticados do NoVoice é como ele ocultava seu código. Os pesquisadores identificaram o uso de esteganografia, que é a técnica de esconder informações dentro de arquivos aparentemente comuns, como imagens.

O payload inicial estava oculto dentro de um arquivo de imagem PNG, aparecendo como uma imagem normal enquanto secretamente carregava malware criptografado adicionado após o marcador de fim do arquivo.

Uma vez executado, o malware implanta um framework em camadas entregue dinamicamente pela infraestrutura controlada pelos atacantes.

Após extrair o arquivo criptografado da imagem, o malware o carrega na memória do sistema e apaga todos os arquivos intermediários para eliminar rastros. Do ponto de vista do sistema operacional, não restou nada visível para investigar.

Etapa 3: o Perfil do Dispositivo e os Exploits Personalizados

Em vez de usar um ataque genérico, o NoVoice funciona como um atirador que primeiro estuda o alvo antes de agir.

O servidor de comando e controle, abreviado como C2, cria um perfil de cada dispositivo e fornece exploits de root compatíveis com sua versão de hardware e software específicos.

O aplicativo coleta dados do dispositivo, como modelo de hardware, versão do kernel, versão do Android, nível do patch de segurança e aplicativos instalados.

Essas informações são enviadas ao servidor do criminoso, que devolve exploits sob medida para aquele dispositivo específico.

Um “exploit” é um código ou técnica que aproveita uma vulnerabilidade conhecida em um sistema para realizar ações não autorizadas.

No caso do NoVoice, a McAfee observou 22 exploits distintos, incluindo bugs de kernel do tipo use-after-free e falhas no driver da GPU Mali.

O termo “use-after-free” se refere a um tipo de vulnerabilidade de gerenciamento de memória em que o programa continua usando uma área da memória depois de já tê-la liberado. Esse erro pode permitir que um invasor insira e execute código arbitrário com privilégios elevados.

Etapa 4: o Root e o Desligamento das Proteções

Se os exploits funcionam, o malware obtém acesso root ao dispositivo. “Root” é o termo que designa o nível mais alto de privilégio em sistemas baseados em Linux, incluindo o Android. Um aplicativo com acesso root pode fazer basicamente qualquer coisa no dispositivo.

O primeiro uso desse poder é desativar o SELinux, que é o sistema de controle de acesso que define quais processos podem fazer o quê no Android. Com o SELinux desativado, as barreiras de segurança fundamentais do sistema simplesmente deixam de existir.

Etapa 5: a Substituição das Bibliotecas do Sistema

Após obter acesso root no dispositivo, bibliotecas centrais do sistema como libandroid_runtime.so e libmedia_jni.so são substituídas por versões adulteradas que interceptam chamadas do sistema e redirecionam a execução para o código de ataque.

Para entender o impacto disso: a libandroid_runtime.so é uma biblioteca que praticamente todos os aplicativos Android usam para funcionar.

Ao substituí-la por uma versão maliciosa, o rootkit garante que seu código seja executado toda vez que qualquer aplicativo for aberto, sem exceção. Não importa se é o WhatsApp, o seu banco ou a câmera. Todos passam pelo código do criminoso.

A Persistência que Desafia o Reset de Fábrica

Um dos aspectos mais preocupantes do NoVoice é que ele foi projetado para sobreviver às medidas de segurança que os usuários normalmente usam para limpar um dispositivo comprometido.

O rootkit estabelece múltiplas camadas de persistência, incluindo a instalação de scripts de recuperação, a substituição do gerenciador de falhas do sistema por um carregador de rootkit, e o armazenamento de payloads de backup na partição do sistema.

Como essa parte do armazenamento do dispositivo não é apagada durante uma restauração de fábrica, o malware persistirá mesmo após uma limpeza agressiva.

A partição do sistema é uma área do armazenamento interno do Android que fica separada dos dados do usuário.

Quando você faz uma restauração de fábrica, o Android apaga a partição de dados, mas preserva a partição do sistema, porque é ali que o sistema operacional fica armazenado. O NoVoice armazena seus componentes de backup justamente nessa área protegida.

A única forma de realmente remover o rootkit é realizar uma reinstalação completa do firmware, algo que a maioria dos dispositivos infectados provavelmente não permite, já que eles tendem a ter o bootloader bloqueado, impedindo a instalação de firmware personalizado.

O “bootloader” é o primeiro software executado quando o dispositivo é ligado. Quando ele está bloqueado, o usuário não pode instalar uma versão diferente do sistema operacional, o que na prática significa que quem foi infectado pelo NoVoice em um dispositivo Android mais antigo pode não ter como remover o malware de forma confiável.

O rootkit também conta com um serviço de vigilância que verifica a integridade dos componentes instalados a cada 60 segundos e reinstala automaticamente qualquer componente que tenha sido removido.

Se as verificações falham repetidamente, o sistema é reiniciado forçadamente para que o rootkit seja recarregado.

Como o WhatsApp é Roubado

A partir do momento em que o rootkit está instalado e as bibliotecas do sistema foram substituídas, o criminoso tem acesso a todos os aplicativos que o usuário abrir.

O payload confirmado pelos pesquisadores foi desenvolvido especificamente para clonar sessões do WhatsApp.

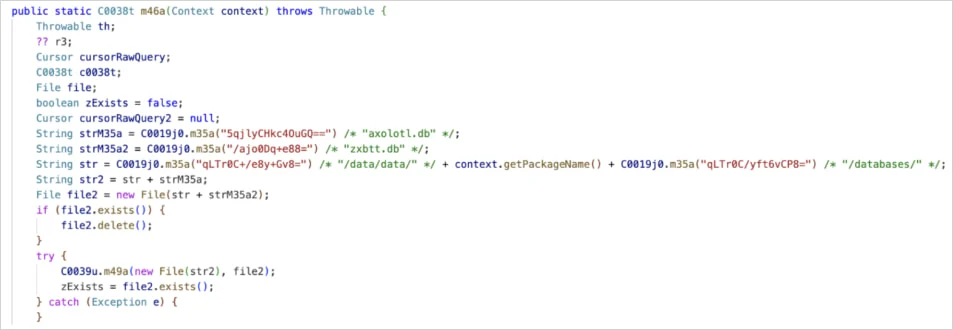

Quando o WhatsApp é iniciado em um dispositivo infectado, o malware extrai dados confidenciais necessários para replicar a sessão da vítima, incluindo bancos de dados de criptografia, as chaves do protocolo Signal e identificadores de conta, como número de telefone e detalhes do backup no Google Drive.

Essas informações são então exfiltradas para o servidor de comando e controle, permitindo que os invasores clonem a sessão do WhatsApp da vítima em seu próprio dispositivo.

O protocolo Signal é a tecnologia de criptografia de ponta a ponta usada pelo WhatsApp para proteger mensagens.

Ele foi projetado para garantir que apenas o remetente e o destinatário possam ler as mensagens. Mas quando um atacante obtém as chaves de criptografia diretamente do dispositivo, essa proteção não serve para nada: ele pode abrir as mensagens normalmente, como se fosse o próprio usuário.

Com os dados de sessão clonados, o atacante pode usar o WhatsApp da vítima em outro dispositivo, lendo conversas passadas, enviando mensagens como se fosse a vítima e potencialmente usando esse acesso para aplicar golpes em contatos da lista, já que as mensagens viriam de uma conta conhecida e confiável.

O WhatsApp é frequentemente visado em campanhas de malware precisamente porque concentra informações pessoais, conversas sensíveis e contatos próximos, que são ingredientes valiosos para golpes de engenharia social.

O Que o NoVoice Evitou Para Não Ser Detectado

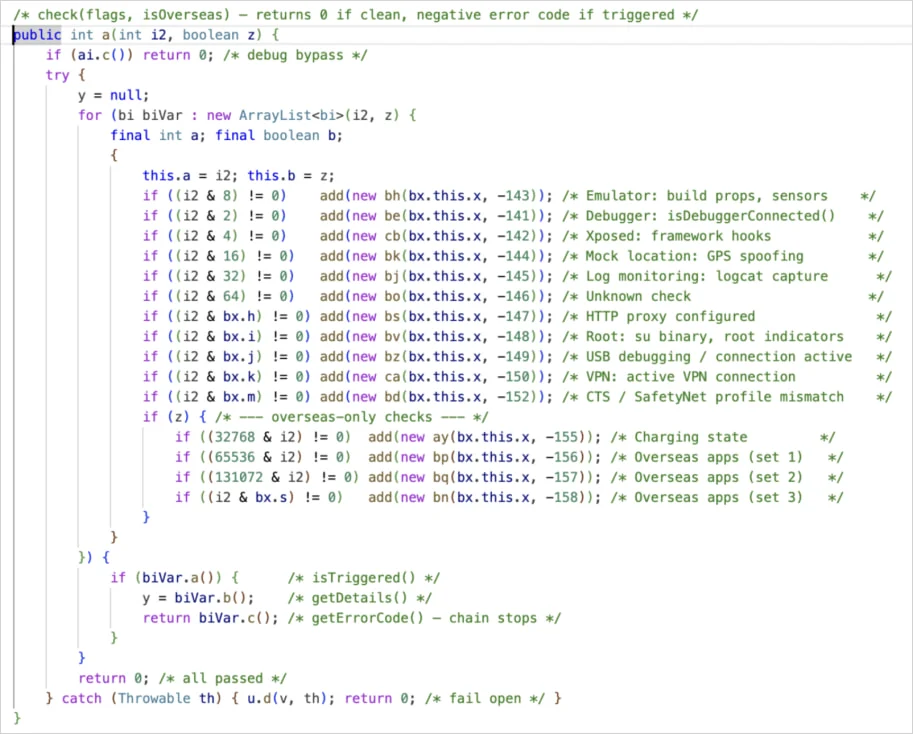

A sofisticação do NoVoice vai além do ataque em si. Os desenvolvedores do malware implementaram múltiplas camadas de evasão para dificultar a detecção por sistemas de segurança e pesquisadores.

O malware evade análises usando 15 verificações ambientais, incluindo detecção de emuladores, VPNs e geofencing.

Um emulador é um ambiente de software que simula um dispositivo Android real, amplamente usado por pesquisadores de segurança para analisar malwares com segurança.

A maioria dos malwares para Android tenta identificar se está rodando em um emulador e encerrar a execução caso positivo.

O geofencing, ou delimitação geográfica, é uma técnica que usa a localização GPS do dispositivo para tomar decisões. No caso do NoVoice, dispositivos localizados fisicamente dentro de Pequim e Shenzhen, na China, eram excluídos do ataque.

Essa é uma característica comum em malwares supostamente desenvolvidos por grupos ligados a determinados estados ou regiões, que evitam infectar alvos na própria área de atuação para não atrair atenção das autoridades locais.

O malware também realizava verificações de VPN. Uma rede virtual privada ativa pode ser sinal de que o dispositivo está sendo monitorado por um pesquisador de segurança.

Se uma VPN era detectada, o NoVoice ajustava seu comportamento para evitar expor sua lógica interna.

A Semelhança com o Trojan Triada

Os pesquisadores da McAfee não conseguiram atribuir a campanha a um grupo específico, mas apontaram semelhanças técnicas com o Triada, um dos trojans para Android mais avançados já documentados.

A McAfee notou fortes semelhanças entre o NoVoice e a família de malware Triada. Ambos usam o mesmo mecanismo de persistência e a mesma propriedade do sistema para rastrear infecções. Isso sugere uma evolução direta do Triada ou o compartilhamento de ferramentas entre grupos de atacantes.

O Triada foi descoberto pela primeira vez em 2016 e foi um dos primeiros malwares para Android a modificar o processo central do sistema operacional.

Versões posteriores foram encontradas pré-instaladas diretamente em dispositivos Android falsificados, tornando-os infectados desde o momento da compra.

A possibilidade de o NoVoice compartilhar infraestrutura ou desenvolvedores com o Triada é uma indicação de que estamos diante de um grupo com experiência e recursos técnicos significativos.

Quem Está em Risco e Quem Está Seguro

Essa é a pergunta mais importante para quem usa Android. A resposta depende de quando seu dispositivo recebeu a última atualização de segurança.

Todos os dispositivos Android com um nível de patch de segurança de 01/05/2021 ou superior não são suscetíveis aos exploits que a McAfee conseguiu obter do servidor de comando e controle, segundo a McAfee.

O nível do patch de segurança é uma data que indica até quando o dispositivo recebeu as correções de vulnerabilidades do Android.

Você pode verificar essa informação nas configurações do seu dispositivo, geralmente em “Sobre o telefone” e depois em “Informações do software” ou “Versão do Android”.

Se o seu dispositivo tem um patch de segurança datado de maio de 2021 ou mais recente, as vulnerabilidades específicas exploradas pelo NoVoice já estavam corrigidas antes que você instalasse qualquer um dos aplicativos infectados.

Isso não significa imunidade total contra qualquer malware, mas significa que o NoVoice em sua forma conhecida não conseguia comprometer o sistema.

Os dispositivos em maior risco são aqueles que executam Android 7 ou versões anteriores, que deixaram de receber atualizações de segurança do Android em setembro de 2021.

Em dispositivos mais antigos e sem suporte, a remoção do rootkit exige a reinstalação do firmware, algo que a maioria dos usuários comuns não tem como fazer.

O Que Fazer Se Você Instalou Um Desses Aplicativos

O Google removeu todos os aplicativos identificados pela McAfee e ativou o Google Play Protect para bloqueá-los em dispositivos onde ainda estejam instalados.

Mas se você instalou algum dos aplicativos suspeitos antes da remoção, o caminho a seguir depende do seu dispositivo.

Se o seu Android tem patch de segurança de maio de 2021 ou posterior, as vulnerabilidades exploradas já estavam corrigidas.

Ainda assim, desinstale imediatamente qualquer aplicativo suspeito e considere usar um aplicativo de segurança móvel para verificar o dispositivo.

Se o seu Android está desatualizado, com patch anterior a maio de 2021, a situação é mais grave. Usuários afetados provavelmente vão notar drenagem excessiva de bateria causada pela atividade constante em segundo plano, reinicializações súbitas do telefone e o misterioso desaparecimento e reinstalação de aplicativos. Se você observa esses sinais, leve o dispositivo a um profissional especializado.

Para dispositivos Android mais antigos que não podem ser atualizados, a recomendação mais direta é considerar a substituição por um modelo com suporte ativo.

Aparelhos sem atualizações de segurança representam um risco crescente em um cenário onde campanhas como o NoVoice demonstram que atacantes ativamente desenvolvem exploits para essas vulnerabilidades não corrigidas.

Sobre a Segurança da Play Store

É tentador concluir que o problema está na Google Play. Mas a realidade é mais complexa.

Ao construir e distribuir jogos, limpadores e galerias de imagens com aparência inofensiva para a Google Play, os atacantes conseguiram esconder o comportamento do malware durante a revisão de código do Google até depois da instalação pelo usuário.

O Google Play tem sistemas de verificação automática e revisão manual. O NoVoice passou por esses filtros porque os aplicativos realmente funcionavam como anunciados e não solicitavam permissões fora do padrão.

O comportamento malicioso só ocorria depois da instalação, quando o aplicativo contatava o servidor externo.

Isso não significa que a Google Play é insegura de forma absoluta, mas significa que a presença de um aplicativo na loja oficial não é garantia de segurança. Algumas práticas adicionais fazem diferença:

Verificar a reputação do desenvolvedor antes de instalar qualquer aplicativo. Desenvolvedores com histórico longo, muitos aplicativos publicados e uma base de usuários estabelecida têm mais a perder ao distribuir malware do que contas recém-criadas.

Prestar atenção no número de downloads e na data de publicação. Aplicativos legítimos de categorias populares geralmente têm histórico longo e muitos usuários.

Manter o dispositivo atualizado é, segundo todos os especialistas consultados nos relatos sobre o NoVoice, a medida mais eficaz disponível.

As 22 vulnerabilidades exploradas pelo malware foram todas corrigidas entre 2016 e 2021. Um dispositivo com o patch de maio de 2021 ou posterior não era vulnerável a nenhuma delas.

O Android Mais Antigo Que Você Ainda Usa Pode Ser o Problema

O caso do NoVoice não é sobre um bug inédito que ninguém conhecia. É sobre vulnerabilidades que a Google corrigiu anos atrás e que continuam sendo exploradas em milhões de dispositivos que nunca receberam essas correções.

As regiões mais afetadas foram Nigéria, Etiópia, Argélia, Índia e Quênia, onde dispositivos Android mais antigos e sem atualização são mais comuns.

São exatamente os mercados onde os aparelhos mais acessíveis dominam e onde as atualizações de sistema chegam com mais dificuldade ou simplesmente param de chegar depois de um ou dois anos.

O NoVoice é, entre outras coisas, um retrato econômico e tecnológico: populações que dependem de dispositivos mais baratos, com ciclo de suporte mais curto, ficam expostas a campanhas de malware que exploram exatamente esse intervalo entre a disponibilização de um patch e o momento em que ele chega de fato ao dispositivo nas mãos do usuário.

Para quem usa um Android relativamente recente e atualizado, o risco imediato do NoVoice é baixo. Para quem usa um aparelho com Android 7 ou anterior, sem atualizações de segurança, a conversa é diferente. E essa é uma situação que nenhuma remoção de aplicativo da Play Store vai resolver.