Nos anos 1990 e início dos anos 2000, criar um vírus de computador exigia habilidades técnicas reais. O criminoso precisava entender de programação, de protocolos de rede, de criptografia e de como os sistemas operacionais funcionavam por dentro. Essa barreira mantinha o crime digital como território de uma minoria qualificada.

Esse mundo acabou. Em 2026, qualquer pessoa com acesso ao Telegram e um cartão de crédito pode alugar ferramentas de invasão sofisticadas com suporte ao cliente, atualizações automáticas e tutoriais em vídeo no YouTube. Não é necessário saber programar. Não é necessário entender criptografia. O conhecimento está embutido no produto.

Em março e abril de 2026, pesquisadores de duas empresas de segurança distintas identificaram dois Kits Criminosos Vendidos no Telegram que ilustram com clareza até onde esse modelo chegou.

A equipe GReAT (Equipe Global de Pesquisa e Análise) da Kaspersky descobriu o CrystalX RAT: um vírus que combina roubo de dados, espionagem completa e recursos de perturbação projetados literalmente para “fazer piada” com a vítima enquanto o crime acontece em segundo plano.

A Sekoia, empresa francesa especializada em detecção de ameaças, identificou o EvilTokens: um kit de phishing que sequestra contas da Microsoft sem capturar uma única senha.

Ambas as ameaças são reais e ativas. Este artigo é baseado nos relatórios técnicos publicados pela Kaspersky e pela Sekoia, verificados por múltiplos veículos especializados, incluindo BleepingComputer.

Fontes: Securelist (Kaspersky), BleepingComputer, Kaspersky Press Release.

EvilTokens: o Kit que Sequestra Contas da Microsoft Sem Precisar de Senha

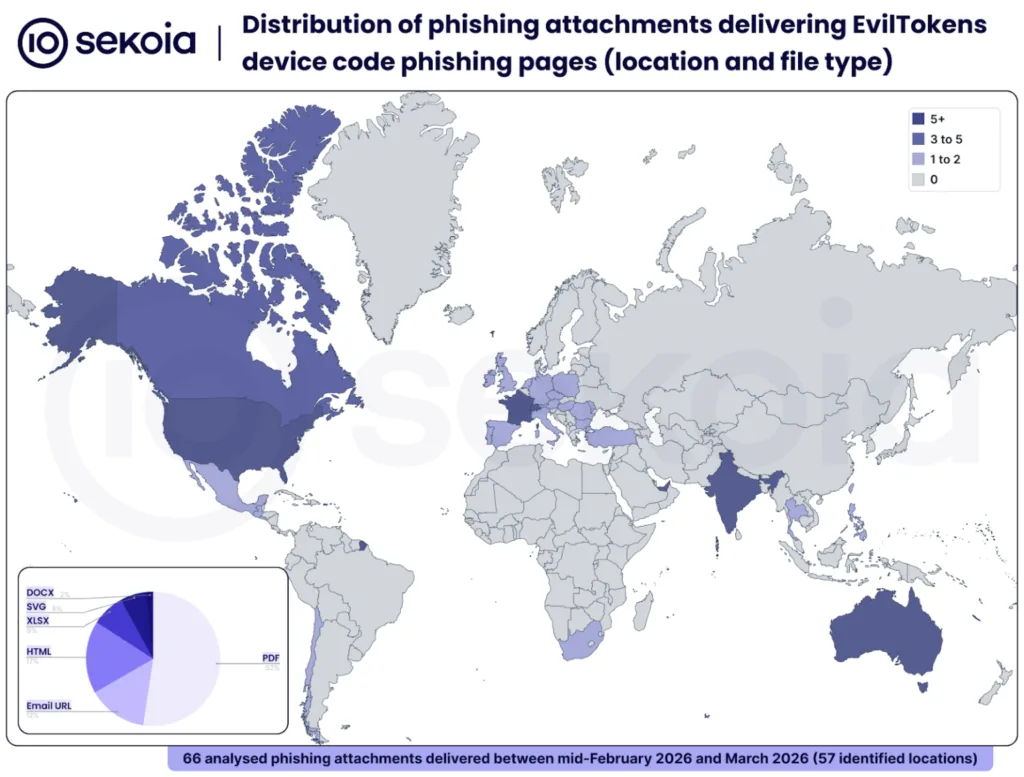

Em março de 2026, a equipe de Detecção e Pesquisa de Ameaças da Sekoia identificou o EvilTokens durante o monitoramento de comunidades criminosas focadas em phishing.

O kit havia surgido em meados de fevereiro de 2026 e foi rapidamente adotado por grupos especializados em BEC (do inglês Business Email Compromise, ou Comprometimento de E-mail Corporativo em tradução direta): fraudes que usam o acesso à conta de e-mail de um funcionário para desviar pagamentos, roubar dados e enganar parceiros comerciais.

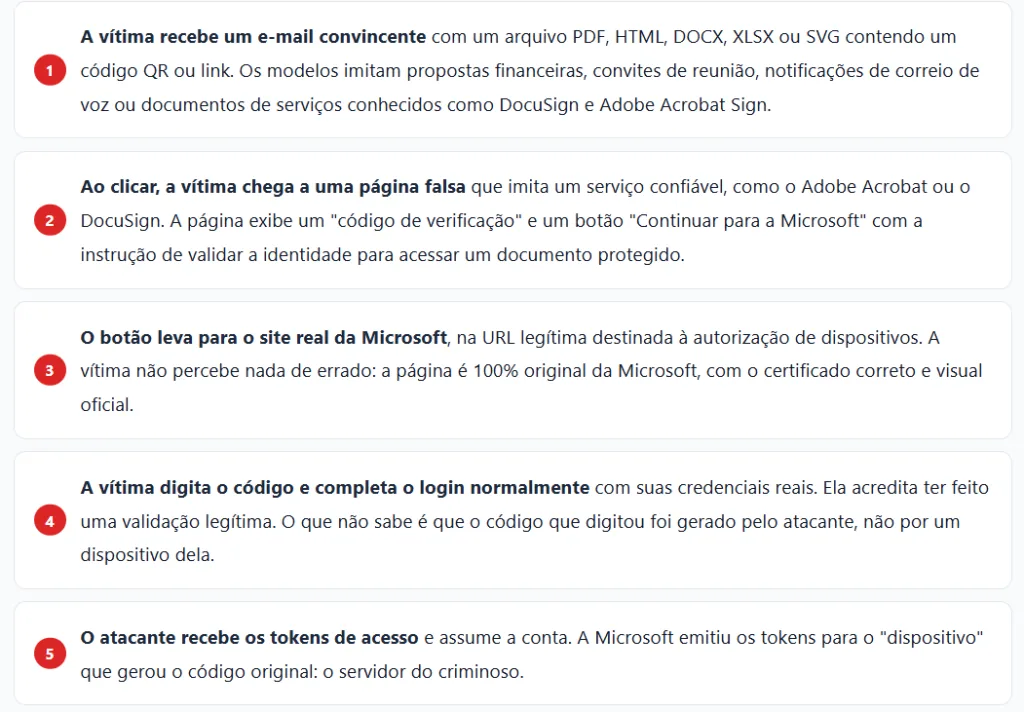

O que torna o EvilTokens diferente de todo kit de phishing anterior é a técnica central que ele emprega. Em vez de criar uma página falsa para capturar senhas, o EvilTokens abusa de um mecanismo completamente legítimo de autenticação da Microsoft para obter tokens de acesso sem que a senha da vítima passe por ele em nenhum momento.

O que é OAuth 2.0 e Por que Ele Virou uma Porta de Entrada para Ataques

OAuth 2.0 é um protocolo padrão de autorização usado pela internet inteira. Ele permite que você faça login em um aplicativo usando sua conta do Google ou da Microsoft sem precisar criar uma senha nova para cada serviço.

Dentro do OAuth 2.0 existe um fluxo específico chamado Concessão de Autorização de Dispositivo (Device Authorization Grant), criado para resolver um problema específico: como fazer login em uma smart TV ou em uma impressora, que não têm teclado para digitar senhas?

A solução: o dispositivo sem teclado exibe um código curto na tela e um link. O usuário acessa o link em outro dispositivo (o celular ou o computador), digita o código e confirma o acesso.

O dispositivo recebe os tokens de autenticação e a sessão está ativa. É seguro quando o código vem de um dispositivo de confiança. O problema começa quando o código vem de um criminoso.

O aviso que a Microsoft já exibe, mas que a engenharia social supera: ao inserir um código nessa página, a Microsoft exibe o aviso “Não insira códigos de fontes em que você não confia.”

O ataque do EvilTokens funciona porque a vítima foi condicionada, pelo e-mail de phishing, a acreditar que o código é parte de uma validação legítima de um documento ou serviço conhecido.

O Ataque do EvilTokens: Passo a Passo

O que o Atacante Consegue fazer com os Tokens Roubados

O golpe não termina com o acesso inicial. O EvilTokens foi projetado para explorar os tokens roubados em profundidade, especialmente o que a Microsoft chama de Token de Atualização Primário (PRT, na sigla em inglês Primary Refresh Token), que é o mais poderoso dos três tipos de token envolvidos no ataque.

| Tipo de Token | Duração | O que permite ao atacante |

|---|---|---|

| Token de Acesso | 60 a 90 minutos | Ler e-mails, acessar arquivos do OneDrive e SharePoint, visualizar conversas do Teams Risco: Moderado |

| Token de Atualização | Até 90 dias (renovável a cada uso) | Manter acesso persistente e silencioso; renovar-se automaticamente sem acionar nova autenticação Risco: Crítico Máximo |

| Token de Atualização Primário (PRT) | Contínuo enquanto ativo | Autenticar silenciosamente em todos os serviços Microsoft 365, contornar a autenticação multifator (MFA), mover-se lateralmente pela rede corporativa Risco: Crítico Máximo |

O alcance do ataque é global. A Sekoia identificou vítimas confirmadas nos Estados Unidos, Canadá, França, Austrália, Índia, Suíça e Emirados Árabes Unidos. Até 23 de março de 2026, mais de 1.000 domínios hospedavam páginas ativas do EvilTokens, e ataques de phishing por código de dispositivo cresceram 37,5 vezes em comparação com o período anterior ao kit.

“O EvilTokens democratiza o phishing por código de dispositivo, tornando-o acessível a criminosos com pouca experiência técnica.”— Push Security, em análise publicada em resposta ao relatório da Sekoia, via BleepingComputer

Funcionalidades Além do Phishing: IA, webmail Integrado e Mais

O EvilTokens não é apenas um coletor de tokens. Depois de obter o acesso, ele oferece ao operador criminoso um painel completo de gestão do comprometimento: coleta automática de e-mails da conta invadida, ferramentas de reconhecimento da rede interna da empresa, uma interface de webmail integrada para usar a conta comprometida diretamente e, de acordo com a análise da Sekoia, automação com inteligência artificial para criar e-mails de phishing internos mais convincentes, enviados a partir da conta comprometida.

O operador do kit, identificado como eviltokensadmin, já anunciou publicamente planos de expandir o suporte para phishing de contas do Gmail e da plataforma de gestão de identidade Okta em versões futuras.

Segundo a Sekoia, o código do backend do kit apresenta indícios de ter sido gerado com auxílio de IA, o que explica a velocidade de desenvolvimento e a amplitude das funcionalidades.

Leia Também: NoVoice: O Malware Android que Passou pela Google Play, Infectou 2,3 Milhões de Dispositivos e Rouba Seu WhatsApp

Como se proteger do EvilTokens

| 🚫Desconfie de códigos de dispositivo por e-mail O fluxo de autorização de dispositivos raramente é usado no ambiente corporativo cotidiano. Qualquer e-mail pedindo para você inserir um código em uma página da Microsoft deve levantar suspeita imediata. | 🔗Não clique em links de e-mails não solicitados O golpe depende inteiramente do clique. Mesmo que a página de destino seja genuinamente da Microsoft, o código que você digitará pode ser do atacante. |

| ⚙️Bloqueie o fluxo de código de dispositivo (TI) Administradores de TI podem desabilitar completamente o fluxo de autorização de dispositivos via Políticas de Acesso Condicional no Microsoft Entra ID para usuários que não precisam desse recurso. | 📋Monitore logs de autenticação incomuns Equipes de segurança devem monitorar eventos de autenticação por código de dispositivo, especialmente originados de endereços IP ou localizações geográficas desconhecidos. |

CrystalX RAT: o Vírus que Rouba Dados, Espiona e Ainda “Faz Piada” com o PC da Vítima

Em março de 2026, pesquisadores da equipe GReAT da Kaspersky identificaram o CrystalX RAT sendo promovido em canais privados do Telegram.

O malware havia surgido em janeiro de 2026 com o nome WebCrystal RAT, em um chat privado de desenvolvedores de malware.

Após acusações de que era uma cópia direta do WebRAT (também conhecido como Salat Stealer), o desenvolvedor mudou o nome, criou uma nova identidade visual, expandiu para canais públicos no Telegram e abriu um canal no YouTube com tutoriais das funcionalidades.

RAT é a sigla em inglês para Remote Access Trojan, que em português significa Trojan de Acesso Remoto: programas maliciosos que, uma vez instalados no computador da vítima, permitem ao atacante controlar o dispositivo remotamente como se estivesse sentado diante dele.

O CrystalX é um RAT incomum porque combina, em um único produto, três camadas de capacidade que normalmente aparecem em ferramentas separadas.

Camada 1: Roubo de dados e Credenciais

A função de roubo de dados do CrystalX é abrangente. Ele coleta credenciais de navegadores baseados em Chromium (como o Google Chrome, Microsoft Edge e Brave) usando uma ferramenta chamada ChromeElevator, além de extrair dados do Yandex e do Opera com rotinas dedicadas. Aplicativos de desktop como Steam, Discord e Telegram também são alvos do módulo de roubo.

Um componente particularmente perigoso é o clipper: um programa que monitora a área de transferência do computador (onde ficam os dados copiados com Ctrl+C) e substitui endereços de carteiras de criptomoedas por endereços controlados pelo atacante.

Funciona assim: a vítima vai fazer uma transferência de Bitcoin, copia o endereço do destinatário, mas quando clica em colar, o endereço já foi trocado pelo do criminoso. O dinheiro vai para o atacante.

| 🌐Roubo de navegadores Extrai credenciais de todos os navegadores baseados em Chromium, Yandex e Opera via ChromeElevator. | 🎮Apps de desktop Rouba credenciais de Steam, Discord e Telegram diretamente do sistema da vítima. |

| 📋Clipper de criptomoedas Monitora e substitui endereços de carteiras copiados pela vítima pelo endereço do atacante em tempo real. | ⌨️Keylogger em tempo real Transmite todas as teclas digitadas ao servidor de comando do atacante enquanto a vítima trabalha normalmente. |

l Network Computing, tecnologia de controle remoto de tela), com recursos específicos para bloquear as entradas do usuário enquanto o atacante realiza ações, impedindo interferências.

O malware também captura screenshots, grava áudio pelo microfone e vídeo pela webcam ou pela tela, configurando uma vigilância completa sem que a vítima perceba.

Camada 3: O Prankware que Distrai Enquanto o Roubo Acontece

A característica que torna o CrystalX verdadeiramente incomum no cenário de malware é o que os pesquisadores chamam de prankware, em português algo como “malware de pegadinhas”.

É um conjunto de recursos cujo único objetivo é irritar, perturbar e desconcertar a vítima, reminiscentes dos vírus de brincadeira dos anos 1990. A palavra “prank” em inglês significa pegadinha ou brincadeira.

| 🔄Virar a orientação da tela (de horizontal para vertical) | 🖱️Remapear botões do mouse (esquerdo e direito trocam de função) |

| ⌨️Desativar completamente o teclado e o mouse | 🖼️Alterar o papel de parede do computador |

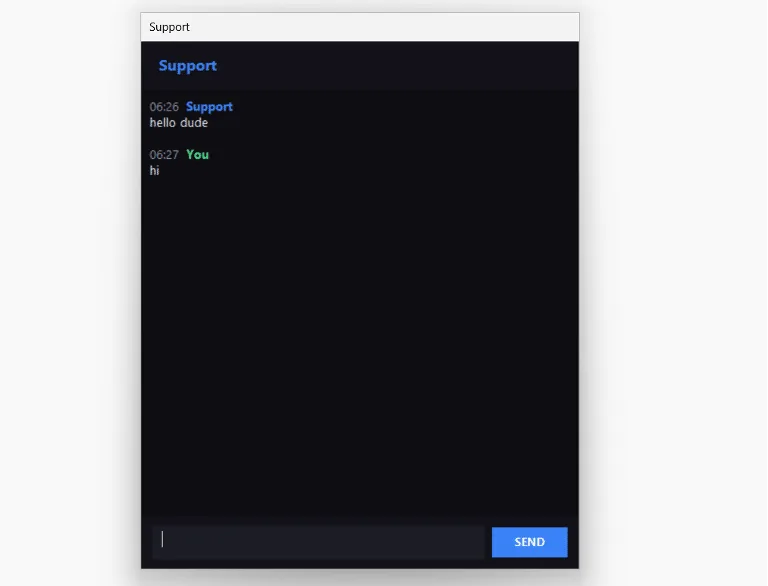

| 🔌Forçar o desligamento do sistema | 💬Abrir uma janela de chat direta com a vítima, em tempo real |

| 👁️Ocultar ícones da área de trabalho, barra de tarefas e Gerenciador de Tarefas | 🖱️Manipular a posição do cursor em tempo real de forma caótica |

A Kaspersky identificou dois motivos para a existência desses recursos. O primeiro é mercadológico: o apelo lúdico atrai compradores com pouca experiência técnica, os chamados script kiddies, que não têm capacidade de desenvolver malware próprio.

O segundo é operacional e mais preocupante: enquanto a vítima está desorientada tentando entender por que a tela virou e o teclado parou de funcionar, os módulos de roubo de dados e espionagem continuam operando silenciosamente em segundo plano.

Confira Também

“Esse conjunto tão diversificado de funcionalidades efetivamente permite um comprometimento de 360 graus da vítima e uma perda completa de privacidade.

Além do acesso a credenciais, os dados roubados podem ser usados para chantagem.”— Leonid Bezvershenko, pesquisador sênior de segurança da Kaspersky GReAT, no comunicado oficial da Kaspersky, via kaspersky.com

Por que o CrystalX é Difícil de Detectar

Além do arsenal de ataque, o CrystalX foi projetado para ser difícil de identificar e analisar. As cargas maliciosas são comprimidas com zlib e cifradas com ChaCha20, um algoritmo de criptografia de fluxo simétrico que usa chaves de 256 bits.

Cada cliente do serviço recebe uma versão única do malware com configurações diferentes, o que dificulta a criação de assinaturas genéricas de detecção pelas soluções de segurança.

O malware detecta máquinas virtuais, usadas frequentemente por pesquisadores de segurança para analisar ameaças, e interrompe a execução nesses ambientes.

Ferramentas de depuração (debugging) e proxies ativos também são identificados e bloqueados. Cada operador que compra uma assinatura pode configurar geobloqueio, ícone personalizado do executável e outras opções via um painel de controle automatizado.

Vetor de infecção desconhecido: a Kaspersky confirmou que, até o momento da publicação do relatório, o método inicial de infecção do CrystalX RAT não foi identificado com precisão. Dezenas de vítimas já foram afetadas, concentradas principalmente na Rússia, mas o modelo MaaS sem restrições geográficas indica expansão iminente. A telemetria da Kaspersky já detectou novas versões do malware, confirmando desenvolvimento ativo.

O que os Dois Casos Revelam sobre o Crime Digital em 2026

Os dois kits chegaram de pesquisadores diferentes, com técnicas distintas e alvos diferentes. O EvilTokens mira ambientes corporativos com foco em contas Microsoft 365, explorando falhas de percepção no processo de autenticação.

O CrystalX ataca indivíduos e pequenas organizações, combinando roubo financeiro, espionagem e perturbação em um único produto.

O que os une é o modelo: nenhum dos criminosos que compram e usam esses kits precisa saber programar. Não precisa entender de criptografia. Não precisa saber como os protocolos de autenticação funcionam.

O conhecimento está embutido no produto e disponível com suporte ao cliente, atualizações e tutoriais no YouTube.

A indústria de segurança chama isso de MaaS (Malware as a Service, ou Malware como Serviço) e PhaaS (Phishing as a Service, ou Phishing como Serviço).

É a aplicação do modelo de negócios de SaaS ao crime digital: desenvolvedor cria a ferramenta, cobra assinatura mensal, usuário aplica o ataque.

O resultado é uma democratização perigosa das técnicas de invasão: a barreira de entrada para o crime digital nunca foi tão baixa.

Glossário: Entenda os Termos Técnicos Usados Neste Artigo

| RAT (Remote Access Trojan) Trojan de Acesso Remoto. Tipo de malware que permite ao atacante controlar o computador infectado à distância, como se estivesse sentado à frente dele. | MaaS (Malware as a Service) Malware como Serviço. Modelo de negócio criminoso onde o desenvolvedor do malware vende o acesso à ferramenta por assinatura, sem executar os ataques ele mesmo. |

| PhaaS (Phishing as a Service) Phishing como Serviço. Similar ao MaaS, mas focado em kits de phishing prontos para uso, com páginas falsas, templates e infraestrutura de suporte. | OAuth 2.0 Protocolo padrão de autorização usado pela internet. Permite que um aplicativo acesse uma conta de usuário sem precisar da senha diretamente. O EvilTokens abusa de seu fluxo de autorização de dispositivos. |

| Token de autenticação Código temporário emitido por um serviço de identidade que comprova que o usuário foi autenticado. Permite acesso sem que a senha precise ser fornecida novamente. | BEC (Business Email Compromise) Comprometimento de E-mail Corporativo. Ataque que usa o acesso a uma conta de e-mail corporativa para desviar pagamentos, manipular parceiros ou roubar dados financeiros. |

| Keylogger Registrador de teclas. Programa que captura e transmite ao atacante todas as teclas digitadas pela vítima, incluindo senhas, mensagens e dados financeiros. | Clipper Tipo de malware especializado em monitorar e substituir dados copiados para a área de transferência. Usado principalmente para trocar endereços de carteiras de criptomoedas por endereços do atacante. |

| Prankware Software de pegadinhas. Recursos de malware projetados para irritar, perturbar e desconcertar a vítima, sem benefício financeiro direto, mas úteis como distração enquanto módulos de roubo operam em segundo plano. | ChaCha20 Algoritmo de criptografia de fluxo simétrico moderno que usa chaves de 256 bits. Altamente eficiente e difícil de quebrar, usado pelo CrystalX para tornar cada versão do malware única. |

| VNC (Virtual Network Computing) Computação em Rede Virtual. Tecnologia que permite ver e controlar a tela de um computador remotamente. Integrado ao CrystalX para controle total da tela da vítima. | Script Kiddie Termo usado na área de segurança para descrever atacantes com pouca habilidade técnica própria que dependem de ferramentas prontas desenvolvidas por outros para realizar ataques. |