Toda vez que você abre o LinkedIn em um navegador, como o próprio Google Chrome, o Microsoft Edge ou o Brave, um código invisível começa a trabalhar em segundo plano.

Ele tenta acessar arquivos de mais de 6.000 extensões diferentes para descobrir quais delas estão instaladas no seu navegador.

Em seguida, coleta dados sobre o seu hardware, criptografa tudo e envia para os servidores da empresa. Você não é avisado. Não foi pedida sua permissão. E esse comportamento não está descrito na política de privacidade do LinkedIn.

Essa é a denúncia central do relatório “BrowserGate”, publicado em abril de 2026 pela Fairlinked e.V., uma associação europeia de usuários comerciais do LinkedIn com sede na Alemanha.

O BleepingComputer, veículo especializado em cibersegurança com sólida reputação técnica, confirmou de forma independente a existência e o funcionamento do script por meio de seus próprios testes. O Tom’s Hardware e o TechRadar também cobriram a história com verificações próprias.

O que está confirmado de forma independente: o LinkedIn carrega, a cada página, um JavaScript que tenta acessar recursos de arquivo de mais de 6.236 extensões de navegador para detectar quais estão instaladas. O script também coleta dados de hardware do dispositivo do visitante.

O que ainda não foi verificado de forma independente: o uso específico que o LinkedIn faz desses dados após a coleta, e se eles são compartilhados com terceiros.

Fontes: BleepingComputer, Tom’s Hardware, TechRadar.

O LinkedIn, controlado pela Microsoft desde 2016, nega uso indevido dos dados. A empresa afirma que a varredura de extensões é uma medida de segurança para identificar ferramentas que violam seus termos de serviço.

A disputa chegou a um tribunal alemão, que decidiu a favor do LinkedIn em uma ação movida pelo desenvolvedor ligado ao relatório.

Leia Também: Reddit Encerra o r/all: O Fim do Feed sem Filtros e o que Muda para Quem usa a Plataforma

Mesmo assim, o escândalo levanta questões legais sérias sobre a privacidade digital, especialmente na Europa, onde o GDPR e a Lei de Mercados Digitais impõem obrigações estritas às plataformas com mais de um bilhão de usuários.

| 6.236 Extensões varridas a cada acesso ao LinkedIn | 1.252% Crescimento no número de extensões rastreadas entre 2024 e 2026 |

| 1 bi+Usuários do LinkedIn potencialmente afetados globalmente | 405 miUsuários das extensões rastreadas, somadas |

| 2,7 MB Tamanho do bundle JavaScript que carrega o script de varredura |

O que é o BrowserGate e quem o Denunciou

A Fairlinked e.V. é uma associação europeia de usuários comerciais do LinkedIn registrada na Alemanha. O grupo publicou o relatório neste mês, documentando em detalhes técnicos como o LinkedIn injeta JavaScript em suas páginas para rastrear extensões de navegador instaladas e coletar dados de hardware dos visitantes.

O LinkedIn atribui o relatório a um desenvolvedor específico, ligado a uma extensão chamada “Teamfluence”, que teria sido banido da plataforma por violar os termos de serviço do LinkedIn com coleta automatizada de dados.

O tribunal alemão que analisou uma liminar pedida pelo desenvolvedor contra o LinkedIn decidiu a favor da plataforma, considerando que as ações do LinkedIn não configuravam obstrução ou discriminação ilegais, e que a coleta automatizada pelo próprio denunciante poderia violar os termos do serviço.

Independentemente da origem e dos motivos do relatório, o ponto técnico central foi verificado de forma independente por múltiplos veículos: o script existe, está ativo e faz exatamente o que a Fairlinked descreve.

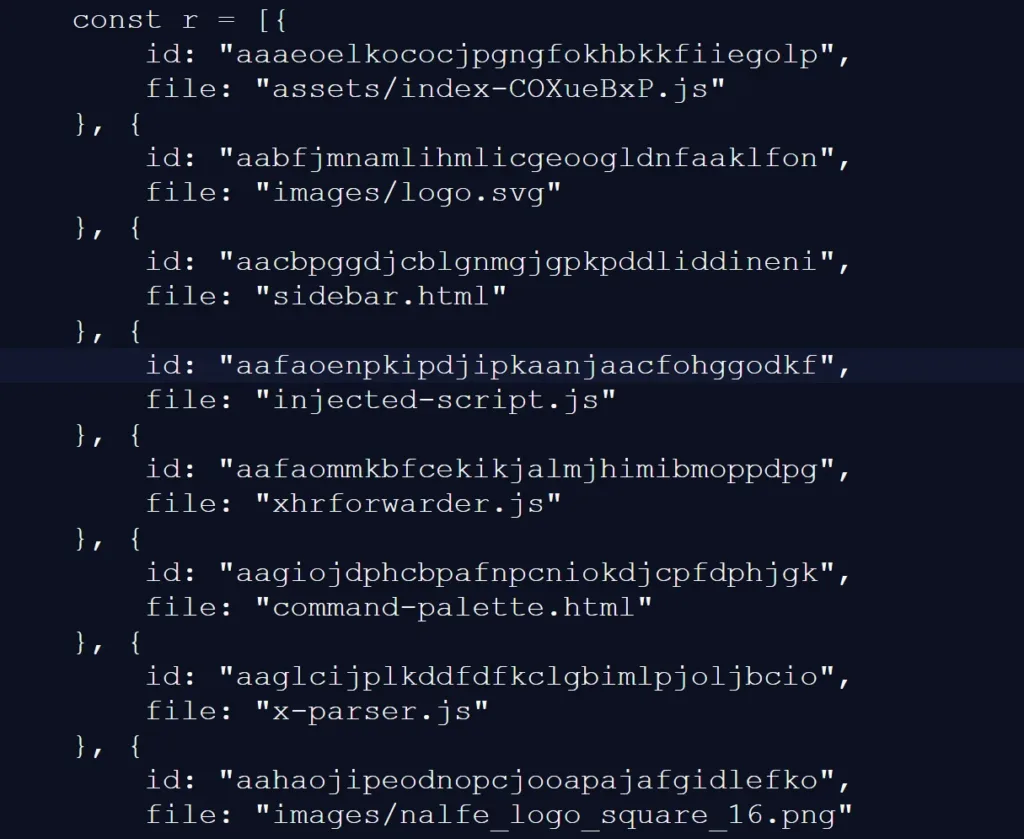

Como o Script Funciona: Browser Fingerprinting em Escala Industrial

Fonte: BleepingComputer

A técnica utilizada pelo LinkedIn é conhecida na área de segurança como browser fingerprinting (impressão digital do navegador).

Ela consiste em coletar um conjunto de características técnicas do navegador e do dispositivo do usuário para criar um identificador único, mesmo sem o uso de cookies.

No caso específico das extensões do Chrome, o método funciona da seguinte forma: cada extensão instalada no navegador pode expor recursos estáticos como ícones, scripts ou arquivos de configuração em URLs com um padrão previsível que inclui o identificador único (ID) da extensão.

Fonte: BleepingComputer

Um script na página pode tentar acessar esses URLs um a um. Se o arquivo carregar com sucesso, a extensão está instalada. Se não carregar, não está.

O LinkedIn confirma que detecta extensões, mas enquadra como medida de segurança: “Podemos detectar a presença dessas extensões verificando se o URL do recurso estático existe. Essa detecção é visível no console de desenvolvedor do Chrome. Utilizamos essas informações para determinar quais extensões violam nossos termos, informar e aprimorar nossas defesas técnicas.” Fonte: declaração oficial do LinkedIn ao BleepingComputer.

O que chama atenção não é a técnica em si, que é conhecida e tecnicamente válida, mas a escala. O LinkedIn não está verificando se o usuário tem 10 ou 20 extensões suspeitas.

Está varrendo mais de 6.000 extensões a cada página carregada, incluindo categorias que não têm nenhuma relação óbvia com a proteção da plataforma, como extensões de acessibilidade para pessoas com dislexia, ferramentas para neurodivergentes, extensões religiosas e centenas de ferramentas de busca de emprego em outras plataformas.

Crescimento Acelerado da Lista Monitorada

Um dos aspectos mais preocupantes do BrowserGate é a velocidade com que o número de extensões monitoradas aumentou nos últimos anos, o que sugere um esforço ativo e deliberado de expansão da vigilância, não apenas manutenção de uma lista de segurança estável.

| Período | Extensões monitoradas | Variação |

|---|---|---|

| 2017 | 38 | Baseline inicial |

| 2024 | 461 | +1.113% em 7 anos |

| Fevereiro de 2026 | ~3.000 | +551% em ~2 anos |

| Abril de 2026 (atual) | 6.236 | +108% em apenas 2 meses |

O crescimento de 461 extensões em 2024 para mais de 6.000 em pouco mais de dois anos representa um aumento de 1.252%, um ritmo que vai muito além do que seria necessário para bloquear ferramentas de scraping que violam os termos do serviço.

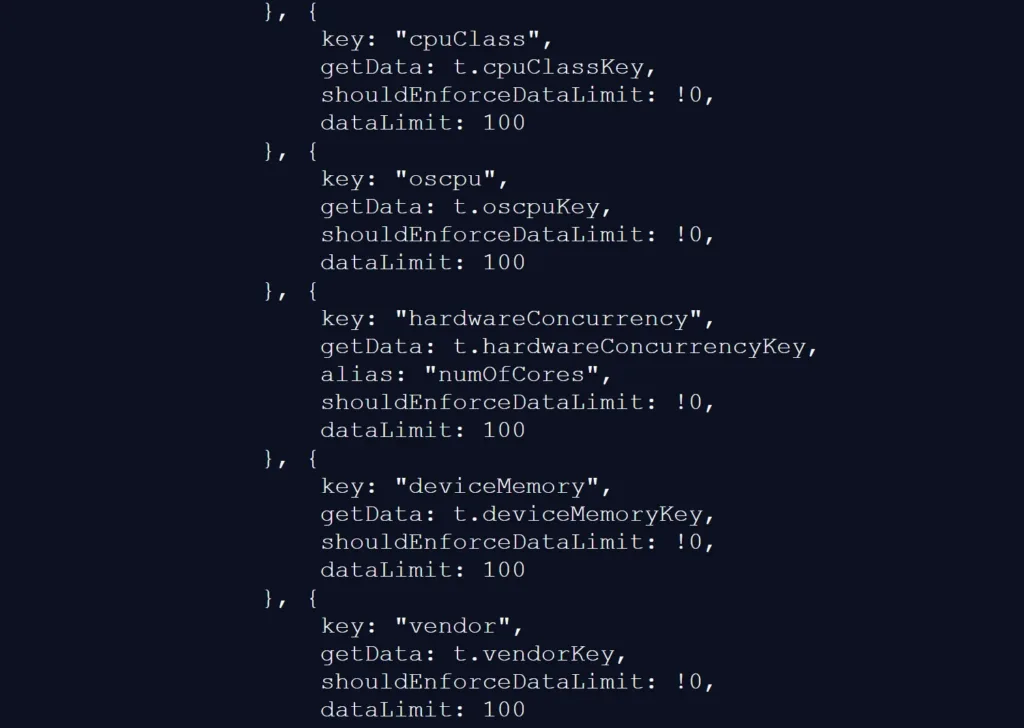

O que Exatamente é Coletado a Cada Visita

O script do LinkedIn não se limita a verificar extensões. Ele também coleta um conjunto abrangente de dados de hardware e software do dispositivo do visitante, formando o que especialistas chamam de “fingerprint de dispositivo”, uma assinatura única que pode identificar um usuário com precisão mesmo sem cookies.

Dados de Hardware Coletados

| Núcleos de CPU Quantidade de processadores lógicos disponíveis | Memória RAM disponível Capacidade de memória do dispositivo |

| Resolução de tela Dimensões e densidade de pixels do monitor | Fuso horário Configuração de fuso horário do sistema |

| Status da bateria Nível e estado de carga (laptop/móvel) | Configurações de idioma Idiomas configurados no sistema e no navegador |

| Informações de áudio Dispositivos de áudio disponíveis e configurações | Capacidades de armazenamento Informações sobre armazenamento local do navegador |

Combinados com os dados de extensões, esses pontos formam um perfil técnico único do dispositivo. A questão crítica levantada pela Fairlinked é que, ao contrário de plataformas que coletam esses dados de usuários anônimos, o LinkedIn está vinculando esse perfil técnico a uma identidade real: seu nome, cargo, empresa atual, histórico de empregos e rede de contatos profissionais ficam diretamente associados ao fingerprint gerado.

Categorias de Extensões Monitoradas e o que Revelam

A Fairlinked classificou as mais de 6.000 extensões rastreadas em categorias, e é nessa classificação que os riscos para a privacidade se tornam mais concretos.

| 💼509 ferramentas de busca de emprego: Extensões do Indeed, Glassdoor, Monster e similares. Podem revelar ao empregador atual se um funcionário está procurando uma nova posição, na mesma plataforma onde o empregador vê o perfil do funcionário. | 🏆200+ concorrentes diretos: Apollo, Lusha, ZoomInfo, Hunter.io, HubSpot, Salesforce e outros. Permitem ao LinkedIn mapear quais empresas usam ferramentas concorrentes correlacionando os dados da extensão com o empregador do usuário. |

| 🧠Ferramentas para neurodivergentes: Apps de suporte para TDAH, autismo e dislexia. Dado classificado como categoria especial sob o GDPR europeu, exigindo consentimento explícito para coleta. | 🙏Extensões religiosas: Identificam praticantes de determinadas religiões. Também se enquadram como dado de categoria especial pelo GDPR, com proteção reforçada. |

| 🗳️Marcadores de orientação política: Seletores de fontes de notícias e ferramentas de checagem partidária que revelam posicionamento político. Dado sensível protegido por legislação de privacidade. | 🔐Ferramentas de segurança e privacidade: Revelam como o usuário aborda rastreamento e proteção de dados, criando um perfil de postura de segurança que pode ser explorado por anunciantes ou outros atores. |

O que o LinkedIn Diz: a Versão Oficial da Empresa

Em resposta às acusações, o LinkedIn emitiu declarações práticas a múltiplos veículos, incluindo o BleepingComputer.

A empresa confirma que realiza a varredura de extensões, mas enquadra a prática como uma medida de segurança legítima, não como coleta de dados para fins comerciais ou espionagem.

“As alegações feitas no site citado são simplesmente incorretas. A pessoa responsável por elas está sujeita a uma restrição de conta por práticas de raspagem de dados e outras violações dos Termos de Serviço do LinkedIn. Para proteger a privacidade dos nossos membros, seus dados e garantir a estabilidade da plataforma, buscamos identificar extensões que coletam dados sem o consentimento dos usuários ou que violem os Termos de Serviço do LinkedIn. Não utilizamos esses dados para inferir informações sensíveis sobre os membros.”— Porta-voz do LinkedIn, declaração ao BleepingComputer e ao TecMundo, abril de 2026

A empresa também contextualiza a disputa: afirma que o relatório BrowserGate é, na prática, uma tentativa de um desenvolvedor punido reabrir publicamente uma disputa que já perdeu na Justiça.

O desenvolvedor ligado à Fairlinked criou uma extensão chamada “Teamfluence” que, segundo o LinkedIn, coletava dados da plataforma de forma automatizada em violação às regras.

Um tribunal alemão negou o pedido de liminar do desenvolvedor contra o LinkedIn, concluindo que a plataforma agia dentro de seus direitos ao bloquear contas que realizavam coleta automatizada de dados.

O problema central que o LinkedIn não responde diretamente: por que a lista de extensões monitoradas cresceu de 461 em 2024 para 6.236 em 2026? Por que ela inclui centenas de extensões sem qualquer relação com scraping, como ferramentas de suporte a dislexia, extensões religiosas e ferramentas de busca de emprego em outras plataformas? E por que essa prática não está descrita na política de privacidade da empresa?

As Implicações Legais: GDPR, DMA e LGPD

O BrowserGate tem implicações legais potencialmente sérias, especialmente no contexto europeu. O LinkedIn tem mais de 300 milhões de usuários na Europa e foi designado como um “guardião da informação” (gatekeeper) sob a Lei de Mercados Digitais da União Europeia (DMA, na sigla em inglês Digital Markets Act), o que o coloca sob supervisão contínua sobre uso de dados e equidade de plataforma.

Por que o GDPR é Relevante Aqui?

O GDPR (Regulamento Geral sobre a Proteção de Dados, na sigla em inglês General Data Protection Regulation) é a principal lei de privacidade da União Europeia. Ele estabelece regras específicas sobre como dados pessoais de cidadãos europeus podem ser coletados e processados.

O aspecto mais crítico do BrowserGate nesse contexto é a coleta de dados de categorias especiais: a lista monitorada pelo LinkedIn inclui extensões que podem revelar crença religiosa, orientação política, condição de saúde (como TDAH e autismo) e situação de emprego.

O GDPR exige consentimento explícito e específico para o processamento desses dados. A coleta ocorrer de forma não documentada na política de privacidade torna esse consentimento impossível de existir.

A Acusação Sobre a API Voyager e o DMA

A Fairlinked levanta uma acusação adicional sobre o cumprimento da lei de Mercados Digitais. Quando a UE ordenou ao LinkedIn que abrisse sua plataforma para APIs de terceiros, a empresa afirmou ter disponibilizado duas APIs públicas.

A Fairlinked alega, porém, que essas APIs são instrumentalmente lentas, processando apenas 0,07 chamadas por segundo. Enquanto isso, a API interna do LinkedIn, chamada Voyager, processa 163.000 requisições por segundo, uma diferença de 2,3 milhões de vezes. Se confirmado, isso sugere que o LinkedIn ofereceu acesso nominal, não funcional, ao ecossistema externo.

LGPD no Brasil

No Brasil, a Lei Geral de Proteção de Dados (LGPD) estabelece que a coleta de dados pessoais sem consentimento é uma infração passível de multas de até 2% do faturamento da empresa no país, limitado a R$ 50 milhões por infração.

O Brasil tem mais de 70 milhões de usuários no LinkedIn. Se as práticas descritas pelo BrowserGate forem confirmadas e configurarem violação da LGPD, a Autoridade Nacional de Proteção de Dados (ANPD) teria base legal para iniciar um processo sancionatório.

Esse Comportamento não é Novo: O Precedente do eBay e Outros

O LinkedIn não é a primeira grande empresa a usar JavaScript agressivo para varrer dispositivos de usuários. Em 2021, pesquisadores descobriram que o eBay usava scripts JavaScript para realizar varreduras automatizadas de portas nos dispositivos dos visitantes, verificando se eles estavam executando softwares de suporte remoto.

O eBay nunca confirmou publicamente o motivo, mas acreditava-se que o objetivo era detectar dispositivos comprometidos para prevenir fraudes.

Mais tarde, descobriu-se que o mesmo script estava sendo usado por Citibank, TD Bank, Ameriprise, Equifax, BeachBody, Sky e outros.

O padrão é consistente: empresas de grande porte usando tecnologia de impressão digital de dispositivos para fins que não são claramente comunicados aos usuários, com justificativas que variam entre segurança e prevenção de fraudes.

Como se Proteger do Rastreamento de Extensões

| 🦊Use o Firefox em vez do Chrome: O Firefox tem uma arquitetura de extensões mais restritiva que não expõe os mesmos identificadores de recursos estáticos. O método de detecção do LinkedIn funciona especificamente em navegadores baseados em Chromium (Chrome, Edge, Brave). No Safari, a limitação é ainda maior. | 🧹Revise suas extensões instaladas: Mantenha apenas as extensões que você realmente usa. Cada extensão instalada é uma informação que sites podem coletar. A Fairlinked disponibilizou um banco de dados pesquisável com as extensões monitoradas em seu site. |

| 🪟Use perfis separados no navegador: Crie um perfil de navegador específico para o LinkedIn, sem extensões instaladas. Mudar entre perfis é simples no Chrome e no Firefox e isola completamente o que o script pode detectar. | 🕵️Acesse via modo de navegação privada: O modo privado desabilita extensões por padrão na maioria dos navegadores, limitando o que o script consegue detectar durante a sessão. |

Verificação disponível: a Fairlinked disponibilizou em seu site (fairlinked.eu) um banco de dados pesquisável das extensões monitoradas pelo LinkedIn. É possível verificar se as extensões que você usa aparecem na lista.

O que Ainda Não Está Confirmado

É importante distinguir o que foi verificado de forma independente do que ainda são alegações não confirmadas da Fairlinked.

O BleepingComputer, o Tom’s Hardware, o TechRadar e outros veículos confirmaram tecnicamente que o script existe e faz a varredura de extensões e a coleta de dados de hardware. Isso não está em disputa.

O que não foi verificado de forma independente até a publicação deste artigo: se os dados coletados são de fato compartilhados com terceiros, incluindo a firma de cibersegurança americana HUMAN Security mencionada pela Fairlinked; se os dados são usados para mapear listas de clientes de concorrentes, como o relatório alega; e se o LinkedIn usa os dados para fundamentar as ameaças de banimento mencionadas no relatório.

O LinkedIn nega explicitamente qualquer uso indevido dos dados, afirmando que eles são usados exclusivamente para detecção de violações de seus termos de serviço.

A investigação regulatória, se houver, será o único caminho para apurar a veracidade completa das alegações.

Glossário: Entenda os Termos Técnicos e Legais

| Browser Fingerprinting Impressão digital do navegador. Técnica de coleta de características técnicas do navegador e do dispositivo do usuário para criar um identificador único, sem necessidade de cookies. Permite rastrear usuários mesmo que eles apaguem o histórico. | JavaScript injetado Código de programação JavaScript inserido nas páginas de um site que é executado automaticamente no navegador do visitante, muitas vezes sem que ele perceba. É o método que o LinkedIn usa para realizar a varredura de extensões. |

| Extension ID (ID de extensão) Identificador único atribuído a cada extensão do Chrome. Scripts podem tentar acessar arquivos em URLs que incluem esse ID para verificar se a extensão está instalada, sem precisar de permissão especial do navegador. | GDPR Regulamento Geral sobre a Proteção de Dados (do inglês General Data Protection Regulation). Principal lei de privacidade da União Europeia, exige consentimento explícito para coleta de dados pessoais, especialmente de categorias sensíveis. |

| LGPD Lei Geral de Proteção de Dados, a lei brasileira de privacidade inspirada no GDPR europeu. Regula a coleta e o uso de dados pessoais no Brasil, com multas de até R$ 50 milhões por infração. | DMA (Lei de Mercados Digitais) Digital Markets Act. Regulamentação europeia que impõe obrigações específicas às grandes plataformas digitais designadas como “guardiãs da informação”, como o LinkedIn, incluindo abertura de APIs e transparência no uso de dados. |

| Scraping (raspagem de dados) Coleta automatizada de grandes volumes de dados de um site por meio de programas ou scripts, geralmente violando os termos de serviço da plataforma. O LinkedIn alega que a varredura de extensões serve para detectar usuários fazendo scraping. | Dado de categoria especial (GDPR) Tipo de dado pessoal que recebe proteção reforçada pelo GDPR por sua sensibilidade particular, incluindo: origem étnica, crença religiosa, opinião política, saúde, orientação sexual e dados biométricos. Exige consentimento explícito para coleta. |