Em qualquer semana normal no mundo da cibersegurança, qualquer um desses dois acontecimentos seria notícia principal por si só. O Google lançou uma proteção estrutural que muda como o Chrome Blinda Cookies contra Roubo.

O Gerenciamento de sessões de login é um avanço técnico relevante. Uma campanha maliciosa sofisticada que infecta milhares de usuários por meio da loja oficial de extensões do próprio Chrome é uma ameaça séria.

Por acontecerem na mesma semana é um lembrete de que a proteção e o ataque são uma corrida que nunca termina.

Este artigo cobre os dois casos em profundidade, para quem não é da área de segurança mas quer entender exatamente o que está em jogo.

DBSC no Chrome 146: Quase o Fim do Cookies de Sessão Roubados

Para entender por que o DBSC é importante, é preciso entender o problema que ele resolve — e para isso, é preciso entender o que exatamente é um cookie de sessão e por que ele é um alvo tão valioso para criminosos.

O que é um Cookie de Sessão e Por que Ele Vale Ouro para Hackers

Imagine que você vai a um parque de diversões, paga o ingresso e recebe uma pulseira. Com essa pulseira no pulso, você pode entrar e sair livremente das atrações o dia todo sem precisar pagar de novo ou provar que já pagou: a pulseira é sua prova de acesso. Um cookie de sessão funciona exatamente assim.

Quando você faz login em qualquer serviço online — seu banco, e-mail, redes sociais — você digita usuário e senha. O servidor verifica suas credenciais e, se corretas, cria um cookie de sessão: um pequeno arquivo de texto com um identificador único que fica armazenado no seu navegador.

Nas próximas horas ou dias, cada vez que você acessar aquele serviço, o navegador apresenta esse cookie automaticamente. O servidor reconhece o identificador e deixa você entrar sem pedir senha de novo. É o mecanismo que faz você permanecer “logado”.

O problema está no seguinte: se alguém conseguir copiar esse cookie do seu computador, ele pode usá-lo em outro computador para acessar sua conta como se fosse você.

Não precisa saber sua senha. Não é bloqueado por autenticação em dois fatores (do inglês “two-factor authentication” ou 2FA, que são aqueles códigos extras enviados por SMS ou aplicativo). Com o cookie de sessão na mão, o invasor tem a pulseira do parque.

“Crucialmente, uma vez que um malware sofisticado obtém acesso a uma máquina, ele pode ler os arquivos locais e a memória onde os navegadores armazenam cookies de autenticação. Como resultado, não há maneira confiável de impedir a exfiltração de cookies usando apenas software em qualquer sistema operacional.”Google — Comunicado oficial sobre o DBSC, abril de 2026.

Softwares especializados em coletar esse tipo de dado são chamados de infostealers — literalmente, “ladrões de informação” em inglês. Famílias como o LummaC2, mencionado pelo Google, são particularmente eficientes nisso: localizam onde o Chrome armazena cookies, os copiam e os enviam para servidores dos criminosos.

| Roubo de cookie sem DBSC — o ataque clássico de infostealer |

| Usuário faz login | Cookie gerado Guardado no Chrome (disco) |

| Infostealer lê e copia o arquivo | Atacante usa cookie sem a senha |

| Cookie exportável = reutilizável Funciona em qualquer máquina pelo atacante |

- Ofertas na Amazon

Como o DBSC Resolve o Problema: o Cookie Preso ao Hardware

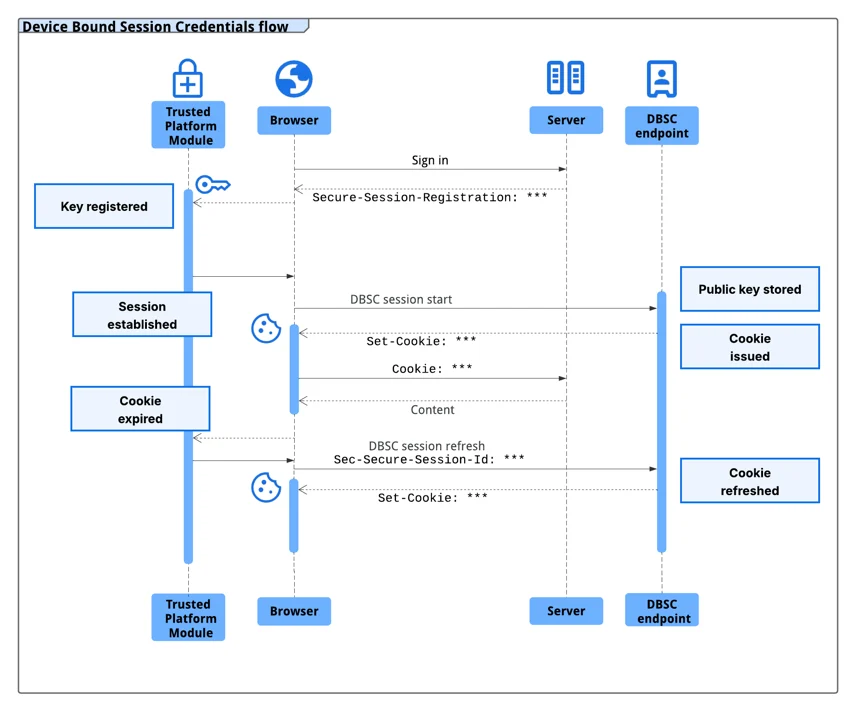

O Device Bound Session Credentials — em português, Credenciais de Sessão Vinculadas ao Dispositivo — resolve o problema de forma elegante. Em vez de deixar o cookie de sessão como um arquivo que pode ser copiado e usado em outro computador, o DBSC cria uma ligação criptográfica entre a sessão e o hardware específico da máquina.

O mecanismo central são dois componentes de hardware já presentes em computadores modernos: o TPM (Trusted Platform Module, ou Módulo de Plataforma Confiável) no Windows e o Secure Enclave (Enclave Seguro) nos Macs da Apple.

Esses chips de segurança dedicados fazem uma coisa muito específica e muito importante: geram e armazenam chaves criptográficas que jamais saem deles. A chave privada gerada dentro do TPM não pode ser exportada, copiada ou lida por nenhum software externo — nem mesmo pelo sistema operacional.

Com o DBSC ativado, o processo funciona assim: quando você faz login em um site que suporta o protocolo, o Chrome pede ao TPM que gere um par de chaves criptográficas (uma chave pública e uma chave privada). A chave pública é compartilhada com o servidor. A chave privada fica presa no TPM, nunca sai da máquina.

A partir daí, os cookies de sessão passam a ser de curtíssima duração. Para renovar um cookie, o Chrome precisa provar ao servidor que ainda tem a chave privada, executando uma operação criptográfica que só o TPM daquela máquina específica consegue realizar. Se um infostealer roubar o cookie, ele expira rapidamente — e sem a chave privada do TPM original, nenhum servidor vai aceitar uma renovação.

| TPM / Secure Enclave Chave privada nunca sai daqui Hardware isolado | Chave Pública -> | Chrome Cookie de curta duração emitido -> Para renovar: TPM precisa assinar |

| Servidor Verifica prova criptográfica -> Sem prova = cookie expirado | Cookie roubado expira logo Sem TPM = bloqueado | A sessão usa chaves distintas — impossível correlacionar usuário entre sessões ou sites diferente |

Com o DBSC, o TPM gera uma chave privada que nunca sai do hardware. Cookies expiram rapidamente e só podem ser renovados com prova criptográfica do TPM original. Cookies roubados tornam-se inúteis quase imediatamente.

O que é o TPM e o Secure Enclave: os Chips que Guardam o Segredo

O TPM (Trusted Platform Module) é um chip de segurança dedicado soldado à placa-mãe da maioria dos computadores Windows modernos. A Microsoft exige TPM 2.0 para instalar o Windows 11 — então se você tem Windows 11, provavelmente já tem um TPM funcional no seu computador.

O Secure Enclave é o equivalente da Apple, presente em todos os Macs com chips Apple Silicon (M1, M2, M3, M4) e em modelos mais antigos com chips Intel que tinham o chip T2 da Apple. O nome vem da ideia de “enclave” — um espaço protegido dentro do processador que é isolado do resto do sistema.

Ambos os chips fazem essencialmente a mesma coisa para o DBSC: geram chaves criptográficas que ficam presas dentro deles e executam operações de assinatura digital sem nunca expor a chave privada para o exterior. É o equivalente de ter um cofre que assina documentos por você sem que você jamais possa ver ou copiar a chave mestra dentro dele.

O DBSC foi desenvolvido com privacidade desde a concepção. Cada sessão usa chaves distintas, o que impede que sites correlacionem a atividade do usuário entre diferentes sessões ou diferentes sites no mesmo dispositivo. O protocolo troca apenas a chave pública necessária, sem vazar identificadores do dispositivo.

Disponibilidade: Windows Agora, macOS em Breve

O Chrome 146 trouxe o DBSC para Windows. Usuários de macOS aguardam uma versão futura do Chrome que ainda não teve data anunciada. O protocolo foi desenvolvido em parceria com a Microsoft e com contribuições de profissionais de segurança de diversas empresas. Está sendo proposto como padrão web aberto ao W3C (World Wide Web Consortium, o Consórcio World Wide Web — o principal órgão de padronização da web).

Para os sites funcionarem com o DBSC, precisam adicionar endpoints (pontos de entrada) dedicados de registro e atualização no seu backend — o servidor que fica “atrás” do site, processando dados.

A boa notícia é que isso não exige mudanças no frontend (a interface que o usuário vê). Após um ano de testes com a Okta (empresa especializada em autenticação de identidade) e outras plataformas, o Google observou uma queda relevante nos casos de roubo de sessão.

CrashFix: a Extensão que Usou sua Frustração como Arma

Enquanto o Google trabalhava para proteger sessões no nível do hardware, uma campanha sofisticada de malware estava aproveitando um vetor completamente diferente: a loja oficial de extensões do Chrome.

A operação foi batizada de CrashFix pelos pesquisadores da Huntress, empresa especializada em cibersegurança que a documentou em detalhes.

A Extensão Falsa e o Clone Perfeito

A extensão maliciosa foi disponibilizada na Chrome Web Store — a loja oficial de extensões do Google — com o nome “NexShield – Advanced Web Guardian”. Se apresentava como um bloqueador de anúncios e rastreadores, categoria de produto legítimo e muito popular entre usuários preocupados com privacidade.

O que a Huntress descobriu é que a extensão era um clone quase idêntico do uBlock Origin Lite, versão 2025.1116.1841 — um dos bloqueadores de anúncios mais respeitados e amplamente usados do mercado.

A diferença estava em código malicioso escondido, projetado com cuidado para não disparar as verificações automáticas da Chrome Web Store no momento da submissão. A extensão foi baixada pelo menos 5.000 vezes antes de ser removida pela Google.

A presença na Chrome Web Store não é garantia de legitimidade. Extensões maliciosas regularmente passam pelos filtros automáticos da Google, especialmente quando são clones de código aberto legítimo com pequenas modificações. A extensão NexShield ficou disponível tempo suficiente para infectar 5.000 usuários.

A Mecânica do Ataque: Explorar a Frustração como Engenharia Social

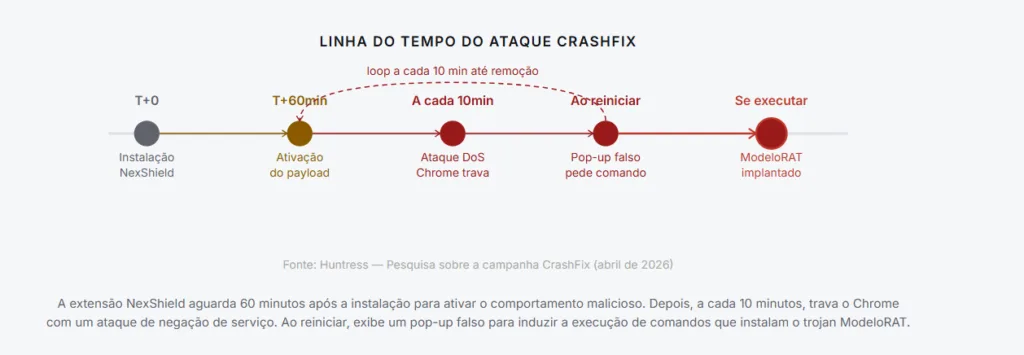

O que torna o CrashFix particularmente engenhoso é a forma como usa a emoção humana como vetor de ataque. O processo completo funciona assim.

Após 60 minutos de instalação silenciosa — tempo suficiente para o usuário ter esquecido que instalou algo novo — a extensão ativa seu comportamento malicioso.

A cada 10 minutos, ela lança um ataque de DoS (Denial of Service, Negação de Serviço), que em vez de atacar um servidor externo, ataca o próprio computador da vítima: cria um bilhão de iterações em loop infinito e abre novas conexões de porta até exaurir completamente a memória RAM. O resultado é que o Chrome trava e precisa ser forçadamente encerrado.

Até aqui, poderia parecer um bug irritante. A parte maliciosa vem a seguir. Quando o usuário reinicia o Chrome, um pop-up aparece. O aviso se disfarça de alerta do Microsoft Edge (deliberadamente confuso para o usuário) e diz que o navegador “parou de forma anormal” e que é necessária uma “verificação de segurança”. Ao mesmo tempo, a extensão já copiou um comando para a área de transferência do Windows.

O pop-up instrui o usuário a abrir a caixa Executar do Windows (atalho Windows + R) e colar o comando. Para uma pessoa que acabou de passar pela frustração de ter o navegador travando e reiniciando, a promessa de “corrigir a ameaça” tem uma lógica psicológica poderosa — mesmo que o usuário jamais execute comandos na caixa Executar em condições normais.

O pop-up ainda bloqueia atalhos de teclado e menus de contexto para dificultar a análise do que está acontecendo. Se a vítima não remover a extensão, o ciclo se repete a cada 10 minutos, mantendo a pressão psicológica.

- Ofertas na Amazon

O que Acontece Quando o Usuário Executa o Comando

O comando emprega o finger.exe, um utilitário legítimo do Windows — uma ferramenta incluída no sistema operacional desde versões antigas — para buscar a carga maliciosa num servidor dos criminosos.

Usar uma ferramenta nativa do sistema é uma técnica conhecida como “living off the land” (viver da terra, em tradução livre), que ajuda a evitar a detecção por antivírus: programas de segurança tendem a confiar em ferramentas nativas do sistema operacional.

A carga recebida é um script PowerShell — linguagem de scripting nativa do Windows — protegido por múltiplas camadas de codificação Base64 (método de codificar dados em texto) e operações XOR (operação matemática usada para cifrar dados).

Antes de prosseguir, o script verifica mais de 50 ferramentas de análise e indicadores de que está rodando em uma máquina virtual (ambiente isolado que analistas de segurança usam para estudar malware). Se detectar qualquer um desses sinais, encerra imediatamente para dificultar a pesquisa.

O script também verifica se o computador está conectado a um domínio corporativo (o que indica uma empresa) ou é uma máquina doméstica individual, enviando essa informação junto com a lista de antivírus instalados para os servidores dos criminosos.

O ModeloRAT: Trojan Completo para Redes Corporativas

Para computadores em redes corporativas, a campanha implanta o ModeloRAT — um trojan (cavalo de troia) de acesso remoto desenvolvido em Python especificamente para Windows. RAT, do inglês Remote Access Trojan, é um malware que permite ao invasor controlar remotamente o computador infectado.

| Característica do ModeloRAT | O que faz na prática |

|---|---|

| Comunicação C2 | Comunicação com servidor de Comando e Controle (Command and Control) usando cifra RC4 para ocultar o tráfego de ferramentas de segurança de rede |

| Persistência | Registra-se no Registro do Windows para ser executado automaticamente a cada reinicialização do computador |

| Execução de código | Permite executar arquivos .exe, DLLs (bibliotecas dinâmicas), scripts Python e comandos PowerShell por instrução remota dos operadores |

| Sistema de polling inteligente | Verifica por instruções a cada 5 minutos normalmente, a cada 150 milissegundos em modo ativo, e a cada 15 minutos após falhas para evitar detecção por volume de tráfego |

| Auto-atualização | Pode receber atualizações de seus próprios operadores, tornando-se um alvo em constante evolução para ferramentas de segurança |

| Auto-encerramento | Pode ser desligado remotamente pelos operadores quando a missão é concluída ou quando detecta risco de ser identificado |

O acesso obtido por meio do ModeloRAT é depois vendido para outros grupos criminosos — incluindo operadores de ransomware como Rhysida e Interlock — dentro da infraestrutura chamada KongTuke ou TAG-124. Ransomware, em português, é um tipo de malware que criptografa os arquivos de uma empresa e exige pagamento (resgate) para liberar o acesso.

| Vítima – Extensão instalada -> | KongTuke / TAG-124 Cria perfil da vítima -> Distribui malware Vende acessos |

| Rede corporativa ModeloRAT implantado -> | Rhysida Interlock Ransomware |

| Usuário doméstico Recebe “TEST PAYLOAD” |

Usuários corporativos recebem o trojan completo; domésticos parecem estar em fase de testes da campanha. A infraestrutura KongTuke (TAG-124) perfila vítimas e distribui diferentes cargas: usuários em redes corporativas recebem o ModeloRAT, cujo acesso é vendido para grupos de ransomware. Usuários domésticos parecem estar sendo usados como fase de testes.

Como se Proteger: o Guia Prático

Os dois casos desta semana ensinam lições específicas e complementares sobre como um usuário comum pode reduzir o risco.

- Desconfie de extensões, mesmo na Chrome Web StoreA presença na loja oficial não garante segurança. Antes de instalar qualquer extensão, verifique: quantas pessoas baixaram (números muito baixos são alerta), quando a conta do desenvolvedor foi criada (contas novas são suspeitas), a data da última atualização, e os reviews. Dê preferência a extensões com histórico longo e milhões de downloads.

- Nunca execute comandos solicitados por pop-upsEmpresas legítimas — incluindo Microsoft, Google e qualquer outra — nunca resolvem problemas técnicos pedindo que você cole comandos na caixa Executar (Win+R) ou no terminal. Se um pop-up fizer isso, é ataque. Feche o navegador, desinstale extensões recém-instaladas e faça uma varredura no sistema.

- Audite suas extensões instaladas regularmenteAcesse chrome://extensions no Chrome e revise a lista. Remova tudo que você não reconhece ou não usa mais. O número de extensões instaladas e ativas deve ser o mínimo necessário — cada extensão é um vetor potencial de ataque.

- Prefira extensões de desenvolvedores verificados com históricoPara bloqueadores de anúncios, use uBlock Origin (não o Lite, e sempre verifique o endereço do desenvolvedor), AdBlock Plus ou Ghostery — extensões com anos de histórico, código aberto auditável e bases de usuários na casa dos milhões.

- Mantenha o Chrome atualizado para a versão mais recenteO DBSC chegou no Chrome 146. Recurso disponível apenas para quem mantém o navegador atualizado. Verifique a versão em chrome://settings/help e ative atualizações automáticas se ainda não estiverem ativas.

- Use antivírus com monitoramento comportamentalSoluções de segurança que monitoram comportamento (não apenas assinaturas de arquivos conhecidos) conseguem detectar atividades suspeitas como o loop infinito do CrashFix mesmo que a extensão não seja reconhecida como malware conhecido.

Perguntas Frequentes

O DBSC do Chrome 146 vai proteger minha conta automaticamente?

Parcialmente automático. O Chrome 146 ativa o suporte ao protocolo DBSC no lado do navegador para usuários de Windows com TPM. Mas para que uma sessão seja de fato protegida, o site que você acessa também precisa implementar o suporte ao protocolo em seus servidores. Sites grandes como o Google já implementaram. Para outros serviços, depende de cada empresa adotar o padrão, o que deve acontecer gradualmente ao longo de 2026 e 2027.

Meu computador tem TPM? Como verificar?

Se você tem Windows 11, tem TPM 2.0 — foi requisito para instalar o sistema. Para verificar no Windows 10 ou 11, pressione Win+R, digite “tpm.msc” e pressione Enter. Se o Gerenciamento do TPM abrir mostrando “O TPM está pronto para uso”, você tem um TPM funcional. Computadores fabricados após 2016 geralmente têm TPM integrado.

O que é um ataque DoS e como uma extensão do navegador consegue travar o computador?

DoS (Denial of Service, Negação de Serviço) é qualquer ataque que esgota recursos de um sistema até torná-lo inutilizável. Extensões do Chrome rodam dentro do processo do navegador e têm acesso ao JavaScript do navegador, que pode criar loops infinitos ou abrir muitas conexões simultaneamente. O CrashFix criava 1 bilhão de iterações em loop, esgotando a memória RAM disponível para o Chrome até o processo travar ou ser encerrado pelo sistema operacional.

O que é engenharia social e como o CrashFix a usa?

Engenharia social (do inglês “social engineering”) é a técnica de manipular pessoas psicologicamente para que tomem ações que beneficiam o atacante, sem explorar vulnerabilidades técnicas diretamente. O CrashFix usa engenharia social de forma clássica: cria uma situação de estresse (o Chrome travando repetidamente), oferece uma solução aparentemente simples (colar um comando), e aproveita a frustração da vítima para fazer ela agir sem pensar criticamente. O aviso falso se passa por alerta da Microsoft para aumentar a credibilidade.

O DBSC protege contra o tipo de ataque que o CrashFix realiza?

Não diretamente. São ameaças diferentes. O DBSC protege contra infostealers que roubam cookies já armazenados no disco do navegador. O CrashFix opera de forma diferente: induz a vítima a executar código malicioso via engenharia social, instalando um trojan completo no sistema. Contra esse tipo de ataque, as proteções relevantes são comportamentais: não instalar extensões desconhecidas e nunca executar comandos solicitados por pop-ups.

O que é um trojan e como ele difere de um vírus?

Trojan (cavalo de troia) é um tipo de malware que se disfarça de software legítimo para ser instalado voluntariamente pela vítima. Diferente de um vírus, que se replica sozinho, o trojan depende de ação do usuário para ser instalado — como executar um arquivo ou, no caso do CrashFix, colar um comando no terminal. O ModeloRAT é um RAT (Remote Access Trojan, Trojan de Acesso Remoto): uma vez instalado, dá ao invasor controle completo do computador infectado.

Escudo e Lança no Mesmo Momento

O Google lança uma proteção estrutural que, quando adotada amplamente, vai tornar uma classe inteira de ataques — o roubo de cookies de sessão — praticamente inútil. É uma mudança de arquitetura, não um remendo: ao vincular credenciais ao hardware, o DBSC resolve o problema na raiz.

Ao mesmo tempo, o CrashFix demonstra que a cadeia de segurança tem elos que nenhuma proteção técnica consegue endurecer completamente: o comportamento humano.

A extensão não explorou nenhuma vulnerabilidade de zero-day (falha desconhecida pelo fabricante). Passou pelos filtros da Chrome Web Store.

Usou ferramentas legítimas do Windows. E confiou que a frustração de um usuário diante de um navegador que não para de travar seria suficiente para fazê-lo executar comandos que nunca deveria executar.

A resposta para o primeiro problema é técnica e está sendo implementada. A resposta para o segundo é hábito: desconfiar de extensões desconhecidas, nunca executar comandos de pop-ups, manter o software atualizado.

A distância entre estar protegido e estar vulnerável, nesse segundo caso, é basicamente uma pausa antes de colar o comando copiado automaticamente na caixa Executar.