Imagine receber uma mensagem dizendo que seu navegador precisa de atualização urgente para visualizar uma página. Parece inofensivo, certo? Você clica, segue algumas instruções simples e pronto: seu computador está infectado. Pior ainda, você mesmo executou o código malicioso que abriu as portas para os criminosos. Bem-vindo ao mundo do ClickFix, uma das técnicas de engenharia social mais eficazes e perigosas atualmente.

Desde a primavera de 2024, essa tática vem ganhando força entre cibercriminosos justamente porque explora algo que nenhum antivírus consegue bloquear completamente: a confiança. Diferente dos ataques tradicionais que exploram vulnerabilidades em softwares, o ClikFix inverte a lógica: convence você a abrir voluntariamente todas as portas.

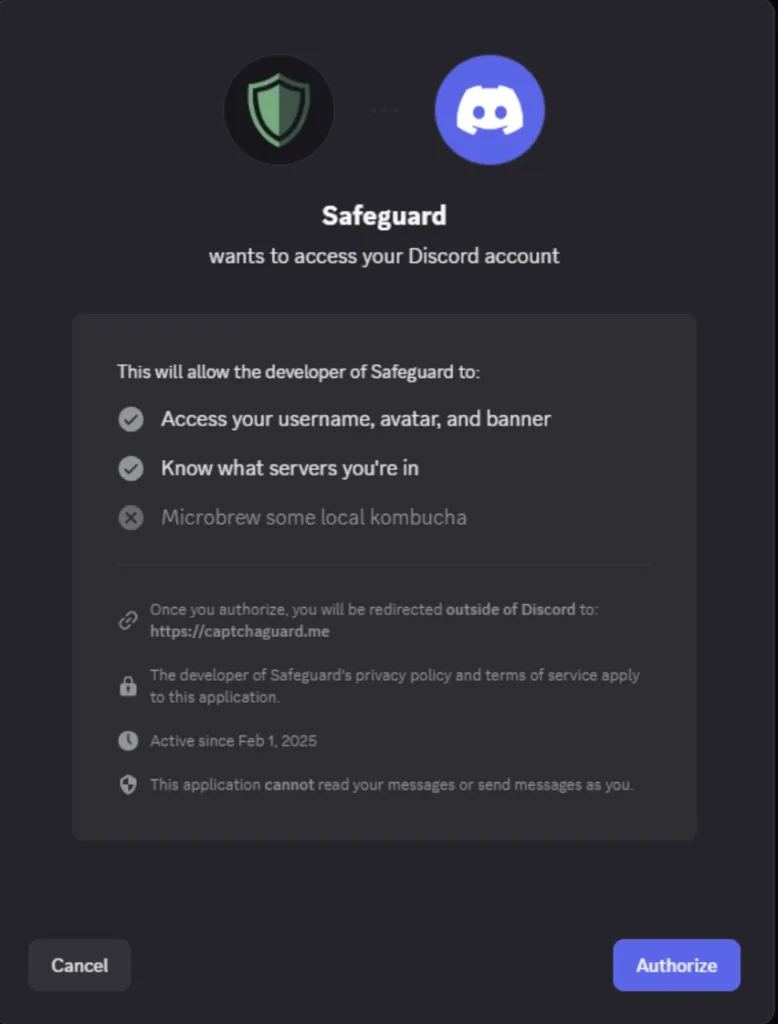

A técnica é usada por grupos sofisticados como o Interlock em campanhas contra profissionais de TI e adaptada para roubar criptomoedas de usuários comuns através de servidores falsos no Discord. A combinação de CAPTCHA falsificado, instruções convincentes e a confiança do usuário tornam essa ameaça eficaz e perigosa.

O que é ClickFix e por que representa uma ameaça

O ClickFix não é um vírus tradicional nem um software malicioso específico. Na verdade, trata-se de uma técnica sofisticada de engenharia social que manipula psicologicamente os usuários para que executem comandos prejudiciais em seus próprios computadores. Pense nisso como um golpista que não precisa arrombar sua casa porque você mesmo abre a porta e entrega as chaves.

Os criminosos montam o cenário perfeito, criam um problema e te entregam o roteiro para resolver a situação. Só que esse roteiro foi escrito para transformar você em cúmplice involuntário da sua própria invasão. Ao contrário de malwares tradicionais que se infiltram através de brechas de segurança, o ClikFix depende inteiramente da ação humana para se instalar. O resultado: o usuário, sem perceber, infecta a sua máquina ou a máquina da empresa.

Leia também: Violação de dados no Discord expõe informações pessoais e de pagamento de usuários

A jogada começa quando você encontra algo aparentemente errado no seu computador. Pode ser uma página web que não carrega corretamente, um documento que se recusa a abrir, uma ferramenta de videochamada apresentando falhas ou até mesmo um daqueles testes de verificação humana que encontramos frequentemente na internet: o CAPTCHA. O problema parece real, plausível e frustrante o suficiente para você querer resolvê-lo rapidamente.

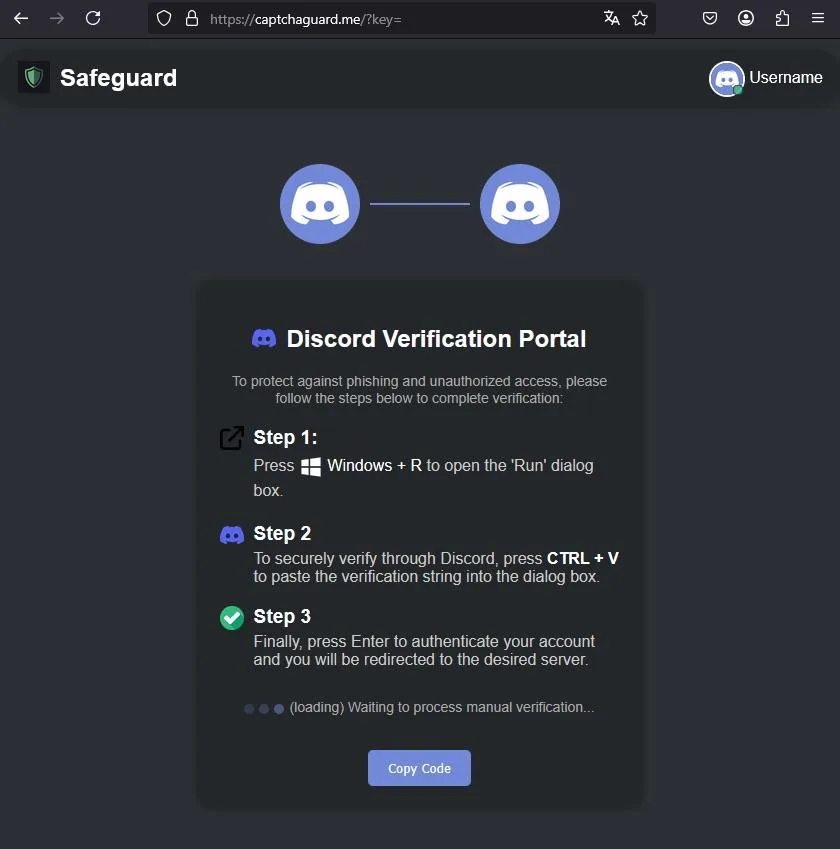

As instruções parecem oficiais, envolvem uma sequência de passos que, à primeira vista, não parecem perigosos. O usuário é instruído a clicar em um botão para copiar um código de correção, pressionar as teclas Win + R para abrir a janela Executar do Windows, colar o conteúdo com Ctrl + V e finalmente pressionar Enter.

O grande problema está no que realmente acontece nos bastidores. Quando você clica naquele botão inocente para copiar a solução, o que vai para sua área de transferência não é um comando de correção, mas sim um script malicioso do PowerShell.

Primeiro, você recebe instruções para clicar em um botão que supostamente vai copiar um código de correção. O que a página realmente faz é colocar na memória do seu computador um conjunto de comandos maliciosos escritos em PowerShell.

Para quem não conhece, PowerShell é como uma linguagem especial que permite dar ordens diretas ao Windows, algo extremamente poderoso quando usado corretamente e igualmente perigoso quando mal-intencionado. O PowerShell é uma ferramenta legítima de automação e gerenciamento do Windows, e capaz de executar praticamente qualquer ação no sistema operacional.

A segunda instrução pede para você pressionar as teclas Windows + R simultaneamente. Essa combinação abre uma pequena janela chamada Executar, que existe no sistema operacional justamente para permitir que usuários iniciem programas ou executem comandos rapidamente. Até aqui, tudo são funcionalidades legítimas do seu computador sendo usadas.

O terceiro passo é colar o conteúdo copiado anteriormente usando Control + V. Nesse momento, aquele comando malicioso que estava escondido na memória aparece na janela Executar. Muitas vezes o texto é longo, cheio de códigos incompreensíveis para leigos, mas as instruções garantem que é exatamente isso que deve estar ali.

Por fim, você aperta Enter. Essa ação final autoriza seu sistema operacional a executar aquele comando com todas as permissões da sua conta de usuário. É nesse exato momento que a invasão acontece. O script entra em ação baixando arquivos maliciosos de servidores remotos, instalando programas espiões, abrindo portas de acesso para invasores ou preparando seu computador para ataques mais elaborados.

Ao colar esse script na janela Executar e pressionar Enter, você concede permissão para que o código seja executado com todos os privilégios da sua conta de usuário. Nesse momento, o script entra em ação, baixando e instalando malware no seu computador sem que nenhum “alarme” de segurança dispare, porque tecnicamente você autorizou aquela ação.

A eficácia do ClickFix reside na combinação de urgência, aparência de legitimidade e instruções detalhadas para uma solução. Quando confrontados com um problema técnico e uma solução aparentemente oficial, muitos usuários seguem as instruções sem questionar.

A tática se aproveita da natureza cooperativa das pessoas e da confiança depositada em interfaces que são familiares, transformando a boa intenção de resolver um problema em uma porta de entrada para os invasores.

O aspecto mais cruel dessa estratégia é que nenhum sistema de segurança tradicional vai bloquear essa ação. Afinal, foi você mesmo quem executou o comando.

Por que o nome ClickFix e qual a psicologia por trás dessa armadilha

Criminosos que desenvolvem campanhas ClickFix não são apenas programadores habilidosos. São estudantes da natureza humana, especialistas em explorar como reagimos sob pressão, estresse e incerteza. Cada elemento desses ataques foi cuidadosamente calibrado para maximizar as chances de sucesso.

Comece pela sensação de urgência que essas situações criam. Você está tentando acessar informações importantes para o trabalho, participar de uma reunião que já começou, visualizar um documento que colegas estão esperando você comentar. O relógio está correndo e cada segundo perdido aumenta o desconforto. Nesse estado mental, nossa capacidade de análise crítica diminui drasticamente. Queremos solucionar o problema agora, não investigar se a solução faz sentido.

Adicione a isso o revestimento de legitimidade que envolve esses ataques. As páginas falsas são cópias quase perfeitas de interfaces conhecidas. Logotipos autênticos de empresas respeitadas aparecem nos lugares certos. Textos profissionais, às vezes até copiados de páginas oficiais de suporte técnico, reforçam a credibilidade. Nosso cérebro processa essas pistas visuais rapidamente e conclui que está diante de algo confiável.

Existe também o fator familiaridade trabalhando contra nós. Muitos usuários, especialmente em ambientes corporativos, já precisaram seguir instruções técnicas fornecidas por equipes de TI. Copiar comandos e executá-los não é necessariamente uma experiência nova. Essa falsa familiaridade anestesia nosso senso de perigo.

Interessante notar que o termo ClickFix surgiu porque a maioria desses ataques apresenta um botão com alguma variação da palavra consertar ou corrigir em inglês. Fix, Repair, Resolve, Correct. Essa escolha de palavras não é acidental: são palavras positivas que ativam em nós o desejo de resolver aqueles problemas.

A psicologia por trás do ClickFix é calculada e eficiente. Criminosos entendem que quando você está tentando acessar um conteúdo importante, um documento de trabalho urgente ou participar de uma videochamada, sua prioridade é resolver o problema o mais rápido possível. Nesse estado mental, você abaixa a guarda e fica mais suscetível a seguir as instruções sem questioná-las

Outro elemento psicológico crucial é a aparência de legitimidade. As mensagens de erro imitam perfeitamente notificações reais de sistemas operacionais, navegadores e serviços populares como Google Meet, Zoom ou Cloudflare. Os textos são profissionais, incluem logotipos verdadeiros e até copiam trechos de páginas oficiais de suporte técnico para aumentar a credibilidade.

Vale destacar que o botão de correção nem sempre está presente. Algumas variações do ataque justificam a execução do código de outras formas: verificação de segurança do computador, atualização necessária de plugin, confirmação de que você não é um robô através de CAPTCHA falso, ou autorização para acessar determinado recurso. A criatividade dos criminosos é preocupante e evolui constantemente.

Como o grupo Interlock usa ClickFix contra profissionais de tecnologia

O grupo Interlock representa uma das aplicações mais sofisticadas do ClikFix em ambientes corporativos. Especializado em ransomware, esse grupo criminoso desenvolveu campanhas direcionadas especificamente a administradores de rede e profissionais de TI, alvos estratégicos que possuem acesso privilegiado aos sistemas críticos das organizações.

A campanha do Interlock começa com páginas falsas meticulosamente elaboradas que limitam o site do Advanced IP Scanner, uma ferramenta legítima e amplamente utilizada por profissionais de TI para gerenciar redes. Essas páginas clonadas são praticamente indistinguíveis do site original, incluindo layout, cores, fontes e até mesmo certificados SSL que conferem uma aparência de segurança, e domínios com nomes similares ao original para aumentar a credibilidade.

Os cinco cenários mais comuns doa ataques ClickFix

Conhecer os cenários típicos onde o ClickFix aparece é fundamental para desenvolver seu radar de suspeita. Os criminosos adaptam a técnica para diferentes contextos, mas alguns padrões se repetem com frequência.

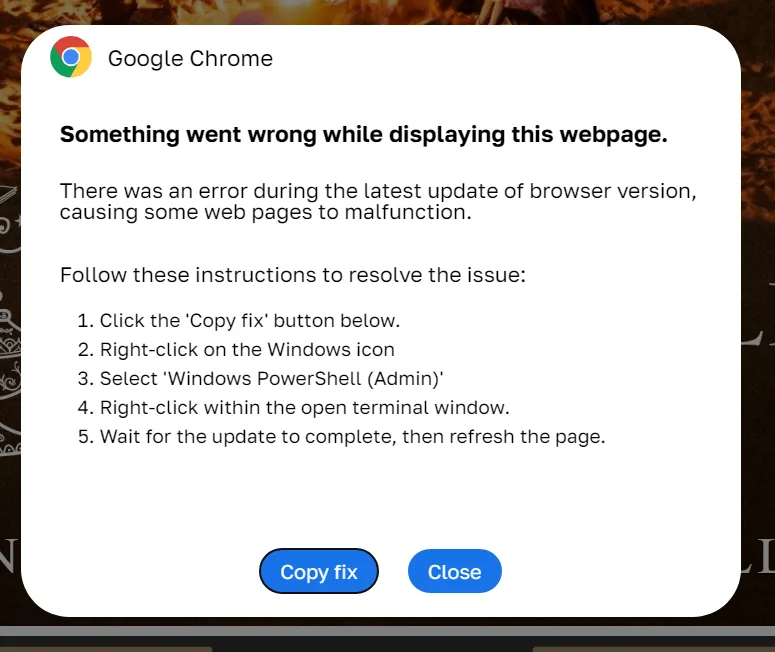

Falsa atualização de navegador para visualizar conteúdo

Este é provavelmente o cenário mais clássico e amplamente utilizado. Você clica em um link, seja de uma notícia, artigo ou vídeo, e em vez do conteúdo esperado, aparece uma mensagem informando que seu navegador está desatualizado. A página explica que para visualizar aquele conteúdo específico, você precisa instalar uma atualização urgente.

A mensagem geralmente inclui o logotipo do seu navegador, seja Chrome, Firefox, Edge ou outro, e apresenta uma interface que imita perfeitamente as páginas legítimas de atualização. O texto é convincente, mencionando melhorias de segurança, novos recursos de compatibilidade e otimizações de desempenho.

O golpe funciona porque atualizações de navegadores são coisas normais e frequentes. Todos nós já recebemos notificações legítimas pedindo para atualizar o software. A diferença crucial é que atualizações reais nunca pedem para você copiar e colar comandos na janela Executar do Windows. Elas acontecem automaticamente ou através de instaladores próprios do navegador.

Erro ao carregar documentos em sites

Outra abordagem extremamente eficaz envolve simular problemas ao abrir documentos. Você recebe um link para visualizar um arquivo PDF importante ou um documento Word, clica e recebe uma mensagem de erro. O site informa que você precisa instalar um plugin especial para visualizar PDFs ou ativar o Word Online.

Esse cenário é particularmente perigoso em ambientes corporativos. Imagine um funcionário recebendo por email um suposto relatório financeiro ou proposta comercial. Ele clica, vê o erro e, na pressa de acessar aquele documento importante, segue as instruções sem perceber o golpe.

Os atacantes tornam tudo ainda mais convincente ao incluir ícones de PDF ou DOCX autênticos, mensagens de erro que parecem reais e até mesmo simular barras de carregamento. O nível de sofisticação dessas falsas páginas impressiona até profissionais experientes.

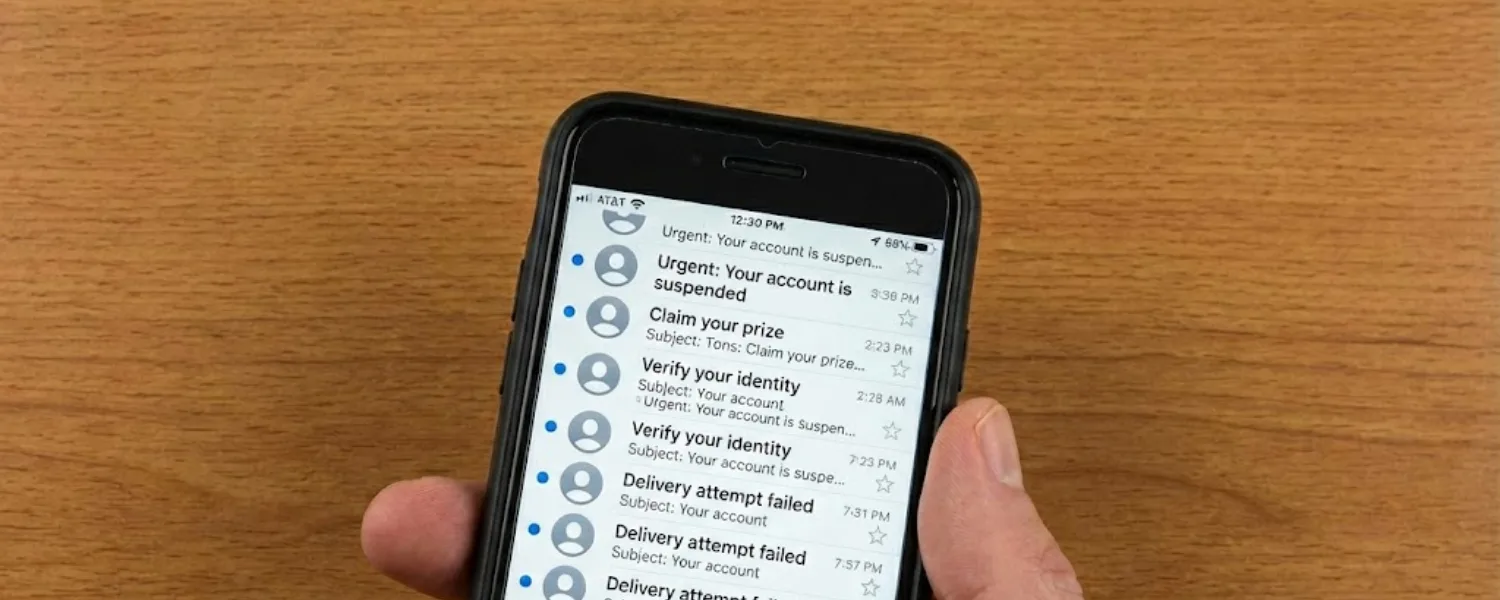

Anexos de e-mail com formato substituído

Uma variação particularmente enganosa acontece quando criminosos manipulam o formato real dos arquivos. A vítima vê um ícone de PDF ou documento Word no email, mas o arquivo verdadeiro é um HTML que abre no navegador.

Quando você clica no anexo esperando visualizar um documento, ele abre no navegador exibindo uma página que simula uma mensagem de erro. A interface imita sistemas de visualização de documentos online como Google Drive ou OneDrive, pedindo a instalação de um plugin ou execução de um comando para resolver o problema.

Esse método é especialmente traiçoeiro porque combina etapas do golpe: primeiro fazendo você acreditar que está abrindo um tipo de arquivo quando na verdade é outro, e depois apresentando a mensagem fraudulenta de correção. Muitas pessoas nem percebem que o arquivo abriu no navegador em vez de um leitor de PDF ou editor de texto tradicional.

Alertas falsos em ferramentas de videoconferência

Com o crescimento massivo do trabalho remoto, criminosos identificaram uma oportunidade lucrativa: atacar usuários de plataformas de videoconferência. Eles criam páginas falsas que imitam perfeitamente o Google Meet, Zoom, Microsoft Teams e outras ferramentas populares.

O cenário típico funciona assim: você recebe um link para participar de uma reunião virtual importante. Ao clicar, chega em uma página que parece exatamente a sala de espera da plataforma, mas surge uma mensagem informando que há problemas com seu microfone e câmera. Para participar da chamada, você precisa corrigir essas configurações seguindo as instruções apresentadas.

Leia Também

A urgência aqui é ainda maior. Ninguém quer deixar colegas ou clientes esperando em uma reunião. A pressão para resolver rapidamente o problema faz com que muitos usuários executem os comandos sem questionar, especialmente se estiverem atrasados para uma reunião importante.

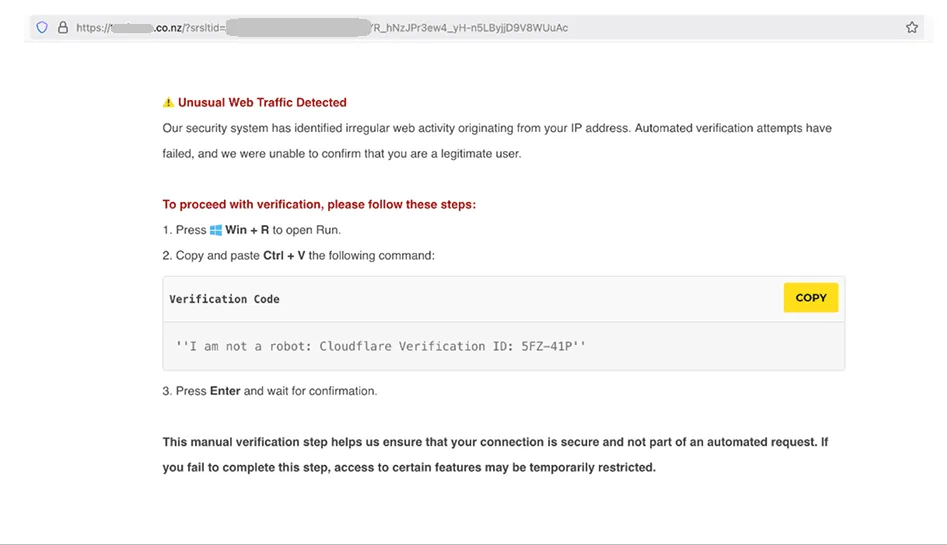

CAPTCHA falso como Verificador

Talvez a variação mais criativa e perturbadora do ClickFix seja o uso de CAPTCHAs falsos. Todo mundo está acostumado com aqueles desafios que pedem para selecionar imagens com semáforos, digitar letras distorcidas ou marcar uma caixinha confirmando não ser um robô.

Os criminosos criaram versões falsas desses sistemas de verificação. Quando você tenta acessar determinado site ou recurso, aparece um suposto CAPTCHA legítimo, frequentemente com o logotipo da Cloudflare ou outros serviços de segurança reconhecidos. Mas em vez de pedir para clicar em imagens, o sistema instrui você para copiar e executar um código e provar que você não é um robô.

Essa abordagem é particularmente ardilosa porque subverte um mecanismo de segurança conhecido e confiável, transformando-o em vetor de ataque. As pessoas baixam a guarda justamente porque associam os CAPTCHAs como proteção, não como ameaças.

Ransomware Interlock: quando o ClickFix ataca profissionais de TI

O grupo de ransomware Interlock demonstrou como o ClickFix pode ser direcionado especificamente para profissionais de tecnologia, um público que teoricamente deveria ser mais difícil de enganar. Este caso revela a sofisticação crescente dos ataques e mostra que ninguém está completamente imune.

Os operadores do Interlock criaram páginas falsas que imitam o site do Advanced IP Scanner, uma ferramenta legítima e popular de varredura de rede amplamente utilizada por administradores de sistemas e profissionais de TI. Quando especialistas buscam baixar essa ferramenta, podem acabar em páginas fraudulentas que parecem idênticas ao site oficial.

Ao acessar a página falsa, o profissional encontra uma mensagem de verificação CAPTCHA aparentemente fornecida pela Cloudflare. O texto inclui até frases de marketing copiadas diretamente do site oficial da Cloudflare, como mensagens sobre ajudar empresas a recuperar o controle de sua tecnologia. Essa atenção aos detalhes torna o golpe extremamente convincente.

Seguindo as instruções para passar na verificação, a vítima executa sem saber um comando PowerShell malicioso que inicia uma cadeia complexa de infecção. O primeiro estágio baixa um instalador falso de 36 megabytes criado com PyInstaller, uma ferramenta legítima de empacotamento de aplicações Python.

Para manter a vítima desprevenida, uma janela do navegador com o site real do Advanced IP Scanner abre automaticamente, criando a ilusão de que tudo funcionou corretamente. Enquanto isso, nos bastidores, um script PowerShell coleta informações do sistema e as envia para um servidor de comando e controle dos atacantes.

O servidor responde com instruções que podem variar: em alguns casos envia o comando para encerrar o script, em outros inicia a instalação de malware adicional. O principal payload utilizado pelo Interlock é um Trojan de Acesso Remoto, conhecido pela sigla RAT em inglês. Este malware oferece aos criminosos praticamente controle total sobre o sistema infectado.

Com o RAT instalado, os atacantes podem executar comandos remotamente, capturar tudo que a vítima digita no teclado, visualizar a tela em tempo real, gerenciar arquivos, acessar a webcam e muito mais. O malware se instala na pasta AppData e configura execução automática para garantir persistência mesmo após reinicializações do sistema.

A próxima fase do ataque envolve movimento lateral pela rede corporativa. Os atacantes do Interlock tentam usar credenciais previamente roubadas ou vazadas combinadas com o Protocolo de Área de Trabalho Remota para se espalhar por outros computadores. O objetivo principal é comprometer o controlador de domínio, que é o servidor central que gerencia autenticação e permissões em redes Windows.

Obter acesso ao controlador de domínio representa o santo graal para atacantes de ransomware porque permite distribuir o malware para toda a infraestrutura corporativa simultaneamente. Antes de ativar o ransomware propriamente dito, os criminosos realizam extração de dados valiosos, roubando documentos confidenciais, informações financeiras, propriedade intelectual e qualquer coisa que possa ser usada para a extorsão.

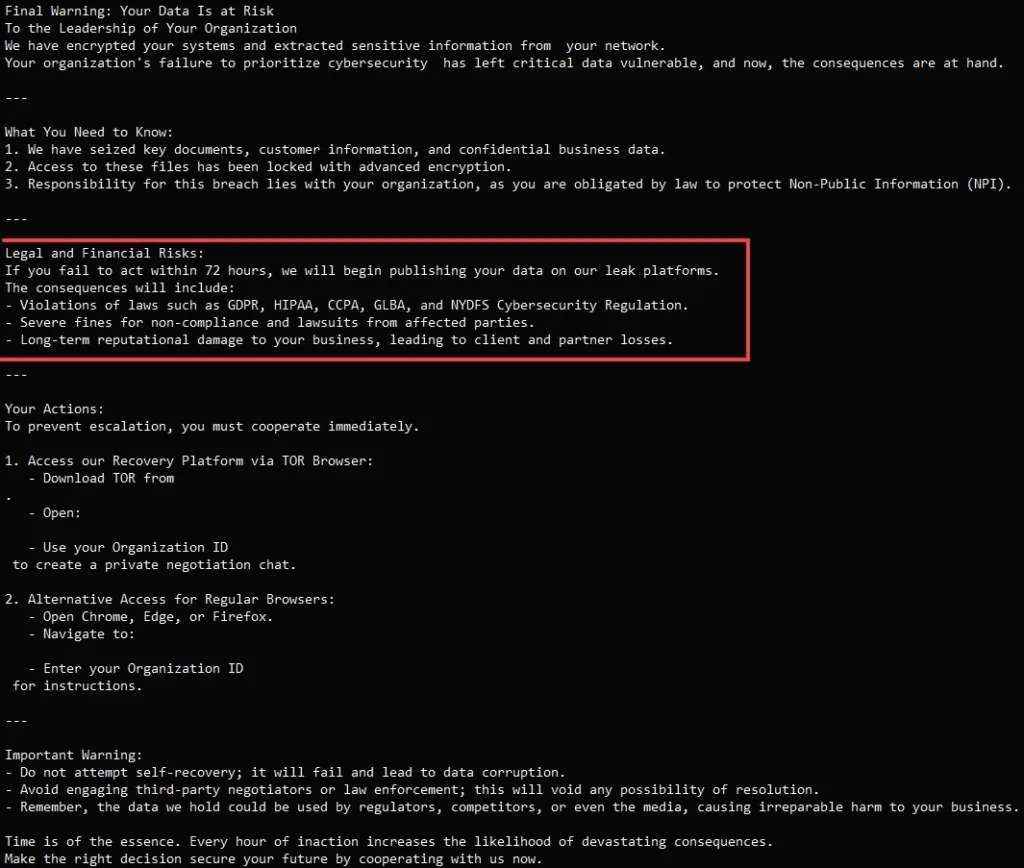

Os dados roubados são enviados para o armazenamento de Blobs do Azure controlado pelos invasores. Após garantir que possuem cópia de tudo, o grupo Interlock publica os dados em um domínio Tor específico e deixa uma nota de resgate no sistema da vítima, informando sobre o link onde os dados estão expostos e exigindo pagamento para evitar divulgação pública.

Discord sob ataque: como criminosos sequestram links de convite

A plataforma Discord, originalmente criada para comunidades de jogadores mas hoje usada por grupos profissionais de todos os tipos, tornou-se palco de uma variação particularmente engenhosa do ClickFix. Os atacantes descobriram como explorar uma característica técnica do sistema de convites para transformar links legítimos em armadilhas.

Para entender o golpe, precisamos primeiro conhecer como funcionam os convites no Discord. Existem basicamente três categorias. Links temporários que param de funcionar após períodos definidos. Links permanentes que continuam válidos indefinidamente enquanto o servidor existir. E links personalizados, privilégio exclusivo de servidores que alcançaram Nível 3 através de melhorias pagas pela comunidade.

Os links personalizados são a peça-chave dessa exploração. Administradores de servidores Nível 3 podem escolher manualmente o código que aparece no URL do convite, criando endereços memoráveis e profissionais. O código pode conter letras minúsculas, números e hifens, com comprimento entre 2 e 32 caracteres.

Aqui está a vulnerabilidade: quando um link temporário expira ou um permanente é deletado, aquele código específico fica disponível para reutilização. Qualquer pessoa com servidor Nível 3 pode registrar o código como seu link personalizado. Os criminosos desenvolveram sistemas automatizados para monitorar links populares que estão prestes a expirar, registrando-os instantaneamente quando ficam disponíveis.

O resultado é devastador. Imagine um tutorial de programação popular que foi compartilhado em dezenas de sites e fóruns, contendo um link de convite para comunidade de suporte. Quando esse link expira e é registrado por atacantes, todos aqueles locais espalhados pela internet agora direcionam pessoas para um servidor malicioso. Os autores originais podem nem saber que isso aconteceu.

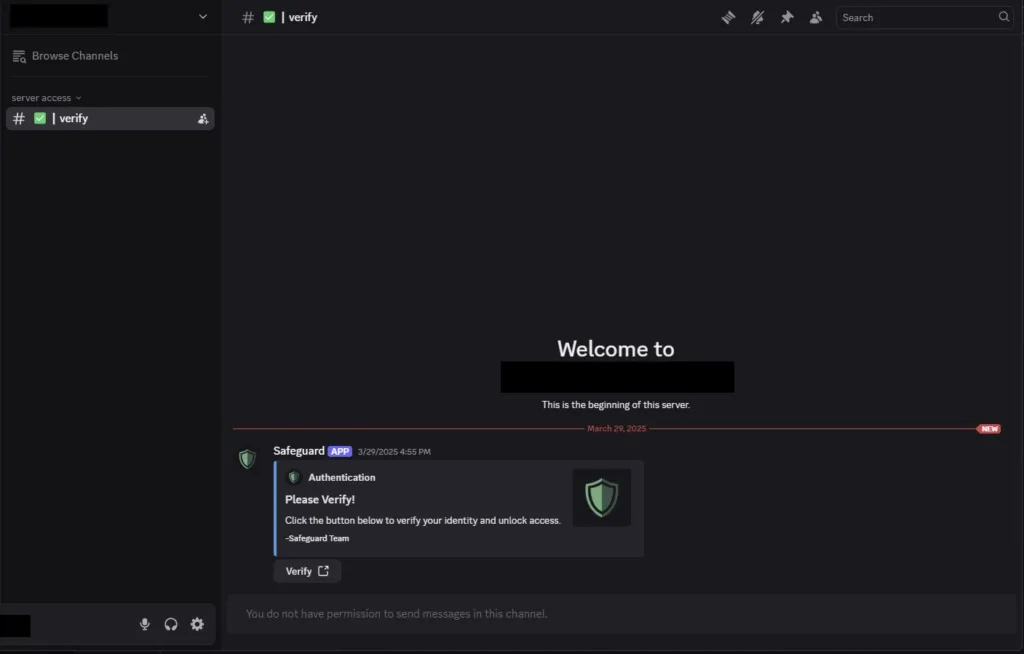

Quem segue um link sequestrado chega em um servidor Discord aparentemente normal. Todos os canais estão bloqueados exceto um chamado verificação, onde um bot oferece acesso completo após confirmar que você não é um robô malicioso. O processo pede permissão para acessar informações básicas do perfil, algo comum e aparentemente inofensivo.

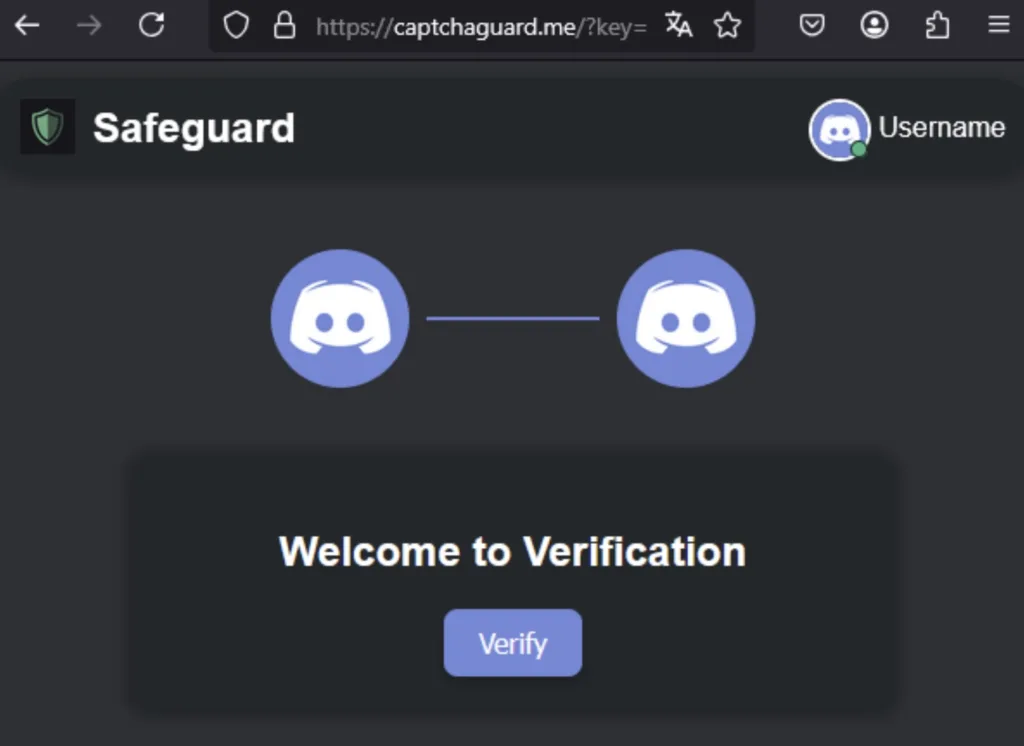

Após autorizar o bot, você é redirecionado para um site externo. Através de uma sequência de redirecionamentos automáticos, acaba em uma página que imita perfeitamente a interface visual do Discord. No centro há um botão de verificação que, quando clicado, executa JavaScript malicioso copiando um comando PowerShell para sua área de transferência sem que você perceba.

Instruções detalhadas aparecem explicando como completar a verificação: abrir a ferramenta Executar do Windows, colar o conteúdo e confirmar. Todo o fluxo foi projetado para parecer um procedimento de segurança legítimo.

Esta é o processo de ataque do ClickFix dentro do ecossistema Discord. O usuário não percebe que está executando código malicioso porque todo o processo foi cuidadosamente disfarçado como procedimento de verificação de segurança.

O comando PowerShell iniciado pela vítima começa uma cadeia de infecção em múltiplas etapas. De acordo com a Kaspersky, o primeiro malware instalado é uma versão modificada do AsyncRAT, que estabelece controle remoto completo sobre o sistema. Este Trojan permite aos atacantes executar comandos, capturar teclas digitadas, visualizar a tela, gerenciar arquivos e acessar câmera e área de trabalho remotamente.

O segundo payload é o Skuld Stealer, um ladrão especializado em criptomoedas. Este malware coleta informações abrangentes do sistema, rouba credenciais de login do Discord, captura tokens de autenticação salvos nos navegadores e, principalmente, foca nas carteiras de criptomoedas.

O Skuld tem capacidade especialmente preocupante de injetar código malicioso diretamente na interface de carteiras populares como Exodus e Atomic. Isso permite roubar as sequências de palavras usadas para recuperar acesso completo às carteiras. Quem possui as palavras controla todos os ativos de criptomoedas associados àquela carteira.

Todos os dados roubados são enviados através de webhooks do Discord, que são canais HTTP que permitem enviar mensagens automaticamente para canais específicos. Os criminosos configuram canais privados no próprio Discord onde os dados roubados de múltiplas vítimas são postados automaticamente, criando um sistema de coleta de dados eficiente e difícil de rastrear.

O que se passa nos bastidores quando você aperta Enter

Entender tecnicamente a sequência de eventos após executar aquele comando malicioso revela por que essa técnica é tão devastadora. Quando você pressiona Enter com um script PowerShell na janela Executar, está essencialmente dando autorização para que seu sistema operacional execute aquelas instruções com todos os privilégios da sua conta.

O PowerShell é poderoso, projetado originalmente para administradores automatizarem tarefas complexas de gerenciamento. Através dele é possível instalar programas, modificar configurações profundas do sistema, manipular arquivos, controlar processos, acessar a rede e praticamente qualquer outra operação que o Windows permita.

Os primeiros comandos executados geralmente tentam desabilitar ou enfraquecer mecanismos de defesa. Pode ser ajustar configurações do Windows Defender para criar exceções que permitam a instalação dos arquivos maliciosos, modificar políticas de execução do PowerShell para aceitar scripts não assinados, ou alterar regras de firewall para permitir comunicação com servidores específicos.

Depois vem o download dos arquivos maliciosos propriamente ditos. Criminosos frequentemente hospedam esses arquivos em serviços de armazenamento em nuvem legítimos como Azure, AWS ou Google Cloud. Essa escolha dificulta bloqueios porque endereços desses serviços aparecem em incontáveis atividades normais e legítimas, impossibilitando o bloqueio.

O download acontece silenciosamente, sem janelas de progresso ou confirmações. Os arquivos são salvos em pastas que usuários comuns raramente exploram: AppData, Temp, ProgramData. Os nomes frequentemente imitam processos legítimos do Windows para evitar suspeitas caso alguém encontre os arquivos acidentalmente.

Uma vez no sistema, o malware estabelece persistência através de múltiplos mecanismos. As Chaves de registro são modificadas para iniciar o malware automaticamente. Tarefas agendadas do Windows são criadas para reativar o malware caso seja encerrado. Serviços do sistema podem ser criados ou modificados. A redundância garante que remover o malware completamente requer análise profissional.

Estabelecida a persistência, o malware inicia comunicação com servidores de comando e controle, enviando informações sobre o sistema infectado e aguardando instruções. Dependendo dos objetivos específicos da campanha, podem ser instalados keyloggers para capturar credenciais, usar recursos computacionais das vítimas para minerar criptomoedas, ransomware para criptografar arquivos, ou simplesmente aguardar ordens futuras.

Durante todo esse processo, que pode durar segundos ou minutos dependendo da complexidade, o usuário raramente percebe qualquer coisa anormal. O computador continua respondendo normalmente. Não há instaladores visíveis, barras de progresso suspeitas ou mensagens de erro. A invasão acontece em silêncio absoluto enquanto a vida digital da vítima prossegue aparentemente normal.

Construindo múltiplas defesas

Proteger indivíduos e organizações contra o ClickFix demanda uma estratégia simultânea em várias frente. Não existe solução mágica única que resolva o problema, mas sim um conjunto coordenado de medidas técnicas, políticas organizacionais e educação contínua que juntas reduzem drasticamente os riscos.

No nível mais básico, organizações podem bloquear a combinação de teclas Win + R em computadores de funcionários não técnicos através de políticas de grupo. Esse atalho raramente é necessário para o trabalho diário de usuários comuns. Remover a facilidade de abrir a ferramenta Executar rapidamente adiciona uma camada extra de proteção que pode interromper ataques. Porém, isso é apenas parte da solução, já que no Windows 11 existem métodos alternativos de executar comandos PowerShell através da barra de pesquisa.

Soluções de segurança endpoint modernas vão muito além de antivírus tradicionais. Elas monitoram comportamentos suspeitos mesmo quando comandos tecnicamente legítimos são executados. Se um script PowerShell repentinamente tenta desabilitar proteções de segurança, baixar arquivos de endereços desconhecidos na internet ou conectar-se a servidores de comando e controle conhecidos, alertas são disparados imediatamente.

Configurar políticas de execução do PowerShell adequadamente é crucial. Muitas organizações mantêm configurações padrões que permitem executar qualquer script sem verificação. Restringir a execução apenas a scripts assinados digitalmente por autoridades confiáveis adiciona uma proteção significativa. Mesmo que um usuário tente executar o comando malicioso, o sistema recusará por falta de uma assinatura válida.

Proteção no nível do gateway de email bloqueia muitos ataques antes que cheguem aos usuários. Filtros modernos analisam não apenas malware tradicional mas também comportamentos suspeitos em anexos HTML e links que direcionam para páginas recém-criadas. Mensagens contendo padrões típicos de ClickFix podem ser marcadas automaticamente para revisão adicional.

Monitoramento de rede através de soluções XDR, sigla em inglês para Detecção e Resposta Estendida, permite identificar atividades suspeitas mesmo após infecção inicial. Se um computador começa a comunicação não autorizada com servidores externos, transfere volumes incomuns de dados para fora da rede ou mostra padrões anormais de acesso a recursos internos, equipes de segurança são alertadas para uma imediata investigação.

Implementar princípio de menor privilégio também é fundamental. Usuários comuns não devem ter permissões administrativas em suas máquinas. Isso limita drasticamente o que malware pode fazer mesmo se executado. Um vírus rodando com privilégios restritos enfrenta muito mais dificuldade para instalar-se permanentemente no sistema ou causar danos profundos.

Listas brancas de aplicações funcionam bem em ambientes onde o conjunto de softwares necessários é bem definido. Nessa abordagem, apenas programas explicitamente autorizados podem executar, bloqueando automaticamente tudo que não está na lista aprovada. Isso impede instalação de malware mesmo se o usuário executar o script inicial do ClickFix.

A Educação como arma mais poderosa

Todas as tecnologias de proteção do mundo mostram eficácia limitada quando usuários não conseguem identificar tentativas de manipulação. O ClickFix ataca fundamentalmente vulnerabilidades humanas, portanto a defesa mais efetiva envolve transformar pessoas em sensores de segurança capazes de reconhecer antecipadamente armadilhas.

Programas de conscientização precisam ser contínuos e evolutivos, não treinamentos pontuais esquecidos após alguns meses. Criminosos adaptam táticas constantemente, criando novas variações que exploram eventos atuais, tendências tecnológicas e mudanças no comportamento digital das pessoas. O treinamento precisa acompanhar essa evolução dinâmica.

A abordagem educacional deve ser prática e específica, evitando palestras genéricas sobre importância da segurança. Mostrar exemplos reais de páginas ClickFix capturadas em campanhas ativas. Demonstrar passo a passo como os ataques funcionam. Permitir que funcionários pratiquem identificando tentativas fraudulentas em ambientes controlados onde erros se tornam oportunidades de aprendizado sem consequências reais.

Simulações periódicas de ataques revelam quais membros da equipe precisam de treinamento adicional. Enviar emails controlados contendo links para páginas ClickFix falsas criadas pela própria empresa permite medir a vulnerabilidade real da organização. Importante ressaltar que isso nunca deve ser usado de forma punitiva, mas sim como diagnóstico educacional que sirva de guia para onde a organização deve concentrar esforços na conscientização.

A mensagem central que precisa ficar gravada na mente de cada funcionário é simples mas vital: se qualquer página, email ou serviço pedir para você copiar comandos e executá-los através da ferramenta Executar ou PowerShell, isso é sinal de perigo extremo. Serviços legítimos simplesmente não operam dessa forma. Não existem exceções práticas a essa regra no contexto de trabalho normal.

Funcionários precisam entender que problemas técnicos reais têm soluções técnicas reais que não envolvem copiar scripts misteriosos. Navegadores que realmente precisam atualizar fazem isso através de mecanismos internos próprios. Documentos que não abrem podem ser solicitados novamente ao remetente. Problemas em videochamadas se resolvem através de configurações do próprio aplicativo. CAPTCHAs legítimos nunca pedem execução de comandos do sistema operacional.

Criar uma cultura organizacional onde reportar incidentes suspeitos é visto como atitude responsável, não uma admissão de incompetência, é absolutamente fundamental. Muitas infecções se espalham descontroladamente porque a primeira vítima sentiu vergonha de admitir o erro, permitindo que o malware operasse na rede por dias ou semanas antes de ser descoberto.

Plataformas automatizadas de conscientização, como as oferecidas por empresas especializadas em segurança, facilitam a implementação de programas educacionais sustentáveis. Essas ferramentas distribuem treinamento de forma gradual, testam conhecimento através de quizzes e simulações, adaptam conteúdo conforme necessidades específicas de cada departamento e fornecem métricas que permitem medir eficácia dos investimentos em educação.

A Responsabilidade compartilhada entre plataformas e usuários

Enquanto indivíduos e organizações trabalham para se proteger, plataformas e empresas de tecnologia também carregam responsabilidade significativa em dificultar ataques ClickFix através das melhorias em seus sistemas. Algumas medidas já foram implementadas, mas existe espaço considerável para avanços adicionais.

Navegadores modernos incluem proteções sofisticadas contra downloads maliciosos e sites de phishing tradicionais, mas raramente detectam ataques ClickFix porque o conteúdo malicioso vai para a área de transferência, não dispara alertas convencionais de segurança. Desenvolvedores poderiam implementar avisos quando páginas web copiam para a área de transferência conteúdos que se parecem com comandos de sistema operacional, especialmente scripts PowerShell.

O Discord especificamente poderia resolver a vulnerabilidade do sequestro de links implementando mudanças relativamente simples no sistema. Não permitir reutilização imediata de códigos de convites expirados ou deletados como links personalizados, estabelecendo talvez período de quarentena, eliminaria grande parte do problema. Alertar usuários quando seguem links de convite que foram recentemente transferidos para outro servidor também ajudaria.

A Microsoft poderia aprimorar proteções nativas do Windows contra execução inadvertida de scripts perigosos. Configurações padrões mais restritivas para PowerShell, exigindo confirmações adicionais e explícitas antes de executar comandos que vieram da área de transferência, ou avisos claros e impossíveis de ignorar quando scripts tentam realizar ações particularmente sensíveis também ajudaria.

Serviços de verificação como sistemas CAPTCHA deveriam trabalhar mais proativamente para combater imitações de suas interfaces. A Cloudflare, cujo sistema de verificação é frequentemente falsificado em campanhas ClickFix, poderia desenvolver elementos visuais únicos e tecnicamente difíceis de replicar, além de investir em campanhas educacionais mostrando ao público como identificar suas páginas verdadeiramente legítimas.

Provedores de serviços de email precisam evoluir os seus filtros para detectar mensagens contendo instruções típicas de ClickFix. Análise de conteúdo que identifica padrões como combinações de Win + R, Ctrl + V, PowerShell e termos relacionados em contextos suspeitos poderia marcar automaticamente e-mails potencialmente perigosos para revisão adicional antes de chegarem às caixas de entrada.

Plataformas de hospedagem e serviços de nuvem onde criminosos frequentemente hospedam páginas maliciosas poderiam ser significativamente mais proativas em detectar e remover conteúdo fraudulento rapidamente. Análise automatizada de páginas recém-criadas procurando por elementos típicos de ClickFix, como instruções de copiar e colar comandos, permitiria remoções muito mais ágeis.

Mecanismos de busca como Google, Bing e outros desempenham papel crucial em impedir que usuários encontrem páginas maliciosas ao procurar por software legítimo. Algoritmos aprimorados para detectar sites que imitam ferramentas populares, verificação mais rigorosa de páginas que aparecem em resultados para termos relacionados a downloads de software conhecido, e avisos explícitos quando usuários estão prestes a clicar em resultados suspeitos protegeriam milhões de vítimas.

O ClickFix representa mais do que simplesmente uma técnica de ataque no infinito arsenal dos cibercriminosos. Ele simboliza uma mudança fundamental na natureza das ameaças cibernéticas modernas. Estamos numa era onde as vulnerabilidades mais perigosas não residem necessariamente no código dos softwares, mas sim na psicologia humana e nos processos sociais que governam a maneira como interagimos com a tecnologia.