Os Ataques cibernéticos sofisticados raramente fazem dão pistas enquanto estão em curso. Eles avançam de forma discreta, exploram brechas invisíveis e usam ferramentas aparentemente legítimas para se camuflar dentro do tráfego normal de uma rede corporativa. O verdadeiro talento de um grupo de espionagem não está apenas em entrar, mas em permanecer sem ser visto.

Foi exatamente esse o cenário que se revelou com a divulgação, em 25 de fevereiro, de uma operação que o Google identificou e desarticulou após anos de atividade. A campanha, batizada de GRIDTIDE, foi atribuída a um grupo suspeito de Hackers Chineses que possuem ligações com o Governo da China e afetou pelo menos 53 Organizações em 42 países, incluindo mais de uma Operadora de Telecomunicações no Brasil.

A interrupção da campanha foi conduzida pelo GTIG (Grupo de Inteligência de Ameaças do Google, do inglês Google Threat Intelligence Group), pela Mandiant e por parceiros que trabalharam de forma coordenada para desmantelar a infraestrutura usada pelos invasores.

O que torna esse caso especialmente relevante não é apenas a escala geográfica do ataque, mas o método técnico utilizado.

Em vez de depender das falhas de segurança nos produtos do Google ou de ferramentas maliciosas facilmente detectáveis, o grupo explorou uma funcionalidade completamente legítima: as chamadas de API para o Google Sheets, o serviço de planilhas online da empresa. Uma planilha comum foi transformada em um canal de comando e controle de uma operação de espionagem internacional.

Quem é o UNC2814: Um Grupo que Opera na Sombra desde 2017

Antes de entender como o ataque funcionava, vale saber quem estava por trás dele. O Google descreve o UNC2814 como um grupo prolífico e difícil de rastrear com longa história de ataques a Governos Internacionais e Organizações Globais de Telecomunicações na África, na Ásia e nas Américas.

A sigla UNC, no sistema de rastreamento da Mandiant e do Google, significa Uncategorized (não categorizado), o que indica que o grupo ainda não foi atribuído formalmente a um ator específico com certeza absoluta.

A designação “nexo com a República Popular da China” (abreviada em inglês como PRC-nexus) indica que as evidências apontam fortemente para uma ligação com o Governo Chinês, mas sem uma confirmação oficial com um nível de certeza total.

O UNC2814 está ativo desde pelo menos 2017. A implantação mais antiga conhecida do backdoor GRIDTIDE foi rastreada até o final de 2025, mas o grupo usa uma infraestrutura de rede cujos metadados sugerem que ela estava em operação desde julho de 2018. Isso significa que, por pelo menos oito anos, o grupo operou de forma persistente sem chamar atenção suficiente para ser publicamente desarticulado.

É importante esclarecer que o UNC2814 não é o mesmo grupo que ganhou notoriedade recente com o nome Salt Typhoon. O Google afirmou que o UNC2814 não apresenta nenhuma sobreposição observada com as atividades do grupo Salt Typhoon, que invadiu as principais empresas de telecomunicações dos Estados Unidos e de outros países em uma campanha separada.

São duas operações distintas, usando táticas, técnicas e infraestruturas diferentes. A existência simultânea de dois grupos distintos com foco em telecomunicações reforça o padrão de múltiplas frentes de operação cibernética atribuídas à China.

O Brasil no Mapa da Espionagem: Operadoras Comprometidas desde 2018

No Brasil, mais de uma operadora de telecomunicações foi comprometida, com atividades detectadas de forma contínua a partir de 2018. O Google identificou o Brasil como um dos países com vítimas confirmadas na operação GRIDTIDE.

O relatório publicado no blog do Google Cloud confirma que o grupo teve intrusões confirmadas em 42 países e atingiu 53 vítimas até 18 de fevereiro de 2026, com suspeita de infecção em pelo menos mais de 20 países. O Brasil aparece no mapa divulgado pela empresa como um dos países afetados.

O documento não lista os nomes das organizações comprometidas, mas indica que o foco incluiu provedores de telecomunicações em escala global.

O acesso a sistemas de telecomunicações é especialmente valioso para operações de espionagem por um motivo direto: quem controla a infraestrutura de telefonia tem acesso a dados de comunicação de praticamente qualquer pessoa que use aquela rede.

O Google avalia que o acesso aos dados de informações pessoais identificáveis nessa campanha é consistente com atividade de espionagem cibernética em telecomunicações, que é utilizada principalmente para identificar, rastrear e monitorar pessoas de interesse.

Pessoas de interesse, nesse contexto, é um termo técnico da inteligência que engloba políticos, jornalistas, executivos de empresas estratégicas, diplomatas, ativistas e dissidentes, ou qualquer indivíduo cujas comunicações representem valor estratégico para o serviço de inteligência que conduz a operação.

A Descoberta: Como a Mandiant Encontrou o Fio do Novelo

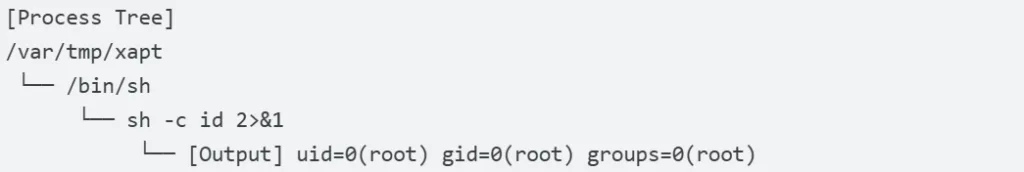

O ponto de partida para a investigação foi uma detecção de atividade suspeita em um servidor de um cliente da Mandiant. Durante a investigação, uma detecção sinalizou atividade suspeita em um servidor com o sistema operacional CentOS (uma distribuição Linux de uso corporativo).

A Mandiant revelou uma árvore de processos suspeita: O arquivo binário localizado no caminho /var/tmp/xapt iniciou um shell com privilégios de administrador (root) e executou o comando de reconhecimento do sistema para recuperar os identificadores de usuário e de grupo da máquina.

Shell, nesse contexto, é o nome dado à interface de linha de comando que permite executar instruções diretamente no sistema operacional. Um shell com privilégios de root é o equivalente a ter acesso irrestrito a todas as funções do sistema, como se fosse a chave-mestra de um prédio inteiro.

Após obter o acesso, os invasores se moveram lateralmente pela rede usando SSH (do inglês Secure Shell, um protocolo de comunicação criptografada utilizado para acesso remoto seguro a servidores), realizaram o reconhecimento do ambiente, escalaram privilégios e então implantaram o backdoor GRIDTIDE.

A Escalada de privilégios é o processo pelo qual um invasor expande seu nível de acesso dentro de um sistema, partindo de uma conta com permissões limitadas e chegando a uma conta com controle total. É um passo comum e crítico em ataques avançados, pois sem ele o invasor fica confinado ao que uma conta comum pode fazer.

Backdoor é o termo em inglês para “porta dos fundos”, usado em cibersegurança para designar um software malicioso que abre uma via de acesso oculta e permanente a um sistema comprometido, permitindo que o invasor retorne quando quiser, mesmo após tentativas de limpeza do sistema.

Como o GRIDTIDE Funcionava: Uma Planilha como Centro de Comando

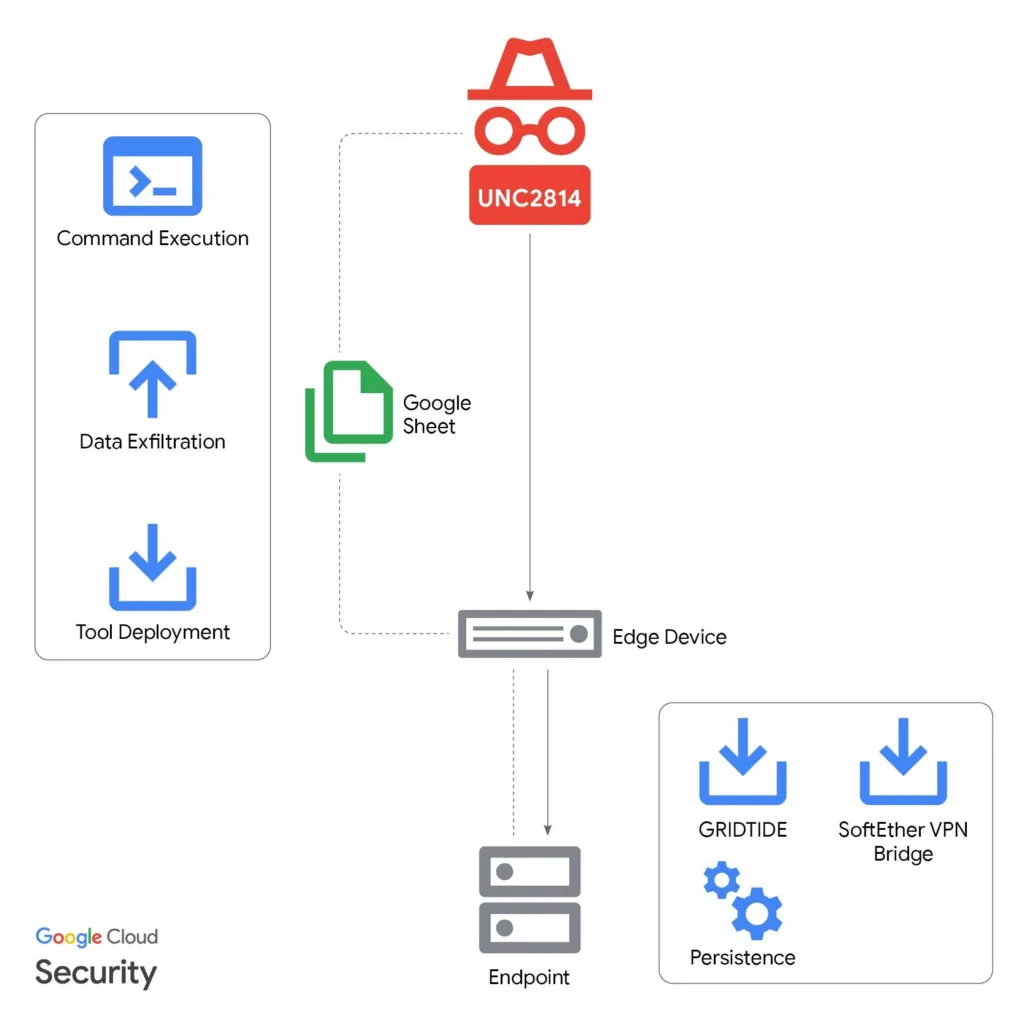

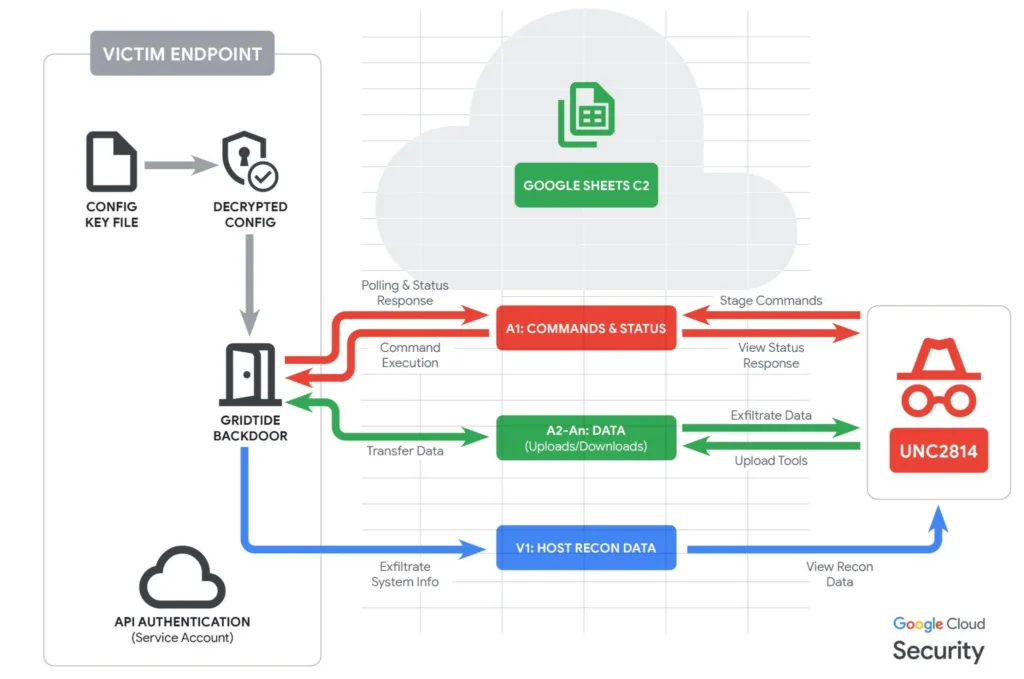

Aqui está o coração técnico do caso, e também a parte mais surpreendente do ponto de vista de Engenharia Reversa do ataque. O GRIDTIDE é um backdoor escrito na linguagem de programação C que se comunica exclusivamente por meio de chamadas à API do Google Sheets para realizar suas operações de comando e controle.

API (do inglês Application Programming Interface, ou Interface de Programação de Aplicações) é um conjunto de regras e protocolos que permite que diferentes sistemas ou serviços se comuniquem entre si de forma padronizada. A API do Google Sheets é o canal oficial que permite que programas externos leiam e escrevam dados em planilhas do Google.

Na prática, o que o GRIDTIDE fazia era se conectar a uma planilha do Google controlada pelos invasores e usar as células dessa planilha como caixas de mensagem. A célula A1 era a célula de comando: O invasor escrevia ali a instrução que queria executar na máquina infectada.

O malware verificava essa célula constantemente, executava o comando e sobrescrevia a célula com um relatório de status. As células seguintes, de A2 em diante, eram usadas para transferir arquivos entre o servidor infectado e os operadores da campanha.

O tráfego gerado pelo GRIDTIDE ia para o domínio sheets.googleapis.com, que é o endereço técnico usado por todos os serviços legítimos do Google Sheets. Esse domínio não pode ser bloqueado por uma empresa sem desativar completamente o acesso ao Google Workspace.

O conteúdo é criptografado por padrão usando o protocolo TLS (Transport Layer Security, o padrão de criptografia usado em sites seguros), o que significa que sistemas de inspeção de conteúdo só veem chamadas de API para o Google, e não o conteúdo malicioso dentro delas. Não havia infraestrutura própria do invasor para ser identificada ou bloqueada.

Esse design é tecnicamente, do ponto de vista defensivo, extremamente complicado de detectar com os métodos convencionais. Qualquer sistema de segurança corporativo que tentasse bloquear o tráfego do GRIDTIDE teria que bloquear também todo o acesso legítimo ao Google Sheets, o que é inviável para a maioria das Organizações que dependem do Google Workspace no dia a dia.

A Sequência de Ações do GRIDTIDE Depois de Instalado

Após a inicialização, o GRIDTIDE se autenticava em uma conta de serviço do Google usando uma chave privada codificada diretamente no código do malware. Em seguida, limpava a planilha, eliminando as linhas de 1 a 1000 e as colunas de A a Z, para garantir que não havia dados residuais de operações anteriores.

Depois da limpeza, o malware iniciava o processo de reconhecimento do host. Reconhecimento, em cibersegurança, é a fase em que o invasor coleta informações sobre o ambiente comprometido para entender o que está ao seu alcance.

O GRIDTIDE capturava o nome de usuário, o nome do host, os detalhes do sistema operacional, o endereço IP local, o idioma configurado no sistema e o fuso horário da máquina, armazenando todas essas informações na célula V1 da planilha.

O malware então entrava em um ciclo de verificação permanente da célula A1 esperando novos comandos. Se a célula estivesse vazia, o sistema tentava novamente a cada segundo por 120 vezes e, depois disso, reduzia a frequência de verificação para intervalos aleatórios de 5 a 10 minutos, justamente para reduzir o volume de tráfego e diminuir o risco de ser detectado por sistemas de monitoramento.

Os comandos suportados pelo GRIDTIDE eram três. O comando C permitia executar instruções de terminal codificadas em Base64 (um sistema de codificação que converte dados binários em texto legível para facilitar a transmissão) e registrar o resultado na planilha.

O comando U realizava o upload de arquivos para a máquina infectada, reconstruindo o conteúdo a partir dos dados na planilha. O comando D realizava o download de arquivos da máquina infectada, lendo o conteúdo local e enviando fragmentos de aproximadamente 45 KB de cada vez para as células da planilha.

Após o GRIDTIDE ser implantado, o grupo também instalou o SoftEther VPN Bridge para estabelecer uma conexão criptografada com um endereço de IP externo. SoftEther VPN Bridge é um software legítimo de rede privada virtual, muito comum em ambientes corporativos, o que tornava sua presença ainda menos suspeita aos olhos dos sistemas de segurança.

A VPN (do inglês Virtual Private Network, ou Rede Privada Virtual) é uma tecnologia que cria um túnel criptografado de comunicação entre dois pontos em uma rede, ocultando o conteúdo e a origem do tráfego.

O Que os Invasores Buscavam: Dados Pessoais e Vigilância de Pessoas de Interesse

Os pesquisadores da Mandiant encontraram o backdoor GRIDTIDE implantado em um servidor que continha informações pessoais identificáveis, como nomes completos, datas de nascimento, números de telefone, números de título de eleitor e números de identificação nacional. O direcionamento para esse tipo de dado sugere que os invasores estavam tentando rastrear e monitorar indivíduos de interesse.

No Brasil, isso significa que os dados comprometidos poderiam incluir CPFs, títulos de eleitor e registros de chamadas de clientes das operadoras afetadas. É o tipo de informação que permite construir um perfil detalhado de uma pessoa e rastrear seus movimentos e comunicações ao longo do tempo.

O Google não observou diretamente a exfiltração de dados sensíveis durante esta campanha. No entanto, a empresa ressalta que operações históricas de espionagem cibernética com foco em telecomunicações, vinculadas à China, resultaram no roubo de registros de dados de chamadas, mensagens SMS não criptografadas e no comprometimento de sistemas de interceptação legítima das operadoras.

Os Sistemas de interceptação legítima são sistemas que as operadoras de telecomunicações são obrigadas por lei a manter para atender a ordens judiciais de monitoramento. Em vários países, esses sistemas são regulados e usados por autoridades de segurança pública. O acesso não autorizado a esses sistemas representa um dos níveis mais profundos de intrusão possível em uma infraestrutura de telecomunicações.

Dan Perez, Líder Técnico do GTIG, foi preciso ao descrever o risco para o The Register: “Não temos visibilidade sobre os alvos específicos, mas intrusões de espionagem ligadas à China contra telecomunicações anteriormente foram usadas para monitorar indivíduos e organizações em operações de vigilância, especialmente dissidentes e ativistas, além dos alvos tradicionais de espionagem. O nível de acesso que o UNC2814 conseguiu nesta campanha provavelmente possibilitaria esse tipo de operação.”

Por que Essa Técnica é tão Difícil de Detectar: A Lógica por Trás do Abuso de SaaS

Para entender por que a abordagem do GRIDTIDE é considerada avançada até mesmo pelos padrões da espionagem cibernética moderna, é preciso entender como as defesas corporativas tradicionais funcionam.

Os sistemas de segurança corporativos modernos monitoram o tráfego de rede em busca de padrões anômalos, como conexões com domínios desconhecidos, comunicações com endereços de IP suspeitos ou volumes incomuns de dados sendo enviados para fora da rede. Quando um malware usa um servidor próprio como C2, ele inevitavelmente gera esse tipo de tráfego detectável.

Ao usar o Google Sheets como C2, o GRIDTIDE aproveitava o fato de que os serviços de produtividade na nuvem, como o Google Workspace, geralmente são permitidos por padrão em ambientes corporativos. O tráfego malicioso se misturava ao tráfego legítimo de uso cotidiano do Google Sheets por outros funcionários da Organização.

O SaaS (do inglês Software as a Service, ou Software como Serviço) é o modelo no qual aplicativos são disponibilizados pela internet como serviços, sem a necessidade de instalação local. O Google Sheets, o Microsoft 365 e o Salesforce são exemplos de SaaS amplamente usados em ambientes corporativos.

Do ponto de vista de um analista de segurança que monitorava o tráfego de rede de uma das organizações comprometidas, a comunicação do GRIDTIDE era praticamente indistinguível do uso normal do Google Sheets por qualquer colaborador da empresa.

A Resposta do Google: Como a Operação Foi Desarticulada

Quando o GTIG e a Mandiant confirmaram a extensão da campanha, as ações foram tomadas de forma coordenada. O Google encerrou todos os projetos do Google Cloud que estavam sob controle do UNC2814. Desativou todas as contas conhecidas do invasor.

Revogou o acesso às chamadas de API do Google Sheets utilizadas para fins de comando e controle. Bloqueou os domínios ativos e os históricos vinculados à infraestrutura do grupo.

A revogação do acesso à API do Google Sheets foi a ação mais cirúrgica e imediata. Ao revogar o acesso das contas de serviço usadas pelo GRIDTIDE para se autenticar, o Google essencialmente cortou o fio de comunicação entre os operadores da campanha e todos os sistemas infectados ao redor do mundo de uma vez só.

Os backdoors instalados nas máquinas das vítimas continuavam presentes, mas sem conseguir receber novos comandos ou enviar dados.

O Google lançou regras de detecção atualizadas para identificar o GRIDTIDE e também disponibilizou consultas de busca que seus clientes de segurança em nuvem podem usar para verificar se seus ambientes foram comprometidos. As organizações afetadas foram notificadas diretamente e receberam apoio para a limpeza das infecções.

O IOC (do inglês Indicators of Compromise, ou Indicadores de Comprometimento) são artefatos observáveis em um sistema ou rede que indicam a presença de atividade maliciosa. Eles podem ser endereços de IP, hashes de arquivos maliciosos, domínios ou padrões de comportamento específicos.

A publicação de IOCs pelo Google permite que qualquer equipe de segurança ao redor do mundo verifique rapidamente se seus sistemas foram afetados pela mesma campanha.

A interrupção, divulgada publicamente no final de fevereiro de 2026, envolveu o encerramento de projetos do Google Cloud controlados pelos atacantes, a desativação de contas conhecidas e o sinkholing de domínios maliciosos.

O Sinkholing é uma técnica de segurança em que os endereços de domínio maliciosos são redirecionados para um servidor controlado pelos pesquisadores de segurança ou autoridades, em vez de chegarem ao destino real do invasor. Isso efetivamente transforma a infraestrutura do atacante em uma armadilha.

O que Pode Acontecer a Seguir: A Operação foi Interrompida, mas o Grupo não Desapareceu

O Google espera que a interrupção dificulte de forma significativa os esforços do UNC2814 para expandir sua presença global. No entanto, a empresa antecipa que o grupo retome suas atividades usando uma nova infraestrutura.

Esse é um padrão comum em grupos de espionagem cibernética patrocinados por Estados. A desarticulação de uma campanha raramente significa o fim do grupo, pois eles têm recursos, motivação e proteção suficientes para reconstruir sua infraestrutura e retomar as operações com novas ferramentas e técnicas.

O que a interrupção faz é forçar o grupo a gastar tempo e recursos recomeçando do zero, além de expor publicamente suas táticas e forçar uma mudança de abordagem.

Do ponto de vista estratégico, a divulgação pública dos detalhes técnicos da campanha é tão importante quanto a interrupção em si. Ao tornar os IOCs e as regras de detecção disponíveis para toda a comunidade de segurança, o Google aumentou o custo operacional para o UNC2814 em qualquer campanha futura. Agora os defensores ao redor do mundo sabem o que procurar.

O que Organizações Brasileiras devem Fazer Agora

O caso GRIDTIDE levanta questões práticas para qualquer Organização que opere no Brasil, especialmente no setor de telecomunicações, infraestrutura crítica e governo. A primeira é verificar se os IOCs publicados pelo Google estão presentes nos sistemas internos.

O Google disponibilizou os indicadores de comprometimento no relatório oficial publicado no blog do Google Cloud (cloud.google.com/blog/topics/threat-intelligence/disrupting-gridtide-global-espionage-campaign), incluindo hashes de arquivos, padrões de comportamento do GRIDTIDE e consultas de busca para ambientes de segurança em nuvem.

Equipes de TI e de segurança da informação podem usar esses indicadores para varrer seus ambientes e verificar se há sinais da presença do backdoor.

Além dos IOCs, o Google também lançou atualizações de detecção baseadas em assinatura para identificar o GRIDTIDE e forneceu consultas de busca que os clientes de segurança em nuvem podem usar para verificar possíveis comprometimentos em seus ambientes.

Para as Organizações que ainda não implementaram monitoramento de chamadas de API de SaaS, esse caso é um argumento técnico direto para começar.

O abuso de APIs legítimas como vetor de C2 é uma tendência crescente na cibersegurança ofensiva moderna. Após o GRIDTIDE, outros grupos provavelmente adotarão abordagens semelhantes usando o Google Drive, o Microsoft OneDrive, o Slack ou outros serviços amplamente permitidos em ambientes corporativos.

O Recado que o GRIDTIDE Deixa para o Cenário da Cibersegurança

O caso GRIDTIDE é um lembrete concreto e bem documentado de que os ataques mais sofisticados de hoje não dependem de falhas técnicas óbvias. Eles dependem de uma compreensão profunda de como as Organizações funcionam, de quais ferramentas elas confiam e de como o tráfego legítimo se parece em uma rede monitorada.

O Google ressaltou que essa atividade não é resultado de uma vulnerabilidade de segurança nos produtos da empresa. Em vez disso, o grupo abusou da funcionalidade legítima da API do Google Sheets para disfarçar o tráfego de comando e controle.

Isso é importante porque não há um patch (atualização de software que corrige falhas de segurança) que resolva esse problema. A defesa contra esse tipo de ataque requer monitoramento comportamental, análise de padrões de API e, acima de tudo, vigilância contínua.

A campanha utilizou técnicas avançadas e teve um impacto amplo, destacando a ameaça séria que o setor de telecomunicações e o setor governamental enfrentam, e a capacidade que esse tipo de intrusão tem de evadir a detecção por ferramentas de defesa convencionais.

Para quem trabalha com segurança da informação, gestão de TI ou tomada de decisão em Organizações que operam uma infraestrutura crítica, o GRIDTIDE não é apenas mais um relatório de ameaça para ler e arquivar. É um estudo de caso sobre como a superfície de ataque moderna se expandiu para incluir as próprias ferramentas de produtividade que as Organizações dependem diariamente para funcionar.

A pergunta que todo gestor de segurança deveria estar fazendo agora não é “somos um alvo provável?”, mas sim “teríamos detectado o GRIDTIDE na nossa rede?”.