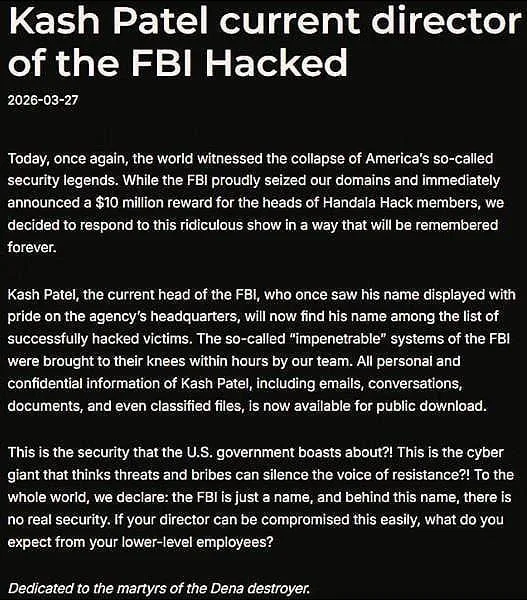

Na última sexta-feira, 27 de março de 2026, o grupo de hackers Handala, ligado ao governo iraniano, publicou em seu site o que descreveu como uma invasão ao “sistema impenetrável” do FBI.

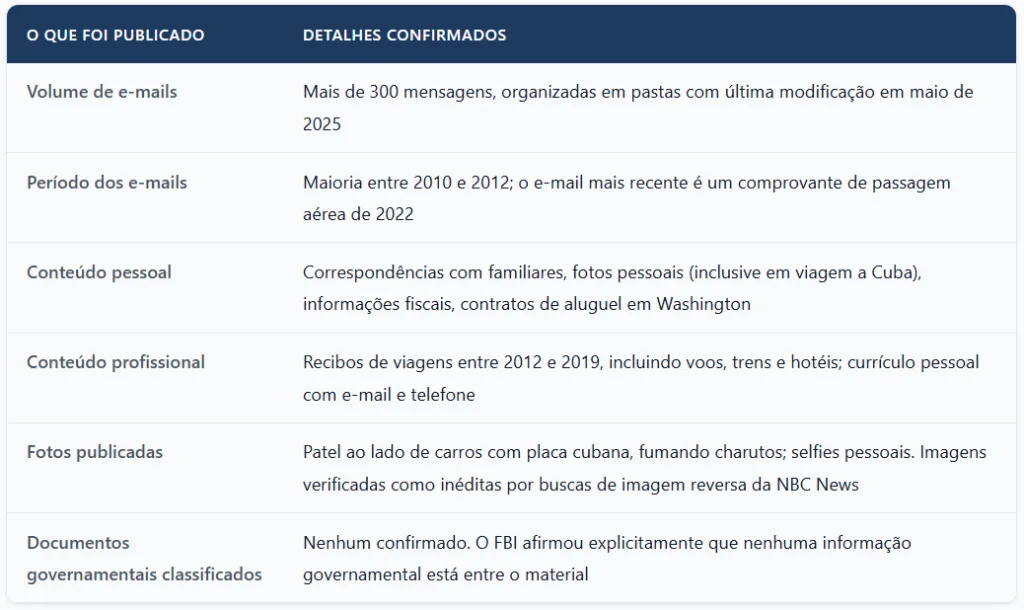

O que realmente aconteceu foi diferente, porém igualmente preocupante: uma Invasão do E-mail Pessoal de Kash Patel, diretor da agência, e a publicação de mais de 300 e-mails, fotografias e documentos pessoais obtidos da conta.

O FBI confirmou o incidente em declaração ao BleepingComputer, Reuters, TechCrunch, CNN e outros veículos, afirmando estar “ciente de que agentes maliciosos estão visando as informações pessoais de e-mail do Diretor Patel”. A agência assegurou que os dados expostos são de natureza histórica e que não há nenhuma informação governamental classificada entre o material vazado.

Confirmação oficial: o FBI confirmou a invasão em nota enviada a múltiplos veículos jornalísticos. Segundo a agência, as informações expostas são “históricas em sua natureza e não envolvem informações governamentais”.

Fontes verificadas: TechCrunch, CNN, Axios, NBC News e CNBC.

A ação não é somente mais um episódio de espionagem digital. Ela revela como, em meio a um conflito armado em curso, o Irã está utilizando grupos de hackers proxy para pressionar e constranger autoridades americanas, ampliar sua presença no campo da guerra de informação e retaliar ações específicas do governo dos Estados Unidos, como a apreensão de domínios do próprio grupo Handala, ocorrida dias antes.

- Ver Ofertas

Quem é o Grupo Handala Hack Team

O Handala, também conhecido pelos nomes Handala Hack, Hatef e Hamsa, surgiu publicamente em dezembro de 2023.

Apresenta-se como um grupo de hacktivistas (ativistas que utilizam ataques cibernéticos como forma de protesto ou pressão política) pró-palestinos e pró-iranianos.

Mas para os pesquisadores de segurança ocidentais e para o Departamento de Justiça dos Estados Unidos, a realidade é mais direta: o grupo opera como um dos vários pseudônimos usados por unidades de ciberinteligência do MOIS, o Ministério de Inteligência e Segurança do Irã (na sigla em inglês, Ministry of Intelligence and Security).

O grupo não se limita a coletar dados. Em março de 2026, a Handala reivindicou a responsabilidade por um dos ataques cibernéticos mais destrutivos contra uma empresa americana desde o início da guerra: a invasão da infraestrutura da Stryker, uma gigante americana de tecnologia médica com sede em Michigan.

Segundo o grupo, o ataque apagou dados de quase 80.000 dispositivos da empresa. A Stryker não confirmou diretamente a extensão dos danos, mas o Departamento de Justiça citou o ataque em sua declaração de apreensão dos domínios do grupo.

“Enquanto o FBI orgulhosamente apreendeu nossos domínios e imediatamente anunciou uma recompensa de US$ 10 milhões pelas cabeças dos membros do Handala Hack, nós decidimos responder a esse show ridículo de uma forma que será lembrada para sempre.”— Declaração do grupo Handala em seu site, conforme relatado pelo Axios e pela NBC News

O que foi Invadido e o que foi Realmente Publicado

A narrativa da Handala foi construída para maximizar o impacto simbólico: o grupo afirmou ter derrubado os “sistemas impenetráveis do FBI em poucas horas”. A realidade, porém, é mais específica e ao mesmo tempo revela uma vulnerabilidade real: o alvo foi o Gmail pessoal de Kash Patel, não os sistemas internos da agência.

O TechCrunch verificou que pelo menos parte dos e-mails publicados realmente veio da conta do Gmail pessoal de Patel, confirmando a autenticidade do ataque por meio dos cabeçalhos das mensagens. A CNN também confirmou a autenticidade das imagens com o auxílio de um pesquisador independente de cibersegurança.

Um detalhe do Axios é revelador: em um e-mail de 2014, quando Patel ainda trabalhava na Divisão de Segurança Nacional do Departamento de Justiça, ele usou seu e-mail corporativo do DOJ para enviar a si mesmo um link, com cópia para seu endereço do FBI na época e para seu Gmail pessoal.

Isso mostra como e-mails pessoais e profissionais podem se misturar de forma aparentemente inofensiva, mas com consequências de segurança relevantes anos depois.

Os metadados dos arquivos indicam que os e-mails foram organizados e copiados antes mesmo do início da guerra, em fevereiro de 2026. Isso sugere que a invasão ao Gmail de Patel ocorreu há meses, e que a publicação agora foi uma decisão estratégica do grupo para criar impacto máximo em um momento de tensão elevada.

Por que a Handala Atacou Agora: a Retaliação ao FBI

A escolha do momento para a publicação dos dados não foi por acaso. Em 19 de março, o Departamento de Justiça dos Estados Unidos anunciou a apreensão de quatro domínios de internet ligados ao grupo Handala.

Os domínios eram usados pelo MOIS para reivindicar responsabilidade por ataques, publicar dados roubados e ameaçar jornalistas, dissidentes iranianos e israelenses.

Em uma das ações mais sérias atribuídas ao grupo antes da apreensão, a Handala usou um de seus domínios para publicar nomes e dados pessoais de cerca de 190 pessoas ligadas às Forças de Defesa de Israel (IDF) ou ao governo israelense.

Em outra ação, investigadores descobriram que o grupo usava uma conta de e-mail do Outlook para enviar ameaças de morte a dissidentes iranianos e jornalistas que vivem nos EUA e no exterior, chegando a oferecer recompensas a parceiros de cartéis mexicanos para cometer atos de violência.

Após a apreensão dos domínios, a Handala publicou no Telegram: “O FBI não deveria ter iniciado uma confrontação e um conflito conosco.” O canal foi derrubado logo depois, mas um novo surgiu pouco tempo depois com a promessa de revelar “a maior violação de segurança da última década”.

“A apreensão de nossos domínios, o bombardeio de propaganda, as ameaças de assassinato e até mesmo a sombra iminente do bombardeio aéreo não passam das mais recentes tentativas desesperadas dos Estados Unidos e seus aliados de silenciar a voz da Handala.”— Postagem do grupo Handala no Telegram, conforme relatado por The National

O diretor do FBI, Kash Patel, havia sido contundente após a apreensão dos domínios: “Derrubamos quatro pilares de suas operações e não terminamos. Vamos caçar cada ator por trás dessas ameaças covardes e ataques cibernéticos.” O ataque ao seu e-mail pessoal, publicado dias depois, foi a resposta direta a essa declaração.

Leia Também

Kash Patel já havia sido alvo em 2024: o histórico de ataques iranianos

Não é a primeira vez que hackers ligados ao Irã miraram Kash Patel. No final do ano de 2024, quando ele ainda estava prestes a ser confirmado como diretor do FBI, autoridades americanas o informaram de que havia sido alvo de um ataque cibernético iraniano e que algumas de suas comunicações pessoais haviam sido acessadas.

Esse episódio fazia parte de uma campanha mais ampla de hacking patrocinada pelo Estado iraniano, que na época também mirou outros nomes ligados à equipe de transição do governo Trump. Segundo a CNN, os alvos incluíam o então futuro vice-procurador-geral Todd Blanche, a ex-procuradora federal interina Lindsey Halligan e Donald Trump Jr.

- Dezembro de 2023

Grupo Handala surge publicamente como persona de operações cibernéticas ligadas ao MOIS.

- Eleição de 2024 (EUA)

O FBI, Microsoft e Google confirmam que hackers ligados à IRGC tentaram invadir contas de figuras políticas americanas, incluindo aliados de Trump e Biden. Uma persona chamada “Robert” abordou veículos de imprensa com documentos roubados sobre os candidatos a vice-presidente de Trump.

- Final de 2024

Kash Patel é informado pelo FBI de que havia sido alvo de hackers iranianos e que parte de suas comunicações pessoais foi acessada. Ele ainda não havia sido confirmado como diretor da agência.

- 11 de março de 2026

Handala reivindica responsabilidade por ataque destrutivo à Stryker, empresa americana de tecnologia médica, alegando ter apagado dados de quase 80.000 dispositivos.

- 19 de março de 2026

Departamento de Justiça dos EUA anuncia apreensão de quatro domínios ligados ao grupo Handala. O governo oferece recompensa de até US$ 10 milhões por informações sobre os membros do grupo.

- 27 de março de 2026

Handala publica mais de 300 e-mails e fotos pessoais retirados do Gmail de Kash Patel. O FBI confirma o ataque horas depois.

- Confira as Ofertas

US$ 10 milhões pela Identidade dos Hackers

Como parte da resposta ao ataque, o FBI reiterou em sua declaração oficial a recompensa de até US$ 10 milhões (cerca de R$ 60 milhões, pelo câmbio atual) oferecida pelo Programa “Recompensas por Justiça” do Departamento de Estado americano por informações que levem à identificação dos membros do grupo Handala.

US$ 10 mi

Programa Recompensas por Justiça do Departamento de Estado dos EUA oferece essa quantia por informações que levem à identificação e localização dos membros do grupo Handala Hack Team, ligado ao Ministério de Inteligência e Segurança do Irã (MOIS).

O anúncio da recompensa segue um padrão do governo americano para pressionar grupos de hackers patrocinados por Estados, tornando potencialmente perigoso para os próprios membros do grupo permanecerem ativos.

Na prática, porém, grupos como o Handala operam dentro das fronteiras do Irã, onde a extradição é impossível e a proteção do governo é garantida.

O que esse Caso Ensina sobre Segurança Digital para as Autoridades e as Empresas

O caso Patel expõe uma vulnerabilidade que não é exclusiva do diretor do FBI. É um problema sistêmico: a separação entre o uso pessoal e o uso profissional de comunicações digitais é muito mais difícil de manter na prática do que nas políticas de segurança no papel.

O especialista Gil Messing, diretor de comunicações da empresa israelense de cibersegurança Check Point, avaliou o caso com precisão: a operação de hack e vazamento contra Patel foi parte da estratégia iraniana para “envergonhar funcionários americanos e fazê-los se sentirem vulneráveis”. “Os iranianos estão disparando tudo o que têm”, disse ele à Reuters (via The Guardian).

O caso também é comparável a um dos ataques cibernéticos mais impactantes da história política americana: a invasão ao Gmail pessoal de John Podesta, presidente de campanha de Hillary Clinton, em 2016.

Naquela ocasião, os dados foram publicados no WikiLeaks e influenciaram diretamente a cobertura jornalística da eleição presidencial. O método é o mesmo: invasão a um e-mail pessoal de alto nível, publicação estratégica para maximizar o impacto público.

Outros Alvos Recentes do Grupo Handala no Contexto da Guerra

Além de Kash Patel e da Stryker, a Handala reivindicou outros ataques nas semanas que antecederam a publicação dos e-mails do diretor do FBI.

Na quarta-feira anterior, o grupo alegou ter publicado dados pessoais de dezenas de funcionários da Lockheed Martin, a fabricante americana de armamentos, estacionados no Oriente Médio.

“A fabricante do F-35, do F-22, do sistema de defesa antimíssil Thaad e de sistemas avançados de guerra eletrônica não conseguiu sequer proteger suas próprias identidades.”— Grupo Handala, conforme relatado por The National

A Lockheed Martin não confirmou diretamente uma violação de seus sistemas, afirmando apenas que tinha “políticas e procedimentos para mitigar ameaças cibernéticas aos nossos negócios”.

Também foi atribuído ao grupo um ataque cibernético contra hospitais e serviços de saúde no estado americano do Maryland.

O padrão é consistente: alvos com alto valor simbólico ou com ligações a contratos de defesa dos EUA e Israel, com publicação dos dados para pressão política máxima.

Importante diferenciar: grupos como o Handala são conhecidos por exagerar o alcance e a gravidade de seus ataques. Nem todas as alegações de invasão são integralmente confirmadas pelas empresas ou pelo governo americano. O FBI, por exemplo, foi enfático ao dizer que nenhuma informação governamental classificada foi comprometida no caso de Patel.

Glossário: Entenda os Termos Usados neste Artigo

A Guerra Cibernética como Extensão do Conflito Armado

O ataque ao e-mail de Kash Patel não foi uma violação de segurança nacional no sentido técnico mais estrito. Nenhum segredo de Estado foi comprometido, nenhuma operação do FBI foi exposta. Mas o episódio importa por razões que vão além do que foi roubado.

Ele demonstra que o Irã está disposto e é capaz de usar grupos proxy para pressionar individualmente as lideranças americanas.

Que a invasão ocorreu meses antes e só foi publicada no momento de maior impacto político mostra um grau de planejamento estratégico que extrapola o hacktivismo oportunista.

E que o alvo foi um e-mail pessoal, não um sistema governamental, lembra que as vulnerabilidades mais exploráveis são frequentemente as mais banais.

Para o mundo da segurança digital, o recado é claro: em um conflito moderno, a linha entre o campo de batalha físico e o digital não existe mais. E qualquer dispositivo pessoal de qualquer autoridade relevante pode se tornar, a qualquer momento, parte da guerra.