Existe uma certa ironia em perceber que a senha, que por décadas foi apresentada como a guarda-chuva da segurança digital, é hoje o principal ponto de entrada para invasores.

Não porque a ideia seja fundamentalmente ruim, mas porque o ecossistema de ameaças evoluiu em uma velocidade que o modelo de senha simplesmente não acompanhou.

Ataques de phishing (pescaria digital, onde o invasor engana a vítima para que entregue suas credenciais), técnicas de força bruta (tentativas automatizadas de adivinhar senhas por repetição), vazamentos massivos de bancos de dados e ferramentas automatizadas de preenchimento de credenciais transformaram a senha num obstáculo cada vez mais fácil de contornar.

O problema é estrutural: a senha depende de um segredo compartilhado. Você sabe, o servidor sabe. E qualquer um que interceptar esse segredo ganha acesso.

A autenticação multifator, conhecida pela sigla MFA (do inglês Multi-Factor Authentication, ou Autenticação de Múltiplos Fatores), representou um passo importante nessa direção.

Ao exigir um segundo elemento de verificação além da senha, como um código numérico enviado por SMS ou gerado por um aplicativo autenticador, o MFA tornou o trabalho dos invasores consideravelmente mais difícil. Mas não resolveu o problema de forma definitiva.

Surgiu uma categoria de ataque chamada de adversary-in-the-middle (adversário no meio do caminho, frequentemente abreviado como AiTM).

Nesses ataques, o invasor cria uma página falsa de login que funciona como intermediária em tempo real: o usuário digita suas credenciais e o código do MFA, a página falsa repassa tudo imediatamente para o site verdadeiro, e o invasor captura o token de sessão (um identificador temporário que o servidor gera após a autenticação bem-sucedida, funcionando como um crachá digital).

Com esse token, o invasor acessa a conta sem precisar das credenciais originais. O MFA foi concluído corretamente, mas a conta foi comprometida mesmo assim.

É nesse contexto que a Microsoft lançou, em março de 2026, o Login Resistente a Phishing ou as passkeys do Microsoft Entra para Windows.

- Confira as Ofertas

O Que São Passkeys

O termo passkey, traduzido como chave de acesso, descreve um tipo de credencial digital construído sobre o padrão FIDO2.

A sigla FIDO vem do inglês Fast Identity Online, que significa Identidade Online Rápida. A aliança FIDO é um consórcio de empresas de tecnologia, incluindo Google, Apple e Microsoft, criado especificamente para desenvolver padrões de autenticação que eliminem a dependência de senhas.

Em vez de uma sequência de caracteres que você memoriza e digita, uma passkey é composta por um par de chaves criptográficas, que funcionam como duas metades complementares de um cadeado matemático:

- Chave privada: fica armazenada exclusivamente no dispositivo do usuário e nunca sai de lá.

- Chave pública: fica registrada no servidor do serviço que você quer acessar.

Quando você faz login, o servidor envia um desafio matemático que só pode ser respondido corretamente usando a chave privada correspondente.

O dispositivo resolve esse desafio localmente e devolve apenas a resposta, nunca a chave em si. O servidor verifica a resposta usando a chave pública que já possui e, se tudo bater, concede o acesso.

O ponto central e revolucionário dessa arquitetura é simples: a chave privada nunca viaja pela rede. Ela não é transmitida em nenhum momento. Uma página falsa de phishing, por mais convincente que seja visualmente, não tem como capturar o que nunca é enviado.

Conforme documenta a própria Microsoft em sua base de conhecimento técnico, as passkeys “ajudam a prevenir o phishing remoto ao substituir métodos vulneráveis como senhas, SMS e códigos de e-mail” e “usam criptografia de chave pública vinculada à origem, garantindo que as credenciais não possam ser reproduzidas ou compartilhadas com agentes maliciosos.” (Fonte: Microsoft Learn — Passkeys FIDO2 no Microsoft Entra ID)

O Que é o Microsoft Entra ID e Por que Ele é Importante para sua Empresa

Antes de entender o que muda com as passkeys, é importante situar o cenário. O Microsoft Entra ID é a plataforma de gerenciamento de identidades e acessos da Microsoft.

Antigamente chamado de Azure Active Directory, ele é o mecanismo central por trás do login corporativo em serviços como o Microsoft 365, o Teams, o SharePoint, o Azure e milhares de aplicativos de terceiros integrados ao ecossistema Microsoft.

Quando uma organização usa o Entra ID, cada colaborador possui uma conta que define o que pode acessar, em quais condições e com qual nível de verificação. É essencialmente o porteiro digital de toda a infraestrutura corporativa baseada em nuvem da Microsoft.

A introdução das passkeys nesse ambiente significa que as organizações agora podem exigir um método de autenticação que é tecnicamente impossível de ser interceptado por um ataque de phishing convencional.

Isso não é um upgrade incremental de segurança. É uma mudança de paradigma na forma como o acesso corporativo é protegido.

O Que Havia de Errado com a Solução Anterior

Antes dessa novidade, existia o Windows Hello para Empresas (Windows Hello for Business), que já oferecia autenticação resistente a phishing no Windows.

A limitação era significativa: o dispositivo precisava estar formalmente vinculado à rede Entra da organização, o que na prática exigia que fosse um computador gerenciado pela empresa.

Isso deixava de fora uma parcela considerável dos usuários corporativos. Pense nos perfis que ficavam desprotegidos:

- Funcionários que usam computadores pessoais para acessar sistemas da empresa.

- Colaboradores externos e prestadores de serviço.

- Trabalhadores em regimes híbridos com dispositivos compartilhados.

- Qualquer pessoa em uma máquina que não estava formalmente registrada no Entra.

Para todos esses perfis, a autenticação resistente a phishing simplesmente não estava disponível. Eles dependiam do MFA convencional, com todas as suas vulnerabilidades já descritas.

As passkeys do Entra para Windows fecham exatamente essa lacuna. Conforme anunciado pela Microsoft em seu centro de mensagens corporativas, o recurso “expande a autenticação sem senha para dispositivos Windows que não estão vinculados ao Entra ou registrados nele, ajudando as organizações a fortalecer a segurança e reduzir a dependência de senhas.” (Fonte: Microsoft 365 Message Center — MC1247893)

Para organizações que trabalham com modelos de BYOD (do inglês Bring Your Own Device, ou Traga Seu Próprio Dispositivo, que é a política que permite que funcionários usem seus próprios equipamentos para trabalho), essa é uma mudança concreta e urgente na postura de segurança.

Como as Passkeys São Armazenadas no Windows: O Papel do TPM e do Windows Hello

Quando um usuário registra uma passkey do Entra no Windows, a chave privada é criada e armazenada dentro do contêiner do Windows Hello, uma área de armazenamento protegida pelo sistema operacional. Mas a segurança real vem de um componente de hardware: o chip TPM.

O TPM (do inglês Trusted Platform Module, ou Módulo de Plataforma Confiável) é um chip de segurança presente na maioria dos computadores modernos fabricados após 2016.

Ele foi projetado especificamente para armazenar informações criptográficas de forma protegida contra adulteração. Mesmo que alguém obtenha acesso físico ao computador, a chave privada armazenada no TPM não pode ser extraída sem destruir o próprio chip.

A autenticação é feita usando os métodos biométricos ou o PIN que o usuário já configurou no Windows Hello:

- Reconhecimento facial pela câmera do dispositivo.

- Leitura de impressão digital pelo sensor integrado.

- Um PIN numérico definido pelo usuário.

É importante entender que, nesse contexto, o PIN funciona de forma diferente de uma senha. Ele não é transmitido pela rede.

Ele é verificado localmente no dispositivo para liberar o uso da chave privada armazenada no TPM. Se um invasor obtiver o PIN de alguma forma, ainda assim não consegue usar a passkey em outro dispositivo, porque a chave privada está vinculada ao hardware específico.

As passkeys no Windows são vinculadas ao dispositivo e não são sincronizados entre máquinas. Cada dispositivo exige um registro separado por conta. Se um colaborador usa três computadores diferentes, precisará registrar a passkey em cada um individualmente.

Essa característica é o que garante a resistência ao phishing: sem a chave vinculada ao hardware específico, não existe credencial para ser roubada ou reutilizada.

Múltiplas contas Entra podem coexistir no mesmo computador, com cada uma tendo sua própria passkey registrada de forma independente. Isso é útil em ambientes onde o mesmo dispositivo é usado por mais de uma pessoa ou quando um funcionário alterna entre contas de produção e contas de desenvolvimento.

- Confira as Ofertas

Passkeys do Entra Vs Windows Hello para Empresas: Entendendo a Diferença

Esse é o ponto que gera mais confusão entre os profissionais de TI, então vale detalhar com clareza o papel de cada um.

| Característica | Windows Hello para Empresas | Passkeys do Entra para Windows |

|---|---|---|

| Dispositivos suportados | Gerenciados e vinculados ao Entra | Qualquer dispositivo Windows, incluindo pessoais e compartilhados |

| Suporta login no sistema operacional | Sim | Não |

| Resistente a phishing | Sim | Sim |

| Sincroniza entre dispositivos | Não | Não |

| Requer vínculo com o Entra | Sim | Não |

| Indicado para | Laptops e desktops corporativos gerenciados | BYOD, dispositivos externos e não gerenciados |

As passkeys do Entra para Windows são um complemento ao Windows Hello para Empresas, não uma substituição. Elas existem especificamente para cobrir os cenários onde o Windows Hello para Empresas não é utilizado.

Uma distinção técnica importante: as passkeys do Entra no Windows não suportam o login no dispositivo em si, apenas o login em recursos protegidos pelo Entra na nuvem. Para o login no Windows, o Windows Hello para Empresas continua sendo o mecanismo correto.

Existe também uma regra de coexistência a considerar: um usuário não pode registrar uma passkey do Entra no Windows se já existir uma credencial do Windows Hello para Empresas para a mesma conta no mesmo contêiner. Em dispositivos corporativos gerenciados onde o Windows Hello para Empresas já está ativo, ele mantém a precedência.

Os Números que Justificam a Urgência

Os dados disponíveis tornam essa mudança difícil de ignorar.

De acordo com informações divulgadas pela Microsoft durante a conferência de segurança RSAC 2026, realizada em São Francisco em março de 2026, 97% das organizações sofreram algum incidente de identidade ou acesso à rede no último ano, e 70% relataram incidentes relacionados a atividades de inteligência artificial. (Fonte: Microsoft Community Hub — Microsoft Entra Innovations RSAC 2026)

O relatório RSA ID IQ 2026, baseado em mais de 2.100 profissionais de segurança, acrescenta uma perspectiva ainda mais preocupante. As violações de identidade dispararam: 69% das organizações sofreram uma violação relacionada à identidade nos últimos três anos, um aumento de 27 pontos percentuais em relação ao ano anterior. (Fonte: Business Wire — RSA ID IQ 2026)

Segundo o CEO da RSA, Greg Nelson, “a probabilidade de uma violação e o custo da inação são altos demais para que os líderes aceitem o status quo.”

E ainda, conforme apontado pela IBM em suas previsões de cibersegurança para 2026, “a identidade não será mais apenas uma camada de acesso, será uma prioridade de segurança estratégica no mesmo nível das redes e da nuvem.” (Fonte: IBM — Tendências de cibersegurança 2026)

O BleepingComputer, referência em segurança digital, confirmou que os ataques AiTM (adversary-in-the-middle) emergiram especificamente para roubar tokens de sessão e contornar até mesmo desafios de MFA válidos. (Fonte: BleepingComputer — Microsoft Entra Brings Phishing-Resistant Sign-in to Windows)

O Cronograma de Implementação: O Que Está Disponível Hoje

A prévia pública (uma fase de testes aberta para organizações antes do lançamento oficial) está disponível para as seguintes janelas de tempo:

Organizações mundiais: Da metade de março ao final de abril de 2026.

Ambientes de nuvem governamental dos EUA (GCC, GCC High e Departamento de Defesa): Da metade de abril à metade de maio de 2026.

Essa separação no cronograma reflete o rigor adicional que ambientes governamentais exigem em termos de validação de conformidade e requisitos de soberania de dados antes da adoção de novas funcionalidades.

Para organizações que não quiserem participar da prévia pública neste momento, nenhuma ação é necessária. Conforme confirma o portal 4sysops, a disponibilidade geral começa no início de abril de 2026 para as organizações mundiais e deverá estar completa até o final de maio de 2026. (Fonte: 4sysops — Microsoft adds passkeys to Entra ID registration campaigns)

- Confira as Ofertas

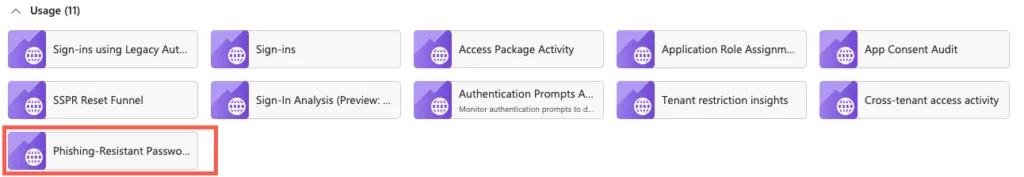

Como os Administradores de TI Ativam o Recurso: O Passo a Passo

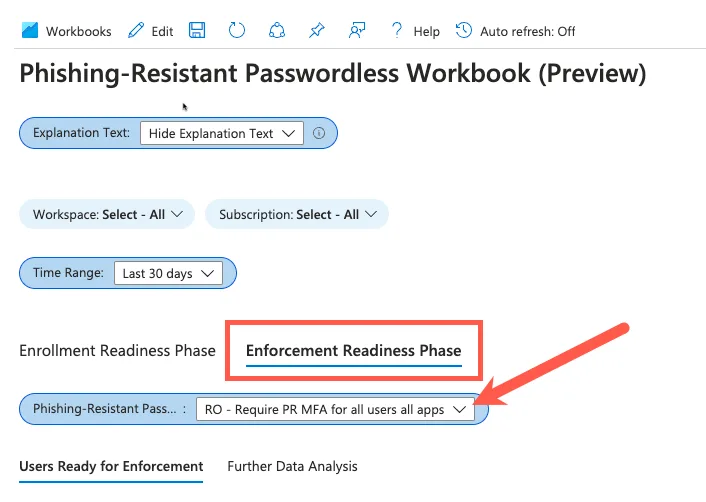

Para aderir à prévia pública, os administradores de TI precisam seguir estas etapas no centro de administração do Microsoft Entra:

1. Habilitar o método de autenticação Passkeys (FIDO2)

Acessar o centro de administração do Entra, ir até Proteção e depois Métodos de Autenticação, e ativar o método FIDO2.

2. Criar um perfil de passkey específico para Windows Hello

Durante a prévia pública, é necessário criar um perfil de passkey e adicionar manualmente os AAGUIDs correspondentes ao Windows Hello. Um AAGUID (do inglês Authenticator Attestation Globally Unique Identifier, ou Identificador Único Global de Atestação do Autenticador) é um código que identifica o modelo específico de autenticador sendo usado, neste caso os autenticadores do Windows Hello.

É a forma que o sistema usa para saber que aquela passkey veio de um autenticador confiável e não de um dispositivo desconhecido.

3. Atribuir o perfil ao grupo de usuários piloto

Definir quais usuários participarão da fase inicial de testes e aplicar o perfil criado a esses grupos.

4. Validar as políticas de Acesso Condicional existentes

O Acesso Condicional (do inglês Conditional Access) é o conjunto de regras que define em quais condições um usuário pode acessar determinados recursos, como exigir autenticação resistente a phishing para acessar dados financeiros.

A boa notícia é que as políticas existentes continuam funcionando sem necessidade de reconfiguração, a menos que você escolha ativar as passkeys como requisito explícito.

5. Comunicar e orientar os usuários piloto

Explicar aos usuários do grupo piloto como realizar o registro da passkey, o que esperar durante o processo e quais cenários já são suportados.

Conforme detalha a documentação oficial da Microsoft, as passkeys FIDO2 estão disponíveis em todas as edições do Microsoft Entra ID, incluindo a edição gratuita, sem necessidade de licenças adicionais. (Fonte: Microsoft Learn — How to enable passkeys (FIDO2) in Microsoft Entra ID)

O Alerta Para Dispositivos com Jailbreak e Root

Paralelamente ao lançamento das passkeys, a Microsoft está endurecendo as regras para dispositivos móveis comprometidos. O Microsoft Authenticator (o aplicativo autenticador da Microsoft para smartphones) está passando a verificar ativamente se o dispositivo foi submetido a jailbreak ou root.

O jailbreak é o processo de remoção das restrições de segurança impostas pela Apple em dispositivos iOS, como iPhones e iPads. O root é o equivalente em dispositivos Android.

Ambos concedem ao usuário acesso a partes do sistema operacional que normalmente ficam bloqueadas pelos fabricantes. Embora existam usos legítimos para esses processos, eles também tornam o dispositivo mais vulnerável a softwares maliciosos que podem comprometer as credenciais armazenadas.

Se um dispositivo for identificado como comprometido, o processo ocorre em etapas mensais:

- Primeiro, um aviso é exibido ao usuário.

- Em seguida, o acesso às credenciais Entra armazenadas no dispositivo é bloqueado.

- Por fim, as credenciais Entra são removidas automaticamente do dispositivo.

O Microsoft Authenticator para Android já está realizando essa verificação. A implantação para dispositivos iOS começa em abril de 2026. Essa medida reduz o risco de que credenciais corporativas armazenadas no Authenticator sejam extraídas de dispositivos com proteções de segurança desativadas.

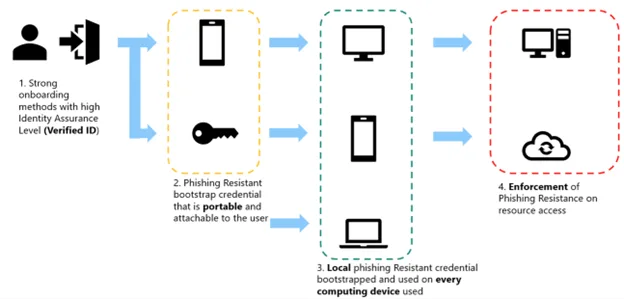

A Estratégia da Microsoft Para um Mundo Sem Senhas

Esse lançamento não é isolado. Ele faz parte de uma trajetória de vários anos da Microsoft para reduzir progressivamente a dependência de senhas em todo o seu ecossistema.

Em maio de 2025, a Microsoft anunciou que todas as novas contas da Microsoft passariam a ser criadas sem senha por padrão, protegendo-as contra phishing, ataques de força bruta e tentativas de uso em larga escala de credenciais vazadas.

Antes disso, a empresa havia adicionado um gerenciador de chaves de acesso integrado ao Windows Hello com a atualização de recursos do Windows 11 22H2, e depois expandiu o suporte a passkeys para contas pessoais da Microsoft.

Com as passkeys do Entra para Windows, essa trajetória alcança agora o ambiente corporativo em toda a sua extensão, incluindo os dispositivos não gerenciados que até então ficavam de fora da proteção mais avançada.

Conforme o portal especializado em segurança TechRadar descreveu ao cobrir o lançamento, o novo recurso “elimina as senhas por completo, ajudando a proteger contra phishing tradicional e ataques de preenchimento de credenciais.” (Fonte: TechRadar — Microsoft is bringing Entra passkeys to Windows Hello)

Também vale destacar o dado de desempenho: de acordo com o portal 4sysops, que citou dados da própria Microsoft, as passkeys sincronizadas são 14 vezes mais rápidas do que senhas combinadas com autenticação multifator tradicional, e 99% dos usuários as registram com sucesso.

Confira Também

Como Planejar a Adoção em Sua Organização

Para as empresas que estão avaliando a adoção agora, existe uma abordagem estruturada que minimiza o risco e a sobrecarga do suporte técnico.

Comece com os usuários de maior risco. Administradores e usuários com acesso a sistemas críticos ou dados sensíveis representam o grupo de maior prioridade. Uma credencial comprometida nesses perfis tem impacto desproporcionalmente maior para a organização.

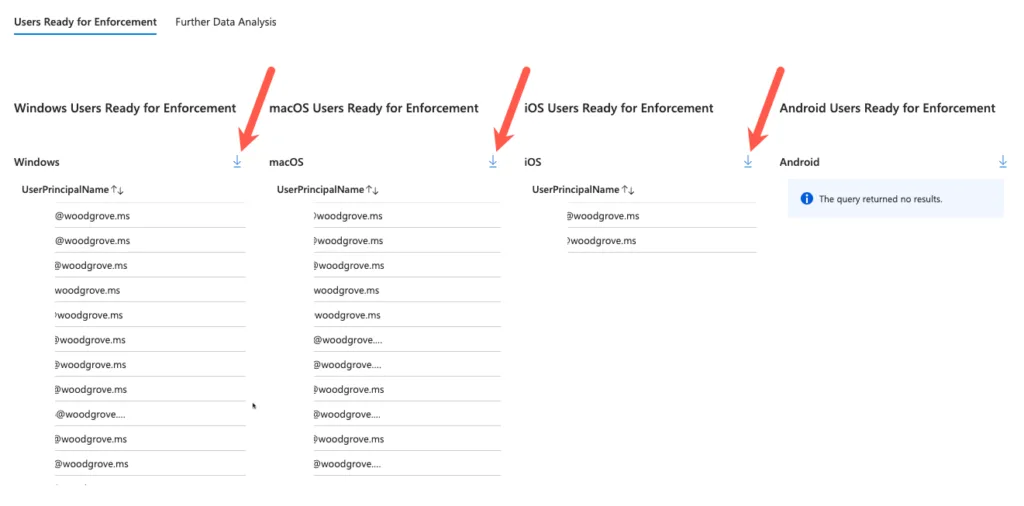

Use o modo somente leitura do Acesso Condicional antes de qualquer bloqueio real. Esse modo de monitoramento registra quais logins seriam bloqueados se a autenticação resistente a phishing fosse exigida, sem efetivamente bloquear nada. Gera dados reais sobre o nível de prontidão do ambiente antes de qualquer usuário ser impactado.

Implante em ondas progressivas. O primeiro grupo piloto familiariza os usuários com o novo método e dá tempo à equipe de suporte para acumular experiência antes de ampliar a adoção. Cada onda subsequente se beneficia do aprendizado da anterior.

Prepare a documentação interna. Isso inclui um guia passo a passo de registro, perguntas frequentes antecipadas e um fluxo de escalonamento para o suporte técnico quando usuários tiverem dificuldades no registro.

Atualize os registros de métodos de autenticação aprovados. Se sua organização mantém documentação dos métodos de autenticação aprovados, inclua as passkeys do Windows na lista com a descrição técnica correspondente.

O Que Muda Para o Usuário Final

Do ponto de vista do usuário, a experiência com passkeys é consideravelmente mais simples do que a autenticação multifator convencional.

Em vez de digitar uma senha, esperar um código por SMS ou abrir um aplicativo autenticador para digitar seis dígitos, o usuário simplesmente olha para a câmera, coloca o dedo no sensor ou digita o PIN local no Windows.

O processo inteiro ocorre em segundos, sem nenhuma etapa adicional. Essa combinação é relevante porque um dos maiores obstáculos para a adoção de medidas de segurança mais rigorosas historicamente tem sido a resistência dos próprios usuários à inconveniência.

O Momento de Agir é Agora

As senhas não desaparecem da noite para o dia. Sistemas legados, hábitos consolidados e a enorme base de usuários existente garantem que elas ainda estarão presentes por muitos anos em ambientes corporativos ao redor do mundo. Mas cada avanço como esse reduz um pouco mais o espaço que as senhas ocupam na segurança corporativa.

Para os profissionais de segurança e TI que estão lendo este artigo: o ambiente de ameaças não está esperando. Os ataques AiTM que contornam o MFA convencional já existem e já estão sendo usados. A tecnologia para bloqueá-los também já existe e está disponível para teste.

Começar com um grupo piloto pequeno, validar as políticas de Acesso Condicional existentes e preparar o suporte técnico para as primeiras dúvidas dos usuários são os três passos mais importantes antes de ampliar a adoção. O investimento inicial é baixo. O retorno em postura de segurança é significativo.

Glossário de Termos Técnicos Utilizados Neste Artigo

| Termo | Tradução / Explicação |

|---|---|

| Passkey | Chave de acesso. Credencial criptográfica que substitui a senha usando um par de chaves matemáticas. |

| FIDO2 | Padrão aberto de autenticação desenvolvido pela aliança FIDO (Identidade Online Rápida). |

| MFA | Autenticação Multifator. Método que exige mais de um elemento de verificação para o login. |

| AiTM | Adversário no meio do caminho. Ataque que intercepta tokens de sessão durante o processo de autenticação. |

| TPM | Módulo de Plataforma Confiável. Chip de hardware que armazena chaves criptográficas de forma protegida. |

| Windows Hello | Sistema de autenticação biométrica e por PIN da Microsoft, integrado ao Windows. |

| BYOD | Traga Seu Próprio Dispositivo. Política que permite que funcionários usem equipamentos pessoais para trabalho. |

| AAGUID | Identificador Único Global de Atestação do Autenticador. Código que identifica um modelo específico de autenticador. |

| Token de sessão | Identificador temporário gerado após autenticação bem-sucedida, usado para manter o usuário logado. |

| Acesso Condicional | Conjunto de regras que define as condições necessárias para acessar recursos corporativos. |

| Jailbreak | Remoção das restrições de segurança do fabricante em dispositivos iOS. |

| Root | Equivalente ao jailbreak para dispositivos Android. |

| Phishing | Ataque de engenharia social onde o invasor cria páginas falsas para capturar credenciais. |

| Força bruta | Ataque automatizado que tenta adivinhar senhas por tentativa e erro repetido. |