Se você acompanha as atualizações mensais do Windows, já sabe que cada Patch Tuesday traz seu conjunto de correções e, de vez em quando, algum drama.

Mas a edição de abril de 2026 juntou tudo ao mesmo tempo: A Microsoft Corrige Falhas em um número histórico, servidores corporativos entrando em colapso após a atualização, dois dias zero — um já explorado em ataques reais — e, para fechar com chave de ouro, um pesquisador de segurança furioso que vazou exploits publicamente como forma de protesto.

O resultado é uma atualização que você definitivamente precisa instalar, mas que precisa instalar com cuidado. Para usuários domésticos, o processo é simples e seguro. Para administradores de TI que gerenciam servidores Windows, há armadilhas específicas que exigem atenção antes de apertar o botão de atualizar.

Leia Também: Chrome Blinda Cookies contra Roubo com DBSC e uma Extensão Falsa já Aplicou a Técnica CrashFix em 5 mil usuários

O Número que Entrou para a História: 167 Falhas em um Único Mês

De acordo com análise do Zero Day Initiative (ZDI), incluindo vulnerabilidades do navegador Edge e do Chrome , este é o segundo maior lançamento mensal da história da Microsoft — totalizando 247 correções individuais.

Para entender o tamanho desse número: a maioria das Patch Tuesdays corrige entre 40 e 80 falhas. Chegar a 167 apenas nas categorias de Windows e softwares associados é algo fora do comum.

Parte desse volume, segundo Adam Barnett, engenheiro-chefe de software da Rapid7, está diretamente ligada ao uso crescente de ferramentas de inteligência artificial para encontrar vulnerabilidades — a taxa de novas submissões ao ZDI praticamente triplicou no último ano.

A distribuição das 167 falhas por categoria é a seguinte:

| Categoria | Quantidade |

|---|---|

| Elevação de Privilégios | 93 |

| Execução Remota de Código | 20 |

| Divulgação de Informações | 21 |

| Bypass de Recursos de Segurança | 13 |

| Negação de Serviço | 10 |

| Falsificação | 9 |

Elevação de Privilégios domina a lista: são falhas que permitem que um usuário comum ou um atacante já dentro do sistema obtenha permissões de administrador ou de SISTEMA — o nível mais alto de controle sobre uma máquina Windows.

Oito vulnerabilidades foram classificadas como Críticas. Entre elas, sete são falhas de execução remota de código — o tipo mais perigoso, pois permitem que um atacante execute código malicioso em um computador remoto sem precisar de acesso físico ou de uma conta no sistema.

- Ofertas na Amazon

Os Dois Dias Zero: o Que São

Um dia zero (do inglês zero-day) é uma vulnerabilidade divulgada ao público ou explorada em ataques antes de qualquer correção oficial estar disponível. O nome vem do fato de que, no momento da descoberta pública, a Microsoft tinha “zero dias” de antecedência para agir.

A atualização de abril corrigiu dois dias zero — um explorado em ataques reais e outro vazado por um pesquisador insatisfeito.

Dia Zero 1: CVE-2026-32201 — Falsificação no Microsoft SharePoint Server (Explorado Ativamente)

O SharePoint é a plataforma da Microsoft para armazenamento, compartilhamento e colaboração em documentos em ambientes corporativos. Uma falha de falsificação (spoofing) nesse contexto significa que um atacante pode se passar por usuários legítimos ou injetar conteúdo falso dentro de um ambiente SharePoint considerado confiável.

A vulnerabilidade CVE-2026-32201 permite que um invasor não autenticado — sem qualquer conta no sistema — envie requisições maliciosas pela rede e realize ataques de falsificação. A falha pode ser usada para acessar informações confidenciais, alterar dados e lançar campanhas de phishing dentro de ambientes corporativos.

Segundo Mike Walters, presidente e cofundador da Action1, a CVE-2026-32201 pode ser usada para enganar funcionários, parceiros ou clientes apresentando informações falsificadas dentro de ambientes SharePoint confiáveis, viabilizando ataques de phishing, manipulação não autorizada de dados ou campanhas de engenharia social.

A vulnerabilidade foi adicionada ao catálogo KEV (Vulnerabilidades Conhecidas Exploradas) da CISA — a agência americana de cibersegurança. Agências federais dos Estados Unidos foram orientadas a aplicar a correção até 28 de abril de 2026. Correções estão disponíveis para o SharePoint Server 2016, 2019 e Subscription Edition.

Dia Zero 2: CVE-2026-33825 — Elevação de Privilégios no Microsoft Defender (BlueHammer)

A segunda falha de dia zero existe dentro do próprio antivírus do Windows, o Microsoft Defender. A ironia não passou despercebida pelo mercado — a ferramenta criada para proteger o sistema era, ela mesma, um caminho para comprometê-lo.

Esta vulnerabilidade foi classificada com pontuação CVSS 7.8 (Alta) e permite que um usuário com privilégios baixos eleve suas permissões para o nível NT AUTHORITY\SYSTEM — o nível máximo de controle em uma máquina Windows. A correção foi distribuída por meio da versão 4.18.26030.3011 da Plataforma Antimalware do Microsoft Defender, baixada automaticamente pelos sistemas.

A História por Trás do BlueHammer: Um Pesquisador, Uma Ruptura e Três Exploits Vazados

Entender a CVE-2026-33825 exige entender o contexto que a envolve — e esse contexto é, no mínimo, perturbador para a indústria de segurança.

Quem é “Chaotic Eclipse”?

Um pesquisador de segurança que opera sob os pseudônimos “Chaotic Eclipse” e “Nightmare-Eclipse” publicou, ao longo de apenas 13 dias em abril de 2026, três exploits funcionais para vulnerabilidades no Microsoft Defender — todos antes de qualquer correção oficial estar disponível.

Os três exploits têm nomes de código:

| Exploit | Tipo | Status |

|---|---|---|

| BlueHammer (CVE-2026-33825) | Elevação de Privilégios | Corrigido em abril de 2026 |

| RedSun | Elevação de Privilégios | Sem correção disponível |

| UnDefend | Bloqueia atualizações do Defender | Sem correção disponível |

De acordo com o BleepingComputer, o pesquisador afirma ter publicado os exploits em protesto contra a forma como a Microsoft lida com pesquisadores de segurança que divulgam vulnerabilidades ao Centro de Resposta de Segurança da Microsoft (MSRC).

Segundo relato do próprio pesquisador citado pelo BleepingComputer: “Normalmente, eu imploraria para que corrigissem um bug, mas, resumindo, eles me disseram pessoalmente que iriam arruinar minha vida, e arruinaram. (…) Eles me humilharam completamente e usaram todas as artimanhas infantis possíveis.”

Ao ser contatada, a Microsoft respondeu com nota institucional afirmando ter “o compromisso de investigar os problemas de segurança relatados e atualizar os dispositivos afetados para proteger os clientes o mais rápido possível” e que “apoia a divulgação coordenada de vulnerabilidades, uma prática amplamente adotada no setor”.

Como o BlueHammer Funciona (CVE-2026-33825)

Segundo análise técnica da Picus Security, o BlueHammer explora uma condição de corrida do tipo TOCTOU (Time-of-Check to Time-of-Use, tempo entre verificar e usar) no mecanismo de correção de ameaças do Microsoft Defender.

Quando o Defender detecta um arquivo malicioso e tenta removê-lo, ele realiza operações com altos privilégios. O exploit age nesse intervalo mínimo entre o momento em que o Defender verifica o arquivo e o momento em que realiza a operação de escrita.

Usando técnicas de manipulação do sistema de arquivos — como bloqueios oportunistas (oplocks) e pontos de junção de diretório — o atacante redireciona essa operação privilegiada para substituir arquivos críticos do sistema.

O resultado: um usuário comum consegue executar código com permissões de SISTEMA, assumindo controle total da máquina sem qualquer corrupção de memória ou exploração do kernel.

Will Dormann, analista principal de vulnerabilidades da Tharros, confirmou ao BleepingComputer que, após a aplicação dos patches de abril, o código original do BlueHammer deixou de funcionar.

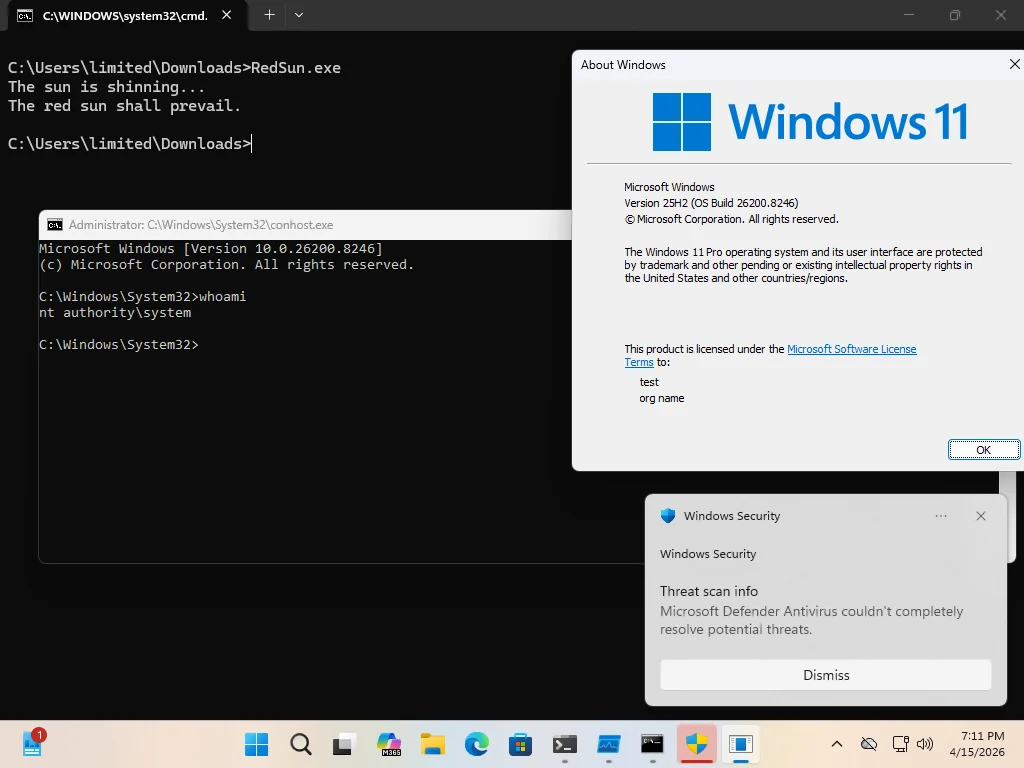

Como o RedSun Funciona (Sem Correção)

O RedSun usa um vetor diferente. Segundo análise da Picus Security, quando o Windows Defender detecta um arquivo malicioso com uma etiqueta de nuvem (cloud tag) — uma marcação usada pela API de Arquivos em Nuvem do Windows — o antivírus tenta restaurar o arquivo para sua localização original.

O problema é que o Defender realiza essa reescrita com privilégios elevados sem validar o caminho de destino. O exploit redireciona a operação de escrita para um diretório privilegiado como C:\Windows\System32, substituindo um binário do sistema pelo código do atacante. Quando o sistema executa esse binário como SISTEMA, o atacante obtém controle total.

Conforme explicou Dormann ao BleepingComputer, o fluxo completo envolve: gravação de um arquivo EICAR (arquivo de teste antivírus padrão) via API de Nuvem, uso de um oplock para sincronizar a execução, ponto de junção de diretório para redirecionar a escrita, e execução do arquivo malicioso como SISTEMA pela própria Infraestrutura de Arquivos em Nuvem.

A vulnerabilidade RedSun não tem correção oficial disponível até o momento.

Os Exploits Chegaram a Ser Usados em Ataques Reais

Pesquisadores da Huntress Labs relataram ter observado os três exploits — BlueHammer, RedSun e UnDefend — sendo usados em ataques reais.

These invocations followed after typical enumeration commands:

— Huntress (@HuntressLabs) April 16, 2026

→ whoami /priv

→ cmdkey /list

→ net group

and others that indicate hands-on-keyboard threat actor activity.

Huntress has isolated the affected organization to prevent further post-exploitation.

O BlueHammer foi detectado em uso desde 10 de abril. O UnDefend e o RedSun foram encontrados em um dispositivo comprometido via usuário de SSLVPN (protocolo de acesso remoto seguro) comprometido, com evidências de atividade direta de agentes de ameaça.

As Oito Vulnerabilidades Críticas: Foco nos Mais Perigosos

Além dos dias zero, a atualização corrigiu oito falhas classificadas como Críticas. Algumas merecem atenção especial.

CVE-2026-33824 — Execução Remota de Código nas Extensões IKE do Windows (CVSS 9.8)

O protocolo IKE (Internet Key Exchange, Troca de Chaves pela Internet) é o mecanismo usado para estabelecer conexões VPN seguras via IPsec em ambientes corporativos. Esta falha permite que um atacante não autenticado envie pacotes criados para uma máquina Windows com IKE versão 2 ativado e obtenha execução remota de código.

O ponto mais preocupante é que a falha é wormable — uma máquina comprometida pode automaticamente explorar outras máquinas na mesma rede, propagando o ataque sem interação humana. A mitigação temporária é bloquear tráfego de entrada nas portas UDP 500 e 4500 em sistemas onde o IKE não seja necessário.

CVE-2026-33827 — Execução Remota de Código TCP/IP (CVSS 8.1)

Outra falha wormable, desta vez no protocolo TCP/IP do Windows, especialmente em ambientes com IPv6 e IPSec. Segundo análise do ZDI, apresenta padrões de ataque similares a técnicas demonstradas no Pwn2Own 2026.

CVE-2026-33826 — Execução Remota de Código no Active Directory (Crítico)

O Active Directory é o serviço que gerencia usuários, computadores e políticas de segurança em redes corporativas. Esta falha permite que um atacante autenticado envie chamadas RPC (chamadas de procedimento remoto) especialmente criadas para um servidor vulnerável, resultando em execução de código com as permissões do próprio serviço.

Falhas Críticas no Microsoft Office

Três vulnerabilidades críticas afetam o Microsoft Word (CVE-2026-33114, CVE-2026-33115 e CVE-2026-32190). Duas delas são exploráveis mesmo pelo painel de visualização — abrir um e-mail com anexo Word sem clicar no arquivo pode ser suficiente para desencadear o ataque. Usuários que habitualmente recebem documentos de fontes externas devem priorizar a atualização do Office imediatamente.

- Mercado Livre

Novidades e Melhorias nas Atualizações do Windows

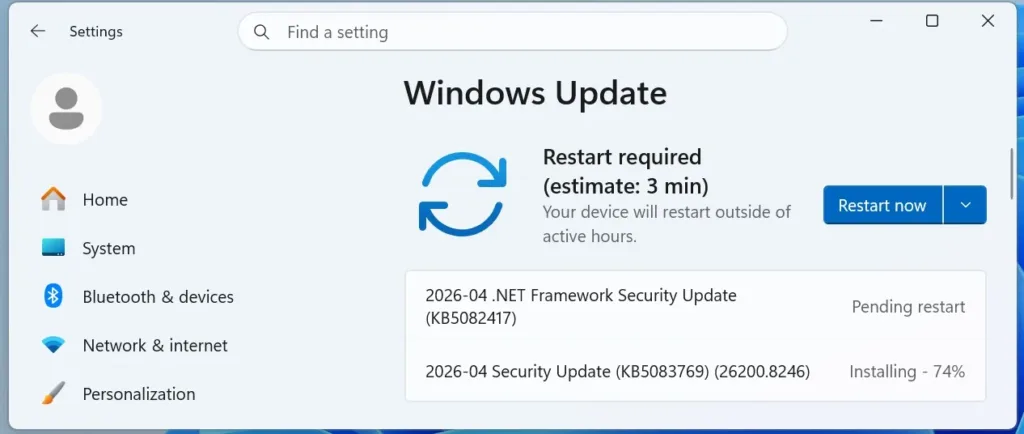

Windows 11: KB5083769 e KB5082052

A KB5083769 (versões 25H2 e 24H2) e a KB5082052 (versão 23H2) trazem, além das correções de segurança, novidades funcionais:

O Controle Inteligente de Aplicativos (SAC) pode agora ser ativado ou desativado sem reinstalar o sistema — antes, qualquer alteração exigia reinstalação completa do Windows 11.

O Narrador (leitor de tela nativo) ganhou capacidade de descrever imagens com detalhes em todos os dispositivos Windows 11, com integração ao Copilot para informações mais completas.

O Explorador de Arquivos suporta digitação por voz para renomear arquivos. Monitores podem agora exibir taxas de atualização superiores a 1.000 Hz, relevante para o mercado de jogos competitivos.

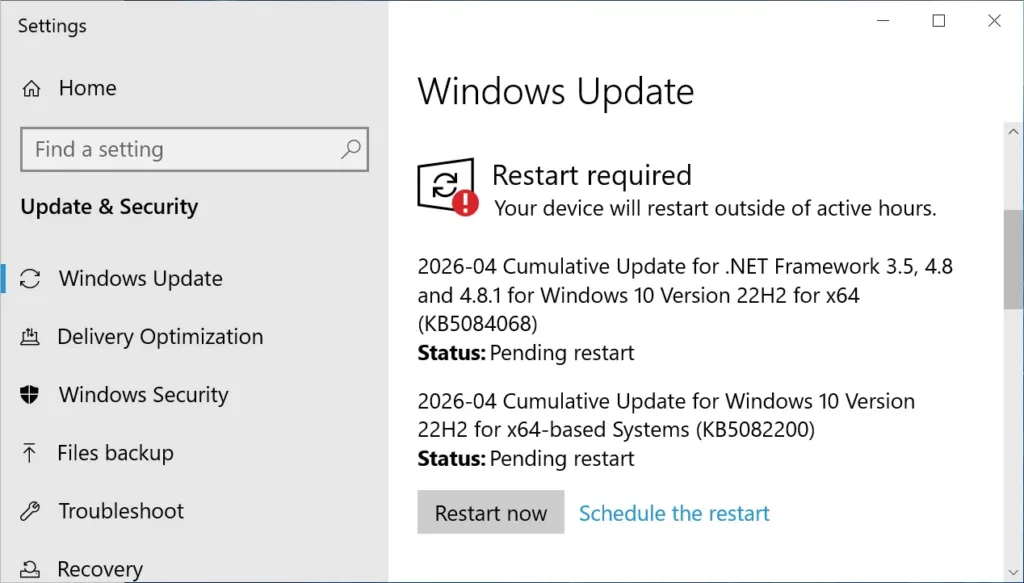

Windows 10: KB5082200

O Windows 10 recebe a KB5082200, que eleva a versão para 19045.7184. Inclui correções de segurança e a correção de um problema que fazia dispositivos Intel com modo de espera conectado entrarem na tela de recuperação do BitLocker ao reiniciar.

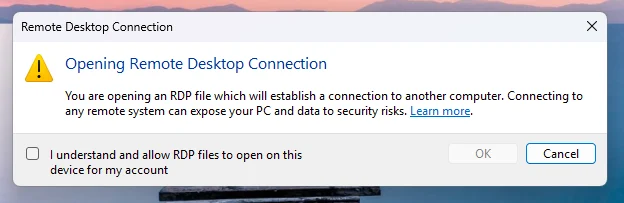

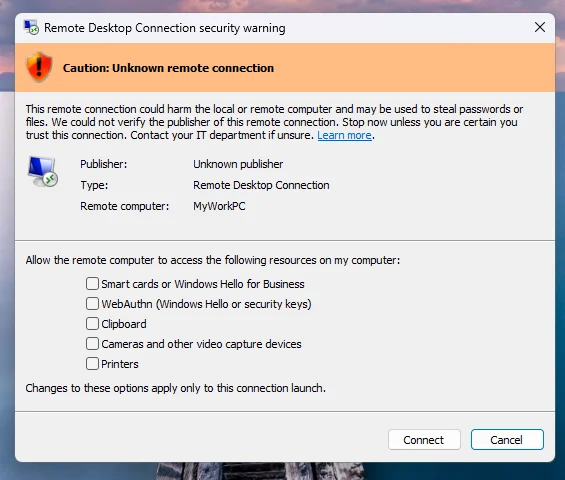

Novas Proteções Contra Arquivos RDP Maliciosos

Uma das adições mais práticas desta atualização é a proteção aprimorada contra ataques com arquivos de Área de Trabalho Remota (arquivos .rdp). O protocolo RDP (Remote Desktop Protocol, Protocolo de Área de Trabalho Remota) permite conexão remota a computadores, e grupos como o APT29 — vinculado ao Estado russo — têm usado arquivos RDP maliciosos em campanhas de phishing para roubar credenciais.

Com as novas proteções, o Windows exibe avisos detalhados ao abrir qualquer arquivo .rdp, listando todos os redirecionamentos solicitados com todas as opções desativadas por padrão. Arquivos sem assinatura digital exibem um alerta de “conexão remota desconhecida”.

Confira Também

Os Problemas Conhecidos da Atualização: Atenção, Administradores de TI

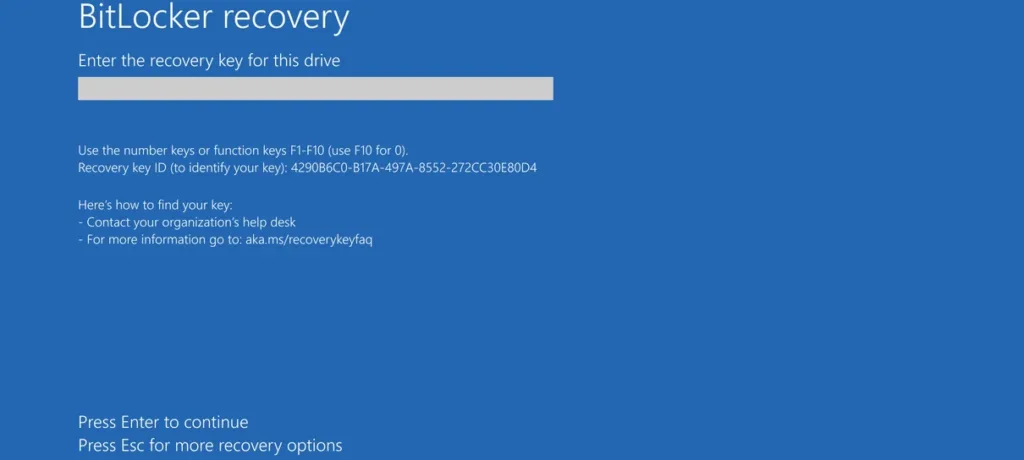

Solicitação de Chave do BitLocker Após Atualização

Alguns sistemas Windows Server 2025 iniciaram no modo de recuperação do BitLocker após a instalação da KB5082063, exigindo que os usuários inserissem a chave de recuperação.

Segundo a Microsoft, isso ocorre em sistemas que atendem simultaneamente a cinco condições específicas envolvendo configuração de política de grupo PCR7, presença do certificado Windows UEFI CA 2023 no banco de assinaturas de Inicialização Segura, e o uso do Gerenciador de Inicialização do Windows assinado em 2023.

A chave precisa ser inserida apenas uma vez. Reinicializações subsequentes não acionam a tela de recuperação. A recomendação da Microsoft é remover a configuração da Política de Grupo PCR7 antes de implantar a atualização.

Loop de Reinicialização em Controladores de Domínio

O problema mais sério desta atualização afeta controladores de domínio em ambientes que usam o PAM (Privileged Access Management, Gerenciamento de Acesso Privilegiado).

Após a instalação da KB5082063, esses servidores podem apresentar falhas no serviço LSASS (Local Security Authority Subsystem Service, Serviço de Subsistema de Autoridade de Segurança Local) durante a inicialização, entrando em loop de reinicialização.

O LSASS é o componente responsável por autenticar usuários e fazer cumprir as políticas de segurança. Quando falha durante a inicialização, o servidor não sobe corretamente — o que pode tornar o domínio inteiro indisponível.

A lista de sistemas afetados inclui Windows Server 2016, 2019, 2022, 23H2 e 2025. A Microsoft ainda está trabalhando em uma correção e recomenda que administradores afetados entrem em contato com o Suporte da Microsoft para Empresas.

Erro 0x800F0983 na Instalação

Alguns sistemas Windows Server 2025 apresentam falha na instalação da KB5082063 com o código de erro 0x800F0983. A Microsoft está investigando a causa raiz sem solução definitiva publicada até o momento.

A Correção de um Bug de Um Ano e Meio: Servidores Atualizando Sozinhos

Aproveitando a Patch Tuesday de abril, a Microsoft também resolveu um problema que afligia administradores desde setembro de 2024: servidores executando Windows Server 2019 e 2022 estavam sendo atualizados automaticamente para o Windows Server 2025 durante a noite — sem autorização e, em muitos casos, sem que os administradores tivessem licença para a nova versão.

A empresa inicialmente atribuiu o problema a softwares de gerenciamento de terceiros mal configurados, mas os fabricantes desses softwares afirmaram que a culpa era de um erro de procedimento da própria Microsoft. Após mais de um ano, a Microsoft confirmou a resolução e reativou a oferta de atualização via Windows Update.

O Que Você Precisa Fazer Agora

Para Usuários Domésticos e Entusiastas

A atualização de abril é segura para usuários comuns e deve ser instalada o quanto antes. Acesse Configurações > Windows Update e clique em Verificar se há atualizações. Após instalar:

Verifique se o Microsoft Defender está atualizado: acesse Segurança do Windows > Proteção contra vírus e ameaças > Atualizações de proteção e clique em Verificar se há atualizações. A versão 4.18.26030.3011 ou superior confirma que a CVE-2026-33825 foi corrigida.

Atualize o Microsoft Office pelo canal normal se você usa Word, Excel ou PowerPoint. Tenha cautela ao abrir arquivos .rdp recebidos por e-mail — os novos avisos do Windows são sua proteção.

Para Profissionais de TI e Administradores de Sistemas

As prioridades para este mês, em ordem de urgência:

- CVE-2026-32201 (SharePoint) — Corrija imediatamente. Está sendo explorada ativamente. Aplique o patch e monitore atividade incomum nas instâncias SharePoint.

- CVE-2026-33825 (Defender / BlueHammer) — Já corrigida pela versão 4.18.26030.3011 do Defender. Verifique se todos os endpoints receberam a atualização.

- CVE-2026-33824 (IKE, wormable, CVSS 9.8) — Corrija urgentemente. Se o serviço IKE não for necessário, bloqueie as portas UDP 500 e 4500 como mitigação temporária.

- CVE-2026-33827 (TCP/IP wormable) — Alta prioridade em ambientes com IPv6 e IPSec.

- Office (Word crítico) — Implante antes que usuários abram documentos de fontes externas.

Para o Windows Server: avalie com cuidado antes de implantar a KB5082063 em controladores de domínio com PAM ativado. Teste em ambiente não produtivo primeiro.

Para sistemas com BitLocker e política PCR7: remova a Política de Grupo antes da atualização ou aplique a reversão de problema conhecido (KIR) disponibilizada pela Microsoft.

- Ofertas na Amazon

O Contexto Mais Amplo: IA Acelerando a Descoberta de Vulnerabilidades

O volume histórico desta Patch Tuesday tem uma explicação estrutural. De acordo com análise do Zero Day Initiative, programas de recompensa por vulnerabilidades estão recebendo submissões em ritmo triplicado em relação ao ano anterior, e a principal hipótese é que modelos de inteligência artificial estão sendo usados tanto por pesquisadores legítimos quanto por atores maliciosos para encontrar falhas em software com eficiência inédita.

Segundo Satnam Narang, engenheiro sênior de pesquisa da Tenable, abril de 2026 marca o segundo maior Patch Tuesday já registrado pela Microsoft. Isso significa que volumes acima de 150 falhas mensais podem se tornar o novo padrão — e equipes de TI precisarão adaptar seus processos de triagem, priorização e implantação de patches para esse ritmo.

Outras Atualizações do Ecossistema em Abril de 2026

A Microsoft não foi a única. Abril foi um mês intenso em todo o setor de segurança.

A Adobe lançou 12 boletins cobrindo 61 vulnerabilidades em Acrobat Reader, Photoshop, Illustrator, InDesign e ColdFusion. Uma vulnerabilidade de dia zero no Adobe Reader (CVE-2026-34621) estava sendo explorada ativamente desde pelo menos novembro de 2025.

A Apache corrigiu uma vulnerabilidade de execução remota de código no Apache ActiveMQ Classic que havia passado despercebida por 13 anos.

O Google Chrome corrigiu seu quarto dia zero de 2026 — uma vulnerabilidade do tipo use-after-free no componente Dawn (CVE-2026-5281).

A Fortinet corrigiu uma vulnerabilidade crítica no FortiClient Enterprise Management Server (CVE-2026-35616) que estava sendo ativamente explorada.

Perguntas sobre o Patch Tuesday de Abril de 2026

O que é Patch Tuesday? É o nome informal para as atualizações de segurança mensais da Microsoft, sempre lançadas na segunda terça-feira de cada mês. O calendário padronizado existe para ajudar empresas a planejar seus ciclos de atualização.

Devo instalar as atualizações de abril de 2026? Sim. Para usuários domésticos, a instalação é segura e recomendada o quanto antes. Para administradores de servidores Windows com PAM ou BitLocker com política PCR7, leia a seção de problemas conhecidos antes de implantar.

O que é um exploit de prova de conceito (PoC)? Um PoC (Proof of Concept, Prova de Conceito) é um código criado para demonstrar que uma vulnerabilidade é explorável na prática. Não é necessariamente um malware completo, mas prova que o ataque funciona e serve de base para que atacantes desenvolvam versões mais sofisticadas.

O RedSun e o UnDefend têm correção? Não, ainda não. Apenas o BlueHammer (CVE-2026-33825) foi corrigido. O RedSun e o UnDefend permanecem sem patch oficial.

Como confirmar que o Microsoft Defender foi atualizado com a correção do BlueHammer? Acesse Segurança do Windows > Proteção contra vírus e ameaças > Atualizações de proteção. A versão da Plataforma Antimalware deve ser 4.18.26030.3011 ou superior.

O que fazer se o servidor entrou em loop de reinicialização após a atualização? Entre em contato com o Suporte da Microsoft para Empresas para receber medidas de mitigação. Não há solução de autoatendimento publicada até o momento.