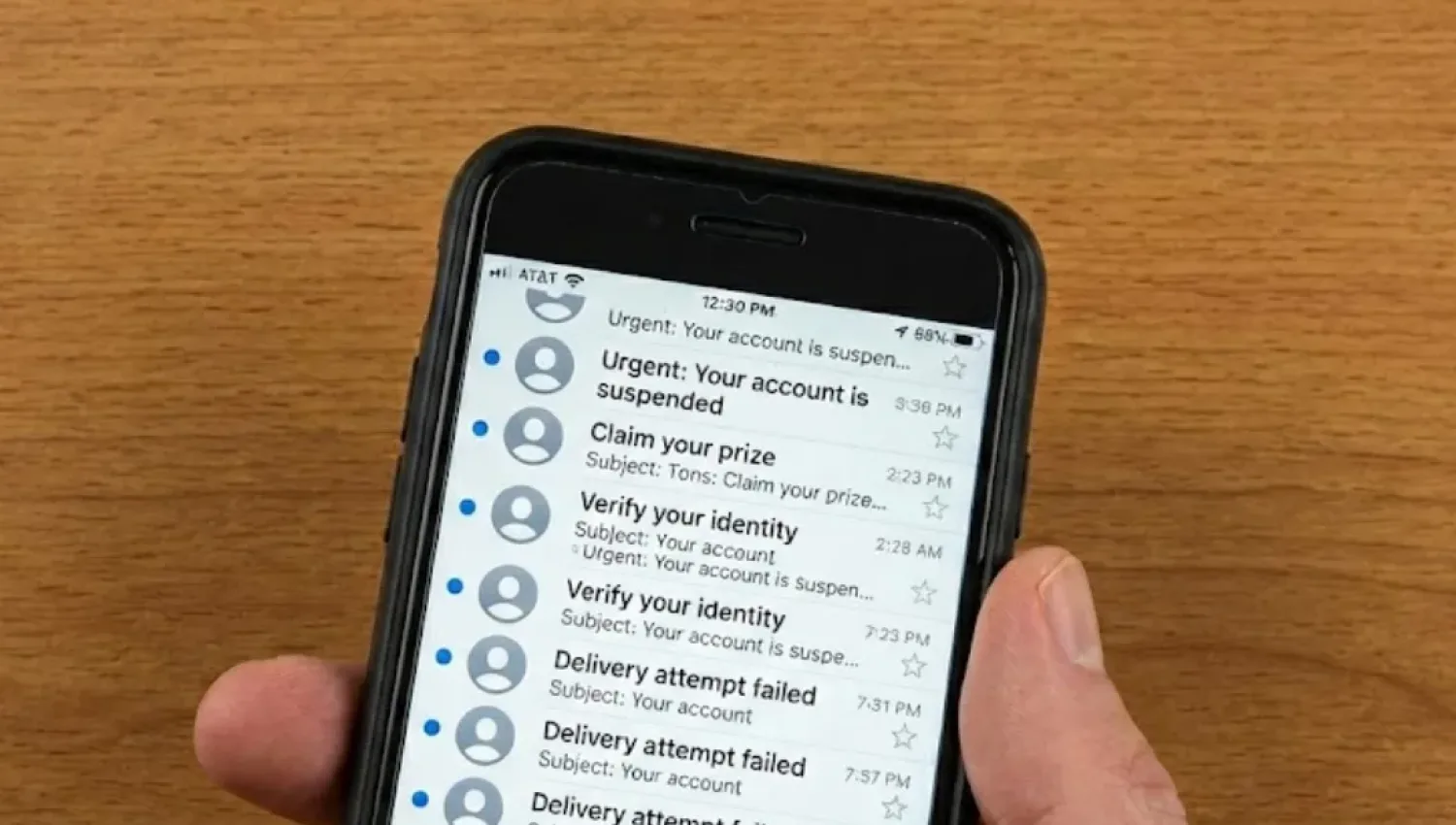

Você provavelmente já recebeu uma daquelas mensagens. O banco informando uma movimentação suspeita na sua conta. A transportadora avisando que sua encomenda está retida. A Receita Federal notificando sobre uma pendência urgente na sua declaração. O Detran alertando sobre a suspensão iminente da sua carteira de motorista. Todas com um link para resolver o problema agora, antes que seja tarde demais.

Conforme mencionamos no artigo anterior sobre violação de dados, essas mensagens têm um nome técnico: Smishing – O Golpe por SMS.

A palavra vem da combinação de SMS, o sistema de mensagens de texto padrão dos celulares, com phishing, que é o termo em inglês para o ato de pescar vítimas usando iscas digitais falsas. Em português, a tradução mais precisa seria algo como fraude por mensagem de texto, mas o termo smishing já é amplamente usado por especialistas em segurança digital no Brasil e no mundo.

O que torna o smishing particularmente perigoso não é a sofisticação técnica. É a simplicidade. Uma mensagem de texto bem construída, enviada para o celular certo, no momento certo, com o pretexto certo, pode enganar até pessoas experientes e cautelosas.

E os números mostram que isso está acontecendo em escala industrial: estimativas conservadoras apontam para entre 300 mil e 400 mil mensagens de texto fraudulentas enviadas todos os dias ao redor do mundo.

No Brasil, o cenário é especialmente preocupante. Segundo o Anuário Brasileiro de Segurança Pública, o país registrou 208 golpes por hora em 2023, e as mensagens de texto se tornaram um dos canais favoritos dos criminosos para aplicar fraudes.

Com o Pix consolidado como meio de pagamento instantâneo e gratuito, com dezenas de milhões de brasileiros acessando serviços bancários pelo celular, e com a digitalização acelerada de serviços públicos, o ambiente nunca foi tão favorável para quem quer aplicar esse tipo de golpe.

Para se defender de algo, é preciso primeiro entender como funciona. Neste artigo, você vai ver o smishing de dentro para fora: como os criminosos constroem essas campanhas do zero, como eles conseguem os seus dados, qual infraestrutura usam para enviar milhões de mensagens, o que você vê no seu celular e, principalmente, o que fazer para não cair na armadilha.

Como os Criminosos conseguem o seu número de telefone

A primeira pergunta que muita gente faz ao receber uma mensagem suspeita é: como esse golpista sabe o meu número? A resposta é menos surpreendente do que parece, e tem muito a ver com as dezenas de formulários que preenchemos online sem pensar duas vezes.

Para montar uma campanha de smishing em larga escala, o primeiro passo do criminoso é conseguir uma lista enorme de números de telefone, de preferência acompanhada de outros dados pessoais que permitam personalizar as mensagens. Existem três caminhos principais para isso, e todos eles estão amplamente documentados por pesquisadores de segurança.

O Mercado Sombra dos corretores de dados

O primeiro caminho é o mais surpreendente porque envolve um negócio que opera dentro da legalidade, pelo menos em parte dele. Corretores de dados são empresas que coletam informações sobre consumidores de múltiplas fontes e vendem esses dados para outros negócios, supostamente para fins de marketing.

Essas corretoras obtêm números de telefone de formas variadas: registros públicos, aplicativos que celulares que pedem permissões excessivas, scripts de rastreamento instalados em sites, e parcerias com varejistas e plataformas digitais.

Quando você fornece seu número para uma loja em troca de desconto, quando instala um aplicativo gratuito que pede acesso à sua lista de contatos, quando se cadastra em um programa de fidelidade, esse número pode seguir um caminho que você jamais imaginou.

O problema é que muitas dessas corretoras, especialmente aquelas que operam em países com regulamentação frouxa sobre proteção de dados, não verificam adequadamente as intenções de quem compra suas listas. Criminosos podem adquirir de forma completamente anônima listas com centenas de milhares de números de celular segmentados por região geográfica, faixa etária ou interesses. O custo é baixo e o processo é simples.

Publicações em fóruns clandestinos da internet frequentemente anunciam bancos de dados de números de celular recentemente coletados, ainda não amplamente explorados por outras campanhas fraudulentas. Esses conjuntos são comercializados com descrições detalhadas sobre a origem e os critérios de segmentação disponíveis, como se fossem produtos legítimos de um catálogo de vendas.

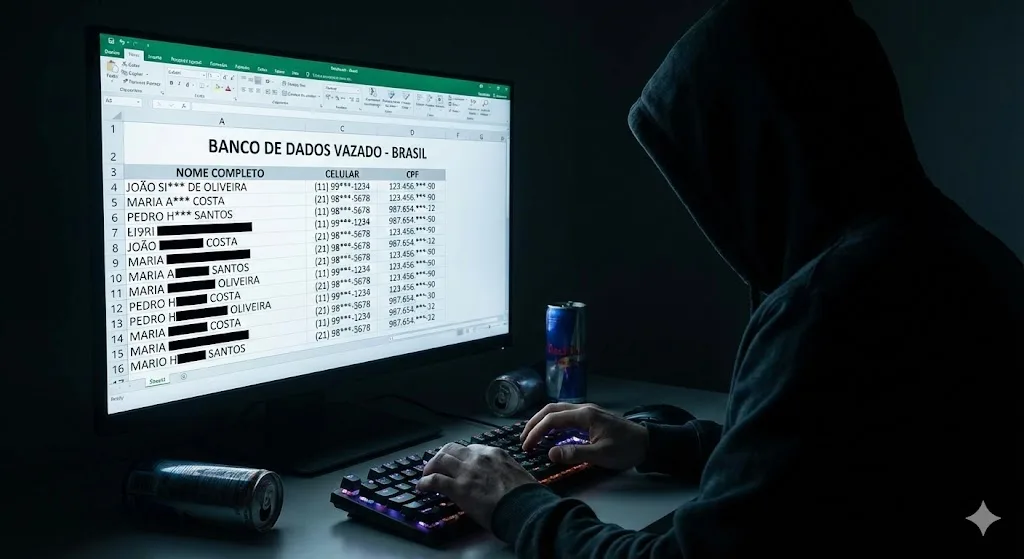

Bancos de Dados roubados na internet

O segundo caminho é mais direto: os criminosos simplesmente compram ou roubam bancos de dados de empresas que foram atacadas. A chamada dark web, que é a parte da internet que não aparece nos resultados de buscas comuns e exige navegadores especiais para ser acessada, está literalmente repleta de conjuntos de dados pessoais obtidos em violações de segurança.

Quando uma empresa é atacada e tem seus servidores invadidos, os dados dos usuários costumam ser vendidos nesses fóruns clandestinos em questão de dias. Um único ataque bem-sucedido contra um grande varejista, operadora de telecomunicações ou uma grande plataforma digital pode expor milhões de registros de uma vez, cada um contendo: nome, email, número de telefone, data de nascimento e às vezes até informações financeiras.

O que torna esse cenário ainda mais preocupante é que você não precisa ter feito nada de errado para que seu número acabe nessas listas. Se alguma empresa que guarda seus dados sofrer uma violação de segurança, suas informações podem estar circulando em fóruns criminosos no dia seguinte, sem que você saiba.

Anúncios nesses mercados clandestinos frequentemente oferecem dados enriquecidos especialmente para campanhas de smishing, combinando números de telefone com informações adicionais como localização, histórico de compras e interesses demonstrados. Isso permite que atacantes elaborem mensagens altamente personalizadas, mencionando o seu nome correto, o seu banco, ou até a cidade onde você mora.

Falhas de Segurança que expõem dados sem nenhum ataque

O terceiro caminho é talvez o mais irônico: muitos números de telefone acabam na mão de criminosos não por conta de um ataque sofisticado, mas simplesmente porque alguma empresa deixou um banco de dados inteiro exposto na internet por descuido.

Nós abordamos este cenário recentemente neste artigo. Configurações incorretas em serviços de armazenamento em nuvem são surpreendentemente comuns. Bancos de dados sem senha de acesso, sistemas de armazenamento com permissões públicas de leitura, arquivos de backup acessíveis sem qualquer autenticação.

Criminosos usam ferramentas automatizadas que varrem continuamente a internet em busca dessas exposições. Quando encontram um, baixam tudo imediatamente antes que o erro seja corrigido.

Para o atacante, esse é o cenário ideal: dados pessoais completamente gratuitos, obtidos sem precisar pagar corretoras nem invadir sistemas protegidos. A empresa que deixou os dados expostos provavelmente nem sabe que a brecha aconteceu.

A Infraestrutura por trás do envio em massa

Com uma lista de alvos em mãos, o próximo desafio do criminoso é enviar milhares ou milhões de mensagens sem ser bloqueado pelas operadoras de telecomunicações. E aqui está uma das ironias do smishing moderno: boa parte dessas mensagens fraudulentas viaja pela mesma infraestrutura usada por empresas completamente legítimas.

Usando Plataformas Comerciais de envio de SMS

Empresas legítimas usam diariamente serviços comerciais de envio de mensagens em massa para comunicados, notificações e marketing. Dezenas de plataformas permitem que qualquer usuário envie SMS por frações de centavo por mensagem. E infelizmente, criminosos exploram exatamente essas plataformas.

Os atacantes obtêm acesso a esses serviços de formas variadas: criando contas com identidades falsas e dados de pagamento roubados, comprometendo contas legítimas de outros usuários através de phishing, ou simplesmente explorando períodos de teste gratuito antes de serem detectados e banidos.

O custo de uma campanha de smishing usando esses serviços comerciais é assustadoramente baixo. Enviar 100 mil mensagens pode custar apenas algumas centenas de reais de investimento, um valor trivial considerando o potencial retorno financeiro de uma campanha bem-sucedida. Como as mensagens transitam por rotas legítimas de telecomunicações, elas não são imediatamente sinalizadas como suspeitas pelas operadoras.

Publicações em fóruns de crimes cibernéticos mostram atacantes procurando ativamente por contas comprometidas de serviços de SMS para realizar campanhas em massa, o que demonstra a demanda constante por acesso a essas plataformas.

Falsificando o Remetente: Como a Mensagem parece vir do seu Banco

Uma das características mais enganosas do smishing é a capacidade de fazer uma mensagem aparecer como se viesse de uma fonte confiável. Quando você recebe uma mensagem que aparentemente veio do nome do seu banco, isso não significa necessariamente que o banco enviou. Pode ser uma falsificação completa.

O protocolo SMS, criado décadas atrás, não foi projetado com segurança como prioridade. Ele permite que o campo do remetente seja configurado como qualquer sequência de texto escolhida por quem envia. Muitas redes de telecomunicações não verificam se quem está enviando um SMS com identificação de um determinado Banco está realmente autorizado a usar aquele nome.

Leia Também: Um Bilhão de Registros Expostos: O Vazamento de Dados que colocou 39 Milhões de Brasileiros em Risco

O resultado é que uma mensagem fraudulenta pode tecnicamente aparecer no seu celular com o nome do seu Banco como remetente, e em muitos casos essa mensagem pode até aparecer na mesma conversa de mensagens legítimas que o seu Banco já enviou anteriormente, criando uma aparência de continuidade e legitimidade que é extremamente convincente.

Criminosos exploram essa brecha sistematicamente, usando ferramentas especializadas de envio que permitem configurar qualquer identificação de remetente. Existem painéis completos no mercado clandestino que permitem montar campanhas inteiras com uma interface visual amigável, selecionando remetentes falsificados de listas de empresas populares ou inserindo identificações customizadas.

Infraestrutura de Telecomunicações diretamente explorada

Os Criminosos mais tecnicamente sofisticados e com mais recursos vão além das plataformas comerciais e exploram diretamente a infraestrutura de telecomunicações. Um dos métodos envolve a compra anônima de troncos SIP usando criptomoedas.

Para entender o que isso significa: SIP é a sigla para Protocolo de Iniciação de Sessão, um protocolo de comunicação usado para transmitir voz e dados pela internet, incluindo mensagens de texto. Um tronco SIP é essencialmente uma linha de telecomunicações pela internet que pode ser usada para enviar grandes volumes de SMS. Criminosos compram acesso a esses serviços anonimamente e os usam como gateways para suas campanhas.

Pesquisadores de segurança também documentaram o uso de fazendas de SIMs por grupos criminosos mais organizados. Essas fazendas são estruturas físicas contendo centenas ou até milhares de cartões SIM de operadoras diferentes, conectados a modems especiais e controlados por software.

Elas permitem enviar mensagens em escala industrial enquanto parecem vir de múltiplos números diferentes, dificultando o bloqueio pelas operadoras.

A vantagem dessas abordagens mais sofisticadas é que às vezes elas conseguem contornar completamente a filtragem das operadoras. A desvantagem é que exigem muito mais investimento técnico e financeiro, tornando-as mais comuns em campanhas altamente direcionadas contra organizações específicas do que em smishing genérico enviado em massa.

O que você vê no celular: Anatomia de uma mensagem fraudulenta

Do ponto de vista de quem recebe, um ataque de smishing aparece como uma mensagem de texto inesperada que parece completamente legítima. Entender como essas mensagens são construídas é o primeiro passo para não ser enganado por elas.

Os Temas mais usados no Brasil

Os criminosos que atuam no Brasil exploram contextos que fazem parte da vida cotidiana da população. Os temas mais recorrentes documentados por pesquisadores de segurança e pelo próprio histórico de denúncias às autoridades incluem alertas de Bancos sobre movimentações suspeitas ou bloqueios de conta, problemas com a entrega de encomendas pelos Correios ou transportadoras, notificações da Receita Federal sobre pendências na declaração de imposto de renda, comunicados do Detran sobre suspensão ou cassação da habilitação, avisos da Caixa Econômica Federal para beneficiários de programas sociais, e alertas sobre o vencimento do IPVA com oportunidade de desconto.

Cada um desses temas foi escolhido porque toca em algo que gera ansiedade imediata: o dinheiro na conta, a encomenda esperada, o documento fiscal, a habilitação para dirigir, o benefício social. A intenção é fazer com que o receptor aja antes de pensar.

A Psicologia por trás da urgência fabricada

O elemento psicológico central em qualquer campanha de smishing bem-sucedida é a criação de urgência artificial. Os criminosos estudaram o comportamento humano e sabem que pessoas sob pressão do tempo tomam decisões piores, pulam etapas de verificação que normalmente fariam e são mais suscetíveis a agir por impulso.

Frases como: sua conta será bloqueada em 24 horas, último aviso antes da suspensão, clique agora para evitar cobrança adicional ou ação necessária antes das 18h estão todas construídas para criar uma sensação de emergência que supera o julgamento racional. O objetivo é que você clique no link ou ligue para o número antes de parar para pensar se aquilo faz sentido.

Outra técnica psicológica amplamente usada é a personalização. Quando uma mensagem suspeita menciona seu nome correto, o nome do Banco que você realmente usa, ou faz referência a uma situação específica que você está vivendo, como uma compra recente ou uma entrega esperada, ela se torna muito mais convincente.

Esse tipo de personalização é possível justamente porque os criminosos frequentemente possuem dados pessoais obtidos em vazamentos ou comprados de corretoras.

Os links que escondem o destino real

A maioria das mensagens de smishing inclui um link para onde a vítima deve clicar. Esses links são construídos com cuidado para parecerem legítimos à primeira vista, mas escondem destinos fraudulentos.

Uma técnica comum é o uso de serviços de encurtamento de URL como bit.ly ou similares. Quando você vê um link encurtado, é impossível saber para onde ele vai sem clicar, o que remove a possibilidade de verificar o destino antes de acessá-lo.

Outra técnica é o uso de domínios que imitam sites legítimos com pequenas variações ortográficas: uma letra trocada, um hífen inserido, uma extensão diferente. Endereços como banco-do-brasil-seguro.com ou caixa-federal-clientes.net parecem plausíveis para quem lê rapidamente, mas não têm nenhuma relação com as instituições que estão sendo imitadas.

O site de destino costuma ser uma réplica visual quase perfeita da página legítima da instituição imitada. Logotipo, cores, layout, linguagem: tudo é copiado para criar uma sensação de autenticidade. Quando a vítima insere suas credenciais de acesso, número de cartão ou outros dados nessa página falsa, essas informações vão diretamente para os criminosos.

Em outros casos, a mensagem não leva a um site mas instrui a vítima a ligar para um número de telefone. Do outro lado, pode haver um sistema de voz automatizado ou até operadores humanos treinados com engenharia social, prontos para extrair informações pessoais e financeiras da vítima que acredita estar falando com sua instituição bancária ou um órgão governamental.

Os Golpes mais comuns e como reconhecê-los

Conhecer os tipos de fraude que circulam ativamente no Brasil é uma das formas mais eficazes de se proteger. Quando você já sabe o que esperar, fica muito mais difícil ser pego de surpresa.

O golpe do Banco é o mais frequente. Criminosos enviam mensagens que parecem vir da sua instituição financeira, alertando sobre uma movimentação suspeita, um acesso não autorizado ou a necessidade de atualizar seus dados cadastrais.

A Caixa Econômica Federal já emitiu alertas públicos informando que não encaminha links por SMS e que qualquer mensagem nesse formato deve ser ignorada.

O golpe do Detran explora o temor de perder a habilitação. As mensagens afirmam que existe um processo de suspensão ou cassação da CNH em andamento e pedem que a vítima acesse um link para regularizar a situação. O Detran informa oficialmente que não entra em contato com cidadãos por SMS.

O golpe das entregas explora a ansiedade de quem está esperando uma encomenda. Mensagens supostamente dos Correios ou de transportadoras privadas informam sobre problemas na entrega e solicitam o pagamento de uma taxa adicional ou a atualização do endereço. Empresas de logística reais não solicitam dados pessoais ou pagamentos por SMS.

O golpe do Pix é um dos mais recentes e explora a popularidade desse meio de pagamento. Criminosos enviam mensagens alegando que um Pix agendado falhou, que uma transação suspeita foi detectada ou que existe um depósito esperando a confirmação. Bancos reais nunca pedem confirmação de transações com links via SMS.

O golpe de prêmios é um clássico que sobreviveu às décadas. Você teria ganhado um sorteio, um voucher ou um produto. Para resgatar, é necessário fornecer seus dados pessoais ou pagar uma taxa de liberação. O prêmio não existe.

Os Sinais de Alerta que revelam uma Mensagem Fraudulenta

Independentemente do tema abordado, mensagens de smishing tendem a compartilhar características que, quando você sabe o que procurar, ficam visíveis.

- O contato inesperado sem contexto é o primeiro sinal. Você realmente fez alguma compra? Está esperando uma encomenda? Tem alguma pendência conhecida com o órgão que supostamente entrou em contato? Se a resposta for não, desconfie imediatamente.

- Erros de português, frases estranhas ou linguagem que não corresponde ao padrão da empresa indicam uma mensagem fraudulenta. Instituições legítimas revisam suas comunicações antes de enviá-las.

- A presença de urgência exagerada é outro sinal. Mensagens legítimas raramente estabelecem prazos de horas para você agir ou ameaçam consequências imediatas. Essa pressão é uma técnica psicológica deliberada dos criminosos.

- Links encurtados ou endereços que não correspondem exatamente ao site oficial da instituição devem ser tratados com desconfiança. Sempre que receber um link por SMS, vá diretamente ao site oficial digitando o endereço no navegador, em vez de clicar no link recebido.

- Solicitações de dados pessoais, senhas, números de cartões ou qualquer informação financeira são praticamente fraudulentas. Nenhuma instituição legítima pede esse tipo de dado por SMS.

Como o Smishing ameaça as Empresas além dos indivíduos?

Além das vítimas individuais, o smishing representa uma ameaça para organizações que dependem de sistemas de autenticação por SMS para proteger contas de funcionários e clientes. O custo médio de um ataque bem-sucedido contra uma organização ultrapassa US$ 9,5 milhões, algo em torno de R$ 54 milhões na cotação atual, um número que ilustra a escala do problema para o mundo corporativo.

Criminosos mais sofisticados desenvolveram kits técnicos chamados de adversário no meio, ou AitM, sigla para o termo em inglês Adversary in the Middle. Esses sistemas funcionam como intermediários invisíveis: quando uma vítima insere sua senha em um site de phishing que usa esse tipo de tecnologia, o sistema do criminoso a encaminha automaticamente para o serviço legítimo real, acionando o envio de um código de autenticação por SMS.

A vítima recebe o código real, enviado pela instituição real, insere-o no site falso acreditando estar se autenticando normalmente. O criminoso intercepta esse código e o usa para concluir a autenticação no serviço real, tudo dentro do período de validade do código, que tipicamente é de 30 a 60 segundos. Esse processo é completamente automatizado e eficaz contra a autenticação de dois fatores baseada em SMS.

Campanhas corporativas de smishing são especialmente perigosas porque os atacantes fazem um levantamento prévio detalhado do alvo. Eles mapeiam a estrutura organizacional, identificam quais ferramentas a empresa usa, pesquisam funcionários específicos no LinkedIn e outras redes profissionais.

Com essas informações, criam pretextos altamente específicos: mensagens que parecem vir do sistema de gestão de despesas corporativas que a equipe financeira usa diariamente, alertas que parecem ser das ferramentas de desenvolvimento que os engenheiros conhecem bem.

Esse nível de personalização aumenta consideravelmente a taxa de sucesso das campanhas direcionadas em comparação com o smishing genérico enviado em massa.

Como se Proteger: Configurações Essenciais no iPhone e no Android

Compreender a ameaça é apenas o primeiro passo. A proteção real vem da combinação de configurações adequadas no celular, uso de ferramentas especializadas e mudanças de comportamento que reduzem a sua exposição.

Proteção Nativa no iPhone

O iPhone possui ferramentas integradas que, quando ativadas, reduzem significativamente o impacto do smishing no seu dia a dia. A mais importante é o filtro de remetentes desconhecidos.

Para ativar esse filtro, vá até o aplicativo Ajustes e toque em Mensagens. Role a tela até encontrar a seção chamada Filtros de Mensagens. Lá você vai encontrar a opção Filtrar Remetentes Desconhecidos. Ative-a deslizando o botão para a direita até ficar verde.

Com essa configuração ativa, mensagens de números que não estão na sua lista de contatos são automaticamente separadas em uma pasta diferente, sem gerar notificações. Para acessar essas mensagens filtradas, abra o aplicativo Mensagens, toque em Filtros no canto superior esquerdo e selecione Desconhecidos.

Para bloquear um número específico que insiste em te contatar, abra a conversa com esse número no aplicativo Mensagens, toque no número ou nome no topo da tela e depois no ícone de informações. Role para baixo e selecione Bloquear este Contato. O número bloqueado não consegue mais te enviar mensagens, ligar ou fazer chamadas pelo FaceTime.

Para denunciar mensagens de spam, encaminhe-as para o número 7726 (que forma a palavra SPAM no teclado numérico), usado pelas operadoras brasileiras para receber denúncias. Se a mensagem veio via iMessage, você pode também ver um link Denunciar como Spam diretamente abaixo do texto da mensagem.

Proteção Nativa no Android

Dispositivos Android com o aplicativo Mensagens do Google como padrão têm proteção contra spam baseada em inteligência artificial, geralmente já ativada. Para verificar e garantir que está funcionando, abra o aplicativo Mensagens, toque nos três pontos no canto superior direito e acesse as Configurações. Procure pela opção Proteção contra Spam e confirme que está ativada.

Quando ativada, o sistema analisa mensagens recebidas em tempo real usando a inteligência artificial para identificar padrões comuns em golpes. Mensagens identificadas como spam vão automaticamente para a pasta Spam e Bloqueado, sem gerar notificações.

Para bloquear um número específico, abra a mensagem, toque nos três pontos no canto superior direito e selecione a opção de bloquear. Você pode optar por bloquear e denunciar como spam ao mesmo tempo, o que ajuda o sistema do Google a melhorar sua detecção para todos os usuários.

No aplicativo de Telefone, acesse as Configurações e procure por Bloquear Números. Lá você pode ativar o bloqueio de chamadas de números desconhecidos e gerenciar sua lista de números bloqueados.

Aplicativos Especializados para Proteção adicional

Para quem recebe muito spam ou quer uma camada extra de proteção, existem aplicativos especializados disponíveis para ambas as plataformas.

1- O TrueCaller é o mais popular globalmente, com banco de dados alimentado por milhões de usuários que marcam números como spam. Quando alguém identifica um número como fraudulento, essa informação é compartilhada com toda a rede, beneficiando todos os usuários. Disponível tanto para Android quanto para iPhone, com versão gratuita que já oferece proteção robusta.

2- O Who Calls da Kaspersky é compatível para iOS e Android. De acordo com o site da Kaspersky, ele Identifica números de telefone com base em algoritmos de IA e feedback do usuário, detecta e bloqueia automaticamente chamadas fraudulentas e de spam, categoriza chamadas indesejadas sem conexão com a Internet no modo Premium.

O identificador de chamadas automático exibe no aplicativo tudo o que você gostaria de saber sobre uma chamada recebida, desde o nome da organização que está ligando até a categoria e o nível de confiabilidade.

O Who Calls também detecta spam no WhatsApp. Filtra as chamadas recebidas, identifica os autores das chamadas, como Bancos ou empresas de pesquisa, bloqueia o spam e adicione os autores de chamadas suspeitas do WhatsApp ao banco de dados da Kaspersky para proteger outras pessoas. Além disso, vocês pode bloquear todas as ligações e SMS fora de seus contatos.

O recurso premium “Bloqueie todas as chamadas de spam ou apenas números específicos” permite que você bloqueie números por categoria, como “todos os spams” ou “números bloqueados”. Você também pode enviar números de spam para o banco de dados do Kaspersky, ajudando a melhorar o Who Calls.

Ao configurar e usar o aplicativo Who Calls, não há necessidade de registrar seu número de telefone nem outro dado confidencial.

3- O Hiya, disponível para iPhone e Android, identifica e bloqueia automaticamente ligações de spam e inclui pesquisa reversa de número de telefone, útil quando você recebe uma ligação de alguém desconhecido e quer saber a origem antes de retornar.

4- O RoboKiller promete eliminar a grande maioria das mensagens de texto indesejadas e tem a função adicional de responder chamadas de spam com mensagens automáticas, desperdiçando o tempo dos golpistas e tornando suas campanhas menos rentáveis.

5- Para o Android, o Call Control oferece reconhecimento automático de chamadas e mensagens de spam com modo anônimo integrado e a criação de listas de bloqueio personalizadas com regras específicas.

O que Nunca fazer quando receber uma Mensagem suspeita

Tão importante quanto saber o que fazer é saber o que não fazer. Algumas reações intuitivas podem piorar significativamente a situação.

- Nunca responda a uma mensagem de spam. Mesmo que seja para pedir para pararem de te incomodar. Responder confirma que seu número é ativo e que existe uma pessoa real do outro lado, o que faz com que ele seja marcado como valioso nos bancos de dados de spam e pode resultar em ainda mais mensagens indesejadas.

- Nunca clique em links contidos em mensagens de remetentes desconhecidos ou suspeitos. O link pode levar a um site de phishing que vai tentar roubar seus dados, ou em casos mais raros pode tentar instalar um software malicioso no seu dispositivo. Se você precisa verificar alguma informação sobre uma conta ou serviço, sempre vá diretamente ao site oficial, digitando o endereço no navegador, ou ao aplicativo oficial.

- Nunca forneça informações pessoais, senhas, números de documentos ou dados financeiros em resposta a um SMS. Nenhuma instituição legítima solicita esse tipo de informação por mensagem de texto.

- Nunca ligue para números fornecidos em mensagens suspeitas. Se receber uma mensagem que parece ser do seu banco e solicita que você ligue para um número específico, não ligue para esse número. Ligue para o número oficial da instituição, que está impresso no verso do seu cartão ou no site oficial.

- Não siga instruções de cancelamento como responda SAIR ou envie PARAR quando a mensagem parecer suspeita. Em comunicações legítimas de empresas com as quais você tem relacionamento real, essas opções funcionam. Em mensagens fraudulentas, elas confirmam que seu número é válido. Geralmente essas opções estão disponíveis quando você é quem entra em contato com a instituição pelos meios oficiais.

Como Denunciar e onde buscar ajuda no Brasil?

Denunciar mensagens fraudulentas é importante não apenas para sua proteção, mas para ajudar as autoridades a identificar padrões e proteger outras pessoas.

A primeira medida é encaminhar a mensagem para o número 7726 (SPAM no teclado), usado pelas operadoras brasileiras TIM, Claro e Vivo para receber denúncias. Você não vai pagar nada por esse envio.

Para golpes envolvendo o nome de órgãos federais como a Receita Federal, o INSS, a Caixa Econômica Federal ou o Detran, você pode registrar uma denúncia diretamente nos canais oficiais dessas instituições. A maioria dos sites governamentais tem seções específicas para denúncias de uso indevido do nome da instituição.

Muitos Estados Brasileiros possuem delegacias especializadas em crimes cibernéticos. O site Safernet mantém uma lista atualizada dessas delegacias. Ao registrar um boletim de ocorrência, guarde as mensagens no celular sem clicar nelas, tire capturas de tela mostrando o número do remetente, a data e hora do recebimento e o conteúdo completo da mensagem. Essas evidências são fundamentais para o processo.

Práticas Preventivas que reduzem a sua Exposição

Além de reagir adequadamente quando recebe uma mensagem suspeita, existem hábitos que reduzem a chance de seu número acabar nas mãos de criminosos.

1- Evite fornecer seu número de telefone em formulários online a menos que seja estritamente necessário. Quando um site pede seu número e o serviço não justifica essa informação, considere não fornecê-la. Cada cadastro é uma oportunidade para seus dados serem vendidos ou vazados.

Outra opção, caso você não consiga finalizar o cadastro porque o número de telefone é necessário, considere usar o número que não seja utilizado em instituições financeiras ou órgãos governamentais.

Leia Também

2- Revise as configurações de privacidade nas suas redes sociais. Seu número de telefone não precisa estar visível para quem não é seu contato. Configure suas contas para que informações pessoais sensíveis sejam visíveis apenas para contatos em que você confie.

3- Verifique regularmente sua conta de telefone em busca de cobranças incomuns. Algumas campanhas de fraude tentam fazer seu celular enviar mensagens para números premium, gerando cobranças extras na sua fatura. Qualquer cobrança estranha deve ser imediatamente comunicada à sua operadora.

4- Use autenticação de dois fatores nas suas contas online que sejam importantes, mas prefira aplicativos autenticadores como Google Authenticator ou Authy em vez de SMS quando essa opção estiver disponível.

Como mostrado anteriormente neste artigo, a autenticação por SMS pode ser comprometida por ataques sofisticados de AitM. Aplicativos autenticadores são significativamente mais seguros porque geram códigos localmente no seu dispositivo (Preferível algum dispositivo que fique em local seguro) sem depender do SMS.

5- Mantenha o sistema operacional do seu celular sempre atualizado. As atualizações de segurança corrigem vulnerabilidades que poderiam ser exploradas caso você acidentalmente acesse um link malicioso.

6- Eduque as pessoas próximas, especialmente idosos e crianças, sobre como identificar mensagens suspeitas. Criminosos frequentemente escolhem como alvo grupos que podem ser menos familiarizados com as táticas de fraude digital. Compartilhar esse conhecimento é uma forma de proteção coletiva.

O Futuro do Smishing: Como a Ameaça vai evoluir

Entender para onde o smishing está caminhando ajuda a se preparar para ameaças que ainda estão sendo desenvolvidas.

A integração da inteligência artificial nas campanhas de smishing já é uma realidade em grupos criminosos mais sofisticados. Ferramentas de IA podem gerar mensagens personalizadas em larga escala, adaptar o tom e o estilo ao perfil da vítima, e até manter conversas por mensagem de texto que imitam o comportamento humano de forma convincente. O smishing impessoal e genérico está sendo gradualmente substituído por abordagens mais específicas e personalizadas.

O deepfake de áudio, que é a síntese de voz humana usando a inteligência artificial para imitar o tom e sotaque de uma pessoa específica, já está sendo usado em golpes que combinam SMS com ligações de voz. Uma mensagem de texto pode induzir a vítima a ligar para um número, e do outro lado uma voz sintetizada imita um funcionário do banco ou da empresa. Essa combinação de canais aumenta a taxa de sucesso dos golpes.

A expansão do Pix e de outros sistemas de pagamento instantâneo continuará sendo explorada. Quanto mais integrados esses sistemas estiverem ao cotidiano financeiro da população, mais atraentes se tornam uma superfície de ataques.

Por outro lado, as defesas também estão evoluindo. Regulamentações mais rígidas sobre corretoras de dados, pressão sobre plataformas de SMS comerciais para verificar melhor seus usuários, e sistemas de detecção de spam baseados em inteligência artificial estão tornando as campanhas em massa progressivamente mais difíceis de executar.

A corrida entre atacantes e defensores é constante e provavelmente nunca terá um vencedor definitivo. O que muda o resultado individualmente é o nível de conhecimento e preparo de cada usuário.

O smishing existe e prospera porque as pessoas não sabem como ele funciona. Agora você sabe. Você entende como os criminosos conseguem os dados, como enviam as mensagens, como manipulam a aparência do remetente e quais técnicas psicológicas usam para fazer as vítimas agirem sem pensar.

Com esse conhecimento, ative as proteções do seu celular, desconfie de qualquer mensagem inesperada que cria urgência, e jamais clique em links ou forneça dados pessoais por SMS. E compartilhe esse conhecimento: cada pessoa informada é uma vítima a menos.